组网及说明

无

问题描述

xxx某局点,在无线WX3510H上配置了wips,反制发射跟自身相同ssid的其他ap,防止钓鱼现象导致用户账号密码被窃取;但是配置后出现其他未发射此ssid的ap被错误检测为Rogue AP被反制。

<AC01>display wips virtual-security-domain vsd1 device

xxxx-xxxx-19e0 AP Rogue 3w 6d 12h 1 149 Active

xxxx-xxxx-19e1 AP Rogue 3w 6d 12h 1 149 Active

xxxx-xxxx-19f0 AP Rogue 3w 6d 12h 1 11 Active

xxxx-xxxx-19f1 AP Rogue 3w 6d 12h 1 11 Active

<AC01>display wips virtual-security-domain vsd1 countermeasure record

xxxx-xxxx-19e0 AP Class 1f-ap61 1 2018-11-06/20:56:11

xxxx-xxxx-19e1 AP Class 1f-ap61 1 2018-11-06/20:56:11

xxxx-xxxx-19f0 AP Class 1f-ap61 2 2018-11-06/20:55:51

xxxx-xxxx-19f1 AP Class 1f-ap61 2 2018-11-06/20:55:51

xxxx-xxxx-6808 Client Ass 1f-ap61 2 2018-11-27/08:57:22

xxxx-xxxx-8e30 Client Ass 1f-ap61 2 2018-11-26/20:30:39

xxxx-xxxx-3f9a Client Ass 1f-ap61 2 2018-11-28/12:32:53

过程分析

1、被反制的AP从MAC地址(BSSID)看就是一个ap,从检测结果状态以及record结果看对应ap确实是被检测为Rogue AP而反制(类型是Class:根据设备分类类型进行的反制),对应无线连接客户端被反制了(类型是Ass:由于关联的AP被反制,导致该AP下关联的客户端也被反制)。

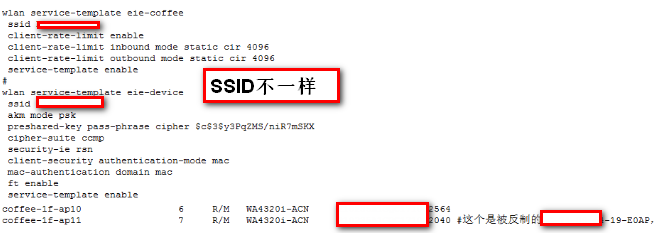

反制AP是在另外一个AC网络下面,配置的ssid不是这个反制的信号,

2、查看AC 的wips配置如下,为简单标准配置:定义ssid为GUEST的其他ap为rogue-ap,并进行反制。

[AC01-wips]display this

#

wips

#

ap-classification rule 1

ssid equal GUEST

#

classification policy 1

apply ap-classification rule 1 rogue-ap

#

countermeasure policy 1

countermeasure rogue-ap

#

virtual-security-domain vsd1

apply classification policy 1

apply countermeasure policy 1

#

return

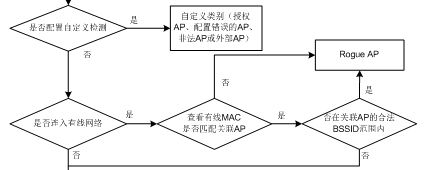

按照WIPS对检测到的AP设备的分类处理流程来看,自上而下匹配到自定义检测,未配置对应分类AP,但是为何会检测到对应ap为Rogue-ap?

3、联系产品线研发确认答复,

“可以肯定这是正常现象,不是问题,是因为这个AP被有线mac检测分类为rogue AP,并不是被自定义分类分为rogue AP,有线mac检测是说这个检测到这个ap的mac,但是AC上发现这个ap没有在这个AC上上线,就被分类成Rogue AP。现场运用了两套环境,请确认下本端AC跟对端AP、AC是否二层互通。”

结果联系客户确认是trunk连接到同一个三层交换机,是二层互通的;

对照,官网手册说明有些问题,如下---------“是否配置自定义检测”准确的应该修改为“是否匹配到配置的自定义检测”,这样就能说通,匹配不到自定义检测内容,就会继续向下匹配

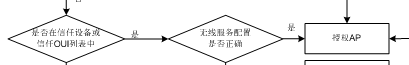

解决方法

将对应BSSID添加为信任设备MAC规避,添加后rogue AP变为Auth

#

classification policy 1

apply ap-classification rule 1 rogue-ap

trust mac-address xxxx-xxxx-19e0

trust mac-address xxxx-xxxx-19e1

trust mac-address xxxx-xxxx-19f0

trust mac-address xxxx-xxxx-19f1

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作