某局点VCFC纳管物理网元失败处理经验案例

- 0关注

- 0收藏 1746浏览

组网及说明

不涉及

问题描述

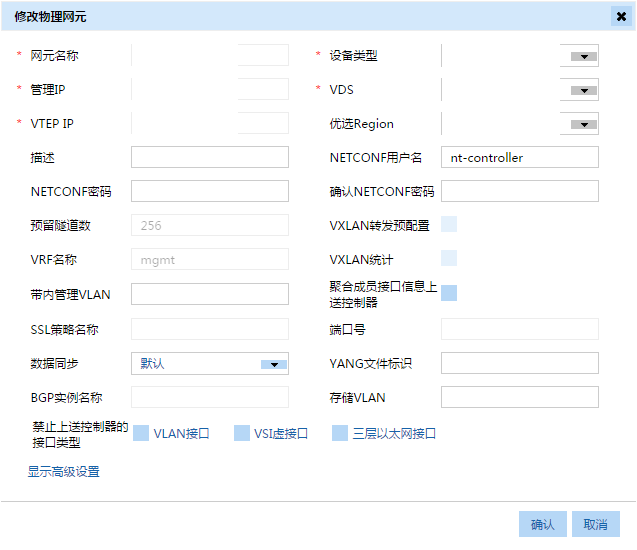

某局点在VCFC上纳管一台S68交换机(物理网元设备)提示openflow连接失败。

过程分析

VCFC上仅当物理网元状态为active时才可正常开展相关业务,其要求为VCFC服务器与物理网元之间的openflow与netconf连接正常。

1.检查VCFC服务器IP与物理网元的管理IP地址是否可达。

经确认,现场服务器IP可以与S68交换机的管理地址ping通。

2.检查物理网元上是否配置了正确的ovsdb。

检查交换机配置如下

l2vpn enable

ovsdb server ptcp port 6632

ovsdb server enable

vtep enable

端口号配置均正确

3.检查物理网元和VCFC上的netconf连接是否正常

首先检查设备和交换机上netconf相关配置

#

local-user admin class manage

password hash XXXXXX

service-type telnet http https ssh

authorization-attribute user-role network-admin

authorization-attribute user-role network-operator

#

netconf soap http enable

netconf soap https enable

netconf ssh server enable

配置没有问题,经过测试S68与VCFC之间通信的netconf端口(TCP443/80/8080)均正常放通。

此时我们发现现场创建了SSH用户,并对SSH配置了访问限制,此时注意需要在SSH限制的ACL中放通控制器的地址

# ssh server enable

ssh server acl 2103

acl basic 2103 rule 0 permit vpn-instance mgmt source 服务器地址

4.检查VCFC上是否下发了正确的openflow实例配置,如果下发成功则说明VCFC与物理网元netconf通信正常。

此时我们在设备上并没发现openflow相关配置,怀疑netconf通信失败。

我们在设备上发现设备配置了hwtacacs,和现场确认后有如下需求:交换机统一在第三方认证服务器上做认证,认证信息会使用第三方服务器给创建的相关nt-controller做认证。

先将hwtacacs相关配置删除进行测试发现成功,此时我们认为问题在于hw认证上,让其排查认证服务器是否存在问题。

hwtacacs scheme XXXX

primary authentication XXXX

primary authorization XXXX

primary accounting XXXX

secondary authentication XXXX

secondary authorization XXXX

secondary accounting XXXX

key authentication cipher XXXX

key authorization cipher XXXX

key accounting cipher XXXX

user-name-format without-domain

nas-ip XXXX

vpn-instance mgmt

解决方法

现场经过排查发现第三方服务器设置hw认证成功后仅下发读取设备的权限,并没有给出对应的写权限,导致netconf参数不一致。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作