iMC iNode Portal认证提示无效客户端配置问题分析

- 0关注

- 0收藏 1962浏览

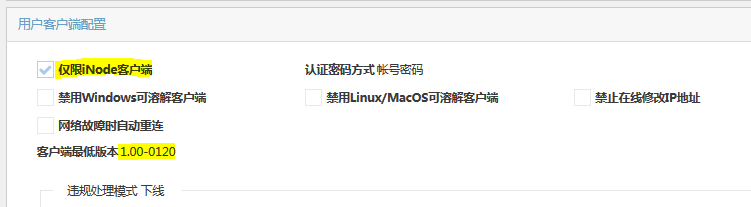

某些认证场景必须使用iNode拨号认证,对于这种限制可以在iMC上“接入策略”中配置“仅限iNode客户端”来实现。当使能仅限iNode功能后,由于配置原因可能出现“客户端版本无效”的问题(主要与iNode防破解功能配置相关,防破解基础配置也可以参考KMS案例“iNode防破解特性配合禁用多网卡功能实现禁止WiFi共享的配置案例”)。对于防破解的配置,有一个配置点常常忘记检查,这篇案例复现类似问题的排查过程。

在iMC前台日志管理界面,接入失败日志中出现失败原因为客户端版本无效的提示。

步骤一:案例中,iNode进行Portal认证,要求仅限iNode认证,配置如下。检查仅限iNode客户端最低版本“1.00-0120”格式正确,且当前现网iNode版本也高于1.00-0120。这里没有问题。

步骤二:检查系统参数下防破解参数配置。现场并不要求启用iNode防破解功能,所以没有配置联动iNode管理中心是正常的。

步骤三:前两步将基本配置进行了排查,现在借助iMC的日志信息进一步分析问题。收集UAM后台调试日志、Portal调试日志(收集方法参考KMS案例“业务软件信息收集宝典”)。

查看现场Portal调试日志,发现错误记录“client protect check failed, hash length is not equal”。分析现场Portal的认证配置启用了iNode防破解功能,这是。因为是Portal配置中才有的一个防破解参数,常常在检查配置的时候被忽略。

2016-03-16 10:55:57.425[Portal服务器][调试(0)][21][ProxyRequestHandler::run]190.75.17.233 ; CODE_PP_LOGIN_REQUEST(100) ; 22614 ; 190.75.17.233:51987 ; 报文处理成功

(0)][22][ProxyResponseClientHandler::run]190.75.17.233 ; CODE_PP_HASH_REQUEST(121) ; 22614 ; 190.75.17.233:51987 ; ?pakcet.log.type.121.0?(0)

… …

2016-03-16 10:55:57.456[Portal服务器][调试(0)][21][ProxyRequestHandler::run]190.75.17.233 ; CODE_PP_HASH_RESPONSE(122) ; 22614 ; 190.75.17.233:51987 ; ?pakcet.log.type.122.0?(0)

… …

2016-03-16 10:55:57.456[Portal服务器][调试(0)][101][RequestProcessor::handshakeEvent]client protect check failed, hash length is not equal.

2016-03-16 10:55:57.456[Portal服务器][调试(0)][22][ProxyResponseClientHandler::run]190.75.17.233 ; CODE_PP_LOGIN_RESPONSE(101) ; 22614 ; 190.75.17.233:51987 ; 请使用iNode客户端发起认证请求。(6)

… …

再次确认Portal配置,在Portal服务管理>设备配置>端口组信息配置>端口组详细信息下,启用了客户端防破解功能。

1、对于仅限iNode客户端,且不使用防破解功能时,手动关闭防破解功能即可。

2、对于仅限iNode客户端,且要启用防破解功能。参考KMS案例“iNode防破解特性配合禁用多网卡功能实现禁止WiFi共享的配置案例”,配置完成系统参数下“客户端防破解配置”中iNode管理中心的联动。

对于提示无效客户端版本的问题,建议排查“仅限iNode”配置,及客户端防破解功能配置。特别Portal认证,还要检查Portal端口组下防破解的配置。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作