本文档介绍使用科来软件进行BPS攻击报文回放,确认并统计攻击命中规则的数目。

如图所示,FW通过test安全域分别和HOST1和HOST2相连。现有以下组网需求:对BPS攻击报文进行阻断、重置、告警,并生成日志信息,统计攻击命中率。

图1 BPS攻击报文回放配置组网图

一、防火墙配置

1、创建VLAN

#创建vlan100。

[H3C]vlan 100

[H3C-vlan100]quit

2、配置接口并加入vlan

#将接口GigabitEthernet1/0/1配置为二层口,加入vlan100。

[H3C] interface GigabitEthernet1/0/1

[H3C-GigabitEthernet1/0/1] port link-mode bridge

[H3C-GigabitEthernet1/0/1] port access vlan 100

[H3C-GigabitEthernet1/0/1]quit

#将接口GigabitEthernet1/0/2配置为二层口,加入vlan100。

[H3C] interface GigabitEthernet1/0/2

[H3C-GigabitEthernet1/0/2] port link-mode bridge

[H3C-GigabitEthernet1/0/2] port access vlan 100

[H3C-GigabitEthernet1/0/2]quit

3、创建安全域test并将接口加入安全域

#向安全域test中添加接口GigabitEthernet1/0/1、GigabitEthernet1/0/2。

[H3C] security-zone name test

[H3C-security-zone-test]import interface GigabitEthernet 1/0/1 vlan 100

[H3C-security-zone-test]import interface GigabitEthernet 1/0/2 vlan 100

[H3C-security-zone-test]quit

4、配置DPI应用profile

#创建名为test_test_100_IPv4的DPI应用profile,并进入profile视图。

[H3C]app-profile test_test_100_IPv4

#在DPI应用profile test_test_100_IPv4中应用缺省IPS策略default,并指定该IPS策略的模式为protect。

[H3C-app-profile-test_test_100_IPv4]ips apply policy default mode protect

[H3C-app-profile-test_test_100_IPv4]quit

5、配置对象策略

#创建名为test-test的IPv4对象策略,并进入对象策略视图。

[H3C]object-policy ip test-test

#对报文进行深度检测,引用的DPI应用profile为test_test_100_IPv4。

[H3C-object-policy-ip-test-test]rule 100 inspect test_test_100_IPv4

[H3C-object-policy-ip-test-test]quit

6、配置域间策略并应用对象策略

#创建安全域test到test的域间策略,并应用对象策略test-test。

[H3C]zone-pair security source test destination test

[H3C-zone-pair-security-test-test] object-policy apply ip test-test

[H3C-zone-pair-security-test-test]quit

7、配置bridge,添加接口

#创建bridge为forward模式,并添加接口GigabitEthernet1/0/1、GigabitEthernet1/0/2。

[H3C]bridge 1 forward

[H3C-bridge-1-forward]add interface GigabitEthernet 1/0/1

[H3C-bridge-1-forward]add interface GigabitEthernet 1/0/2

8、激活DPI深度检测配置

[H3C]inspect activate

二、安装使用科来网络分析软件

1、运行科来软件,选择实时分析,点击开始

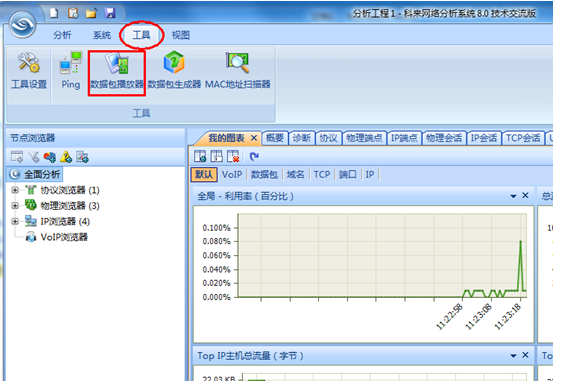

2、选择工具,点击数据包播放器

三、验证配置

报文回放前,使用reset inspect hit-statistics命令清空一下攻击记录,攻击报文回放之后,通过display inspect hit-statistics命令查看,统计rule hits有数值的数量,即为命中规则数目。

1、添加攻击报文之后点击开始即可,设备中会有logging提示

2、通过display inspect hit-statistics命令查看攻击记录,统计有数值的rule hits规则,即为命中规则数目

1、每次配置域间策略时,都需要使用 inspect activate命令激活DPI配置;

2、每次报文回放前,使用reset inspect hit-statistics命令清空一下记录;

3、目前IPS攻击日志经优化后采用二级刷新方式向web进行下刷日志动作,命令行和syslog为即时下刷:

a) 内核经过30分钟或者满145条IPS攻击日志(哪个条件先到,哪个先执行),向用户态刷新日志;

b) 用户态经过10分钟或者满20000条IPS攻击日志向web database刷新,刷新后web威胁日志可显示;

c) 在攻击较少的情况下,web上日志刷新理论上最慢的速度为40分钟,命令行和syslog为即时刷新,有一条报一条。

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

您好,这个在哪里下载,可以分享一下吗?