代理商工程师反馈WX5004上配置WIPS热点检测功能后,使用安卓手机开启热点测试控制器上可以正常发现,但是使用iPhone开启热点测试控制器上发现不了。

查看代理商工程师反馈的配置信息,客户现场的控制器WX5004使用的软件版本是Release 2509P44,在2.4G网络中做WIPS检测,其中几个AP使用wips detect mode detect-only,专门做检测,其他AP使用wips detect mode middle,做覆盖的同时也WIPS检查,WIPS相关配置未发现问题。

建议代理商工程师将iPhone拿到使用detect-only模式的AP下测试,同时iPhone开启热点后,不能锁屏,使用其他终端接入热点,加大热点发包量,看控制器是否可以发现热点,测试十多分钟后还是不能发现。

另外代理商工程师发现iPhone发出的热点MAC和手机上查看的“无线局域网地址”MAC地址不一样,怀疑是不是iPhone的处理机制不一样导致控制器发现不了。

查看WX5004最新版本R2509P51说明书“软件特性变更说明”中,在R2509P46中新增命令【detect admin-mac-scan enable】开启本地管理MAC过滤功能。作用是“当苹果手机作为无线客户端时,会使用本地管理MAC随机发送无线探测请求帧,从而造成游离客户端列表和探针功能检测到实际上并不存在的设备。当苹果手机作为热点时,会以本地管理MAC做为BSSID,影响苹果手机热点的检测。通过本地管理MAC过滤功能,用户可根据实际情况选择是否过滤本地管理MAC。”

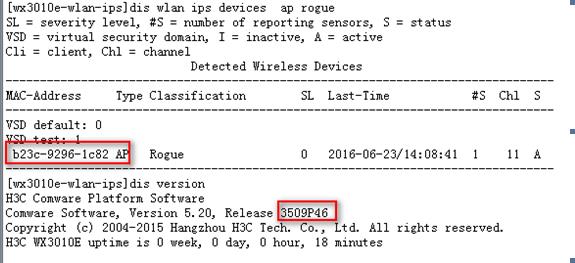

在实验室中使用WX3010E的P46版本测试成功,WIPS视图下主要配置如下:

wlan ips

wips enable //使能wips功能

detect admin-mac-scan enable //开启本地管理MAC过滤功能,iPhone热点需要使能,普通ap或安卓不需要使能

hotspot linc //创建需要检测的热点linc

countermeasure-policy test //创建反制策略test,对rogue-ap类反制

countermeasure rogue-ap

attack-detect-policy default //默认攻击检测策略中开启对热点攻击的检测,并将其设备分类归属为Rogue

detect hotspot-attack action classify rogue

virtual-security-domain test //创建虚拟安全域test,绑定测试和反制AP

attack-detect-policy default

countermeasure-policy test

sensor wa2610-agn

测试结果:

总结:热点攻击检测是指终端或ap发射热点ssid,和公网wifi的ssid相同,吸引人们来连这个ssid,然后发起安全攻击,不只限于手机或电脑发射出来的热点wifi。

热点攻击检测使用方法:

1、在wips视图下创建热点列表,ssid为wireless(hotspot linc)。

2、在攻击检测策略视图(attack-detect-policy)中开启热点攻击检,并指定为rogue ap(detect hotspot-attack action classify rogue)。

3、在反制策略(countermeasure-policy)中开启对rogue ap的反制功能(countermeasure rogue-ap)。

4、最后在虚拟安全域中引用。

反制方式是终端连上后,AP仿冒iphone的BSSID去发deauth报文,让终端连不上。如果不生效,可以看看AP下的配置是否为detect-only,其他模式效果不能保证。

升级到最新P51版本,并使能detect admin-mac-scan enable后问题解决。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作