NE80/40/S8016产品VRP5.3版本NAT到多ISP功能的配置

- 0关注

- 0收藏 612浏览

NE80/40/S8016产品VRP5.3版本NAT到多ISP功能的配置

一、 组网需求:

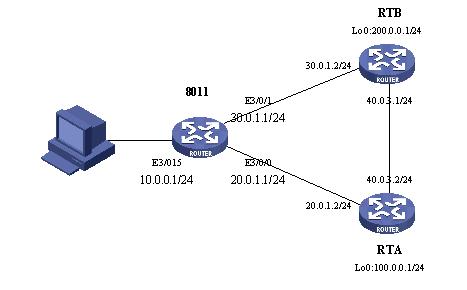

从8011的E3/0/15接口进入的源地址为10.0.0.0/8的数据流,如果访问的目的网段为100.0.0.0/8,则下一跳为20.0.1.2,源地址NAT为20.0.1.11~20.0.1.15,同时将NAT为30.0.1.11 ~30.0.1.15,从RTB绕行的链路作为备份。如果访问的目的网段为200.0.0.0/8,则下一跳为30.0.1.2,源地址NAT为30.0.1.11~30.0.1.15,同时将NAT为20.0.1.11~20.0.1.15,从RTA绕行的链路作为备份。

二、 组网图:

RTA和RTB可以为任意路由器或三层交换机,8011为需要实现访问控制功能的NE80/NE40/S8016设备。8011上VRP软件版本为5.3

三、 配置步骤:

1. 按上图组网,在8011、RTA和RTB三台路由器上配置OSPF,在RTA和RTB的OSPF配置中用network命令发布Loopback地址路由,注意8011的端口3/0/15不要启用OSPF,也不要在OSPF中发布网段10.0.0.0/24的路由

2. 在8011上配置NAT多ISP,配置过程如下:

1) 创建目的网段为100.0.0.0/8的流分类nat-1

[8011]acl number 10000

[8011]rule ip source 10.0.0.0 0.255.255.255 destination 100.0.0.0 0.255.255.255

[8011]traffic classifier nat-1

[8011-classifier-nat-1]if-match acl 10000

2) 创建目的网段为200.0.0.0/8的流分类nat-2

[8011]acl number 10001

[8011]rule ip source 10.0.0.0 0.255.255.255 destination 200.0.0.0 0.255.255.255

[8011]traffic classifier nat-2

[8011-classifier-nat-2]if-match acl 10001

3) 创建并激活NAT地址池ISP-1

[8011]nat address-group isp-1 pat 20.0.1.11 20.0.1.15 mask 255.255.255.0 slot 4

[8011]nat enable address-group isp-1

4) 创建并激活NAT地址池ISP-2

[8011]nat address-group isp-2 pat 30.0.1.11 30.0.1.15 mask 255.255.255.0 slot 4

[8011]nat enable address-group isp-2

5) 分别创建两个ISP的nat-policy

[8011]nat-policy number 1 ip 20.0.1.2 nat address-group isp-1

[8011]nat-policy number 2 ip 30.0.1.2 nat address-group isp-2

6) 创建主选ISP-1备选ISP-2的流行为nat-1

[8011]traffic behavior nat-1

[8011-behavior-nat-1]nat policy master 1 backup 2

7) 创建主选ISP-2备选ISP-1的流行为nat-2

[8011]traffic behavior nat-2

[8011-behavior-nat-2]nat policy master 2 backup 1

8) 创建流策略nat,让访问100.0.0.0/8的主路由选择ISP-1,并把ISP-2作为备份;让访问200.0.0.0/8的主路由选择ISP-2,并把ISP-1作为备份

[8011]traffic policy nat

[8011-trafficpolicy-nat]classifier nat-1 behavior nat-1

[8011-trafficpolicy-nat]classifier nat-2 behavior nat-2

9) 让连接ISP-1的端口3/0/0回应NAT地址池isp-1中各地址的ARP

[8011]interface Ethernet 3/0/0

[8011-Ethernet3/0/0]nat match-host isp-1

10) 让连接ISP-2的端口3/0/1回应NAT地址池isp-2中各地址的ARP

[8011]interface Ethernet 3/0/1

[8011-Ethernet3/0/1]nat match-host isp-2

11) 在私网数据入口Ethernet 3/0/15应用EACL

[8011]interface Ethernet 3/0/15

[8011-Ethernet3/0/15]traffic-policy nat inbound vlan 10

12) 在全局提交激活流策略

[8011]commit traffic policy

3. 从PC机上ping 100.0.0.1和200.0.0.1,并用tracert命令查看经过的网关,这时会发现100.0.0.1和200.0.0.1都可以ping通,并且到100.0.0.1和200.0.0.1都只要一跳。

4. 断开连接8011和RTA的链路,再从PC机上ping 100.0.0.1,并用tracert命令查看经过的网关,这时会发现100.0.0.1仍能ping通,但现在需要2跳,中途需要经过RTB。

5. 重新连接8011和RTA之间的链路,断开8011与RTB之间的链路,再从PC机上ping 200.0.0.1,并用tracert命令查看经过的网关,这时会发现200.0.0.1仍可以ping通,但也需要2跳才能到达,中途需要经过RTA。

四、 配置关键点:

1. 配置NAT时一定要执行命令nat enable address-group …来激活NAT地址。

2. 创建NAT地址池时需要选择关键字pat / no-pat,如果选择关键字pat的话地址转换方式是地址+端口转换,如果选择关键字no-pat的话则仅有地址转换。

3. 如果定义的NAT地址池和公网接口地址在同一网段,则需要在公网接口执行命令nat match-host NAT地址池名称。让端口响应针对NAT地址池地址的ARP请求。

4. 在接口应用流策略(traffic-policy)时,如果是二层接口必须加上VLAN信息,三层接口则不用。

5. 在接口应用流策略时,注意流策略处理的数据流方向是inbound方向还是outbound方向。

6. 在配置完流策略后,需要在系统视图下执行命令commit traffic policy使流策略生效。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作