H3C iNode 客户端L2TP VPN的配置

- 0关注

- 1收藏 1390浏览

H3C iNode 客户端L2TP VPN的配置

一. 组网需求

一台带有iNode智能客户端的PC机,通过Internet和公司的VPN网关建立L2TP隧道。然后PC机就可以通过隧道访问公司的内网资源。

二. 组网图

![]()

安装iNode的PC机为LAC客户端(本地支持L2TP协议),地址为202.0.0.2/24。SecPathF100-A作为LNS客户端,其外网口地址为202.0.0.1/24,内网地址为192.168.0.1,内网有服务器192.168.0.2/24。客户端拨入LNS后,访问内部服务器。

软件版本如下:

SecPathF100-A:VRP3.40,ESS 1625 ;

客户端软件:Windows XP 自带iNode 带VPN的拨号软件。

三.配置步骤

3.1 防火墙配置(只列出关键配置)

//使能L2TP

l2tp enable

# //包过滤缺省规则为permit

firewall packet-filter default permit

# //配置给客户分配的私网地址段

domain system

ip pool 1 1.1.1.2 1.1.1.255

# //配置本地用户

local-user hello

password simple hello

level 3

service-type ppp

# //NAT转换用的ACL

acl number 3000

rule 0 permit ip source 192.168.0.0 0.0.0.255

#

interface Virtual-Template1 //配置虚模板

ppp authentication-mode chap //配置认证方式为CHAP

ip address 1.1.1.1 255.255.255.0 //虚模板的IP地址

remote address pool 1 //指定给客户端分配地址为上面配置的地址段

# //内网口地址

interface Ethernet0/0

ip address 192.168.0.1 255.255.255.0

# //外网口地址,做NAT转换使内部用户能访问internet

interface Ethernet1/0

ip address 202.0.0.1 255.255.255.0

nat outbound 3000

# //内网接口加入trust区域

firewall zone trust

add interface Ethernet0/0

set priority 85

# //外网接口和虚模板接入untrust区域

firewall zone untrust

add interface Ethernet1/0

add interface Virtual-Template1

set priority 5

#

l2tp-group 1 //创建L2TP组

undo tunnel authentication //系统缺省使能隧道认证,这里手动取消认证

allow l2tp virtual-template 1 //引用虚模板1

# //指定外网的网关为202.0.0.2

ip route-static 0.0.0.0 0.0.0.0 202.0.0.2 preference 60

3.2 iNode客户端的配置

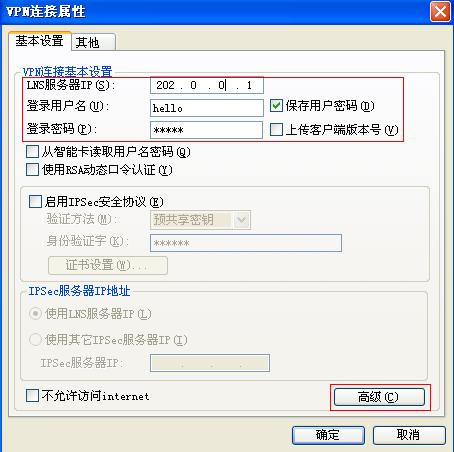

⑴ LNS的IP地址,用户名、密码

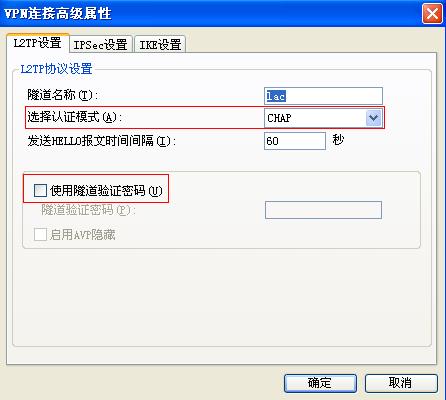

⑵点击“高级”设置认证方式,不使能隧道认证:

⑶ 验证过程

点击“连接”:

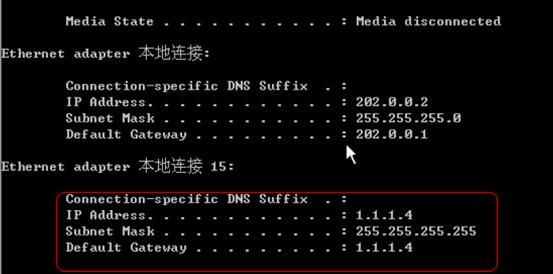

连接成功,获取私网地址:

四. 配置关键点

⑴ iNode的配置需要与防火墙的配置保持一致,如ip地址,及chap认证方式。

⑵ 需将虚模板Virtual-Template1加入untrust区域。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作