S2000-EA系列交换机利用VLAN-VPN功能实现用户报文在公网中隧道传输功能的配置

- 0关注

- 0收藏 552浏览

S2000-EA系列交换机利用VLAN-VPN功能实现用户报文在公网中隧道传输功能的配置

一、 组网需求:

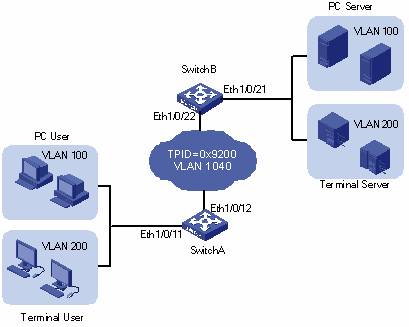

Switch A和Switch B为S2000-EA交换机,通过公共网络将用户的工作站与服务器相连。

(1)用户的PC工作站和服务器划分在私有VLAN100,终端工作站和服务器划分在私有VLAN200。现要求运营商利用公共网络的VLAN1040,使用户网络之间通过VPN方式进行连接。

(2)公共网络中使用其他厂商的设备,TPID值为0x9200。

(3)要求配置Switch A和Switch B的VLAN-VPN功能,使用户的PC工作站/服务器和终端工作站/服务器能通过VPN连接,并进行正常通信。

二、 组网图:

三、 配置步骤:

1、配置Switch A

# 配置SwitchA的端口Ethernet1/0/11为VLAN-VPN端口,为进入该端口的报文封装VLAN1040的外层VLAN Tag。

<SwitchA> system-view

[SwitchA] vlan 1040

[SwitchA-vlan1040] port Ethernet 1/0/11

[SwitchA-vlan1040] quit

[SwitchA] interface Ethernet 1/0/11

[SwitchA-Ethernet1/0/11] vlan-vpn enable

[SwitchA-Ethernet1/0/11] quit

# 为与公共网络中的设备进行互通,将全局的TPID值设置为0x9200,并设置端口类型为Trunk,允许VLAN 1040的报文通过。

[SwitchA] vlan-vpn tpid 9200

[SwitchA] interface Ethernet1/0/12

[SwitchA-Ethernet1/0/12] port link-type trunk

[SwitchA-Ethernet1/0/12] port trunk permit vlan 1040

2、配置Switch B

# 配置SwitchB的端口Ethernet1/0/21为VLAN-VPN端口,为进入该端口的报文封装VLAN1040的外层VLAN Tag。

<SwitchB> system-view

[SwitchB] vlan 1040

[SwitchB-vlan1040] port Ethernet 1/0/21

[SwitchB-vlan1040] quit

[SwitchB] interface Ethernet 1/0/21

[SwitchB-Ethernet1/0/21] vlan-vpn enable

# 为与公共网络中的设备进行互通,将全局TPID值设置为0x9200,并设置端口类型为Trunk,允许VLAN 1040的报文通过。

[SwitchB-Ethernet1/0/21] quit

[SwitchB] vlan-vpn tpid 9200

[SwitchB] interface Ethernet 1/0/22

[SwitchB-Ethernet1/0/22] port link-type trunk

[SwitchB-Ethernet1/0/22] port trunk permit vlan 1040

3、配置公共网络设备

# 由于公共网络使用的设备可能来自于其他厂商,这里只介绍基本原理。配置公共网络中与SwitchA的Ethernet1/0/12端口和SwitchB的Ethernet1/0/22端口连接的设备,使其相应的端口允许VLAN1040的报文携带VLAN Tag进行发送即可。

四、 配置关键点:

(1)请勿配置VLAN1040为SwitchA的Ethernet1/0/12端口和SwitchB的Ethernet1/0/22端口的缺省VLAN,以免外层Tag在发送时被去除。

(2)此例中介绍了在SwitchA的Ethernet1/0/11端口和SwitchB的Ethernet1/0/21端口均为Access端口时的配置。当两个端口为Trunk和Hybrid端口时,请通过命令配置这两个端口的缺省VLAN为1040,且在发送VLAN1040的报文时去除外层Tag。

该案例暂时没有网友评论

编辑评论

✖

案例意见反馈

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作