请问h3c3600交换机怎么配置登录账号和密码啊,完整指令

- 0关注

- 1收藏,5259浏览

最佳答案

参考:https://www.h3c.com/cn/d_200808/614421_30005_0.htm

1.1 通过Console口进行本地登录典型配置指导

通过交换机Console口进行本地登录是登录交换机的最基本的方式,也是配置通过其他方式登录交换机的基础。S3600系列交换机缺省情况下通过Console口进行本地登录。

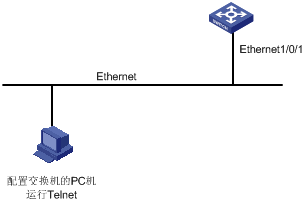

1.1.1 组网图

图1-1 通过Console口配置Telnet登录方式的组网图

1.1.2 应用要求

如上组网中,建立本地配置环境,只需将PC机(或终端)的串口通过配置电缆与以太网交换机的Console口连接。当前用户通过Console口(AUX用户界面)登录到交换机对Telnet登录方式进行配置,且当前用户级别为管理级(3级)。

1.1.3 适用产品、版本

产品 | 软件版本 | 硬件版本 |

S5600系列 | Release 1510、Release 1602软件版本 | 全系列硬件版本 |

S5100-SI/EI系列 | Release2200、Release 2201软件版本 | 全系列硬件版本 |

S3600-SI/EI系列 | Release 1510、Release 1602软件版本 | 全系列硬件版本 |

S3100-EI系列 | Release 2104、Release 2107软件版本 | 全系列硬件版本 |

S3100-C-SI系列 S3100-T-SI系列 | Release 0011、Release 2102、Release 2107软件版本 | 全系列硬件版本 |

S3100-TP-SI系列 | Release 2102、Release 2107软件版本 | 全系列硬件版本 (除S3100-52TP-SI) |

S3100-52TP-SI | Release 2106、Release 2107软件版本 | S3100-52TP-SI |

S3100-52P | Release 1500、Release 1602软件版本 | S3100-52P |

S2126-EI | Release 2102、Release 2106、Release 2107软件版本 | S2126-EI |

S2000-EA系列 | Release 2107软件版本 | 全系列硬件版本 |

E352&E328 | Release 1510、Release 1602软件版本 | E352&E328 |

E152 | Release 1500、Release 1602软件版本 | E152 |

E126 | Release 0011、Release 2102、Release 2107软件版本 | E126 |

E126A | Release 2104、Release 2107软件版本 | E126A |

1.1.4 配置过程和解释

1. 配置Telnet登录方式的公共属性

# 配置从VTY用户界面登录后可以访问的命令级别为2级

[Sysname] user-interface vty 0

[Sysname-ui-vty0] user privilege level 2

# 设置VTY0用户界面支持Telnet协议

[Sysname-ui-vty0] protocol inbound telnet

# 设置VTY0用户的终端屏幕的一屏显示30行命令

[Sysname-ui-vty0] screen-length 30

# 设置VTY0用户历史命令缓冲区可存放20条命令

[Sysname-ui-vty0] history-command max-size 20

# 设置VTY0用户界面的超时时间为6分钟

[Sysname-ui-vty0] idle-timeout 6

2. 通过Telnet登录用户的认证方式

Telnet登录有以下几种认证方式:

认证方式为None,认证方式为Password,认证方式为Scheme。下面我们分别描述这几种认证方式的配置:

(1) 设置通过VTY0用户界面登录交换机的Telnet用户不需要进行认证

[Sysname] user-interface vty 0

[Sysname-ui-vty0] authentication-mode none

(2) 设置通过VTY0口登录交换机的Telnet用户进行Password认证,并设置用户的认证口令为明文方式,口令为123456

[Sysname] user-interface vty 0

[Sysname-ui-vty0] authentication-mode password

[Sysname-ui-vty0] set authentication password simple 123456

(3) 设置登录用户的认证方式为Scheme,采用本地认证的方式

# 创建本地用户guest,并进入本地用户视图

[Sysname] local-user guest

# 设置本地用户的认证口令为明文方式,口令为123456

[Sysname-luser-guest] password simple 123456

# 设置VTY用户的服务类型为Telnet且用户级别为2

[Sysname-luser-guest] service-type telnet level 2

[Sysname-luser-guest] quit

# 进入VTY用户界面视图

[Sysname] user-interface vty 0

# 设置通过VTY0口登录交换机的Telnet用户进行Scheme认证

[Sysname-ui-vty0] authentication-mode scheme

[Sysname-ui-vty0] quit

# 指定system域为缺省域,并设置该域Scheme认证方式local

[Sysname] domain default enable system

[Sysname] domain system

[Sysname-isp-system] scheme local

1.1.5 完整配置

l 认证方式为None时Telnet登录方式的配置

user-interface vty 0

authentication-mode none

user privilege level 2

history-command max-size 20

idle-timeout 6 0

screen-length 30

protocol inbound telnet

l 认证方式为Password时Telnet登录方式的配置

user-interface vty 0

user privilege level 2

set authentication password simple 123456

history-command max-size 20

idle-timeout 6 0

screen-length 30

protocol inbound telnet

l 认证方式为Scheme时Telnet登录方式的配置

#

domain system

#

local-user guest

password simple 123456

level 2

#

user-interface vty 0

authentication-mode scheme

user privilege level 2

history-command max-size 20

idle-timeout 6 0

screen-length 30

protocol inbound telnet

1.1.6 配置注意事项

无

1.2 通过Telnet进行登录典型配置指导

交换机支持Telnet功能,用户可以通过Telnet方式对交换机进行远程管理和维护。

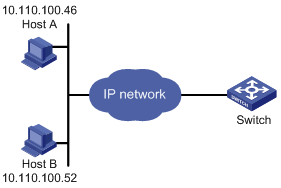

1.2.1 组网图

图1-2 通过Telnet配置Console口登录方式的组网图

1.2.2 应用要求

如上组网中,当前用户通过Telnet方式登录到交换机对Console口登录方式进行配置,且当前用户级别为管理级(3级)。

1.2.3 适用产品、版本

产品 | 软件版本 | 硬件版本 |

S5600系列 | Release 1510、Release 1602软件版本 | 全系列硬件版本 |

S5100-SI/EI系列 | Release2200、Release 2201软件版本 | 全系列硬件版本 |

S3600-SI/EI系列 | Release 1510、Release 1602软件版本 | 全系列硬件版本 |

S3100-EI系列 | Release 2104、Release 2107软件版本 | 全系列硬件版本 |

S3100-C-SI系列 S3100-T-SI系列 | Release 0011、Release 2102、Release 2107软件版本 | 全系列硬件版本 |

S3100-TP-SI系列 | Release 2102、Release 2107软件版本 | 全系列硬件版本 (除S3100-52TP-SI) |

S3100-52TP-SI | Release 2106、Release 2107软件版本 | S3100-52TP-SI |

S3100-52P | Release 1500、Release 1602软件版本 | S3100-52P |

S2126-EI | Release 2102、Release 2106、Release 2107软件版本 | S2126-EI |

S2000-EA系列 | Release 2107软件版本 | 全系列硬件版本 |

E352&E328 | Release 1510、Release 1602软件版本 | E352&E328 |

E152 | Release 1500、Release 1602软件版本 | E152 |

E126 | Release 0011、Release 2102、Release 2107软件版本 | E126 |

E126A | Release 2104、Release 2107软件版本 | E126A |

1.2.4 配置过程和解释

1. 配置Console口登录方式的公共属性

# 配置从AUX用户界面登录后可以访问的命令级别为2级。

[Sysname] user-interface aux 0

[Sysname-ui-aux0] user privilege level 2

# 配置Console口使用的波特率为19200bit/s

[Sysname-ui-aux0] speed 19200

# 配置终端屏幕的一屏显示30行命令

[Sysname-ui-aux0] screen-length 30

# 配置历史命令缓冲区可存放20条命令

[Sysname-ui-aux0] history-command max-size 20

# 配置AUX用户界面的超时时间为6分钟

[Sysname-ui-aux0] idle-timeout 6

2. 配置Console口登录用户的认证方式

Console口登录有以下几种认证方式:

认证方式为None,认证方式为Password,认证方式为Scheme。下面我们分别描述这几种认证方式的配置:

(1) 设置登录用户的认证方式为None

[Sysname] user-interface aux 0

[Sysname-ui-aux0] authentication-mode none

(2) 设置登录用户的认证方式为Password,并设置用户的认证口令为明文方式,口令为123456

[Sysname] user-interface aux 0

[Sysname-ui-aux0] authentication-mode password

[Sysname-ui-aux0] set authentication password simple 123456

(3) 设置登录用户的认证方式为Scheme,采用本地认证的方式

# 创建本地用户guest,并进入本地用户视图

[Sysname] local-user guest

# 设置本地用户的认证口令为明文方式,口令为123456

[Sysname-luser-guest] password simple 123456

# 设置本地用户的服务类型为Terminal且用户级别为2

[Sysname-luser-guest] service-type terminal level 2

[Sysname-luser-guest] quit

# 进入AUX用户界面视图

[Sysname] user-interface aux 0

# 设置通过Console口登录交换机的用户进行Scheme认证

[Sysname-ui-aux0] authentication-mode scheme

1.2.5 完整配置

l 认证方式为None时Console口登录方式的配置

#

user-interface aux 0

user privilege level 2

history-command max-size 20

idle-timeout 6 0

speed 19200

screen-length 30

l 认证方式为Password时Console口登录方式的配置

#

user-interface aux 0

authentication-mode password

user privilege level 2

set authentication password simple 123456

history-command max-size 20

idle-timeout 6 0

speed 19200

screen-length 30

l 认证方式为Scheme时Console口登录方式的配置

#

local-user guest

password simple 123456

service-type terminal

level 2

#

user-interface aux 0

authentication-mode scheme

user privilege level 2

history-command max-size 20

idle-timeout 6 0

speed 19200

screen-length 30

1.2.6 配置注意事项

无

1.3 对登录用户的控制典型配置指导

1.3.1 组网图

1.3.2 应用要求

如上组网中,仅允许来自10.110.100.52和10.110.100.46的Telnet/SNMP/WEB用户访问交换机。

1.3.3 适用产品、版本

产品 | 软件版本 | 硬件版本 |

S5600系列 | Release 1510、Release 1602软件版本 | 全系列硬件版本 |

S5100-SI/EI系列 | Release2200、Release 2201软件版本 | 全系列硬件版本 |

S3600-SI/EI系列 | Release 1510、Release 1602软件版本 | 全系列硬件版本 |

S3100-EI系列 | Release 2104、Release 2107软件版本 | 全系列硬件版本 |

S3100-C-SI系列 S3100-T-SI系列 | Release 0011、Release 2102、Release 2107软件版本 | 全系列硬件版本 |

S3100-TP-SI系列 | Release 2102、Release 2107软件版本 | 全系列硬件版本 (除S3100-52TP-SI) |

S3100-52TP-SI | Release 2106、Release 2107软件版本 | S3100-52TP-SI |

S3100-52P | Release 1500、Release 1602软件版本 | S3100-52P |

S2126-EI | Release 2102、Release 2106、Release 2107软件版本 | S2126-EI |

S2000-EA系列 | Release 2107软件版本 | 全系列硬件版本 |

E352&E328 | Release 1510、Release 1602软件版本 | E352&E328 |

E152 | Release 1500、Release 1602软件版本 | E152 |

E126 | Release 0011、Release 2102、Release 2107软件版本 | E126 |

E126A | Release 2104、Release 2107软件版本 | E126A |

1.3.4 配置过程和解释

# 创建并进入基本ACL视图2000

[Sysname] acl number 2000 match-order config

[Sysname-acl-basic-2000]

# 定义子规则,仅允许来自10.110.100.52和10.110.100.46的Telnet/SNMP/WEB用户访问交换机

[Sysname-acl-basic-2000] rule 1 permit source 10.110.100.52 0

[Sysname-acl-basic-2000] rule 2 permit source 10.110.100.46 0

[Sysname-acl-basic-2000] rule 3 deny source any

[Sysname-acl-basic-2000] quit

# 引用访问控制列表2000,通过源IP对Telnet用户进行控制

[Sysname] user-interface vty 0 4

[Sysname-ui-vty0-4] acl 2000 inbound

# 引用访问控制列表2000,通过源IP对网管用户进行控制

[Sysname] snmp-agent community read aaa acl 2000

[Sysname] snmp-agent group v2c groupa acl 2000

[Sysname] snmp-agent usm-user v2c usera groupa acl 2000

# 引用访问控制列表2000,通过源IP对WEB用户进行控制

[Sysname] ip http acl 2000

1.3.5 完整配置

l 对Telnet用户进行控制

#

acl number 2000

rule 1 permit source 10.110.100.52 0

rule 2 permit source 10.110.100.46 0

rule 3 deny

#

user-interface vty 0 4

acl 2000 inbound

l 通过源IP对网管用户进行控制

#

acl number 2000

rule 1 permit source 10.110.100.52 0

rule 2 permit source 10.110.100.46 0

rule 3 deny

#

snmp-agent community read aaa acl 2000

snmp-agent group v2c groupa acl 2000

snmp-agent usm-user v2c usera groupa acl 2000

l 通过源IP对WEB用户进行控制

#

ip http acl 2000

#

acl number 2000

rule 1 permit source 10.110.100.52 0

rule 2 permit source 10.110.100.46 0

rule 3 deny

1.3.6 配置注意事项

无

- 2020-09-26回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论