数据的每个字段都是什么意思

- 0关注

- 2收藏,3233浏览

问题描述:

数据的每个字段都是什么含义

组网及组网描述:

- 2020-11-30提问

- 举报

-

(0)

最佳答案

一. NAT444日志概述

1. 用户溯源要求

NAT444是两次NAT44的简称,属于IPv6过渡技术的一种。在IPv4地址向IPv6演进的过渡期内,NAT444方案可以有效延缓IPv4的使用期限,为IPv6的最终全面部署争取时间。

NAT444技术是需要在运营商设备上配置NAT功能的。由于最终给用户分配的是私网地址,所以可能会出现多用户对应同一个公网IP地址且访问不同业务的情况,这就给用户日志溯源带来了相应难度。

如下图所示,NAT444采用端口块分配方式,从根本上解决了溯源的问题:

2. 日志格式说明

根据标准规定,NAT444设备(或板卡)支持以下两大类地址溯源日志:

1)基于用户的地址及端口段的分配日志以及回收日志

CGN设备针对给用户分配的地址,实时或定时将每一条地址与端口段之间的映射关系,以文本的格式通过设备相应接口发送给地址溯源系统。每条日志至少应包含如下信息,如下表所示:

字 段 | 说 明 |

Original Source IP | 转换前源地址(分配给用户的私网地址) |

Translated Source IP | 转换后源地址 |

Translated First Source Port | 转换后第一个源端口编号 |

Translated Last Source Port | 转换后最后一个源端口编号 |

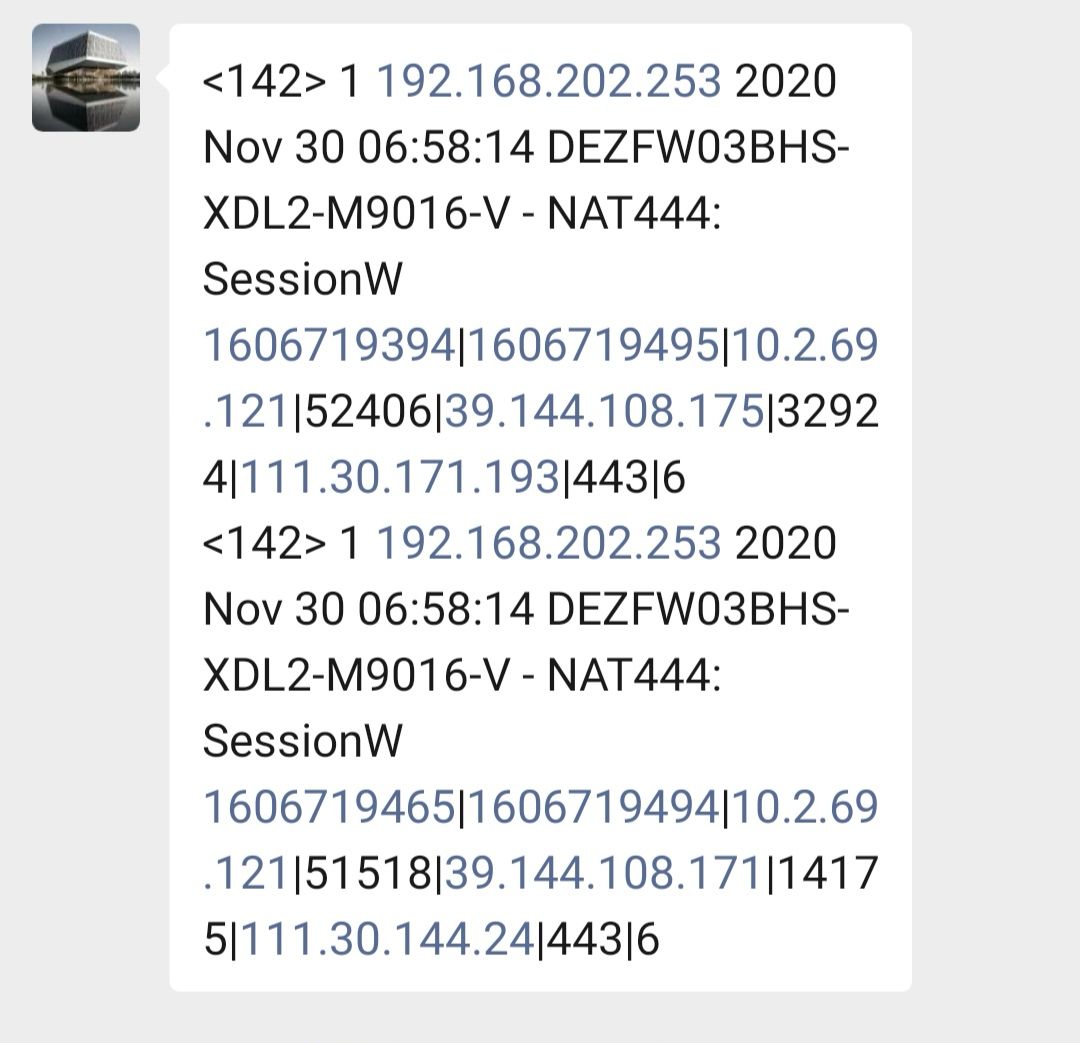

2)上网过程中产生的Session新建及拆除日志

为减轻设备负担,用户每新建Session时,可以设置CGN设备不需要送出日志,但是待拆除Session时,CGN设备必须送出一条日志。日志通过syslog方式或Flow方式上报给地址溯源系统。同样的,每条日志至少需要包含如下信息:

字 段 | 说 明 |

Start Time | 转换开始时间,从1970-1-1 00:00:00开始的秒数 |

End Time | 转换结束时间,从1970-1-1 00:00:00开始的秒数 |

Original Source IP | 转换前源地址(分配给用户的私网地址) |

Translated Source IP | 转换后源地址 |

Translated Source Port | 转换后源端口0-65535 |

Destination IP | 访问的目的地址 |

Destination Port t | 访问的目的端口0-65535 |

Protocol | 传输层协议类型 |

3. 日志样例

1)电信日志样例

n 用户开始日志 <H3C> 1 Aug 7 20:34:08 192.168.240.107 H3C - NAT444:userbasedA [17 22.1.1.201 - 33.1.1.100 - 50001 50010]

n 用户结束日志 <H3C> 1 Jun 7 20:34:08 192.168.240.107 H3C - NAT444:userbasedW [17 22.1.1.201 - 33.1.1.100 - 50001 50010]

n Session开始日志 <H3C> 1 Jun 17 12:34:08 192.168.240.107 H3C - NAT444:sessionbasedA [6 172.16.1.171 - 12.1.32.171 19238 40704 -]

n Session结束日志 <H3C> 1 Jun 17 12:34:08 192.168.240.107 H3C - NAT444:sessionbasedW [6 172.16.1.171 - 12.1.32.171 19238 40704 -]

2)联通日志样例

n 用户开始日志 <H3C> 1 Jun 5 12:34:08 172.128.249.107 H3C - NAT444:PortA 1342026384|1.0.4.7|2.0.0.108|26536|27535

n 用户结束日志 <H3C> 1 Jun 5 12:34:08 172.128.249.107 H3C – NAT444:PortW 0|1.0.3.55|2.0.0.213|55536|56535

n Session开始日志 <H3C> 1 Jun 5 12:34:08 172.128.249.107 H3C - NAT444:SessionA 1341932637|0|1.0.64.6|2.0.0.0|26530|2.0.0.254|1025|17

n Session结束日志 <H3C> 1 Jun 5 12:34:08 172.128.249.107 H3C - NAT444:SessionW 1341932637|0|1.0.64.6|2.0.0.0|26527|2.0.0.254|1025|17

二. NAT444常见日志分析

1. 组网说明

如上图所示,测试仪器与被测设备之间直连。测试仪模拟2个用户发送2个UDP会话,设备能够正确发出日志,包括用户地址(端口块)日志及会话日志。

2. 设备侧配置

<FW>

#

userlog flow export version 3

userlog flow syslog

userlog flow export host 192.168.207.198 30017

#

session log packets-active 5

session log time-active 10

session synchronization enable

#

vlan 101 to 102

#

interface Ten-GigabitEthernet0/1.101

vlan-type dot1q vid 101

ip address 192.168.1.1 255.255.255.0

#

interface Ten-GigabitEthernet0/1.102

vlan-type dot1q vid 102

nat444 outbound static

ip address 200.1.1.1 255.255.255.0

#

zone name Trust id 2

priority 85

import interface Ten-GigabitEthernet0/1.101

zone name Untrust id 4

priority 5

import interface Ten-GigabitEthernet0/1.102

interzone source Trust destination Untrust

session log enable

interzone source Untrust destination Trust

session log enable

#

info-center loghost 192.168.207.198

info-center format china-telecom(电信格式配置)

(联通格式配置info-center format china-unicom-nat444)

#

nat444 static local 10.0.0.2 10.0.0.11 global 200.1.1.2 200.1.1.11 port-range 2001 52000 block-size 1000

nat444 log user

nat444 log session-start

nat444 log session-end

3. 结果分析

1) 测试仪配置源IP地址为10.0.0.2的用户的两个UDP(协议配置为UDP,并变换源端口,变化数目2)应用;

发起测试流量,并等待一段时间后停止流量,查看防火墙命令行下的NAT日志有如下结果:

分析:可以看到NAT444日志格式为电信格式,包括4种共6条日志,分别为用户上线日志(userbasedA)、session开始日志(sessionbasedA)、session结束日志(sessionbasedW)、用户下线日志(userbasedW)。

日志参数对照说明:

NAT444:userbasedA [17 10.0.0.2 – 200.1.1.2 -2001 3000]

userbasedA :NAT444日志类型;

17 :IP协议号;

10.0.0.2 :NAT转换前的用户源IP地址;

200.1.1.2:NAT转换后的用户源IP地址;

2001:NAT转换后的用户第一个源端口编号;

3000:NAT转换后的用户最后一个源端口编号;

NAT444:sessionbasedA [17 10.0.0.2 – 200.1.1.2 1024 2047]

sessionbasedA :NAT444日志类型;

17 :IP协议号;

10.0.0.2 :NAT转换前的用户源IP地址;

200.1.1.2:NAT转换后的用户源IP地址;

1024:NAT转换前用的户源端口号;

2047:NAT转换后的用户源端口号;

查看防火墙WEB界面日志管理中的系统日志有如下结果:

注意:防火墙NAT444日志不在Userlog日志里显示,而是在系统日志中显示。

分析:防火墙WEB界面上的NAT444日志信息和命令行日志内容完全一致。

2)修改设备配置,将NAT444日志输出格式改为联通格式(info-center format china-unicom-nat444),按照前面的方法再进行一次测试,查看防火墙NAT444日志输出情况。

命令行下输出联通NAT444日志格式如下:

WEB界面下联通NAT444日志格式如下:

分析:联通的NAT444日志中,分为4种6条日志,包括用户上线日志为(PortA)、用户下线日志(PortW)、会话创建日志(SessionA)以及会话删除日志(SessionW)

日志参数对照说明:

NAT444:PortA 1403278781 | 10.0.0.2 |200.1.1.2 |2001 |3000

PortA :NAT444日志类型;

1403278781:转换开始时间,从1970-1-1 00:00:00开始的秒数;

10.0.0.2 :NAT转换前的用户源IP地址;

200.1.1.2:NAT转换后的用户源IP地址;

1024:NAT转换前用的户源端口号;

2047:NAT转换后的用户源端口号;

NAT444:SessionA 1403278781 |0| 10.0.0.2 |200.1.1.2 |2278|200.1.1.254|1024 |17

PortA :NAT444日志类型;

1403278781:转换开始时间,从1970-1-1 00:00:00开始的秒数;

0:转换结束时间,从1970-1-1 00:00:00开始的秒数;(注意对于SessionA类型日志,该值为0,只有SessionW类型日志该值有意义。)

10.0.0.2 :NAT转换前的用户源IP地址;

200.1.1.2:NAT转换后的用户源IP地址;

2278:NAT转换后用的户源端口号;

200.1.1.254:用户访问的目的地址;

1024:用户访问的目的端口;

17:IP协议号;

备注:本实验采用SecBlade FW二代板卡进行测试,版本号Version 5.20, Release 3179.

- 2020-11-30回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论