问题描述:

网络拓扑图如下

汇聚HWS7703--G2/0/3--------G1/0/28-接入H3C5560---1. 主机

2. 监控NVR

3. 小交换---主机

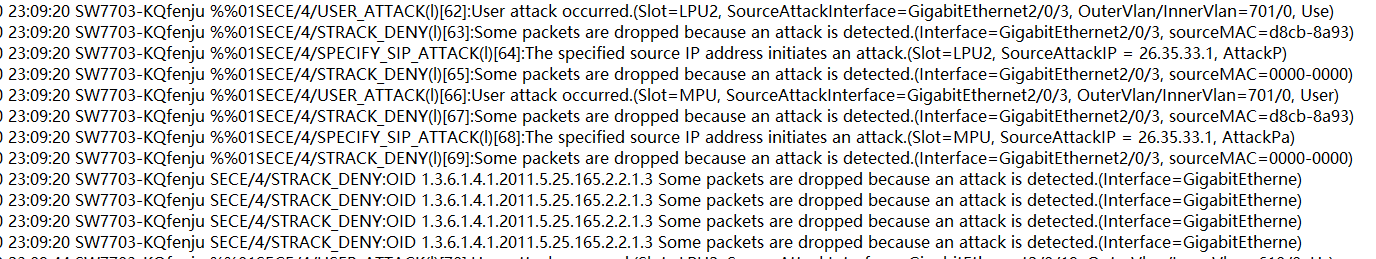

一、汇聚交换机上做了一些ARP防攻击策略 :arp anti-attack gateway-duplicate enable

arp anti-attack gratuitous-arp drop

arp anti-attack packet-check sender-mac

arp anti-attack check user-bind alarm threshold 20

mac-address update arp

arp-miss speed-limit source-ip maximum 10

查看汇聚日志,有从G2/0/3接口进来的关于ARP的告警信息

二、接入交换机上的配置只有划分两个VLAN,上行接口TRUNK放行这两个VLAN

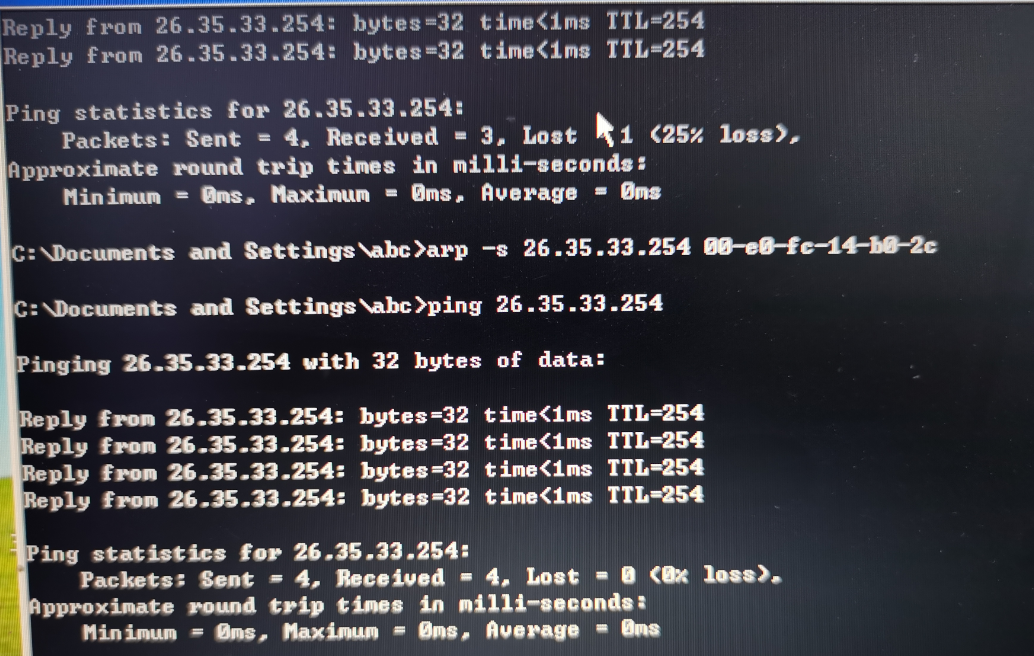

三、接入主机故障现象:ping 汇聚网关,局域网内部分主机掉线很频繁,差不多10来分钟掉一次,不做任何操作情况下,大概3、4分钟

能够自动重新连上。如果一出现time out 马上重启网卡或者cmd 里面静态绑定下网关,则可以马上恢复和网关的通信。在time out的时候,查看本主机的ARP表,发现里面没有网关的ARP表项。静态绑定网关后,ping主机差不多十几分钟会再次掉线,掉线时网关的ARP表项消失,等它三四分钟后恢复通信后,arp -a 查看,有了网关的arp表项,动态的。周而复始。

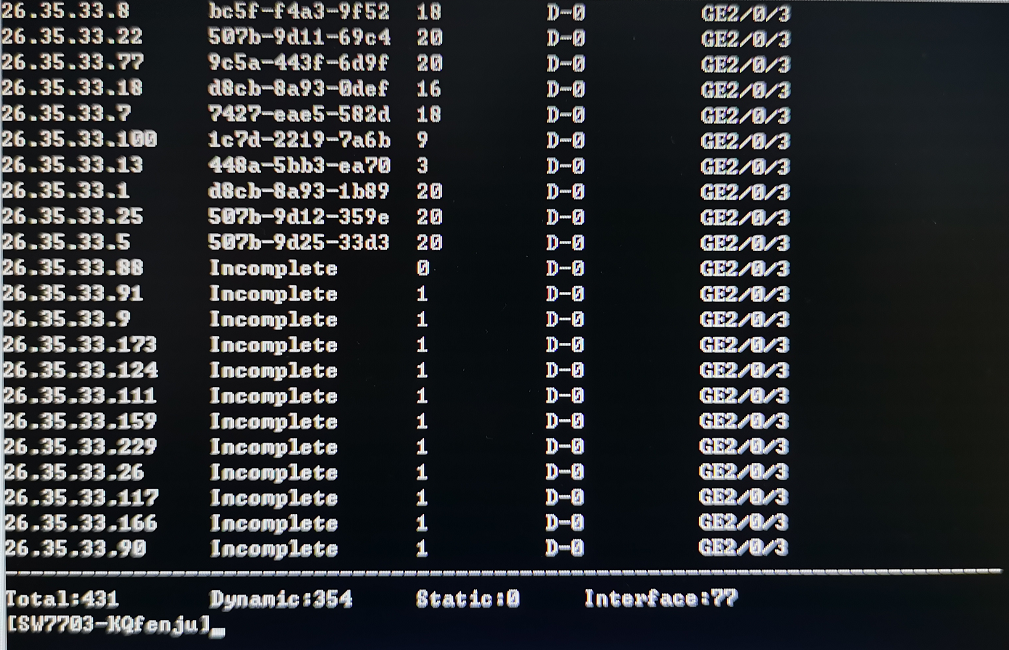

汇聚的ARP表从G2/0/3接口学习到的IP ,imcomplete的均非此接入交换机下的真实IP

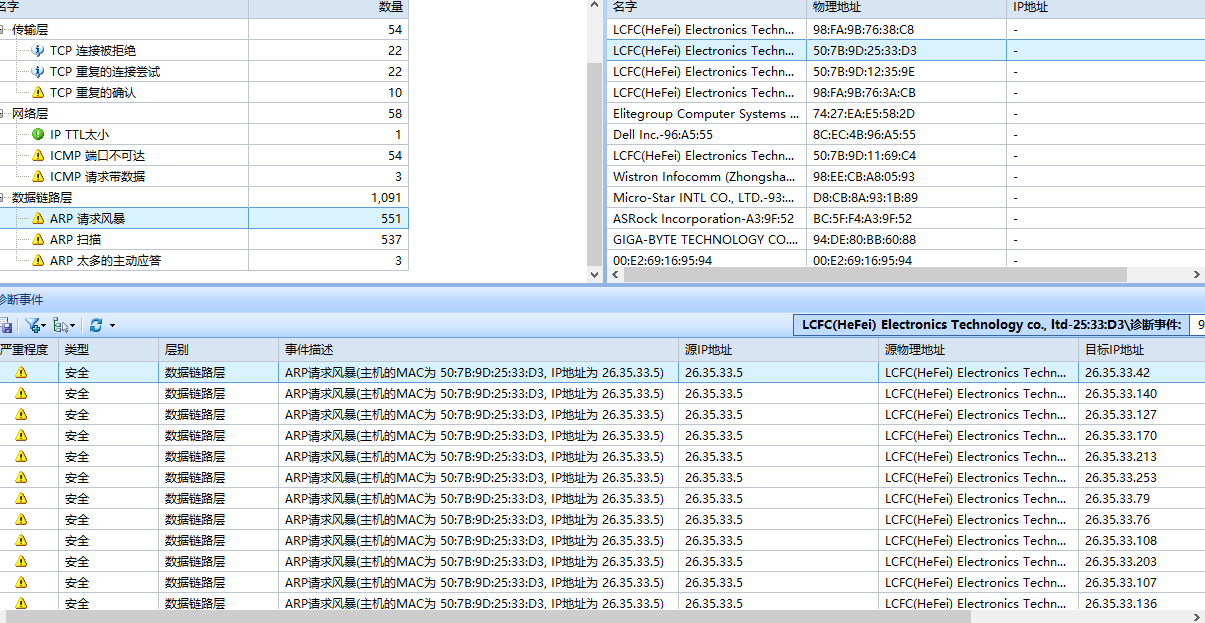

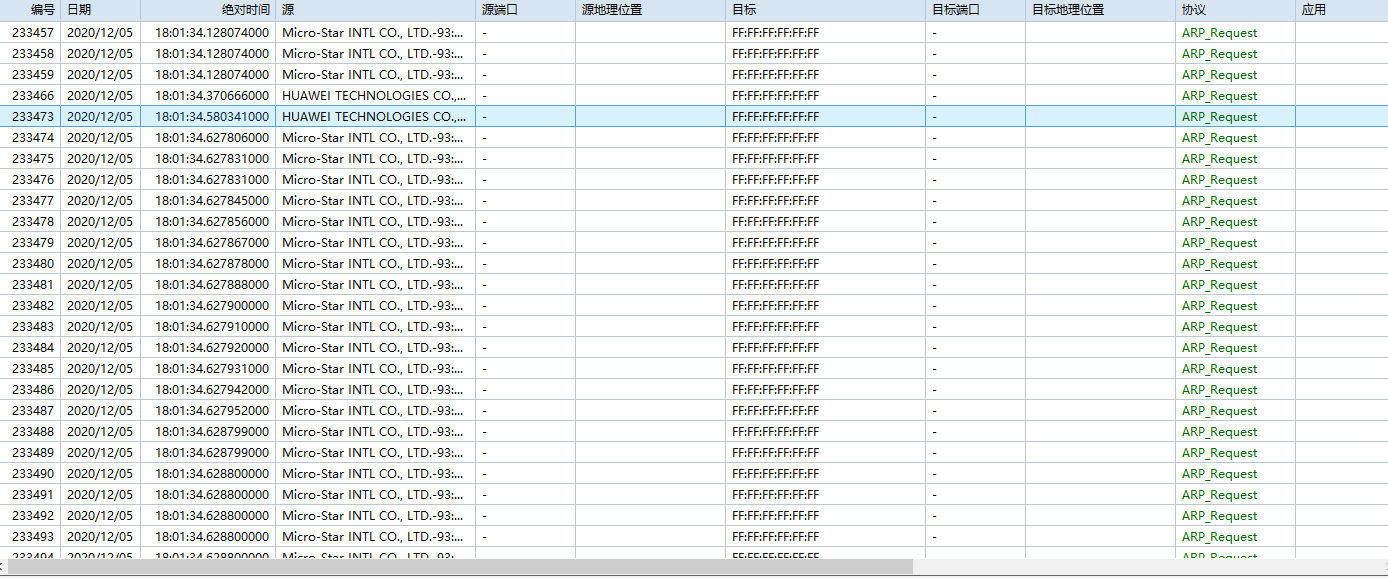

抓包软件抓包情况如下

26.35.33.77为本主机IP

26.35.33.254为汇聚网关IP

其他IP地址均不是本局域网内主机的IP地址

而且本主机ping网关time out 的时候,可以发现本主机26.35.33.77发出很多请求网关的request,但是均得不到网关的回应。但同时

本主机却收到大量网关广播请求无效IP的广播。此现象是否可以判断为ARP泛洪攻击?怎么防御?

组网及组网描述:

附件为抓包文件,其中IP地址最后8位大于100的均不是局域网内有效IP。部分100以内的IP地址也不是有效IP

- 2020-12-05提问

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

也就是要在汇聚交换机上做相应的配置?原来汇聚交换机上的命令没有效果吗