路由器上固定源地址通过固定下一跳访问任意目的地址这个应该怎么配置

- 0关注

- 1收藏,4363浏览

问题描述:

210.42.32.0/24 0.0.0.0/0 210.42.32.242

以这一条举例:210.42.32.0网段的用户访问任意地址,通过210.42.32.242下一跳出去,这个在路由器上面应该怎么配置?用策略路由吗?

组网及组网描述:

正常组网

- 2021-01-09提问

- 举报

-

(0)

最佳答案

您好,请知:

让特定网段走特定特定的出口,可以使用策略路由来实现。

以下是策略路由的配置举例,请参考:

1.6.4 基于报文源地址的转发策略路由配置举例

1. 组网需求

Router A分别与Router B和Router C直连(保证Router B和Router C之间路由完全不可达)。通过策略路由控制从Router A的以太网接口GigabitEthernet1/0/1接收的报文:

· 源地址为192.168.10.2的报文以4.1.1.2/24作为下一跳IP地址;

· 其它源地址的报文以5.1.1.2/24作为下一跳IP地址。

2. 组网图

图1-4 基于报文源地址的转发策略路由的配置举例组网图

3. 配置步骤

配置前请确保Router B和Host A/Host B,Router C和Host A/Host B之间路由可达。

(1) 配置Router A

# 配置接口GigabitEthernet1/0/2和GigabitEthernet1/0/3的IP地址。

<RouterA> system-view

[RouterA] interface gigabitethernet 1/0/2

[RouterA-GigabitEthernet1/0/2] ip address 4.1.1.1 24

[RouterA-GigabitEthernet1/0/2] quit

[RouterA] interface gigabitethernet 1/0/3

[RouterA-GigabitEthernet1/0/3] ip address 5.1.1.1 24

[RouterA-GigabitEthernet1/0/3] quit

# 定义访问控制列表ACL 2000,用来匹配源地址为192.168.10.2的报文。

[RouterA] acl basic 2000

[RouterA-acl-ipv4-basic-2000] rule 10 permit source 192.168.10.2 0

[RouterA-acl-ipv4-basic-2000] quit

# 定义0号节点,指定所有源地址为192.168.10.2的报文的下一跳为4.1.1.2。

[RouterA] policy-based-route aaa permit node 0

[RouterA-pbr-aaa-0] if-match acl 2000

[RouterA-pbr-aaa-0] apply next-hop 4.1.1.2

[RouterA-pbr-aaa-0] quit

[RouterA] policy-based-route aaa permit node 1

[RouterA-pbr-aaa-1] apply next-hop 5.1.1.2

[RouterA-pbr-aaa-1] quit

# 在以太网接口GigabitEthernet1/0/1上应用转发策略路由,处理此接口接收的报文。

[RouterA] interface gigabitethernet 1/0/1

[RouterA-GigabitEthernet1/0/1] ip address 192.168.10.1 24

[RouterA-GigabitEthernet1/0/1] ip policy-based-route aaa

[RouterA-GigabitEthernet1/0/1] quit

4. 验证配置

从Host A上ping Router B,结果成功。

从Host B上ping Router B,结果失败。

从Host A上ping Router C,结果失败。

从Host B上ping Router C,结果成功。

以上结果可证明:从Router A的以太网接口GigabitEthernet1/0/1接收的源地址为192.168.10.2的报文的下一跳为4.1.1.2,所以Host A能ping通Router B,源地址为192.168.10.3的下一跳5.1.1.2,所以Host B能ping通Router C,由此表明策略路由设置成功。

- 2021-01-09回答

- 评论(0)

- 举报

-

(0)

可以配置策略路由实现:

3.2.1 创建ACL匹配需要由移动链路转发的数据

# 创建ACL 3000匹配192.168.1.0网段数据

<H3C>system-view

[H3C]acl advanced 3000

[H3C-acl-ipv4-adv-3000]rule 0 permit ip source 210.42.32.0 0.0.0.255

[H3C-acl-ipv4-adv-3000]quit

3.3 创建策略路由

3.3.1 创建移动策略路由节点

# 创建策略路由neiwang节点5匹配192.168.1.0网段的数据的下一跳

[H3C]policy-based-route neiwang node 5

[H3C-pbr-neiwang-5]if-match acl 3000

[H3C-pbr-neiwang-5]apply next-hop 210.42.32.242

[H3C-pbr-neiwang-5]quit

3.4 应用策略

# 在连接内网的接口GigabitEthernet 1/0/4口调用策略路由

[H3C]interface GigabitEthernet 1/0/4

[H3C-GigabitEthernet1/0/4]ip policy-based-route neiwang

[H3C-GigabitEthernet1/0/4]quit

注:策略路由必须调用在内网接口才能生效。

3.5 保存配置

[H3C]save force

- 2021-01-09回答

- 评论(0)

- 举报

-

(1)

暂无评论

对的,你在路由器起一个ACL就行,下图可做参考:http://www.h3c.com/cn/d_201904/1173230_30005_0.htm

4 IPv4策略路由配置举例

4.1 组网需求

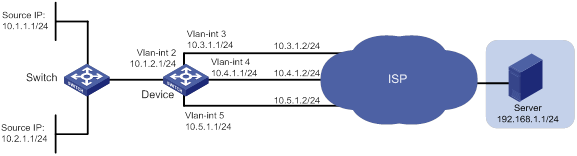

如图1所示,缺省情况下,Device的VLAN接口2上收到的所有访问Server的报文根据路由表转发的下一跳均为10.4.1.2。

现要求在Device上配置IPv4策略路由,对于访问Server的报文实现如下要求:

(1) 首先匹配Vlan-interface2上收到的源IP地址为10.2.1.1的报文,将该报文的下一跳重定向到10.5.1.2;

(2) 其次匹配Vlan-interface2上收到的HTTP报文,将该报文的下一跳重定向到10.3.1.2。

图1 IPv4策略路由特性典型配置组网图

4.2 配置思路

· 为了确保能同时满足对于两种不同类型的报文重定向到不同的下一跳,需要配置两个访问控制列表,一个用于匹配Vlan-interface2上收到的源IP地址为10.2.1.1的报文,另一个用于匹配Vlan-interface2上收到的HTTP报文,并在策略路由中创建两个节点,分别对匹配上的报文进行重定向;

· 同一条策略路由中,创建的节点编号越小,优先级越高。为了确保Vlan-interface2上收到源IP地址为10.2.1.1的HTTP报文下一跳能优先被重定向到10.5.1.2,需要在策略路由中配置该策略使用较小的节点编号(本例中使用0号节点,另一策略使用1号节点)。

4.3 配置步骤

#配置Vlan-interface2的IP地址。

<Device> system-view

[Device] interface vlan-interface 2

[Device-Vlan-interface2] ip address 10.1.2.1 255.255.255.0

[Device-Vlan-interface2] quit

#请参考以上方法配置图1中其它接口的IP地址,配置步骤这里省略。

# 配置静态路由,保证三条路径都可达,并且缺省下一跳为10.4.1.2。

[Device] ip route-static 192.168.1.0 24 10.3.1.2

[Device] ip route-static 192.168.1.0 24 10.4.1.2 preference 40

[Device] ip route-static 192.168.1.0 24 10.5.1.2

# 定义访问控制列表ACL 3005,用于匹配源IP地址为10.2.1.1的报文。

[Device] acl advanced 3005

[Device-acl-ipv4-adv-3005] rule 0 permit ip source 10.2.1.1 0

[Device-acl-ipv4-adv-3005] quit

# 定义访问控制列表ACL 3006,用于匹配HTTP报文。

[Device] acl advanced 3006

[Device-acl-ipv4-adv-3006] rule 0 permit tcp destination-port eq www

[Device-acl-ipv4-adv-3006] quit

# 创建策略路由pbr1的0号节点,将匹配ACL 3005的报文下一跳重定向到10.5.1.2。

[Device] policy-based-route pbr1 permit node 0

[Device-pbr-pbr1-0] if-match acl 3005

[Device-pbr-pbr1-0] apply next-hop 10.5.1.2

[Device-pbr-pbr1-0] quit

# 创建策略路由pbr1的1号节点,将匹配ACL 3006的报文下一跳重定向到10.3.1.2。

[Device] policy-based-route pbr1 permit node 1

[Device-pbr-pbr1-1] if-match acl 3006

[Device-pbr-pbr1-1] apply next-hop 10.3.1.2

[Device-pbr-pbr1-1] quit

# 在Device的接口Vlan-interface2上应用策略。

[Device] interface vlan-interface 2

[Device-Vlan-interface2] ip policy-based-route pbr1

[Device-Vlan-interface2] quit

4.4 验证配置

通过display ip policy-based-route命令可以查看到当前策略路由配置已经配置成功:

[Device] display ip policy-based-route policy pbr1

Policy name: pbr1

node 0 permit:

if-match acl 3005

apply next-hop 10.5.1.2

node 1 permit:

if-match acl 3006

apply next-hop 10.3.1.2

# 通过tracert命令查看以下报文的转发路径(使用Tracert功能需要在中间设备上开启ICMP超时报文发送功能,在目的端开启ICMP目的不可达报文发送功能):

源IP为10.1.1.1的非HTTP报文,重定向到10.4.1.2进行转发。

<Switch> tracert -a 10.1.1.1 192.168.1.1

traceroute to 192.168.1.1 (192.168.1.1) from 10.1.1.1, 30 hops at most, 40 bytes

each packet, press CTRL_C to break

1 10.1.2.1 (10.1.2.1) 2.178 ms 1.364 ms 1.058 ms

2 10.4.1.2 (10.4.1.2) 1.548 ms 1.248 ms 1.112 ms

3 192.168.1.1 (192.168.1.1) 1.594 ms 1.321 ms 1.093 ms

源IP为10.2.1.1的报文,重定向到10.5.1.2进行转发。

<Switch> tracert -a 10.2.1.1 192.168.1.1

traceroute to 192.168.1.1 (192.168.1.1) from 10.2.1.1, 30 hops at most, 40 bytes

each packet, press CTRL_C to break

1 10.1.2.1 (10.1.2.1) 1.721 ms 1.226 ms 1.050 ms

2 10.5.1.2 (10.5.1.2) 4.494 ms 1.385 ms 1.170 ms

3 192.168.1.1 (192.168.1.1) 1.448 ms 1.304 ms 1.093 ms

- 2021-01-09回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论