AP探测非法无线抑制

- 0关注

- 2收藏,3044浏览

问题描述:

想在无线网中通过AP探测局域网中非法同名SSID,在无线AC控制器上应该如何设置。

谢谢!

组网及组网描述:

- 2021-02-20提问

- 举报

-

(0)

您好,请知:

可以使用WIPS功能来实现反制和分类。

以下是配置举例及用户手册链接:

2.13 WIPS典型配置举例

本手册中的AP型号和序列号仅为举例,具体支持的AP型号和序列号请以设备的实际情况为准。

2.13.1 WIPS分类与反制配置举例

1. 组网需求

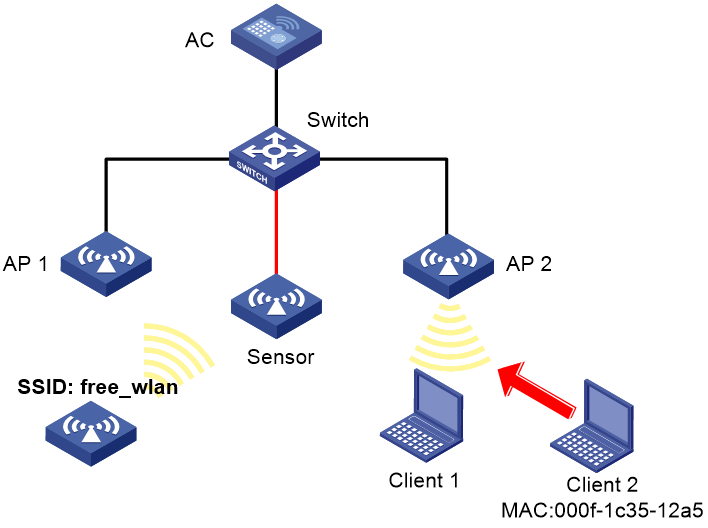

如图2-1所示,AP通过交换机与AC相连,AP1和AP2为Client提供无线服务,SSID为“abc”,在Sensor上开启WIPS功能,配置分类策略,将非法客户端的MAC地址(000f-1c35-12a5)添加到静态禁用列表中,将SSID“abc”添加到静态信任列表中,要求对检测到的潜在外部AP和未授权客户端进行反制。

2. 组网图

图2-1 WIPS分类与反制组网图

3. 配置步骤

在AC上完成无线服务的相关配置,具体配置步骤可参见“WLAN接入”,此处不再重复。

# 配置虚拟安全域vsd1。

<AC> system-view

[AC] wips

[AC-wips] virtual-security-domain vsd1

[AC-wips-vsd-vsd1] quit

[AC-wips] quit

# 创建AP名称为Sensor,开启WIPS功能。

[AC] wlan ap Sensor model WA4320i-ACN

[AC-wlan-ap-Sensor] serial-id 210235A1GQB139000435

[AC-wlan-ap-Sensor] radio 1

[AC-wlan-ap-Sensor-radio-1] radio enable

[AC-wlan-ap-Sensor-radio-1] wips enable

[AC-wlan-ap-Sensor-radio-1] quit

# 配置Sensor加入虚拟安全域vsd1。

[AC-wlan-ap-Sensor] wips virtual-security-domain vsd1

[AC-wlan-ap-Sensor] quit

# 配置分类策略class1,将Client 2的MAC地址配置禁用MAC地址,并且将名为“abc”的SSID配置为信任SSID。

[AC] wips

[AC-wips] classification policy class1

[AC-wips-cls-class1] block mac-address 000f-1c35-12a5

[AC-wips-cls-class1] trust ssid abc

[AC-wips-cls-class1] quit

# 虚拟安全域vsd1应用分类策略class1。

[AC-wips] virtual-security-domain vsd1

[AC-wips-vsd-vsd1] apply classification policy class1

[AC-wips-vsd-vsd1] quit

# 配置反制策略protect,反制未授权客户端和潜在外部AP。

[AC-wips] countermeasure policy protect

[AC-wips-cms-protect] countermeasure unauthorized-client

[AC-wips-cms-protect] countermeasure potential-external-ap

[AC-wips-cms-protect] quit

# 虚拟安全域vsd1应用反制策略protect。

[AC-wips] virtual-security-domain vsd1

[AC-wips-vsd-vsd1] apply countermeasure policy protect

[AC-wips-vsd-vsd1] quit

[AC-wips] quit

4. 验证配置

(1) 通过display wips virtual-security-domain命令查看无线设备的分类结果。

[AC] display wips virtual-security-domain vsd1 device

Total 3 detected devices in virtual-security-domain vsd1

Class: Auth - authorization; Ext - extern; Mis - mistake;

Unauth - unauthorized; Uncate - uncategorized;

(A) - associate; (C) - config; (P) - potential

MAC address Type Class Duration Sensors Channel Status

00e0-fc00-5829 AP Auth 00h 10m 24s 1 149 Active

000f-e228-2528 AP Auth 00h 10m 04s 1 149 Active

000f-e223-1616 AP Ext(P) 00h 10m 46s 1 149 Active

000f-1c35-12a5 Client Unauth 00h 10m 02s 1 149 Active

000f-e201-0102 Client Auth 00h 10m 02s 1 149 Active

在虚拟安全域vsd1,MAC地址为000f-e223-1616的AP被分类成潜在外部AP,MAC地址为000f-1c35-12a5的客户端被分类为未授权的客户端。

(2) 通过命令行display wips virtual-security-domain vsd1 countermeasure record命令查看反制过的设备记录信息。

[AC] display wips virtual-security-domain vsd1 countermeasure record

Total 2 times countermeasure, current 2 countermeasure record in virtual-security-domain vsd1

Reason: Attack; Ass - associated; Black - blacklist;

Class - classification; Manu - manual;

MAC address Type Reason Countermeasure AP Radio ID Time

00e0-fc00-5829 AP Class Sensor 1 2014-06-03/09:30:25

000f-e228-2528 AP Class Sensor 1 2014-06-03/19:31:56

000f-e223-1616 AP Class Sensor 1 2014-06-03/10:30:36

000f-1c35-12a5 Client Class Sensor 1 2014-06-03/09:13:26

000f-e201-0102 Client Class Sensor 1 2014-06-03/09:33:46

在虚拟安全域vsd1,MAC地址为000f-1c35-12a5的未授权客户端和MAC地址为000f-e223-1616的潜在外部AP被反制。

- 2021-02-20回答

- 评论(0)

- 举报

-

(1)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论