snmp的get模式是什么?

- 0关注

- 1收藏,3936浏览

最佳答案

您好,请知:

get是网管系统主动在设备上查询相关信息。

以下是配置举例,请参考:

3 SNMPv1/SNMPv2c配置举例

3.1 组网需求

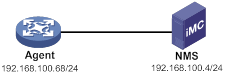

如图1所示,iMC服务器作为NMS通过SNMPv1/SNMPv2c协议对设备进行配置文件备份,并且当设备出现故障时能够主动向NMS发送告警信息。

图1 SNMPv1/v2c功能典型配置组网图

3.2 使用版本

本举例是在S10500-CMW710-R7577P01版本上进行配置和验证的。

3.3 配置注意事项

· SNMPv2c与SNMPv1配置方法完全一致,本举例中以配置SNMPv2c为例进行介绍。

· 用户在设备和NMS上配置的SNMP版本号和团体字必须一致,否则,NMS无法对设备进行管理和维护。

· 不同厂商的NMS软件配置方法不同,关于NMS的详细配置,具体请参考NMS的相关手册。本配置举例中,以IMC PLAT 7.0 (E0202)为例进行介绍。

3.4 配置步骤

3.4.1 设备的配置

# 设置Agent使用的SNMP版本为v2c、只读团体名为readtest,读写团体名为writetest。

<Agent> system-view

[Agent] snmp-agent sys-info version v2c

[Agent] snmp-agent community read readtest

[Agent] snmp-agent community write writetest

# 设置设备的联系人和位置信息,以方便维护。

[Agent] snmp-agent sys-info contact Mr.Wang-Tel:3306

[Agent] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的团体名为traptest。

[Agent] snmp-agent trap enable

[Agent] snmp-agent target-host trap address udp-domain 192.168.100.4 params securityname traptest

3.4.2 NMS的配置

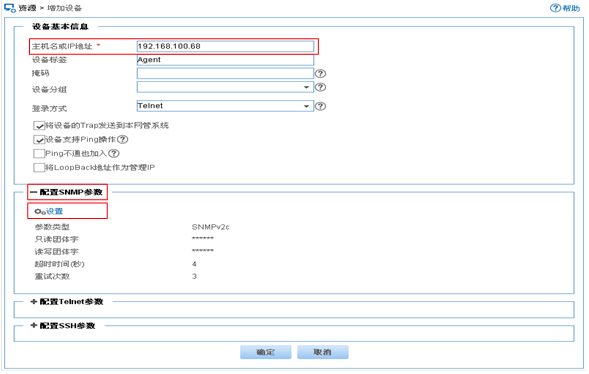

# 增加设备

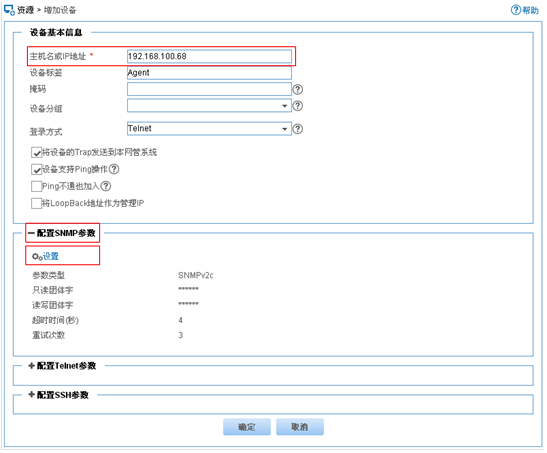

登录进入IMC管理平台,选择“资源”页签,单击导航树中的[增加设备]菜单项,进入增加设备配置页面。

· 设置设备的主机名或IP地址为“192.168.100.68”;

图2 增加设备配置页面

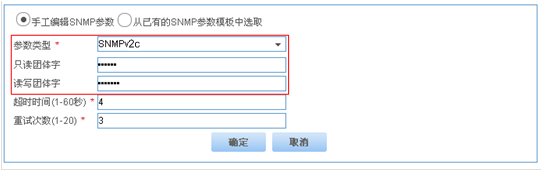

# 在该页面中单击“配置SNMP参数”按钮,展开配置SNMP参数页面,单击“设置”,在弹出的对话框中设置如下内容。

· 设置参数类型为“SNMPv2c”;

· 设置只读团体字为“readtest”;

· 设置读写团体字为“writetest”;

· 其它参数采用缺省值,并单击<确定>按钮完成操作。

图3 SNMP参数设置页面

# 在“增加设备”页面单击<确定>按钮,iMC返回增加设备成功信息。

图4 增加设备成功页面

# 增加设备成功后,用户即可通过iMC(NMS)对设备进行配置、管理和维护。不同NMS管理软件配置不同,关于NMS的详细配置,具体请参考NMS的相关手册。

3.5 验证配置

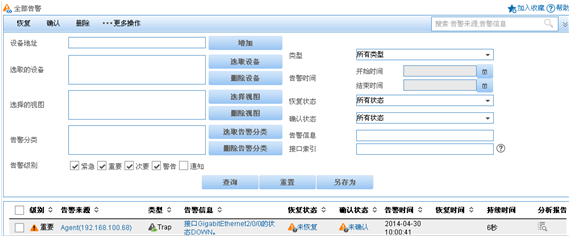

(1) Agent向NMS发送Trap信息

# 完成以上配置之后,在设备上的某个空闲接口执行shutdown或undo shutdown操作,设备会向NMS发送接口状态改变的Trap。

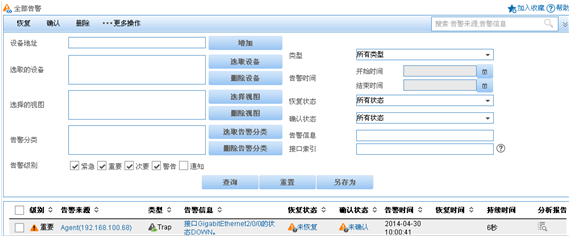

# 在“告警>告警浏览>全部告警”页面中可以查看上述Trap信息。

图5 全部告警视图页面

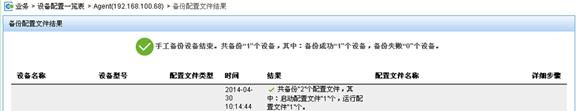

(2) 在NMS上备份Agent配置文件

# 在“资源>设备视图”页签点击“Agent”,进入如图6页面,点击右侧的“备份配置文件”。

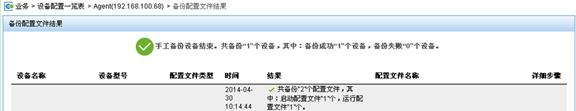

# 操作成功后会显示如下页面。

图7 备份配置文件成功

3.6 配置文件

#

snmp-agent

snmp-agent community write writetest

snmp-agent community read readtest

snmp-agent sys-info contact Mr.Wang-Tel:3306

snmp-agent sys-info location telephone-closet,3rd-floor

snmp-agent sys-info version v2c

snmp-agent trap enable arp

snmp-agent trap enable syslog

snmp-agent target-host trap address udp-domain 192.168.100.4 params securityname traptest

#

4 SNMPv3配置举例

4.1 组网需求

如图8所示,iMC服务器作为NMS通过SNMPv3协议对设备进行配置文件备份,提供更高的安全性,并且当设备出现故障时能够主动向NMS发送告警信息。

图8 SNMPv3功能典型配置组网图

4.2 使用版本

本举例是在S10500-CMW710-R7577P01版本上进行配置和验证的。

4.3 配置注意事项

· SNMPv3支持基于RBAC(Role Based Access Control,基于角色的访问控制)和基于VACM(View-based Access Control Model,基于视图的访问控制模型)两种访问控制方式。本配置举例中,针对同一需求分别给出了两种方式的配置示例,如4.4.1 和4.4.2 所示,请选择一种作为参考即可。

· 用户在设备和NMS上配置的SNMP版本号和团体字必须一致,否则,NMS无法对设备进行管理和维护。

· 不同厂商的NMS软件配置方法不同,关于NMS的详细配置,具体请参考NMS的相关手册。本配置举例中,以IMC PLAT 7.0 (E0202)为例进行介绍。

· SNMPv3接收Trap报文的目的主机的安全参数要使用设备已配置的v3用户,且安全模型要一致。

4.4 配置步骤

4.4.1 设备的基于RBAC的SNMPv3配置(基于RBAC和基于VACM的配置二者选择一种即可)

# 设置Agent使用的SNMP版本为v3。

<Agent> system-view

[Agent] snmp-agent sys-info version v3

# 创建用户角色test,允许他读写internet子树(OID为“1.3.6.1”)下的所有对象。

[Agent] role name test

[Agent-role-test] rule 1 permit read oid 1.3.6.1

[Agent-role-test] quit

# 创建SNMPv3用户managev3user,为其绑定用户角色test,认证算法为SHA-1,明文认证密码为123456TESTauth&!,加密算法为AES,明文加密密码是123456TESTencr&!。

[Agent] snmp-agent usm-user v3 managev3user user-role test simple authentication-mode sha 123456TESTauth&! privacy-mode aes128 123456TESTencr&!

# 配置设备的联系人和位置信息,以方便维护。

[Agent] snmp-agent sys-info contact Mr.Wang-Tel:3306

[Agent] snmp-agent sys-info location telephone-closet,3rd-floor

# 开启SNMP告警功能。

[Agent] snmp-agent trap enable

# 设置接收SNMP告警信息的目的主机IP地址,即NMS的IP地址,配置安全认证参数为managev3user。

[Agent] snmp-agent target-host trap address udp-domain 192.168.100.4 params securityname managev3user v3 privacy

4.4.2 设备的基于VACM的SNMPv3配置(基于RBAC和基于VACM的配置二者选择一种即可)

# 设置Agent使用的SNMP版本为v3。

<Agent> system-view

[Agent] snmp-agent sys-info version v3

# 创建MIB视图,名字为mibtest,包含mib-2子树(OID为“1.3.6.1”)所有对象。

[Agent] snmp-agent mib-view included mibtest 1.3.6.1

# 创建SNMPv3组managev3group,并配置与该组绑定的SNMPv3用户与NMS建立连接时,均进行认证和加密,NMS可以对设备进行读写的视图均为mibtest。

[Agent] snmp-agent group v3 managev3group privacy read-view mibtest write-view mibtest notify-view mibtest

# 设置SNMPv3用户名为managev3user,认证算法为SHA-1,认证密码为123456TESTauth&!,加密算法为AES,加密密码是123456TESTencr&!。

[Agent] snmp-agent usm-user v3 managev3user managev3group simple authentication-mode sha 123456TESTauth&! privacy-mode aes128 123456TESTencr&!

# 配置设备的联系人和位置信息,以方便维护。

[Agent] snmp-agent sys-info contact Mr.Wang-Tel:3306

[Agent] snmp-agent sys-info location telephone-closet,3rd-floor

# 开启SNMP告警功能。

[Agent] snmp-agent trap enable

# 设置接收SNMP告警信息的目的主机IP地址,即NMS的IP地址,配置安全认证参数为managev3user。

[Agent] snmp-agent target-host trap address udp-domain 192.168.100.4 params securityname managev3user v3 privacy

4.4.3 NMS的配置

# 登录iMC,选择“系统管理”页签,单击导航树中的[资源管理/SNMP模板]菜单项,进入SNMP模板配置页面,在该页面中单击<增加>按钮,进入增加SNMP模板配置页面。

· 配置SNMP模板的名称为SNMPv3。

· 选择参数类型为SNMPv3 Priv-Aes128 Auth-Sha。

· 配置SNMP用户名为managev3user。

· 认证密码为123456TESTauth&!。

· 加密密码为123456TESTencr&!。

· 其它参数采用缺省值,并单击<确定>按钮完成操作。

图9 增加SNMP模板页面

# 选择“资源”页签,单击导航树中的[资源管理/增加设备]菜单项,进入增加设备配置页面,在该页面中输入设备的主机名或IP地址,并点击<配置SNMP参数/设置>链接。

图10 增加设备页面

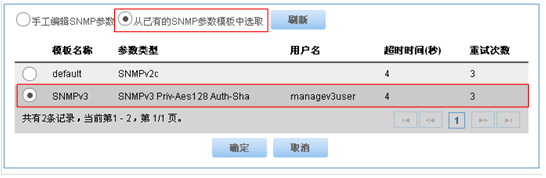

# 进入SNMP参数设置页面配置SNMP参数

· 选择“从已有的SNMP参数模板中选取”。

· 选择名称为“SNMPv3”的SNMP模板。

· 单击<确定>按钮完成操作,返回到“增加设备”页面。

图11 SNMP参数设置页面

# 在“增加设备”页面单击<确定>按钮,iMC返回增加设备成功信息。

图12 增加设备成功页面

# 增加设备成功后,用户即可通过iMC(NMS)对设备进行配置、管理和维护。不同NMS管理软件配置不同,关于NMS的详细配置,具体请参考NMS的相关手册。

4.4.4 验证配置

(1) Agent向NMS发送Trap信息

# 完成以上配置之后,在设备上的某个空闲接口执行shutdown或undo shutdown操作,设备会向NMS发送接口状态改变的Trap。

# 在“告警>告警浏览>全部告警”页面中可以查看上述Trap信息。

图13 全部告警视图页面

(2) 在NMS上备份Agent配置文件

# 在“资源>设备视图”页签点击“Agent”,进入如下页面,点击右侧的“备份配置文件”。

图14 备份配置文件

# 操作成功后会显示如下页面。

图15 备份配置文件成功

- 2021-05-07回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论