acg1000 支持DDOS攻击防护吗

- 1关注

- 1收藏,1709浏览

最佳答案

您好,参考链接

举例:

1.4.2 Flood攻击防护配置

泛洪攻击防范主要用于保护服务器,通过监测向服务器发起连接请求的速率来检测各类泛洪攻击。为保护指定IP地址,Flood攻击防范支持基于IP地址的攻击防范配置。对于没有专门配置攻击防护的IP地址的情况,则采用接口上的全局配置参数设置来进行保护。

1. 目的IP防御

目的IP防御,需要指定受保护IP,具体配置如表1-4。

表1-4 配置Flood攻击之目的IP防御

操作 | 命令 | 说明 |

进入系统视图 | system-view | — |

配置基于目的IP的Flood攻击防护 | ip defend attack {synflood|udpflood|icmpflood|dnsflood } startip start-ip endip end-ip threshold threshold | 必选 |

2. 接口防御

接口防御,分为对源主机进行限制和对目的主机进行防御两种情况,具体配置如表1-5。

表1-5 配置Flood攻击之接口防御

操作 | 命令 | 说明 |

进入系统视图 | system-view | — |

配置基于接口的Flood攻击防护 | ip defend attack {synflood|udpflood|icmpflood|dnsflood} interface interface-name threshold threshold | 必选 |

- 2021-05-12回答

- 评论(0)

- 举报

-

(0)

您好,请知:

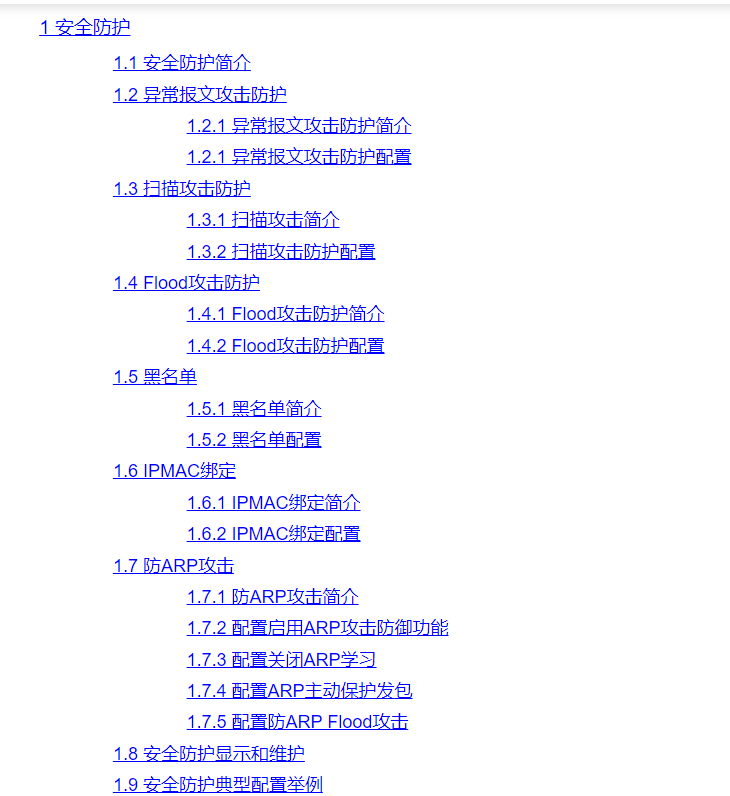

以下是ACG的安全防护配置举例,请参考:

1.9 安全防护典型配置举例

1. 组网需求

设备作为网关,内网用户通过设备访问外网资源。

图1-1 组网图

2. 配置思路

· 内网PC通过ge1口进入设备,从ge0口接入外网。

(1) 在设备上配置启用land攻击。

(2) 在设备的ge1口启用端口扫描攻击,并设置添加黑名单,阻断时长为10s。

(3) 在设备上开启防ARP攻击防御功能,在ge1口上配置ARP主动保护列表。

3. 配置步骤

# 按照组网图配置各接口的IP地址,具体配置过程略。

# 配置启用LAND攻击。

host>

host>en

host#system-view

host(config)# ip defend attack land-base

host(config)#exit

# 配置在设备的ge1口启用端口扫描攻击,并设置添加黑名单,阻断时长为10s。

host(config)#ip defend port-scan interface ge1 threshold 10 block-time 10

# 配置开启防ARP攻击防御功能,在ge1口上配置ARP主动保护列表。

host(config)# anti-arp spoof enable

host(config)# anti-arp broadcast interface ge1 list 192.168.0.2 00:01:ac:0b:0c:12

host(config)# anti-arp broadcast interface ge1 list 192.168.0.3 00:0c:ac:0b:0c:11

host(config)#exit

4. 验证配置

(1) 通过执行display running-configdefend命令来验证land攻击和端口扫描攻击配置。

host# display running-config defend

ip defend attack land-base

!

ip defend port-scan interface ge1 threshold 10 block-time 10

!

(2) 通过执行display running-configarp命令来验证防ARP攻击配置。

host# display running-config

anti-arp spoof enable

anti-arp broadcast interface ge1 list 192.168.0.2 00:01:ac:0b:0c:12

anti-arp broadcast interface ge1 list 192.168.0.3 00:0c:ac:0b:0c:11

(3) 如果设备收到land攻击报文,设备输出告警日志,且丢掉攻击报文;如果接口ge1上收到扫描攻击报文,设备输出告警日志,并将攻击者的IP加入黑名单;IP地址为192.168.0.2、192.168.0.3和192.168.0.4的PC上会定时收到IP地址为:192.168.0.2,MAC地址为:00:01:ac:0b:0c:12和IP地址为:192.168.0.3,MAC地址为:00:0c:ac:0b:0c:11的免费ARP请求报文。

- 2021-05-12回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论