H3C 10508V实现只允许某些vlan中的IP地址对某个ip的访问

- 1关注

- 1收藏,3894浏览

问题描述:

H3C 10508V,Version 7.1.070, Release 7595P02。

允许vlan66中的IP172.16.66.26可以访问vlan1166中的IP172.16.166.166

允许vlan67中的IP172.16.67.2可以访问vlan1166中的IP172.16.166.166

。。。。。。一共10多个vlan中的10多个ip。。。可以访问172.16.166.166

其他所有vlan中的其他ip地址都不能访问172.16.166.166 。

同时还不能影响172.16.166.166 上网。

我的配置是这样的,不好使!还导致172.16.166.166不能上网。我该怎么办,请指点!

acl advanced 3000

rule 10 permit ip source 172.16.66.26 0 destination 172.16.166.166 0

rule 20 permit ip source 172.16.67.2 0 destination 172.16.166.166 0

rule 50 permit ip source 172.16.68.38 0 destination 172.16.166.166 0

。。。。。。

rule 100 deny ip destination 172.16.166.166 0

rule 110 permit ip

quit

interface Vlan-interface1166

packet-filter 3000 inbound

packet-filter 3000 outbound

quit

- 2021-06-22提问

- 举报

-

(0)

这些所有vlan的网关都在一个设备上吗?还是在不通设备上,如果在同一个设备上,那就写拒绝访问的ACL也可以,先拒绝然后允许

- 2021-06-22回答

- 评论(7)

- 举报

-

(1)

网关都在一个设备上,能帮我写一下吗,谢谢

如果网关都是在一个设备上,那本身默认vlan之间就是可以互相访问的,所以您如果不想哪些访问,就去写拒绝的,比如acl advanced 3999,rule deny sou-ip x.x.x.x 0 destin y.y.y.y,拒绝的全部写完了最后在写一个permit ip 的规则,就和您写的大概是反着得,您是允许的在拒绝,现在就是先拒绝再允许

我允许的只是几个ip,拒绝的非常多,先写拒绝有什么好方法吗

假如我66段中只有一个66.26允许,我该怎么写呢。是先把整个网段拒绝再把66.26允许吗,这样会不会66.26在整个段被拒绝的时候先被匹配了就也被拒绝了而无法访问166.166

interface Vlan-interface1166 packet-filter 3000 inbound packet-filter 3000 outbound 这个就调用在入反向看下,不要出入方向都调用,如果还是不行,按照你之前的写法是不是不想其他的vlan访问166网段,那就写拒绝的源匹配各个vlan

拒绝写的多没办法,因为你还想让他上外网,deny那个就不能写,deny只能写具体,permit照你原先写,还是你配置那个vlan下调用,然后只调用out方向

访问控制列表deny支持一个网段在里边排除某个ip吗,如果支持的话就简单了

acl写反了,源地址都是166,目的才是其他的。100和110应该可以不用写吧

- 2021-06-22回答

- 评论(2)

- 举报

-

(1)

我是要控制其他ip对166的访问,166应该是目的地址吧

您好,请知:

可以使用高级ACL来指定源和目的的访问限制或者允许访问。

以下是高级ACL的配置案例,请参考:

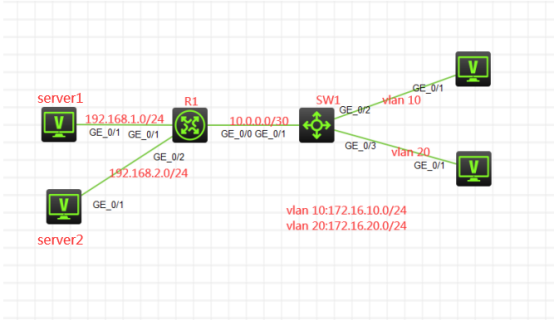

组网说明:

本案例采用H3C HCL模拟器来模拟高级ACL典型组网配置。服务器在网络拓扑图中已有明确的标识。要求VLAN 10仅能访问server1,VLAN 20仅能访问server2。R1与SW1运行OSPF路由协议。

配置步骤

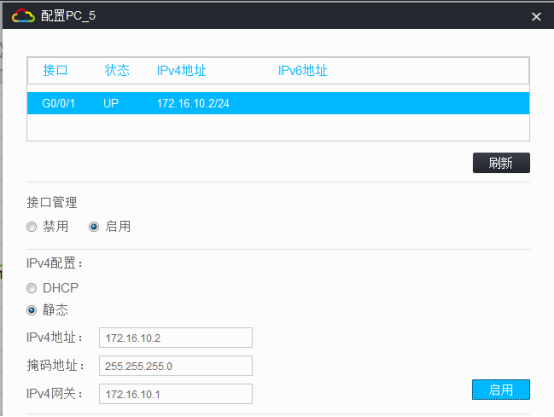

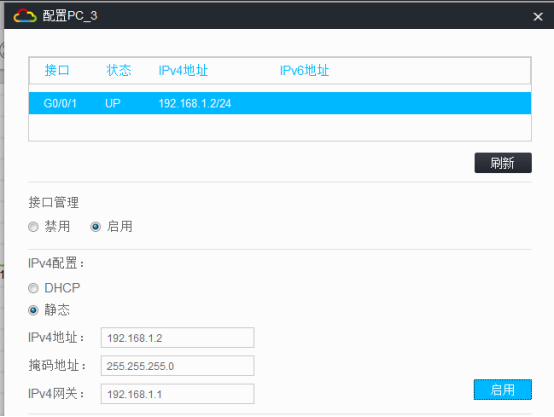

1、按照网络拓扑图正确配置IP地址

2、SW1与R1运行OSPF路由协议

3、在SW1配置高级ACL,VLAN 10仅能访问server1,VLAN 20仅能访问server2。

配置关键点

第一阶段调试(基础网络配置):

SW1:

SW1:

System View: return to User View with Ctrl+Z.

[H3C]sysname SW1

[SW1]int loopback 0

[SW1-LoopBack0]ip address 1.1.1.1 32

[SW1-LoopBack0]quit

[SW1]router id 1.1.1.1

[SW1]vlan 10

[SW1-vlan10]quit

[SW1]vlan 20

[SW1-vlan20]quit

[SW1]int vlan 10

[SW1-Vlan-interface10]ip address 172.16.10.1 24

[SW1-Vlan-interface10]quit

[SW1]int vlan 20

[SW1-Vlan-interface20]ip address 172.16.20.1 24

[SW1-Vlan-interface20]quit

[SW1]int gi 1/0/2

[SW1-GigabitEthernet1/0/2]port link-type access

[SW1-GigabitEthernet1/0/2]port access vlan 10

[SW1-GigabitEthernet1/0/2]quit

[SW1]int gi 1/0/3

[SW1-GigabitEthernet1/0/3]port link-type access

[SW1-GigabitEthernet1/0/3]port access vlan 20

[SW1-GigabitEthernet1/0/3]quit

[SW1]int gi 1/0/1

[SW1-GigabitEthernet1/0/1]port link-mode route

[SW1-GigabitEthernet1/0/1]des

[SW1-GigabitEthernet1/0/1]ip address 10.0.0.1 30

[SW1-GigabitEthernet1/0/1]quit

[SW1]ospf 1 router-id 1.1.1.1

[SW1-ospf-1]area 0.0.0.0

[SW1-ospf-1-area-0.0.0.0]network 10.0.0.1 0.0.0.0

[SW1-ospf-1-area-0.0.0.0]network 1.1.1.1 0.0.0.0

[SW1-ospf-1-area-0.0.0.0]network 172.16.10.0 0.0.0.255

[SW1-ospf-1-area-0.0.0.0]network 172.16.20.0 0.0.0.255

[SW1-ospf-1-area-0.0.0.0]quit

[SW1-ospf-1]quit

[SW1]

R1:

System View: return to User View with Ctrl+Z.

[H3C]sysname R1

[R1]int gi 0/0

[R1-GigabitEthernet0/0]des

[R1-GigabitEthernet0/0]ip address 10.0.0.2 30

[R1-GigabitEthernet0/0]quit

[R1]int gi 0/1

[R1-GigabitEthernet0/1]ip address 192.168.1.1 24

[R1-GigabitEthernet0/1]quit

[R1]int gi 0/2

[R1-GigabitEthernet0/2]ip address 192.168.2.1 24

[R1-GigabitEthernet0/2]quit

[R1]int loopback 0

[R1-LoopBack0]ip address 2.2.2.2 32

[R1-LoopBack0]quit

[R1]router id 2.2.2.2

[R1]ospf 1 router-id 2.2.2.2

[R1-ospf-1]area 0.0.0.0

[R1-ospf-1-area-0.0.0.0]network 10.0.0.2 0.0.0.0

[R1-ospf-1-area-0.0.0.0]network 2.2.2.2 0.0.0.0

[R1-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]network 192.168.2.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]quit

[R1-ospf-1]quit

第一阶段测试:

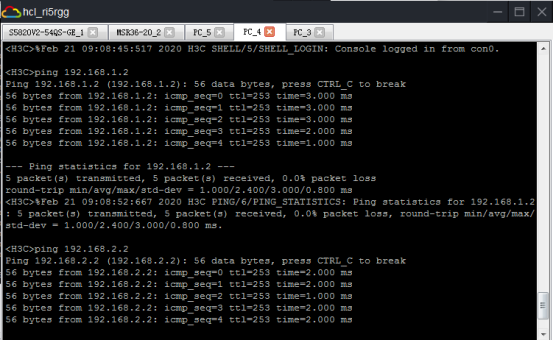

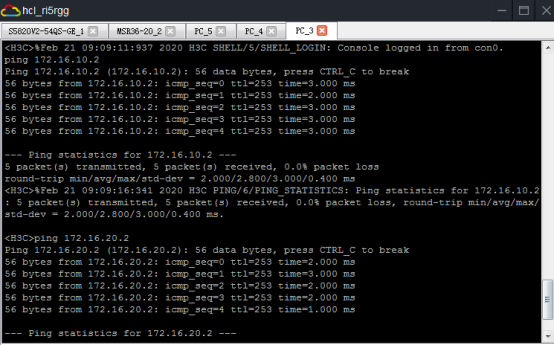

所有PC都填写IP地址,且都能互通:

第二阶段调试(高级ACL关键配置点):

SW1:

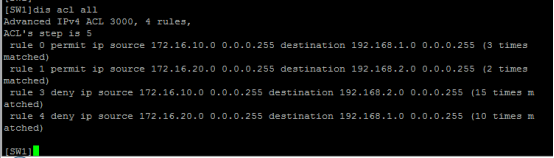

[SW1]acl advanced 3000

[SW1-acl-ipv4-adv-3000]rule 0 permit ip source 172.16.10.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]rule 1 permit ip source 172.16.20.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]rule 3 deny ip source 172.16.10.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]rule 4 deny ip source 172.16.20.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]quit

[SW1]int gi 1/0/1

[SW1-GigabitEthernet1/0/1]packet-filter 3000 outbound

[SW1-GigabitEthernet1/0/1]quit

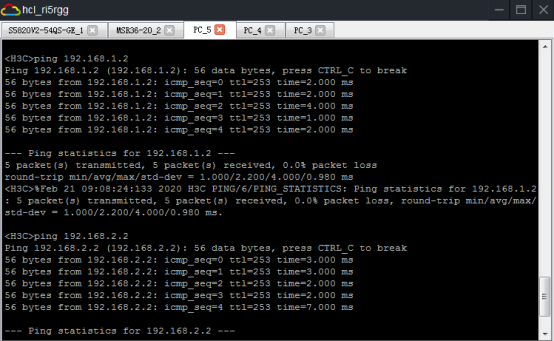

第二阶段测试:

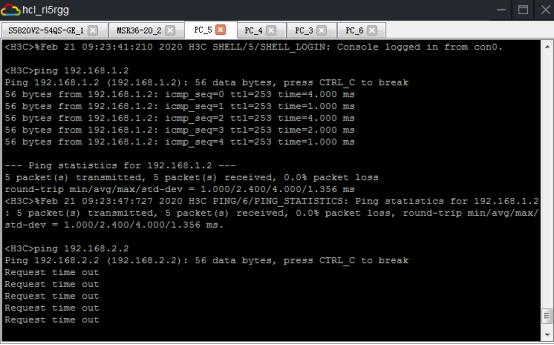

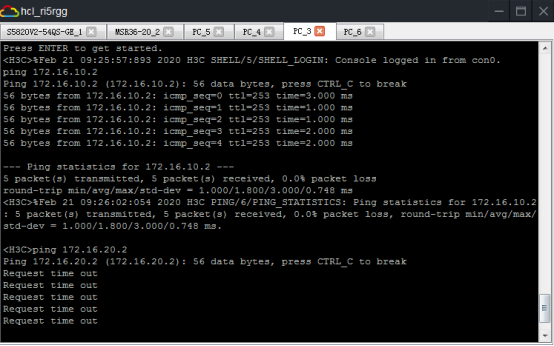

VLAN 10的终端能PING通server1,无法Ping通server2:

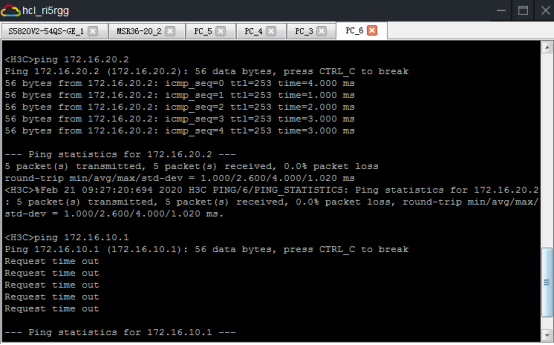

Vlan 20的终端能PING通server2,PING不通server1:

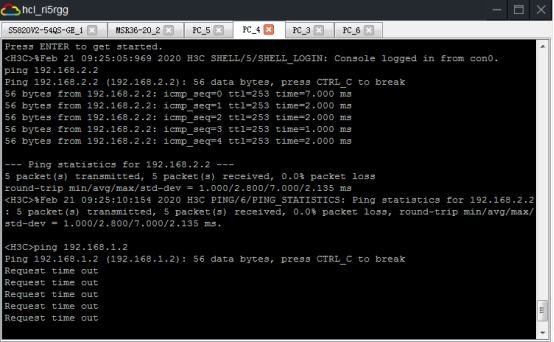

Server1能PING通VLAN 10的终端,PING不通VLAN 20的终端:

Server2能PING通VLAN 20的终端,PING不通VLAN 10的终端:

查看ACL的匹配情况:

- 2021-06-22回答

- 评论(0)

- 举报

-

(1)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

访问控制列表deny支持一个网段在里边排除某个ip吗,如果支持的话就简单了