secpath f1000-ak115

- 0关注

- 1收藏,2231浏览

问题描述:

请教这个防火墙如何配置l2tp本地用户 chap验证 windows vpn 客户端 l2tp拨入

- 2021-06-29提问

- 举报

-

(0)

最佳答案

可以下载防火墙轻松配置:https://zhiliao.h3c.com/topic/huati/1248

有具体案例

3 配置步骤

3.1 配置外网接口

#将1/0/3设置为外网接口并设置IP地址。

<H3C>system-view

[H3C]interface GigabitEthernet 1/0/3

[H3C-GigabitEthernet1/0/3]ip address 198.76.28.30 255.255.255.252

[H3C-GigabitEthernet1/0/3]quit

3.2 配置内网接口

#配置内网接口为1/0/4接口并指定IP地址为192.168.10.1。

[H3C]interface GigabitEthernet 1/0/4

[H3C-GigabitEthernet1/0/4] ip address 192.168.10.1 255.255.255.0

[H3C-GigabitEthernet1/0/4] quit

3.3 配置NAT地址转换

#进入1/0/3接口配置NAT动态地址转换。

[H3C]interface GigabitEthernet 1/0/3

[H3C-GigabitEthernet1/0/3]nat outbound

[H3C-GigabitEthernet1/0/3]quit

3.4 配置到外网网关的静态路由

#配置默认路由到外网网关。

[H3C]ip route-static 0.0.0.0 0 198.76.28.29

3.5 建立VPN拨号账户

#创建本地PPP用户vpdnuser,设置密码为HelLo。

[H3C]Local-user vpdnuser class network

[H3C-luser-network-vpdnuser]password simple HelLo

[H3C-luser-network-vpdnuser]service-type ppp

[H3C-luser-network-vpdnuser]quit

3.6 开启L2TP功能

[H3C]l2tp enable

3.7 配置L2TP用户地址池

#创建用于给L2TP拨号用户分配地址的地址池。

[H3C] ip pool aaa 192.168.100.2 192.168.100.254

[H3C] ip pool aaa gateway 192.168.100.1

3.8 创建L2TP接口

#创建接口Virtual-Template1,PPP认证方式为CHAP,并使用地址池aaa为Client端分配IP地址。

[H3C]interface virtual-template 1

[H3C -Virtual-Template1]ppp authentication-mode chap domain system

[H3C -Virtual-Template1]ip address 192.168.100.1 24

[H3C-Virtual-Template1]remote address pool aaa

[H3C-Virtual-Template1]quit

3.9 创建L2TP组1

# 创建LNS模式的L2TP组1,配置隧道本端名称为LNS,指定接收呼叫的虚拟模板接口为VT1。

[H3C]l2tp-group 1 mode lns

[H3C-l2tp1]tunnel name LNS

[H3C-l2tp1]allow l2tp virtual-template 1

[H3C-l2tp1]undo tunnel authentication

[H3C-l2tp1]quit

3.10 配置外网接口、VT接口加入Untrust安全区域

#将1/0/3外网接口加入Untrust区域。

[H3C]security-zone name Untrust

[H3C-security-zone-Untrust]import interface GigabitEthernet 1/0/3

[H3C-security-zone-Untrust]import interface Virtual-Template 1

[H3C-security-zone-Untrust]quit

3.11 配置内网接口加入Trust安全区域

#将1/0/4内网接口加入Trust区域。

[H3C]security-zone name Trust

[H3C-security-zone-Trust]import interface GigabitEthernet 1/0/4

[H3C-security-zone-Trust]quit

3.12 配置安全策略将Trust到Untrust域内网数据放通

#创建对象策略pass。

[H3C]object-policy ip pass

[H3C-object-policy-ip-pass] rule 0 pass

[H3C-object-policy-ip-pass]quit

#创建Trust到Local域的域间策略调用pass策略。

[H3C]zone-pair security source Trust destination Untrust

[H3C-zone-pair-security-Trust- Untrust]object-policy apply ip pass

[H3C-zone-pair-security-Trust- Untrust]quit

3.13 配置安全策略将Trust到Local域、Local到Trust域数据全放通策略

#创建trust到Local域的域间策略调用pass策略。

[H3C]zone-pair security source Trust destination Local

[H3C-zone-pair-security-Trust-Local]object-policy apply ip pass

[H3C-zone-pair-security-Trust-Local]quit

#创建Local到trust域的域间策略调用pass策略。

[H3C]zone-pair security source Local destination Trust

[H3C-zone-pair-security-Local-Trust]object-policy apply ip pass

[H3C-zone-pair-security-Local-Trust]quit

3.14 配置安全策略将Untrust到Local域目的端口为UDP1701端口放通。

#创建服务对象1701用于匹配L2TP的UDP 1701端口。

[H3C]object-group service 1701

[H3C-obj-grp-service-1701]service udp destination eq 1701

[H3C-obj-grp-service-1701]quit

在对象策略中调用1701服务对象。

[H3C]object-policy ip 1701

[H3C-object-policy-ip-1701]rule pass service 1701

[H3C-object-policy-ip-1701]quit

#创建Untrust到Local域的域间策略调用1701服务对象策略。

[H3C]zone-pair security source Untrust destination Local

[H3C-zone-pair-security-Untrust-Local]object-policy apply ip 1701

[H3C-zone-pair-security-Untrust-Local]quit

#创建Local到Untrust域的域间策略调用1701服务对象策略。

[H3C]zone-pair security source Local destination Untrust

[H3C-zone-pair-security-Local-Untrust]object-policy apply ip 1701

[H3C-zone-pair-security-Local-Untrust]quit

3.15 配置安全策略将Untrust到trust访问内网资源的数据放通

#创建地址对象匹配到内网数据

[H3C]object-group ip address neiwang

[H3C-obj-grp-service-neiwang]network subnet 192.168.10.0 255.255.255.0

[H3C-obj-grp-service-neiwang]quit

在对象策略中调用到内网数据对象。

[H3C]object-policy ip neiwang

[H3C-object-policy-ip-neiwang]rule pass destination-ip neiwang

[H3C-object-policy-ip-neiwang]quit

#创建Untrust到Trust域的域间策略调用neiwang地址对象策略。

[H3C]zone-pair security source Untrust destination Trust

[H3C-zone-pair-security-Untrust-Trust]object-policy apply ip neiwang

[H3C-zone-pair-security-Untrust-Trust]quit

3.16 配置DHCP服务

#开启DHCP服务并指定动态下发的地址以及网关等参数。

[H3C]dhcp enable

[H3C]dhcp server ip-pool 1

[H3C-dhcp-pool-1]network 192.168.10.0

[H3C-dhcp-pool-1]gateway-list 192.168.10.1

[H3C-dhcp-pool-1]dns-list 221.228.255.1

[H3C-dhcp-pool-1]quit

注:DNS服务器地址优先设置当地运营商提供的DNS服务器地址,如果没有提供可以设置114.114.114.114或8.8.8.8等DNS服务器地址。

3.17 保存配置

- 2021-06-29回答

- 评论(0)

- 举报

-

(0)

您好,请知:

以下是L2TP VPN客户端LAC模式的配置案例,请参考:

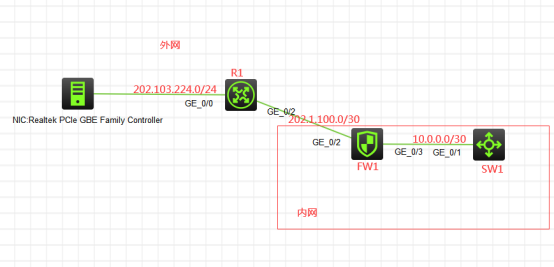

组网说明:

本案例采用H3C HCL模拟器的F1060防火墙来实现L2TP VPN客户模式的典型组网。内网和外网在网络拓扑图中已有了明确的标识。FW1为内网的出口设备,提供NAT转换的服务。同时为了能让外网的移动办公终端能访问内网的SW1,需要启用L2TP VPN 客户LAC模式,FW1为LNS端点。

特别说明:

由于模拟器及物理机的局限性,因此采用HCL模拟器的S5820交换机开启WEB功能模拟成为WEB服务器

配置步骤

1、按照网络拓扑图正确配置IP地址

2、SW1开启WEB功能,并创建账户及赋予权限

3、FW1配置NAT,并配置默认路由指向R1

4、FW1开启L2TP VPN服务

配置关键点

SW1:

<H3C>sys

System View: return to User View with Ctrl+Z.

[H3C]sysname SW1

[SW1]int gi 1/0/1

[SW1-GigabitEthernet1/0/1]port link-mode route

[SW1-GigabitEthernet1/0/1]des <connect to FW1>

[SW1-GigabitEthernet1/0/1]ip address 10.0.0.1 30

[SW1-GigabitEthernet1/0/1]quit

[SW1]ip route-static 0.0.0.0 0.0.0.0 10.0.0.2

[SW1]ip http enable

[SW1]ip https enable

[SW1]local-user admin

New local user added.

[SW1-luser-manage-admin]password simple admin

[SW1-luser-manage-admin]service-type http https

[SW1-luser-manage-admin]authorization-attribute user-role network-admin

[SW1-luser-manage-admin]quit

R1:

<H3C>sys

System View: return to User View with Ctrl+Z.

[H3C]sysname R1

[R1]int gi 0/0

[R1-GigabitEthernet0/0]ip address 202.103.224.254 24

[R1-GigabitEthernet0/0]quit

[R1]int gi 0/2

[R1-GigabitEthernet0/2]des <connect to FW1>

[R1-GigabitEthernet0/2]ip address 202.1.100.1 30

[R1-GigabitEthernet0/2]quit

FW1:

<H3C>sys

System View: return to User View with Ctrl+Z.

[H3C]sysname FW1

[FW1]int gi 1/0/3

[FW1-GigabitEthernet1/0/3]ip address 10.0.0.2 30

[FW1-GigabitEthernet1/0/3]des <connect to SW1>

[FW1-GigabitEthernet1/0/3]quit

[FW1]acl basic 2000

[FW1-acl-ipv4-basic-2000]rule 0 permit source any

[FW1-acl-ipv4-basic-2000]quit

[FW1]int gi 1/0/2

[FW1-GigabitEthernet1/0/2]des <connect to R1>

[FW1-GigabitEthernet1/0/2]ip address 202.1.100.2 30

[FW1-GigabitEthernet1/0/2]nat outbound 2000

[FW1-GigabitEthernet1/0/2]quit

[FW1]ip route-static 0.0.0.0 0.0.0.0 202.1.100.1

[FW1]security-zone name trust

[FW1-security-zone-Trust]import interface GigabitEthernet 1/0/3

[FW1-security-zone-Trust]quit

[FW1]security-zone name Untrust

[FW1-security-zone-Untrust]import interface GigabitEthernet 1/0/2

[FW1-security-zone-Untrust]quit

[FW1]acl basic 2001

[FW1-acl-ipv4-basic-2001]rule 0 permit source any

[FW1-acl-ipv4-basic-2001]quit

[FW1]

[FW1]zone-pair security source trust destination untrust

[FW1-zone-pair-security-Trust-Untrust]packet-filter 2001

[FW1-zone-pair-security-Trust-Untrust]quit

[FW1]

[FW1]zone-pair security source untrust destination trust

[FW1-zone-pair-security-Untrust-Trust]packet-filter 2001

[FW1-zone-pair-security-Untrust-Trust]quit

[FW1]

[FW1]zone-pair security source trust destination local

[FW1-zone-pair-security-Trust-Local]packet-filter 2001

[FW1-zone-pair-security-Trust-Local]quit

[FW1]

[FW1]zone-pair security source local destination trust

[FW1-zone-pair-security-Local-Trust]packet-filter 2001

[FW1-zone-pair-security-Local-Trust]quit

[FW1]

[FW1]zone-pair security source untrust destination local

[FW1-zone-pair-security-Untrust-Local]packet-filter 2001

[FW1-zone-pair-security-Untrust-Local]quit

[FW1]

[FW1]zone-pair security source local destination untrust

[FW1-zone-pair-security-Local-Untrust]packet-filter 2001

[FW1-zone-pair-security-Local-Untrust]quit

FW1 L2TP VPN LNS关键配置点:

[FW1]local-user weijianing class network

New local user added.

[FW1-luser-network-weijianing]password simple weijianing

[FW1-luser-network-weijianing]service-type ppp

[FW1-luser-network-weijianing]quit

[FW1]domain system

[FW1-isp-system]authentication ppp local

[FW1-isp-system]quit

[FW1]ip pool weijianing 172.16.1.2 172.16.1.254

[FW1]ip pool weijianing gateway 172.16.1.1

[FW1]int Virtual-Template 1

[FW1-Virtual-Template1]ip address 172.16.1.1 24

[FW1-Virtual-Template1]ppp authentication-mode chap domain system

[FW1-Virtual-Template1]remote address pool weijianing

[FW1-Virtual-Template1]quit

[FW1]security-zone name Untrust

[FW1-security-zone-Untrust]import interface Virtual-Template 1

[FW1-security-zone-Untrust]quit

[FW1]l2tp enable

[FW1]l2tp-group 1 mode lns

[FW1-l2tp1]undo tunnel authentication

[FW1-l2tp1]tunnel name LNS

[FW1-l2tp1]allow l2tp virtual-template 1

[FW1-l2tp1]quit

测试:

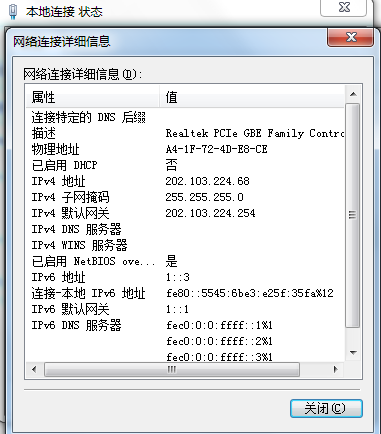

物理机填写IP地址:

物理机能PING通FW1的外网地址,PING不通私网地址:

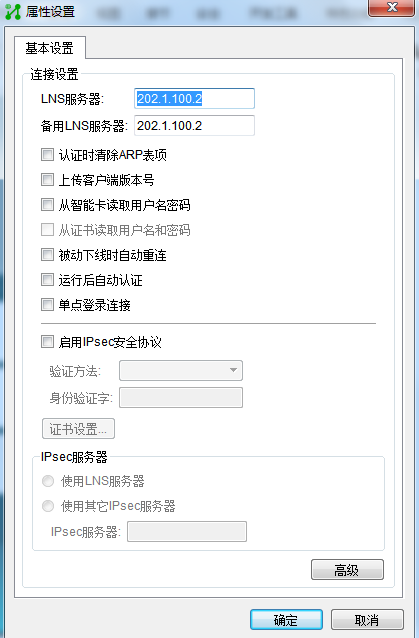

打开iNode智能客户端,点击连接右边的小三角,设置LNS服务器的IP地址:

输入用户名、密码,点击连接:

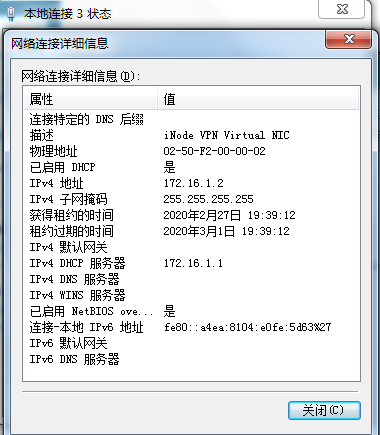

连接成功:

查看获取到的IP地址:

此时物理机已经可以PING通FW1的私网地址:

同时也可以打开SW1的WEB服务:

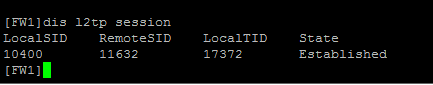

查看FW1的L2TP显示信息:

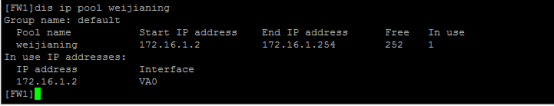

查看已分配的IP:

- 2021-06-30回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论