问题描述:

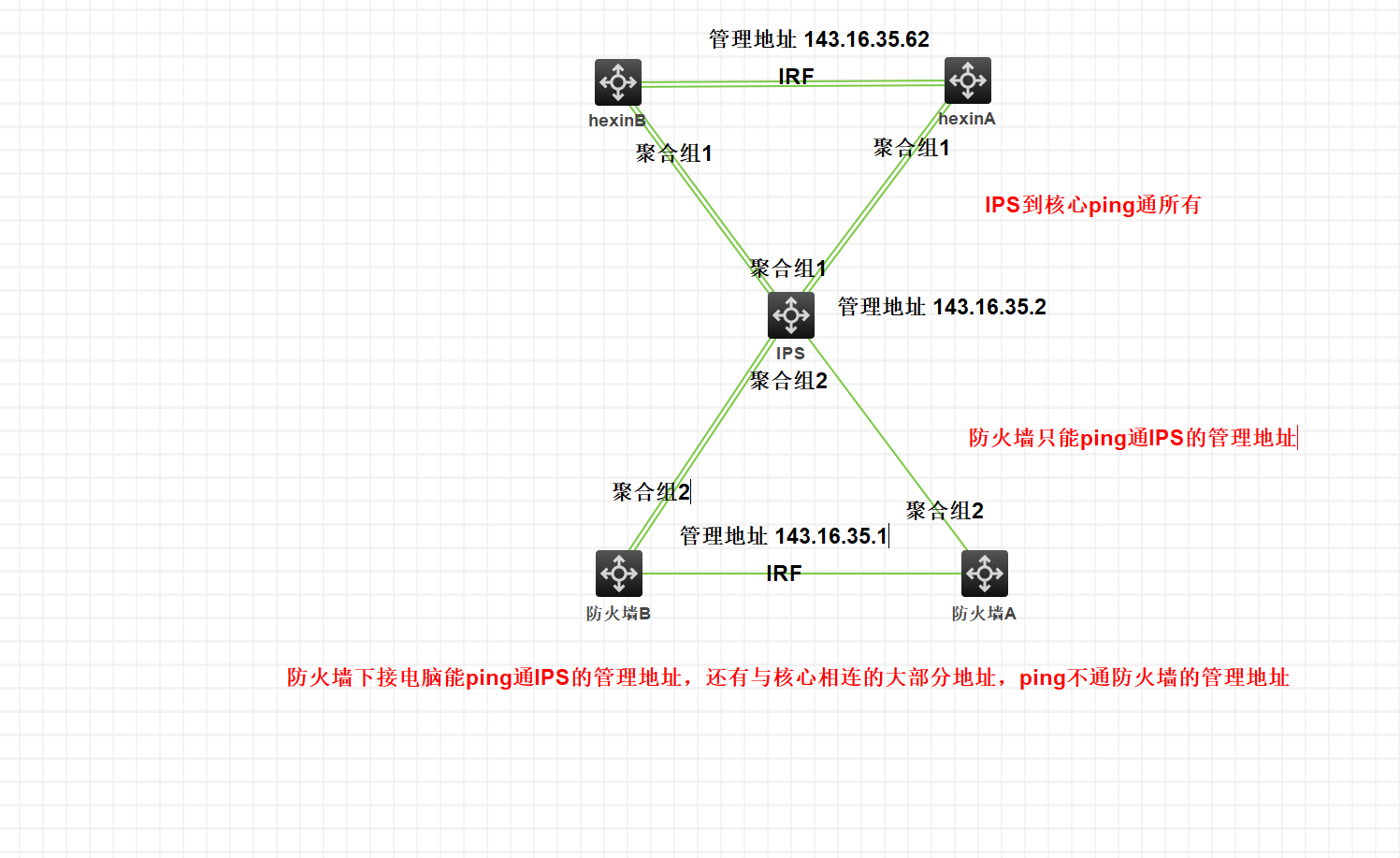

双核心IRF,接双防火墙irf。防火墙下接汇聚交换机,一切正常。添加IPS后的组网方式为:双核心IRF,接单个IPS4个口做链路聚合,IPS接双IRF防火墙,4个口做链路聚合。但这时,防火墙可以ping通核心的管理地址,ping不通ips的管理地址。防火墙下面的汇聚下接的电脑可以ping通ips和核心的,ping不通防火墙的。

安全域都没问题,上接口都是写上了untrust,下接的trunst

组网及组网描述:

对齐方式

- 靠左

- 居中

- 靠右

- 2021-06-30提问

- 举报

-

(0)

最佳答案

不通测试的时候收集一下这几个debug看看

1,创建一个空ACL 3XXX,写上两条明细rule,分别对应来回流量的源目地址,如下:

[FW]acl advanced 3XXX

[FW-acl-ipv4-adv-3010]rule 0 permit ip source X.X.X.X 0 destination Y.Y.Y.Y 0

[FW-acl-ipv4-adv-3010]rule 5 permit ip destination X.X.X.X 0 destination X.X.X.X 0

2,以安全策略security-policy为例,分别进行以下debug调试:

<FW>debugging ip packet acl 3XXX # 查看报文具体从哪个接口,哪个slot上来和发出的情况

<FW>debugging ip info acl 3XXX # 如果有丢包则会打印信息丢包的具体模块,如果没有丢包则不打印

<FW>debugging aspf packet acl 3XXX # 如果报文状态不合法,则会显示被aspf丢弃,需检查流量来回是否一致

<FW>debugging security-policy packet ip acl 3XXX

- 2021-06-30回答

- 评论(3)

- 举报

-

(0)

您好,请问这个原因会是报文有问题造成的吗?我写了 zone-pair security source Local destination Local packet-filter 3000 # zone-pair security source Local destination Trust packet-filter 3000 # zone-pair security source Local destination Untrust packet-filter 3000 # zone-pair security source Trust destination Local packet-filter 3000 3000 acl advanced 3000 rule 0 permit ip 这种类型的命令,请问这个问题会是什么原因呢

你不是在WEB界面配的安全策略吗,有安全策略先匹配安全策略,匹配不上才会检查包过滤策略。包过滤策略不建议配了,都用安全策略放通就行

你把debug搜一搜我看看是什么原因阻断的报文

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

你把debug搜一搜我看看是什么原因阻断的报文