问题描述:

对齐方式

- 靠左

- 居中

- 靠右

组网需求:

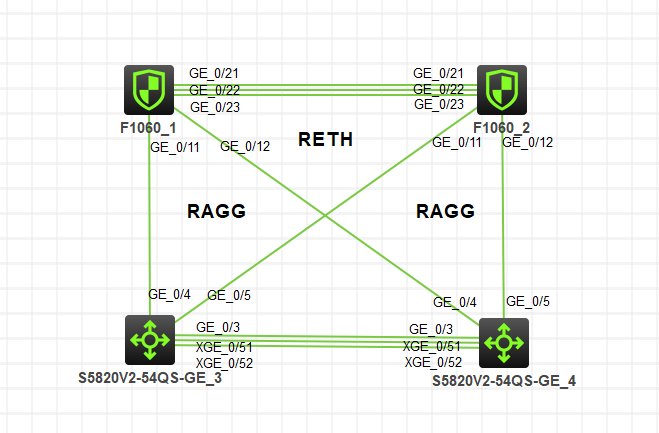

核心两台交换机堆叠,上层两台防火墙堆叠,走主备模式,实现正常情况下流量主走防火墙1,出现设备及链路故障时流量切换到防火墙2。

组网及组网描述:

1、防火墙配置 (IRF配置略)

1.1、三层聚合组

interface Route-Aggregation 1 interface Route-Aggregation 2

interface range GigabitEthernet 1/0/11 GigabitEthernet 1/0/12

port link-aggregation group 1

interface range GigabitEthernet 2/0/11 GigabitEthernet 2/0/12

port link-aggregation group 2

1.2、三层聚合子接口

interface Route-Aggregation 1.1

vlan-type dot1q vid 100

interface Route-Aggregation 2.1

vlan-type dot1q vid 100

1.3、Track项

track 1 interface Route-Aggregation 1

track 2 interface Route-Aggregation 2

1.4、冗余口配置

interface Reth1

ip address 1.1.1.1 30

member interface Route-Aggregation 1.1 priority 255

member interface Route-Aggregation 2.1 priority 50

1.5、冗余组配置

redundancy group 1

member interface Reth1

node 1

bind slot 1

priority 100

track 1 interface Route-Aggregation 1

node 2

bind slot 2

priority 50

track 2 interface Route-Aggregation 2

1.6、开启会话同步

session synchronization enable

1.7、安全策略(按需放通策略)

security-policy ip

rule 1 name 1

action pass

2、交换机侧配置(IRF配置略)

2.1二层跨框聚合对应单台防火墙。

interface Bridge-Aggregation 1

interface Bridge-Aggregation 2

interface range GigabitEthernet 1/0/4 GigabitEthernet 2/0/4

port link-aggregation group 1

interface range GigabitEthernet 1/0/5 GigabitEthernet 2/0/5

port link-aggregation group 2

interface Bridge-Aggregation1

port link-type trunk

undo port trunk permit vlan 1

port trunk permit vlan 100

interface Bridge-Aggregation1

port link-type trunk

undo port trunk permit vlan 1

port trunk permit vlan 100

2.2、VLAN接口地址

interface Vlan-interface100

ip address 1.1.1.2 30

备注:

目前华三安全设备堆叠之后只能走主备模式,不能使用堆叠双主功能。特别是LB,双主功能开启会导致很多LB功能不支持。

好多配置案例里面都没有交换机侧配置,如果交换机只有一台或者是两台设备(但没有交叉接线,只是口字型接线),安全设备可以直接将三层口加入RETH口,交换机侧正常Access接口对接安全设备即可。

如果是LB旁挂做服务器负载时,就会用到2对互联地址,上行和下行,那就一定需要配置子接口或者三层子接口方式。

一定记得要在安全设备开启会话同步。

- 2021-07-19提问

- 举报

-

(1)

您好,请知:

如果是冗余组不生效,以下是排查要点,请参考:

1、检查主冗余口的优先级是否高于备的。

2、防火墙上涉及到的物理端口、冗余接口需加入安全域并放通安全策略或域间策略。

- 2021-07-19回答

- 评论(1)

- 举报

-

(0)

冗余接口加入安全域和做安全策略这点没写进去。

冗余接口加入安全域和做安全策略这点没写进去。

1、防火墙配置 (IRF配置略)

1.1、三层聚合组

interface Route-Aggregation 1 interface Route-Aggregation 2

interface range GigabitEthernet 1/0/11 GigabitEthernet 1/0/12

port link-aggregation group 1

interface range GigabitEthernet 2/0/11 GigabitEthernet 2/0/12

port link-aggregation group 2

1.2、三层聚合子接口

interface Route-Aggregation 1.1

vlan-type dot1q vid 100

interface Route-Aggregation 2.1

vlan-type dot1q vid 100

此处直接使用reth口配置IP地址 不必使用子接口

1.3、Track项

track 1 interface Route-Aggregation 1

track 2 interface Route-Aggregation 2

此处track聚合接口,聚合接口下应该配置最大选中2,保证11或者12都可以切换,否则按照你这个配置,中断11,主备也不会切换。

1.4、冗余口配置

interface Reth1

ip address 1.1.1.1 30

member interface Route-Aggregation 1.1 priority 255

member interface Route-Aggregation 2.1 priority 50

1.5、冗余组配置

redundancy group 1

member interface Reth1

node 1

bind slot 1

priority 100

track 1 interface Route-Aggregation 1

node 2

bind slot 2

priority 50

track 2 interface Route-Aggregation 2

1.6、开启会话同步

session synchronization enable

1.7、安全策略(按需放通策略)

security-policy ip

rule 1 name 1

action pass

2、交换机侧配置(IRF配置略)

2.1二层跨框聚合对应单台防火墙。

interface Bridge-Aggregation 1

interface Bridge-Aggregation 2

interface range GigabitEthernet 1/0/4 GigabitEthernet 2/0/4

port link-aggregation group 1

interface range GigabitEthernet 1/0/5 GigabitEthernet 2/0/5

port link-aggregation group 2

interface Bridge-Aggregation1

port link-type trunk

undo port trunk permit vlan 1

port trunk permit vlan 100

interface Bridge-Aggregation1

port link-type trunk

undo port trunk permit vlan 1

port trunk permit vlan 100

此处也没必要这么繁琐,四个接口加入到vlan里面,然后配置边缘端口就行了。

2.2、VLAN接口地址

interface Vlan-interface100

ip address 1.1.1.2 30

改进一下,找个真机试试看。

- 2021-07-19回答

- 评论(4)

- 举报

-

(0)

兄弟你去试试,交叉接线,RETH接口直接加四个物理接口?还有,如果是旁挂LB做入方向服务器负载,用到上下行地址的时候,不用这个组网?你不看备注的么。

交叉口字形不都是一样的吗 reth下加两个聚合口,不是加四个物理口,track检测四个物理口,检测聚合口最大选中2,你不看回复的吗? 旁挂做LB就一定要用子接口vlan?不能走三层?你这太过于死板,冗余口冗余组没完全理解。

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

都没注意,想分享哈