最佳答案

可以配置高级ACL来进行限制。

以下是配置案例:

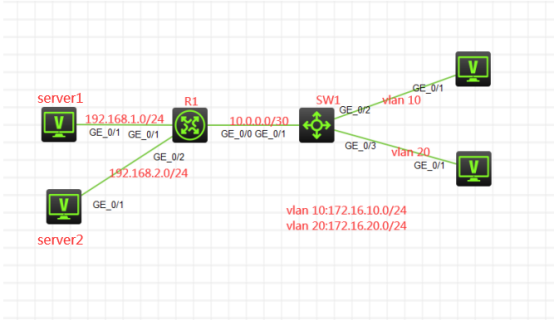

组网说明:

本案例采用H3C HCL模拟器来模拟高级ACL典型组网配置。服务器在网络拓扑图中已有明确的标识。要求VLAN 10仅能访问server1,VLAN 20仅能访问server2。R1与SW1运行OSPF路由协议。

配置步骤

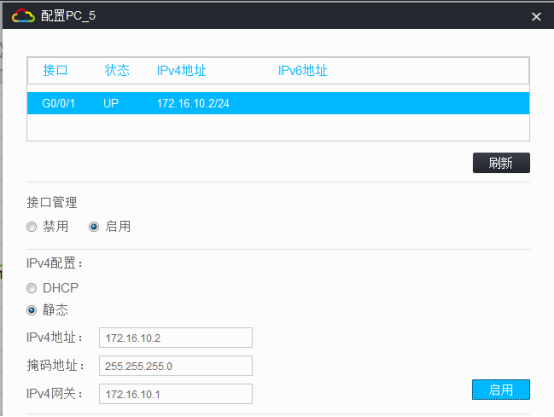

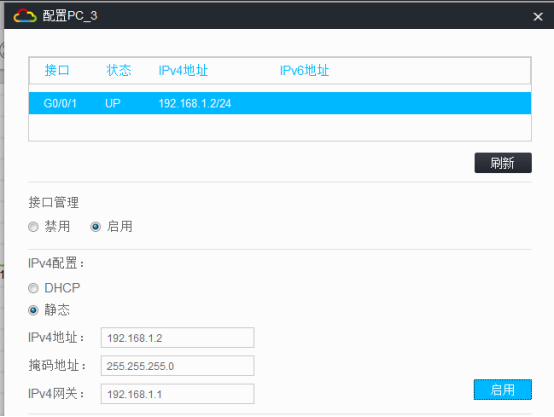

1、按照网络拓扑图正确配置IP地址

2、SW1与R1运行OSPF路由协议

3、在SW1配置高级ACL,VLAN 10仅能访问server1,VLAN 20仅能访问server2。

配置关键点

第一阶段调试(基础网络配置):

SW1:

SW1:

System View: return to User View with Ctrl+Z.

[H3C]sysname SW1

[SW1]int loopback 0

[SW1-LoopBack0]ip address 1.1.1.1 32

[SW1-LoopBack0]quit

[SW1]router id 1.1.1.1

[SW1]vlan 10

[SW1-vlan10]quit

[SW1]vlan 20

[SW1-vlan20]quit

[SW1]int vlan 10

[SW1-Vlan-interface10]ip address 172.16.10.1 24

[SW1-Vlan-interface10]quit

[SW1]int vlan 20

[SW1-Vlan-interface20]ip address 172.16.20.1 24

[SW1-Vlan-interface20]quit

[SW1]int gi 1/0/2

[SW1-GigabitEthernet1/0/2]port link-type access

[SW1-GigabitEthernet1/0/2]port access vlan 10

[SW1-GigabitEthernet1/0/2]quit

[SW1]int gi 1/0/3

[SW1-GigabitEthernet1/0/3]port link-type access

[SW1-GigabitEthernet1/0/3]port access vlan 20

[SW1-GigabitEthernet1/0/3]quit

[SW1]int gi 1/0/1

[SW1-GigabitEthernet1/0/1]port link-mode route

[SW1-GigabitEthernet1/0/1]des

[SW1-GigabitEthernet1/0/1]ip address 10.0.0.1 30

[SW1-GigabitEthernet1/0/1]quit

[SW1]ospf 1 router-id 1.1.1.1

[SW1-ospf-1]area 0.0.0.0

[SW1-ospf-1-area-0.0.0.0]network 10.0.0.1 0.0.0.0

[SW1-ospf-1-area-0.0.0.0]network 1.1.1.1 0.0.0.0

[SW1-ospf-1-area-0.0.0.0]network 172.16.10.0 0.0.0.255

[SW1-ospf-1-area-0.0.0.0]network 172.16.20.0 0.0.0.255

[SW1-ospf-1-area-0.0.0.0]quit

[SW1-ospf-1]quit

[SW1]

R1:

System View: return to User View with Ctrl+Z.

[H3C]sysname R1

[R1]int gi 0/0

[R1-GigabitEthernet0/0]des

[R1-GigabitEthernet0/0]ip address 10.0.0.2 30

[R1-GigabitEthernet0/0]quit

[R1]int gi 0/1

[R1-GigabitEthernet0/1]ip address 192.168.1.1 24

[R1-GigabitEthernet0/1]quit

[R1]int gi 0/2

[R1-GigabitEthernet0/2]ip address 192.168.2.1 24

[R1-GigabitEthernet0/2]quit

[R1]int loopback 0

[R1-LoopBack0]ip address 2.2.2.2 32

[R1-LoopBack0]quit

[R1]router id 2.2.2.2

[R1]ospf 1 router-id 2.2.2.2

[R1-ospf-1]area 0.0.0.0

[R1-ospf-1-area-0.0.0.0]network 10.0.0.2 0.0.0.0

[R1-ospf-1-area-0.0.0.0]network 2.2.2.2 0.0.0.0

[R1-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]network 192.168.2.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]quit

[R1-ospf-1]quit

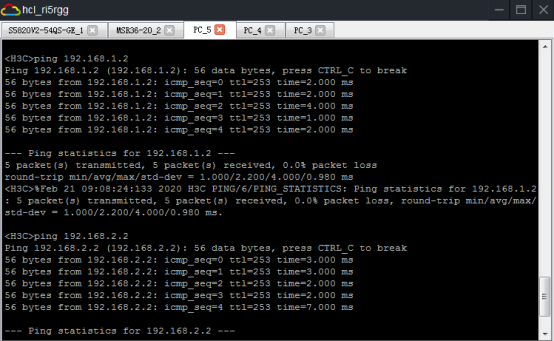

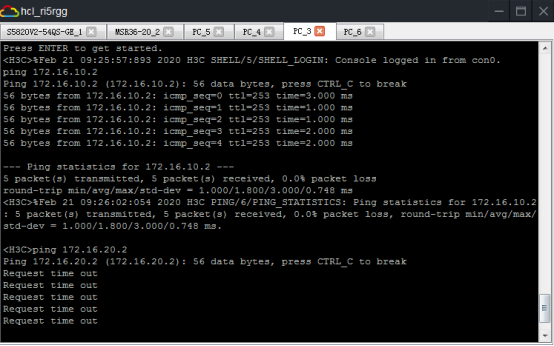

第一阶段测试:

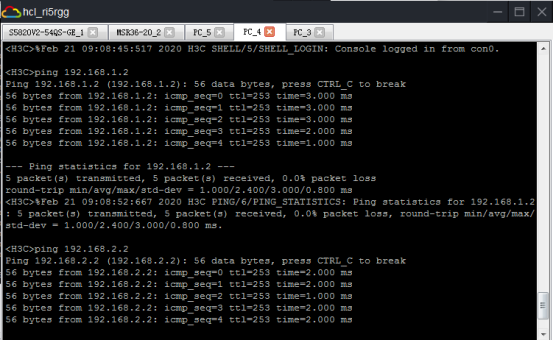

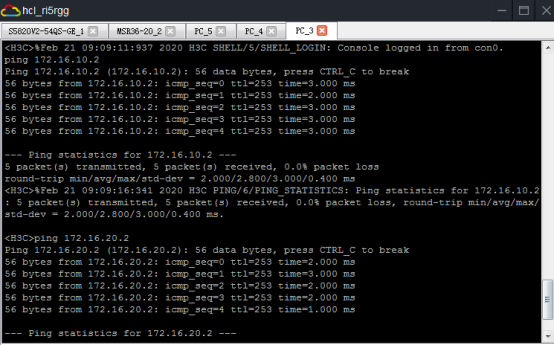

所有PC都填写IP地址,且都能互通:

第二阶段调试(高级ACL关键配置点):

SW1:

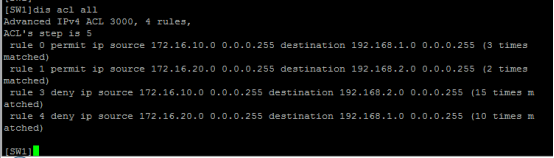

[SW1]acl advanced 3000

[SW1-acl-ipv4-adv-3000]rule 0 permit ip source 172.16.10.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]rule 1 permit ip source 172.16.20.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]rule 3 deny ip source 172.16.10.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]rule 4 deny ip source 172.16.20.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

[SW1-acl-ipv4-adv-3000]quit

[SW1]int gi 1/0/1

[SW1-GigabitEthernet1/0/1]packet-filter 3000 outbound

[SW1-GigabitEthernet1/0/1]quit

第二阶段测试:

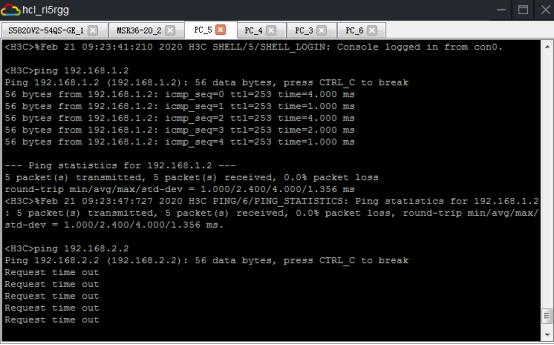

VLAN 10的终端能PING通server1,无法Ping通server2:

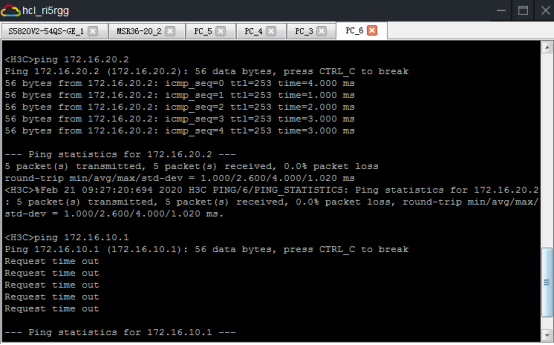

Vlan 20的终端能PING通server2,PING不通server1:

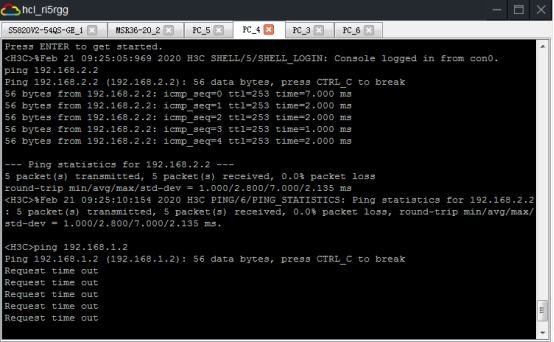

Server1能PING通VLAN 10的终端,PING不通VLAN 20的终端:

Server2能PING通VLAN 20的终端,PING不通VLAN 10的终端:

查看ACL的匹配情况:

- 2021-08-24回答

- 评论(0)

- 举报

-

(0)

您好,使用端口隔离,参考配置

V7交换机端口隔离配置方法(命令行版)

目录

1 配置需求或说明

1.1 适用产品系列

本案例适用于如S5130-28F-WiNet、S5500V2-24P-WiNet、S5500V2-48P-WiNet等的V7交换机,V5、V7交换机具体分类及型号可以参考“1.1 Comware V5、V7平台交换机分类说明”。

1.2 配置需求及实现的效果

应用要求小区用户Host A、Host B、Host C分别与交换机的端口1/0/1、1/0/2、1/0/3相连;设备通过1/0/4端口与外部网络相连端口1/0/1、1/0/2、1/0/3和1/0/4属于同一VLAN;请实现小区用户Host A、Host B和Host C彼此之间二层/三层报文不能互通,但可以和外部网络通信。

1.3 注意事项

注意:部分交换机只支持一个端口隔离组,部分交换机支持多个端口隔离组。只支持一个端口隔离组的交换机和支持多个端口隔离组的交换机配置端口隔离的时候方法有所不同。

2 组网图

3 只支持一个隔离组的交换机配置端口隔离

3.1 配置步骤

# 将端口GigabitEthernet1/0/1、GigabitEthernet1/0/2、GigabitEthernet1/0/3加入隔离组。

<H3C> system-view

[H3C] interface GigabitEthernet1/0/1

[H3C-GigabitEthernet1/0/1] port-isolate enable

[H3C-GigabitEthernet1/0/1] quit

[H3C] interface GigabitEthernet1/0/2

[H3C-GigabitEthernet1/0/2] port-isolate enable

[H3C-GigabitEthernet1/0/2] quit

[H3C] interface GigabitEthernet1/0/3

[H3C-GigabitEthernet1/0/3] port-isolate enable

[H3C-GigabitEthernet1/0/3] quit

# 保存配置

[H3C] save force

# 显示隔离组中的信息。

<H3C> display port-isolate group

Port-isolate group information:

Uplink port support: NO

Group ID: 1

GigabitEthernet1/0/1 GigabitEthernet1/0/2 GigabitEthernet1/0/3

4 支持多个隔离组的交换机配置端口隔离

4.1 配置步骤

[H3C] port-isolate group 2

# 将端口GigabitEthernet1/0/1、GigabitEthernet1/0/2、GigabitEthernet1/0/3加入隔离组2。

[H3C] interface gigabitethernet 1/0/1

[H3C-GigabitEthernet1/0/1] port-isolate enable group 2

[H3C-GigabitEthernet1/0/1] quit

[H3C] interface gigabitethernet 1/0/2

[H3C-GigabitEthernet1/0/2] port-isolate enable group 2

[H3C-GigabitEthernet1/0/2] quit

[H3C] interface gigabitethernet 1/0/3

[H3C-GigabitEthernet1/0/3] port-isolate enable group 2

# 保存配置

[H3C] save force

[H3C] display port-isolate group 2

Port isolation group information:

Group ID: 2

Group members:

GigabitEthernet1/0/1

GigabitEthernet1/0/2

GigabitEthernet1/0/3

以上信息显示H3C上的端口GigabitEthernet1/0/1、GigabitEthernet1/0/2、GigabitEthernet1/0/3已经加入隔离组2,从而实现二层隔离,分别对应的Host A、Host B和Host C彼此之间不能Ping通。

- 2021-08-23回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论