问题描述:

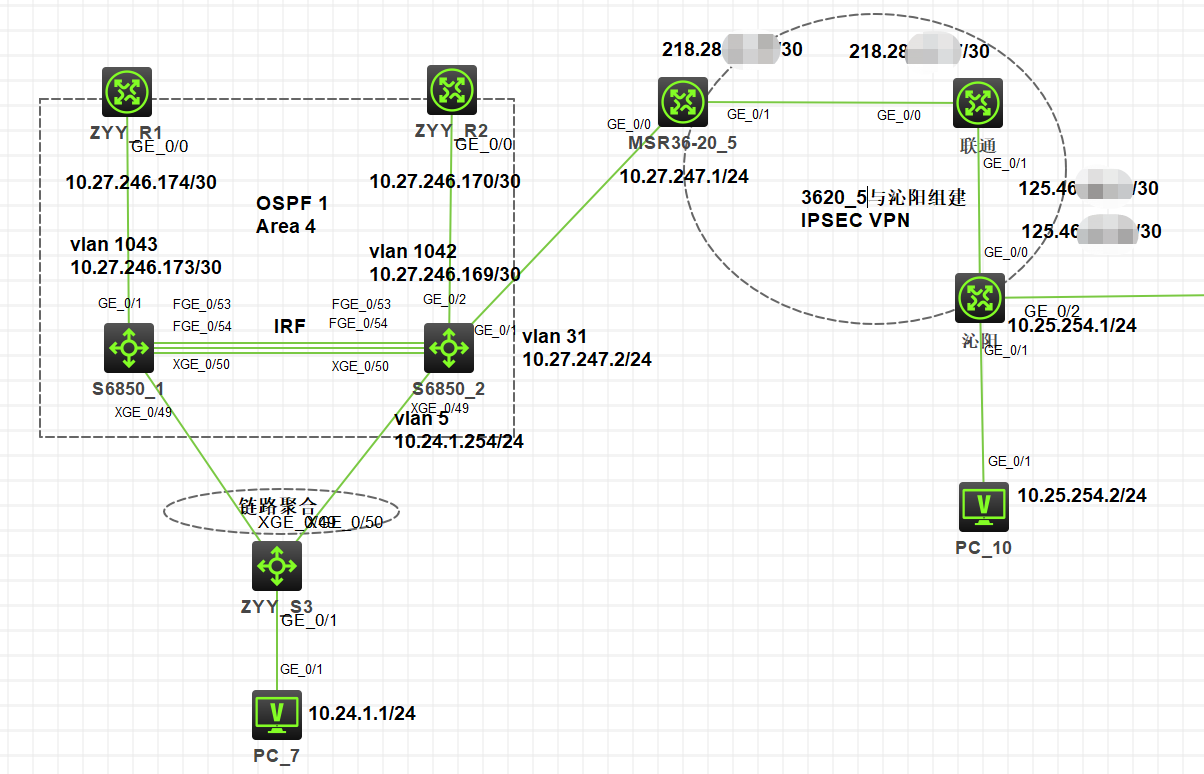

如图所示,使用HCL做MSR3620 ipsec vpn的实验,总部和分部之间ipsec建立不起来,开启debug也看不到任何告警信息!

组网及组网描述:

总部配置:

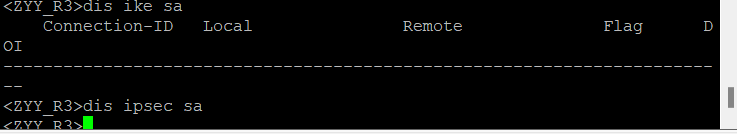

<ZYY_R3>dis curr

#

version 7.1.064, Release 0821P11

#

sysname ZYY_R3

#

system-working-mode standard

xbar load-single

password-recovery enable

lpu-type f-series

#

vlan 1

#

interface NULL0

#

interface GigabitEthernet0/0

port link-mode route

combo enable copper

ip address 10.27.247.1 255.255.255.0

#

interface GigabitEthernet0/1

port link-mode route

combo enable copper

ip address 218.28.x.x 255.255.255.252

nat outbound 2000

ipsec apply policy map1

#

interface GigabitEthernet0/2

port link-mode route

combo enable copper

#

scheduler logfile size 16

#

ip route-static 0.0.0.0 0 218.28.x.x

ip route-static 10.24.1.0 24 10.27.247.2

#

acl number 2000

rule 0 permit source 10.24.1.0 0.0.0.255

rule 5 permit source 10.27.247.0 0.0.0.255

#

acl advanced 3101

rule 0 permit ip source 10.24.1.0 0.0.0.255 destination 10.25.254.0 0.0.0.255

#

domain system

#

domain default enable system

#

user-group system

#

ipsec logging packet enable

#

ipsec transform-set tran1

esp encryption-algorithm des-cbc

esp authentication-algorithm sha1

#

ipsec policy map1 10 isakmp

transform-set tran1

security acl 3101

local-address 218.28.x.x

remote-address 125.46.x.x

ike-profile profile1

#

ike profile profile1

keychain keychain1

local-identity address 218.28.x.x

match remote identity address 125.46.x.x 255.255.255.252

#

ike keychain keychain1

pre-shared-key address 125.46.x.x 255.255.255.252 key cipher $c$3$OVa4cGTU49+OY4RB+FIi/dKHmWgJyqH7lc0=

#

return

<ZYY_R3>

分部配置:

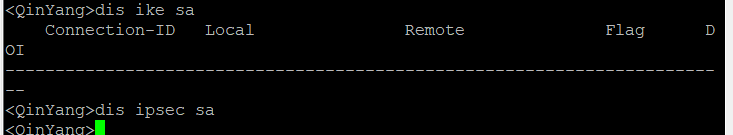

<QinYang>dis curr

#

version 7.1.064, Release 0821P11

#

sysname QinYang

#

system-working-mode standard

xbar load-single

password-recovery enable

lpu-type f-series

#

vlan 1

#

interface NULL0

#

interface GigabitEthernet0/0

port link-mode route

combo enable copper

ip address 125.46.x.x 255.255.255.252

nat outbound 2000

ipsec apply policy use1

#

interface GigabitEthernet0/1

port link-mode route

combo enable copper

ip address 10.25.254.1 255.255.255.0

#

interface GigabitEthernet0/2

port link-mode route

combo enable copper

ip address 192.168.3.10 255.255.255.0

#

scheduler logfile size 16

#

ip route-static 0.0.0.0 0 125.46.x.x

#

acl number 2000

rule 0 permit source 10.25.254.0 0.0.0.255

#

acl advanced 3101

rule 0 permit ip source 10.25.254.0 0.0.0.255 destination 10.24.1.0 0.0.0.255

#

domain system

#

domain default enable system

#

user-group system

#

ipsec transform-set tran1

esp encryption-algorithm des-cbc

esp authentication-algorithm sha1

#

ipsec policy use1 10 isakmp

transform-set tran1

security acl 3101

local-address 125.46.x.x

remote-address 218.28.x.x

ike-profile profile1

#

ike profile profile1

keychain keychain1

local-identity address 125.46.x.x

match remote identity address 218.28.x.x 255.255.255.252

#

ike keychain keychain1

pre-shared-key address 218.28.x.x 255.255.255.252 key cipher $c$3$aOH18DGzJ+PFJbN7b1LfDkX/7PeXmC4uiu0=

#

return

<QinYang>

- 2021-09-19提问

- 举报

-

(0)

最佳答案

nat中的acl需要用高级的,将ipsec感兴趣流给deny掉,不让ipsec进行nat地址转换,因为nat优先

- 2021-09-19回答

- 评论(1)

- 举报

-

(0)

好的,我试下

拒绝ipsec感兴趣流,不让进行nat转换,ipsec建立成功。

总部nat中acl配置修改

acl number 3000

rule 0 deny ip source 10.24.1.0 0.0.0.255 destination 10.25.254.0 0.0.0.255(

拒绝ipsec感兴趣流,不让进行nat转换

)

rule 5 permit ip source 10.24.1.0 0.0.0.255

rule 10 permit ip source 10.27.247.0 0.0.0.255

分部nat中acl配置修改

acl number 3000

rule 0 deny ip source 10.25.254.0 0.0.0.255 destination 10.24.1.0 0.0.0.255(

拒绝ipsec感兴趣流,不让进行nat转换

)

rule 5 permit ip source 10.25.254.0 0.0.0.255

- 2021-09-19回答

- 评论(0)

- 举报

-

(0)

IPSEC VPN故障排查:

1、检查公网地址的连通性

2、检查ipsec acl是否配置正确(两端ACL以互为镜像的方式配置)

3、检查ike keychain/ike profile 协商参数配置是否正确(工作模式、keychain、identity、本端/对端隧道地址或隧道名称、NAT穿越功能v7自适应)

4、检查ipsec proposal(v5平台) /ipsec transform-set(v7平台)参数两端是否一致(封装模式、安全协议、验证算法、加密算法)

5、检查设备是否创建ipsec策略,并加载协商参数(acl、ike profile 、ipsec transform-set、对端隧道IP)

6、检查ipsec策略是否应用在正确的接口上

IPSEC排查命令:

1、disp ipsec policy

2、disp acl

3、dis cu conf ike-profile

4、dis cu conf ike-keychain

5、display ike proposal

6、display ipsec transform-set

7、disp ike sa (verbose)

8、disp ipsec sa

9、reset ipsec sa

10、reset ike sa

- 2021-09-22回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

好的,我试下