问题描述:

原来有一台portal认证服务器现在没用了 想直接用密码模式登录wifi,请问怎么配置?

组网及组网描述:

- 2022-03-04提问

- 举报

-

(0)

最佳答案

本文介绍了AC PSK特性的典型配置举例。

2 配置前提

本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解WLAN 安全特性。

3 配置举例

3.1 组网需求

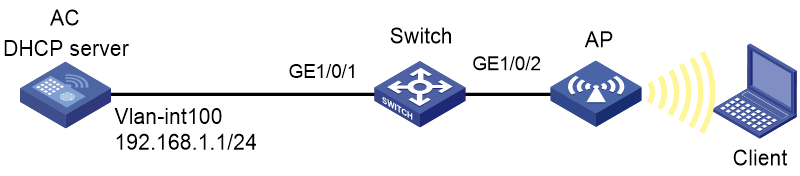

如图1所示,AP通过交换机与AC相连,具体应用需求如下:

· AC作为DHCP服务器为AP和Client分配IP地址;

· 使用PSK认证方式对客户端进行身份认证。

图1 PSK认证组网图

3.2 配置思路

为实现PSK认证方式对客户端进行身份认证,配置无线端口WLAN-ESS1的端口安全模式为PSK。

3.3 配置注意事项

· 采用PSK加密方式时接入无线链路认证方式必须为开放式系统认证。

· 配置AP的序列号时请确保该序列号与AP唯一对应,AP的序列号可以通过AP设备背面的标签获取。

3.4 配置步骤

3.4.1 AC的配置

(1) 配置AC的接口

# 创建VLAN 100及其对应的VLAN接口,并为该接口配置IP地址。AC将使用该接口的IP地址与AP建立LWAPP隧道。同时VLAN100为无线用户接入的VLAN。

<AC> system-view

[AC] vlan 100

[AC-vlan100] quit

[AC] interface vlan-interface 100

[AC-Vlan-interface100] ip address 192.168.1.1 24

[AC-Vlan-interface100] quit

# 将与Switch相连的接口GigabitEthernet1/0/1的链路类型配置为Trunk,当前Trunk口的PVID为100,禁止VLAN1通过,允许VLAN 100通过。

[AC] interface gigabitethernet 1/0/1

[AC-GigabitEthernet1/0/1] port link-type trunk

[AC-GigabitEthernet1/0/1] port trunk pvid vlan 100

[AC-GigabitEthernet1/0/1] undo port trunk permit vlan 1

[AC-GigabitEthernet1/0/1] port trunk permit vlan 100

[AC-GigabitEthernet1/0/1] quit

(2) 配置DHCP功能

# 全局下使能DHCP。

[AC] dhcp enable

# 配置DHCP地址池1为AP和Client动态分配的网段为192.168.1.0/24,网关地址为192.168.1.1。

[AC] dhcp server ip-pool 1

[AC-dhcp-pool-1] network 192.168.1.0 24

[AC-dhcp-pool-1] gateway-list 192.168.1.1

[AC-dhcp-pool-1] quit

(3) 配置端口安全。

# 使能端口安全功能。

[AC] port-security enable

# 创建编号为1的WLAN-ESS接口。

[AC] interface wlan-ess 1

# 配置端口的链路类型为Hybrid。

[AC-WLAN-ESS1] port link-type hybrid

# 配置当前Hybrid端口的PVID为100,禁止VLAN 1通过并允许VLAN 100不带tag通过。

[AC-WLAN-ESS1] port hybrid pvid vlan 100

[AC-WLAN-ESS1] undo port hybrid vlan 1

[AC-WLAN-ESS1] port hybrid vlan 100 untagged

# 使能MAC VLAN功能。

[AC-WLAN-ESS1] mac-vlan enable

# 配置端口安全模式为PSK 。

[AC-WLAN-ESS1] port-security port-mode psk

# 在接口WLAN-ESS1下使能11key类型的密钥协商功能。

[AC-WLAN-ESS1] port-security tx-key-type 11key

# 在接口WLAN-ESS1下配置预共享密钥为12345678。

[AC-WLAN-ESS1] port-security preshared-key pass-phrase 12345678

[AC-WLAN-ESS1] quit

(4) 配置无线服务模板。

# 创建crypto类型的无线服务模板1。

[AC] wlan service-template 1 crypto

# 设置当前服务模板的SSID为service。

[AC-wlan-st-1] ssid service

# 将WLAN-ESS1接口绑定到服务模板1。

[AC-wlan-st-1] bind wlan-ess 1

# 设置无线客户端接入该无线服务(SSID)的认证方式为开放式系统认证。

[AC-wlan-st-1] authentication-method open-system

# 使能TKIP加密套件。

[AC-wlan-st-1] cipher-suite tkip

# 配置信标和探查帧携带WPA IE信息。

[AC-wlan-st-1] security-ie wpa

# 使能服务模板。

[AC-wlan-st-1] service-template enable

[AC-wlan-st-1] quit

(5) 在AC上配置AP并绑定无线服务。

# 创建一个AP管理模板,其名称为officeap1,型号名称为WA2620E-AGN。

[AC] wlan ap officeap1 model WA2620E-AGN

# 设置AP的序列号。

[AC-wlan-ap-officeap1] serial-id 21023529G007C000020

# 进入AP的radio1射频视图,配置服务模板与射频1进行关联,使能AP的radio 1射频。

[AC-wlan-ap-officeap1] radio 1

[AC-wlan-ap-officeap1-radio-1] service-template 1

[AC-wlan-ap-officeap1-radio-1] radio enable

[AC-wlan-ap-officeap1-radio-1] return

3.4.2 Switch的配置

# 创建VLAN 100,用于转发AC和AP间LWAPP隧道内的流量和无线用户的接入。

<Switch> system-view

[Switch] vlan 100

[Switch-vlan100] quit

# 配置Switch与AC相连的GigabitEthernet1/0/1接口的属性为Trunk,禁止VLAN 1通过,配置PVID为100,允许VLAN 100通过。

[Switch] interface gigabitethernet1/0/1

[Switch-GigabitEthernet1/0/1] port link-type trunk

[Switch-GigabitEthernet1/0/1] undo port trunk permit vlan 1

[Switch-GigabitEthernet1/0/1] port trunk permit vlan 100

[Switch-GigabitEthernet1/0/1] port trunk pvid vlan 100

[Switch-GigabitEthernet1/0/1] quit

# 配置Switch与AP相连的GigabitEthernet1/0/2接口属性为Access,并允许VLAN 100通过。

[Switch] interface gigabitethernet1/0/2

[Switch-GigabitEthernet1/0/2] port link-type access

[Switch-GigabitEthernet1/0/2] port access vlan 100

# 配置Switch与AP相连的GigabitEthernet1/0/2接口使能PoE功能。

[Switch-GigabitEthernet1/0/2] poe enable

[Switch-GigabitEthernet1/0/2] quit

3.5 验证配置

(1) 在配置错误预共享密钥的情况下,Client不能访问Internet上的资源。

(2) 在配置正确预共享密钥的情况下,通过命令display wlan client verbose看到Client可以成功关联,并且可以正常访问Internet上的资源。

[AC] display wlan client verbose

Total Number of Clients : 1

Client Information

--------------------------------------------------------------------------------

MAC Address : 80f6-2eba-3330

User Name :

IP Address : 192.168.1.2

AID : 252

AP Name : officeap1

Radio Id : 2

Antenna Id : 0

Service Template Number : 1

SSID : service

BSSID : 00ef-1234-5612

Port : WLAN-DBSS1:16269

VLAN : 100

State : Running

Power Save Mode : Active

Wireless Mode : 11gn

QoS Mode : WMM

Listen Interval (Beacon Interval) : 0

RSSI : 56

Rx/Tx Rate : 1/1

Client Type : WPA

Authentication Method : Open System

Authentication Mode : Central

AKM Method : PSK

Key Derivation : SHA1

4-Way Handshake State : PTKINITDONE

Group Key State : REKEYESTABLISHED

Encryption Cipher : TKIP

PMF Status : -NA-

Roam Status : Normal

Roam Count : 0

Up Time (hh:mm:ss) : 01:06:48

-------------------------------------------------------------------------------

3.6 配置文件

· AC

#

vlan 100

#

port-security enable

#

dhcp server ip-pool 1

network 192.168.1.0 mask 255.255.255.0

gateway-list 192.168.1.1

#

wlan service-template 1 crypto

ssid service

bind WLAN-ESS 1

authentication-method open-system

cipher-suite tkip

security-ie wpa

service-template enable

#

interface Vlan-interface100

ip address 192.168.1.1 255.255.255.0

#

interface GigabitEthernet1/0/1

port link-type trunk

undo port trunk permit vlan 1

port trunk pvid vlan 100

port trunk permit vlan 100

#

interface WLAN-ESS1

port link-type hybrid

undo port hybrid vlan 1

port hybrid vlan 100 untagged

port hybrid pvid vlan 100

mac-vlan enable

port-security port-mode psk

port-security tx-key-type 11key

port-security preshared-key pass-phrase 12345678

#

wlan ap officeap1 model WA2620E-AGN

serial-id 21023529G007C000020

radio 1 type 11g

channel 1

max-power 3

service-template 1

radio enable

#

dhcp enable

#

· Switch

#

vlan 100

#

interface GigabitEthernet1/0/1

port link-type trunk

undo port trunk permit vlan 1

port trunk permit vlan 100

port trunk pvid vlan 100

#

interface GigabitEthernet1/0/2

port link-type access

port access vlan 100

poe enable

#

- 2022-03-04回答

- 评论(0)

- 举报

-

(0)

如果之前wifi没设置密码。现在改不成加密的ssid

只能新建一个加密的ssid来规避。

如果当前portal不用了或者暂时不用可删除或关闭服务模板即可。

- 2022-03-04回答

- 评论(0)

- 举报

-

(0)

暂无评论

参考官方文档的就行了

这里老弟:http://h3c.com/cn/Service/Document_Software/Document_Center/Wlan/WX/H3C_WX3500E/?CHID=176702&v=612

- 2022-03-04回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论