问题描述:

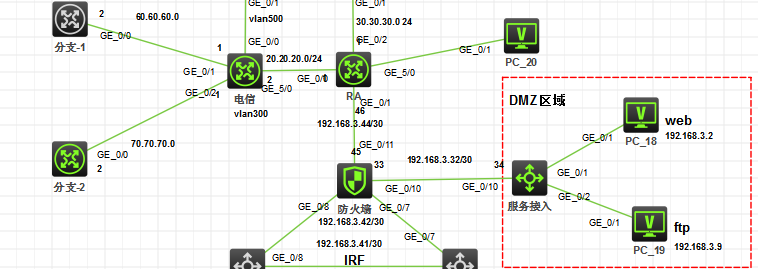

分支2要通过ADSL动态获取IP地址,再通过ipsec vpn访问总部的web服务器和ftp服务器。现在已经做了PPPOE动态获取地址

分支2pppoe配置,现在就差ipsec vpn了,但是就是不知道怎么做?看了野蛮模式,但是不知道怎么和PPPOE配合使用。

#

interface Dialer1

dialer bundle enable

dialer-group 1 dialer timer idle 0

ip address ppp-negotiate

#

interface GigabitEthernet0/0

pppoe-client dial-bundle-number 1

#

ip route-static 0.0.0.0 0 Dialer1

电信配置

# interface Virtual-Template1

remote address pool 1

ip address 70.70.70.1 255.255.255.0

#

ip pool 1 70.70.70.2 70.70.70.5

# interface GigabitEthernet0/2

pppoe-server bind virtual-template 1

组网及组网描述:

- 2018-08-14提问

- 举报

-

(0)

最佳答案

pppoe+ipsec没做过,一般都是pppoe去触发L2tp over ipsec

L2TP Over IPSec(客户LAC+有测试iNode客户端+野蛮模式)

蓝色:L2TP关键配置

红色:IPSec关键配置

[LNS]dis current-configuration

#

version 7.1.059, Alpha 7159

#

sysname LNS

#

ip pool 1 192.168.0.2 192.168.0.100

#

interface Virtual-Template1

ppp authentication-mode chap domain system

remote address pool 1

ip address 192.168.0.1 255.255.255.0

#

interface GigabitEthernet0/0

port link-mode route

combo enable copper

ip address 2.1.2.2 255.255.255.0

ipsec apply policy my

#

interface GigabitEthernet0/1

port link-mode route

combo enable copper

ip address 192.168.1.254 255.255.255.0

#

ip route-static 0.0.0.0 0 2.1.2.254

#

domain system

authentication ppp local

#

local-user vpdnuser class network

password simple hello

service-type ppp

authorization-attribute user-role network-operator

#

ipsec transform-set 123

esp encryption-algorithm 3des-cbc

esp authentication-algorithm md5

#

ipsec policy-template 123 1

transform-set 123

ike-profile l2tp

#

ipsec policy my 10 isakmp template 123

#

l2tp-group 1 mode lns

allow l2tp virtual-template 1 remote LAC

tunnel name LNS

tunnel password simple aabbcc

#

l2tp enable

#

ike identity fqdn

#

ike profile l2tp

keychain l2tp

exchange-mode aggressive

local-identity fqdn lns

match remote identity fqdn lac

#

ike keychain l2tp

pre-shared-key hostname lac key simple abcde

- 2018-08-14回答

- 评论(1)

- 举报

-

(0)

可能是这样吧,我对这块不太了解

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

可能是这样吧,我对这块不太了解