关于接口禁止mac地址问题

- 0关注

- 1收藏,2998浏览

最佳答案

通过二层ACL实现报文过滤典型配置指导(包过滤方式)

二层ACL根据报文的源MAC地址、目的MAC地址、802.1p优先级、二层协议类型等二层信息制定匹配规则,对报文进行相应的分析处理。

二层ACL的序号取值范围为4000~4999。

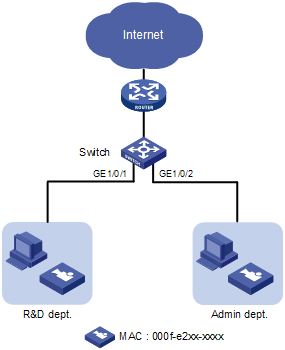

1.7.1 组网图

图1-7 配置二层ACL组网图

1.7.2 应用要求

研发部和管理部中均部署了网络视频设备,这些视频设备的MAC地址为000f-e2xx-xxxx,现要求限制这些设备仅有每天的8:30到18:00才能够向外网发送数据。

1.7.3 配置思路

在受限设备的IP地址不定时,可以通过MAC地址来进行匹配;而对于具有相同MAC地址前缀的多台设备,也可以通过MAC地址掩码的方式来进行同时匹配。在本例中,只需要通过MAC地址掩码来匹配前缀为000f-e2的设备,即可限制所有视频设备的数据发送。相对于匹配源IP地址的方式,匹配MAC地址显得更为简单和准确。

与QoS策略方式不同,包过滤方式只需要在packet-filter命令中引用ACL编号,就可以根据ACL规则对报文进行拒绝或允许通过的动作,省去流行为、流分类的制定和关联。

1.7.4 适用产品、版本

表1-7 配置适用的产品与软件版本关系

产品 | 软件版本 |

S7500E系列以太网交换机 | Release 6610系列 |

S7600系列以太网交换机 | Release 6610系列 |

S5800&S5820X系列以太网交换机 | Release 1110,Release 1211 |

CE3000-32F以太网交换机 | Release 1211 |

S5810系列以太网交换机 | Release 1102 |

S5500-EI系列以太网交换机 | Release 2202,Release 2208 |

S5500-EI-D系列以太网交换机 | Release 2208 |

S5500-SI系列以太网交换机 | Release 2202,Release 2208 |

S5120-EI系列以太网交换机 | Release 2202,Release 2208 |

S5120-EI-D系列以太网交换机 | Release 1505 |

S5120-SI系列以太网交换机 | Release 1101,Release 1505 |

S5120-LI系列以太网交换机 | Release 1107 |

E552&E528以太网交换机 | Release 1103 |

S3100V2-EI系列以太网交换机 | Release 5103 |

1.7.5 配置过程和解释

# 定两个周期时间段time1和time2,时间范围分别为每天的0:00~8:30和18:00~24:00。

<Switch> system-view

[Switch] time-range time1 0:00 to 8:30 daily

[Switch] time-range time1 18:00 to 24:00 daily

# 创建二层ACL 4000,并定义两条规则,分别为在time1和time2时间段内拒绝源MAC地址前缀为000f-e2的所有报文通过。

[Switch] acl number 4000

[Switch-acl-ethernetframe-4000] rule deny source-mac 000f-e200-0000 ffff-ff00-0000 time-range time1

[Switch-acl-ethernetframe-4000] rule deny source-mac 000f-e200-0000 ffff-ff00-0000 time-range time2

[Switch-acl-ethernetframe-4000] quit

# 在端口GigabitEthernet 1/0/1的入方向配置包过滤功能,引用ACL 4000对报文进行过滤。

[Switch] interface GigabitEthernet 1/0/1

[Switch-GigabitEthernet1/0/1] packet-filter 4000 inbound

1.7.6 完整配置

#

time-range time1 00:00 to 08:30 daily

time-range time1 18:00 to 24:00 daily

#

acl number 4000

rule 0 deny source-mac 000f-e200-0000 ffff-ff00-0000 time-range time1

rule 5 deny source-mac 000f-e200-0000 ffff-ff00-0000 time-range time2

#

interface GigabitEthernet1/0/1

packet-filter 4000 inbound

1.7.7 配置注意事项

l 当二层ACL的匹配顺序为config时,用户可以修改该ACL中的任何一条已经存在的规则,在修改ACL中的某条规则时,该规则中没有修改到的部分仍旧保持原来的状态;当ACL的匹配顺序为auto时,用户不能修改该ACL中的任何一条已经存在的规则,否则系统会提示错误信息。

l 新创建或修改后的规则不能和已经存在的规则相同,否则会导致创建或修改不成功,系统会提示该规则已经存在。

l 当二层ACL的匹配顺序为auto时,新创建的规则将按照“深度优先”的原则插入到已有的规则中,但是所有规则对应的编号不会改变。

l 当二层ACL被用于包过滤之后,用户可以随时编辑(增加、删除、修改)ACL中的过滤规则,修改后的过滤规则将立刻生效。

- 2022-05-18回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论