S5570S-54S-PWR-EI-LS5Z170S54SPWREI-L3 命令咨询

- 0关注

- 1收藏,2004浏览

问题描述:

请问该设备支持command-privilege命令吗?

PID:S5570S-54S-PWR-EI-LS5Z170S54SPWREI-L3

System image version: 7.1.070, ESS 1105P08

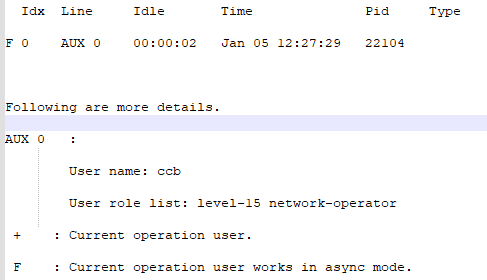

show users

在系统视图下执行command-privilege没有该命令,请大佬指点下该设备是否支持command-privilege这个命令?有无相关文档或者链接说明?谢谢。

组网及组网描述:

- 2022-05-31提问

- 举报

-

(0)

V5设备:通过command-privilege修改命令使用权限用的,V5只支持0-3共4个级别

V7设备:通过用户绑定角色,给角色授权命令来实现,更灵活,更精细

# 为用户角色role1创建一条规则,允许用户执行命令display acl。

<Sysname> system-view

[Sysname] role name role1

[Sysname-role-role1] rule 1 permit command display acl

# 为用户角色role1添加一条权限规则,允许用户执行所有以display开头的命令。

[Sysname-role-role1] rule 2 permit command display *

# 为用户角色role1添加一条权限规则,允许用户执行系统视图下的radius scheme aaa命令,以及使用该命令进入子视图后的所有命令。

[Sysname-role-role1] rule 3 permit command system ; radius scheme aaa

# 为用户角色role1添加一条权限规则,禁止用户执行所有特性中读类型和写类型的命令。

[Sysname-role-role1] rule 4 deny read write feature

# 为用户角色role1添加一条权限规则,禁止用户执行特性aaa中所有读类型的命令。

[Sysname-role-role1] rule 5 deny read feature aaa

# 为用户角色role1添加一条权限规则,允许执行特性组security-features中所有特性的读类型、写类型以及执行类型的命令。

[Sysname-role-role1] rule 6 permit read write execute feature-group security-features

- 2022-05-31回答

- 评论(1)

- 举报

-

(0)

谢谢

command-privilege level level view view command

undo command-privilege view view command

【视图】

系统视图

【缺省级别】

3:管理级

【参数】

level level:命令的级别,取值范围为0~3。

view view:命令行视图的名称,view的取值中shell表示用户视图。该参数必须是command所在的视图,具体命令所在视图请参见该命令解释的“【视图】”小节的描述。

command:需要设置的命令。

【描述】

command-privilege命令用来设置指定视图下的命令的级别。undo command-privilege命令用来恢复缺省情况。

缺省情况,各个视图下的每条命令都有指定的级别,详细介绍请参见“基础配置指导/CLI”中的“级别简介”小节。

命令级别共分为访问、监控、系统、管理4个级别,分别对应标识0、1、2、3。管理员可以根据用户需要改变命令的级别,实现低级别用户可以使用部分高级别命令的功能。用户操作设备时,可以使用等于或者低于用户本身级别的所有命令。例如:某用户的级别是3级,则该用户可以使用3级及3级以下的命令。

需要注意的是:

· 通常情况下,建议用户不要修改缺省的命令级别或者在专业人员的指导下进行修改,以免造成操作和维护上的不便甚至给设备带来安全隐患。

· 配置command-privilege命令时,command参数必须是需要设置的命令的完整形式,即必须输入命令的所有关键字以及参数,参数只要在取值范围之内即可,对具体值没有限制。比如tftp server-address { get | put | sget } source-filename [ destination-filename ] [ source { interface interface-type interface-number | ip source-ip-address } ]命令的缺省级别为3,现配置命令command-privilege level 0 view shell tftp 1.1.1.1 put a.cfg,则当级别为0的用户登录设备时,可以执行tftp server-address put source-filename命令(比如tftp 192.168.1.26 put syslog.txt),但不能携带destination-filename和source参数,也不能执行get和sget操作。

· 配置undo command-privilege命令时,command参数可以使用省略形式,即只输入命令最前面的部分参数。比如执行undo command-privilege view system ftp,会将系统视图下所有以ftp关键字开头的命令(如ftp server acl、ftp server enable、ftp timeout等)的级别恢复到缺省级别。如果当前已经修改了ftp server enable和ftp timeout命令的级别,但只想将ftp server enable命令的级别恢复到缺省级别,则需要使用命令undo command-privilege view system ftp server。

· 如果将某视图下的某条命令的级别修改为低于缺省级别的级别,请注意相应的修改quit以及进入该视图命令的级别。比如interface和system-view命令的缺省级别均为2(系统级),如果要将interface命令开放给级别为1的用户使用,则需要配置command-privilege level 1 view shell system-view、command-privilege level 1 view system interface Ethernet 1/0/1 、command-privilege level 1 view system quit,以便级别为1的用户登录设备后,能够进入系统视图、执行interface Ethernet命令、退回用户视图。

【举例】

# 将用户视图下的命令system-view的级别修改为3级。(缺省情况级别是2或3的用户登录设备后可以使用system-view命令,通过以下配置只有级别是3的用户才可以使用该命令进入系统视图,对设备进行配置,从而增强了设备的安全性)

<Sysname> system-view

[Sysname] command-privilege level 3 view shell system-view

- 2022-05-31回答

- 评论(0)

- 举报

-

(0)

- 2022-05-31回答

- 评论(1)

- 举报

-

(0)

请问在V7中,该command-privilege命令被修改成什么了吗?

请问在V7中,该command-privilege命令被修改成什么了吗?

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

谢谢