问题描述:

SECPATH F100-S-G2防火墙,下面接S7003E三层交换机内,服务器直接与三层交换机连接,要求网服务器映射电信固定IP访问,求WEB图形设置教程,谢谢。

组网及组网描述:

SECPATH F100-S-G2防火墙,下面接S7003E三层交换机内,服务器直接与三层交换机连接,要求网服务器映射电信固定IP访问,求WEB图形设置教程,谢谢。

- 2022-06-23提问

- 举报

-

(0)

最佳答案

您好,参考

1 配置需求及说明

1.1 适用的产品系列

本案例适用于软件平台为Comware V7系列防火墙:F100-X-G2、F1000-X-G2、F100-X-WiNet、F1000-AK、F10X0等。

注:本案例是在F1000-C-G2的Version 7.1.064, Release 9323P1801版本上进行配置和验证的。

1.2 配置需求及实现的效果

防火墙部署在互联网出口,内网有一台OA服务器通过防火墙发布了8081端口,并且外网用户访问对应服务正常。目前需要实现内网用户也能通过公网地址去访问内部服务器的需求。

2 组网图

。

3 配置步骤

3.1 基本登录

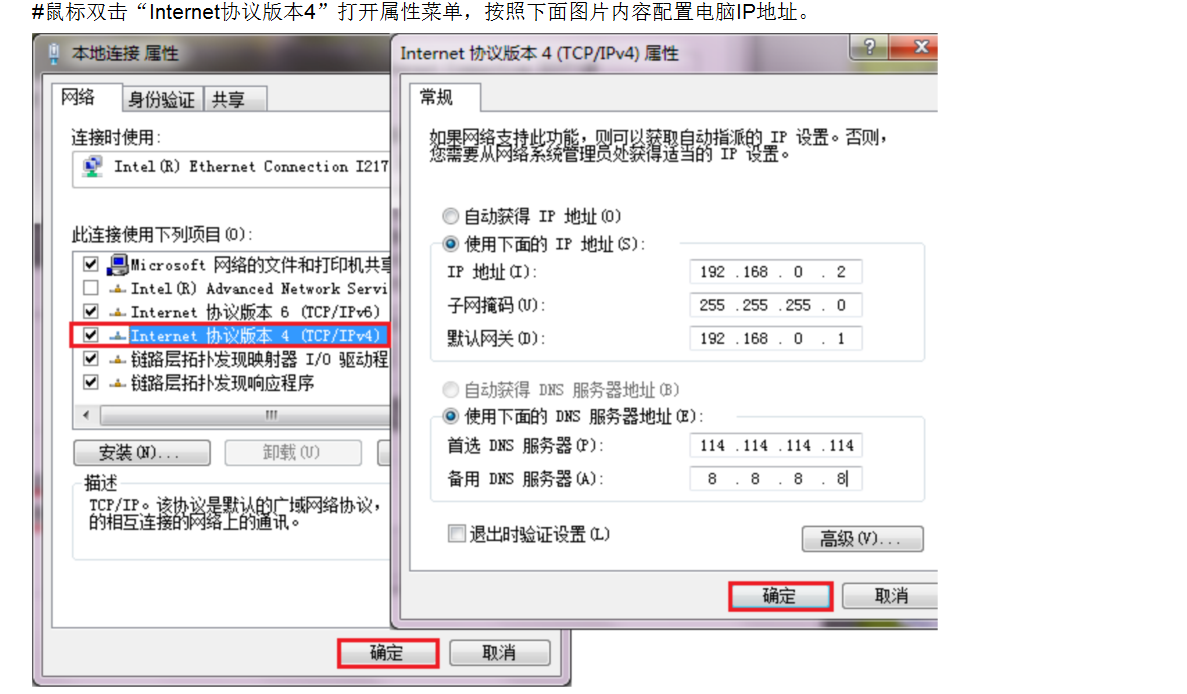

#在防火墙接口面板找到0接口,用网线将电脑和设备的0接口连在一起,电脑配置与设备管理IP相同网段的地址192.168.0.2/24,下面是电脑IP地址配置方法:

点击电脑右下角电脑图标,选择”打开网络和共享中心”选项。

3.2 配置内部服务器(端口映射)

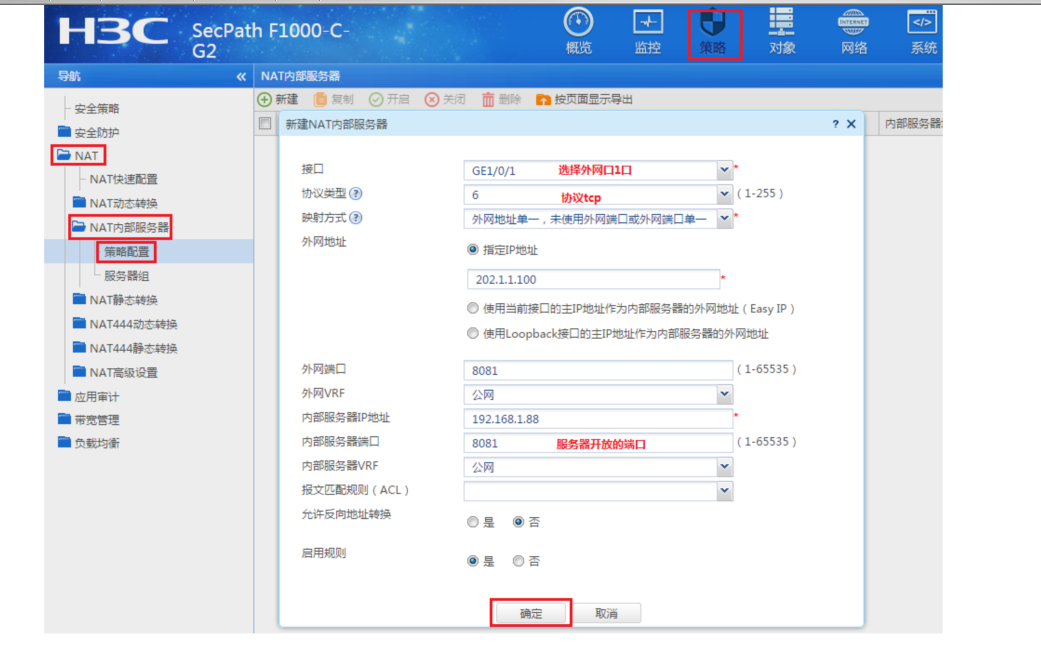

#点击“策略”>“NAT”>“NAT内部服务器”>“策略配置”中新建NAT内部服务器。

“接口”选择外网1/0/1接口,“协议类型”选择6(TCP协议),“外网地址”填写1/0/1接口真实地址,“外网端口”填写要发布的8081端口,“内网服务器IP地址”添加真实服务器地址,“内部服务器端口”填写8081端口。

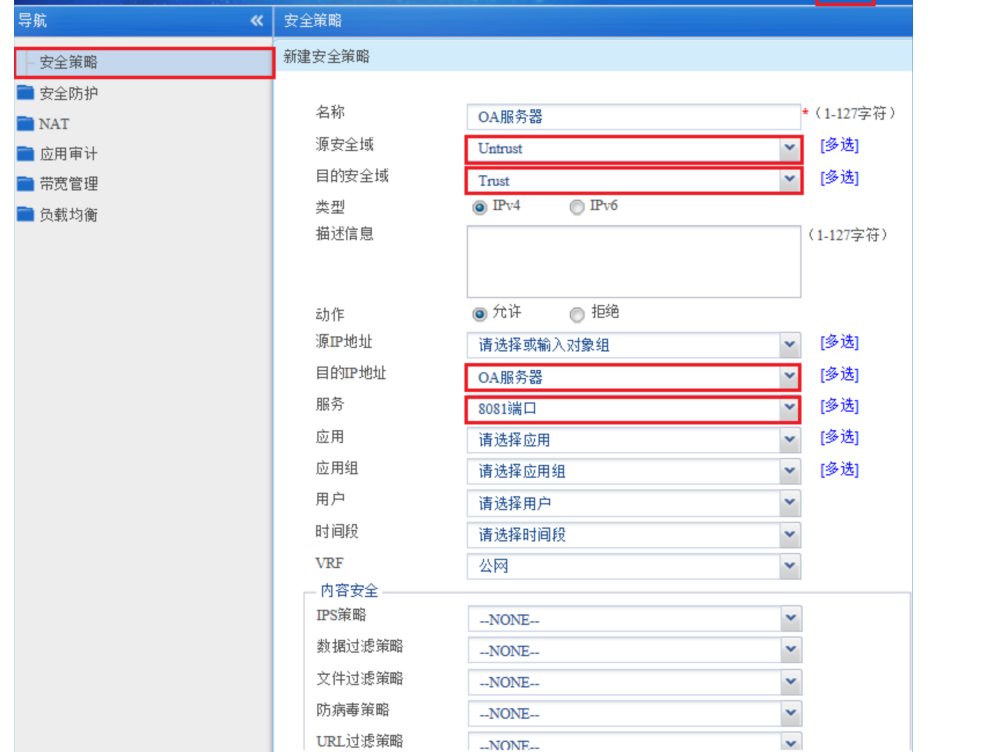

3.3 创建Untrust到Trust域间策略,放通目的地址为192.168.1.88端口为8081的访问规则。

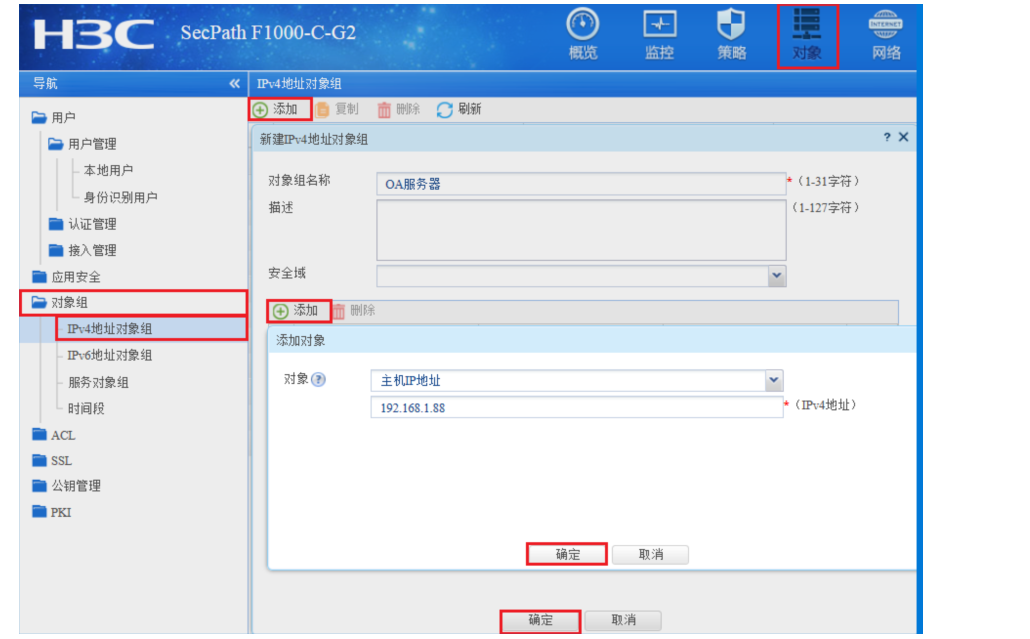

#创建地址对象:点击“对象”>“对象组”>“IPV4地址对象组”添加IPV4地址对象。“对象”选择“主机IP地址”填入服务器IP地址192.168.1.88。

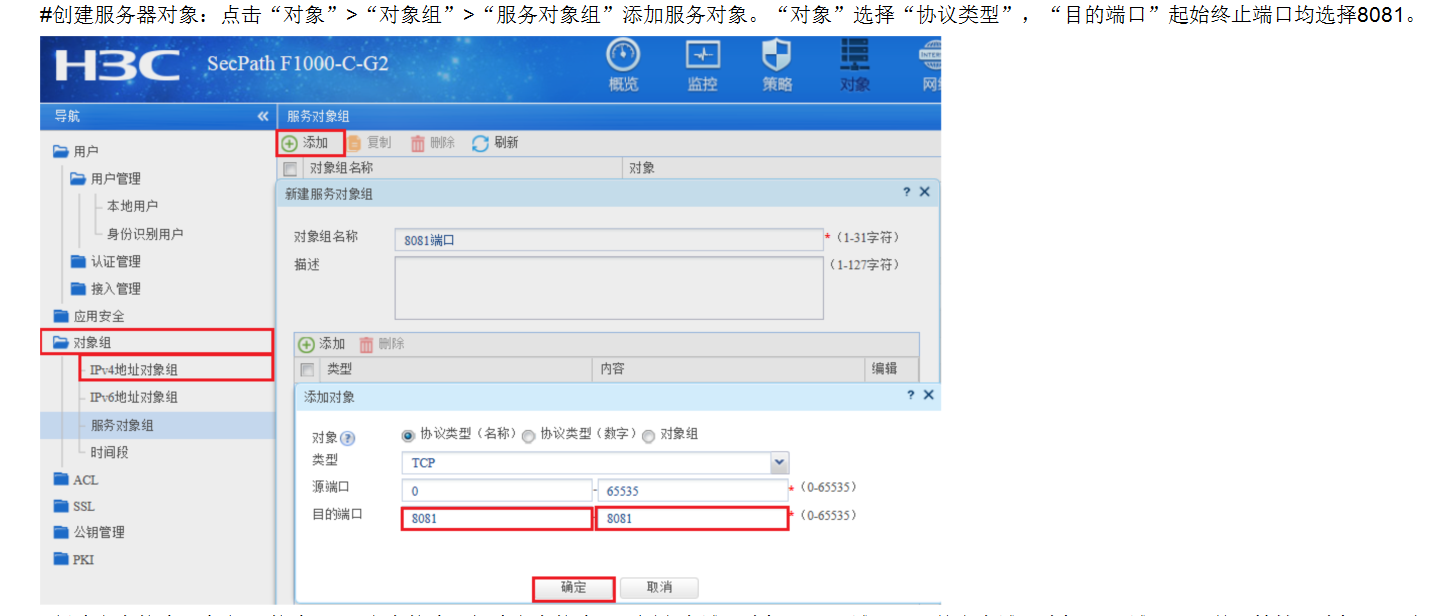

#创建安全策略:点击 “策略”>“安全策略”新建安全策略,“源安全域”选择Untrust域,“目的安全域”选择Trust域,“目的IP地址”选择OA服务器地址对象,“服务”选择8081服务对象,点击“确定”完成策略配置。

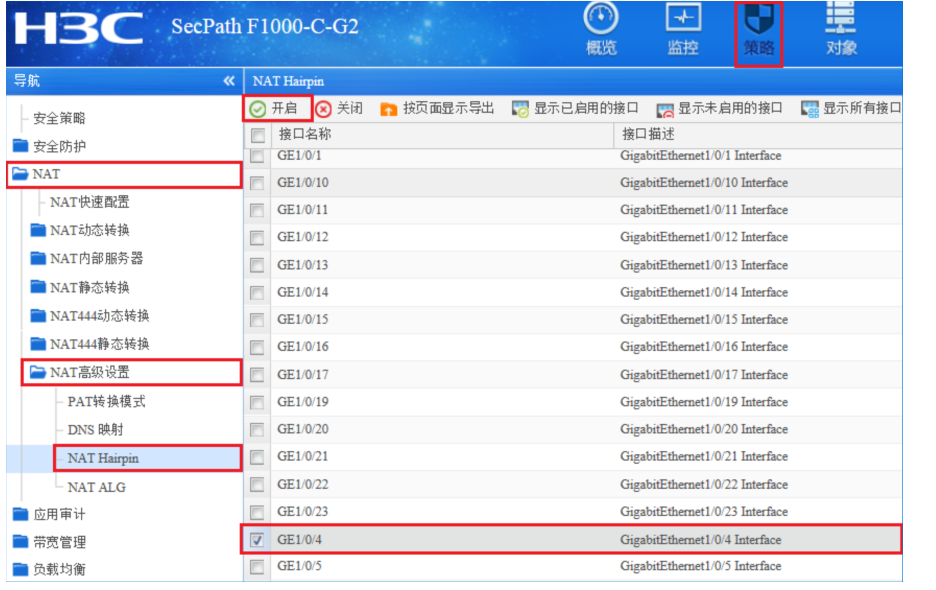

3.4 内网接口开启NAT Hairpin功能

#点击“策略”>“NAT”>“NAT高级设置”>“NAT Hairpin”中找到1/0/4接口开启NAT Hairpin功能。

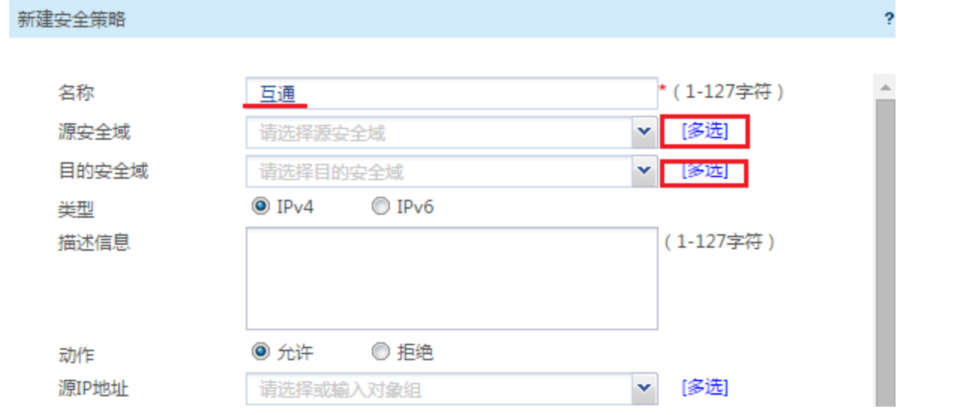

3.5 配置安全策略将Trust域和Local域之间的数据全放通

#在“安全策略”中点击“新建”。

#创建策略名称为互通,源安全域、目的安全域选择多选,并选中Local、trust。

#策略配置如下图所示,点击“确定”完成策略配置。

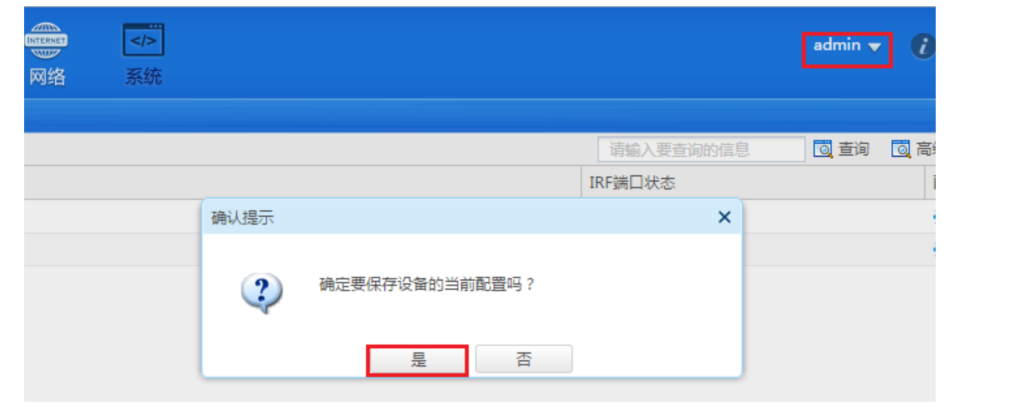

3.6 保存配置

#在设备右上角选择“保存”选项,点击“是”完成配置。

- 2022-06-23回答

- 评论(5)

- 举报

-

(0)

谢谢楼主的回答很详细,谢谢!按照你的配置了但是还访问不了,还有一个问题,通过外网IP直接可以访问防火墙。

外网访问的防火墙的话,需要放通untrust到-local的策略

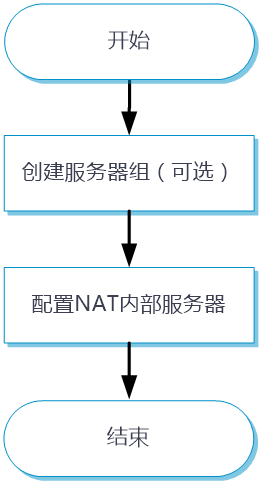

NAT内部服务器配置思路如下图所示。

图-6 NAT内部服务器配置指导图

配置步骤

1. 创建服务器组(可选)

a. 选择“策略 > NAT > NAT内部服务器 > 服务器组”。

b. 单击<新建>,创建服务器组。

c. 单击<确定>,完成服务器组配置。

2. 配置NAT内部服务器

a. 选择“策略 > NAT > NAT内部服务器 > 策略配置”。

b. 单击<新建>,新建NAT内部服务器规则,各项配置说明见下表。

c. 单击<确定>,完成NAT内部服务器配置。

表-6 NAT内部服务器配置说明

配置项 | 说明 |

名称 | 此NAT映射规则的名称 |

接口 | NAT内部服务器应用的接口,通常配置在外网侧接口上 |

协议类型 | 指定协议类型 如果不指定协议类型,则表示对所有协议类型的报文都生效 |

映射方式 | 选择NAT内部服务器的地址与端口映射关系,详细介绍请参见表-1 NAT内部服务器的地址与端口映射关系 |

映射备注 | 针对此NAT映射规则的备注信息 |

外网地址 | 内部服务器向外提供服务时对外公布的外网IP地址 |

外网端口 | 外网端口号或者外网端口号的范围,具体与选择的映射方式有关 配置外网端口号范围时,外网结束端口必须大于外网起始端口 |

外网VRF | 对外公布的外网地址所属的VPN 缺省值为“公网”,表示对外公布的外网地址不属于任何一个VPN |

内部服务器IP地址 | 内部服务器的内网IP地址或者IP地址范围,具体与选择的映射方式有关 配置IP地址范围时,内部服务器结束IP地址必须大于内部服务器起始IP地址。该地址范围的数量必须和外网起始端口、外网结束端口定义的端口数量相同 |

内部服务器端口 | 内部服务器的内网端口号或者端口号范围,具体与选择的映射方式有关 配置内网端口号范围时,内网结束端口必须大于内网起始端口 |

内部服务器VRF | 内部服务器所属的VPN 缺省值为“公网”,表示内部服务器不属于任何一个VPN |

报文匹配规则(ACL) | 对匹配ACL permit规则的报文使用内部服务器的映射表进行地址转换 不指定ACL的情况下,不对转换对象进行限制 |

VRRP备份组 | 配置此功能后,所绑定VRRP备份组中的Master设备将使用虚拟IP地址和虚拟MAC地址响应ARP请求报文。在高可靠性组网环境中需要配置此功能。此功能不同设备的支持情况不同,请以设备Web页面的实际支持情况为准 |

允许反向地址转换 | 允许私网侧内部服务器主动访问外网。内部服务器主动访问外网时,将私网地址转换为内部服务器向外提供服务的外网IP地址 该项仅映射方式选择为“外网地址单一,未使用外网端口或外网端口单一”可配置 |

启用规则 | 启用该NAT映射规则 |

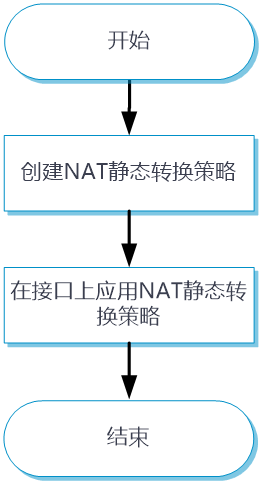

NAT静态转换

配置思路

目前,仅支持出方向的NAT静态地址转换,配置思路如下图所示。

图-7 NAT静态地址转换配置指导图

- 2022-06-23回答

- 评论(0)

- 举报

-

(0)

NAT内部服务器配置举例

组网需求

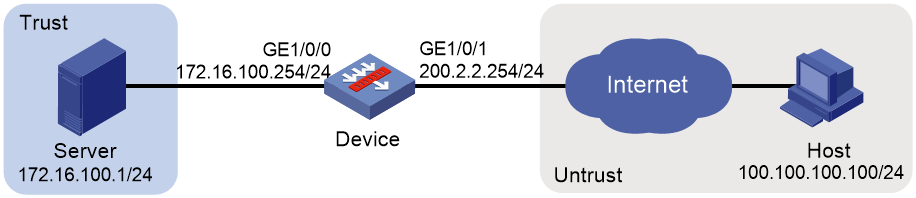

如图-13所示,公司有一台对外提供Web服务的Web Server,其地址为172.16.100.247/24,通过配置NAT内部服务器功能,外部网络主机Host可以通过公网地址200.2.2.1/24访问公司内部的Web Server。

图-13 NAT内部服务器配置组网图

使用版本

本举例是在F1080的R9333版本上进行配置和验证的。

配置步骤

Device配置

1. 配置接口的IP地址和安全域

# 选择“网络 > 接口 > 接口”,进入接口配置页面。

# 选中接口GE1/0/1前的复选框。

# 单击<编辑>按钮,配置如下。

· 加入到安全域:Untrust

· IP地址/掩码:200.2.2.254/24

· 其他配置项使用缺省值

# 按照同样的步骤配置接口GE1/0/0,配置如下。

· 加入到安全域:Trust

· IP地址/掩码:172.16.100.254/24

· 其他配置项使用缺省值

2. 配置安全策略

# 选择“策略 > 安全策略 > 安全策略”,进入安全策略配置页面,配置安全策略允许报文通过。

3. 配置NAT内部服务器转换

# 选择“策略 > NAT > NAT内部服务器 > 策略配置”。

# 单击<新建>按钮,新建NAT内部服务器,参数配置如下图所示。

# 单击<确定>按钮,完成配置。

图-14 新建NAT内部服务器

验证配置

1. Host主机可以Ping通外部网络的服务器地址。

C:\Users\abc>ping 200.2.2.1

正在 Ping 200.2.2.1 具有 32 字节的数据:

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

来自 200.2.2.1 的回复: 字节=32 时间<1ms TTL=253

200.2.2.1 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 0ms,最长 = 0ms,平均 = 0ms

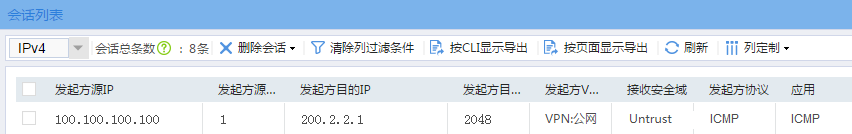

2. 在防火墙设备上,选择“监控 > 会话列表”,查看NAT的会话信息。

图-15 会话列表

- 2022-06-23回答

- 评论(0)

- 举报

-

(0)

您好,请知:

以下是WEB界面将内部服务器映射到外网的配置说明,请参考:

1.2.6 配置内部服务器

内部服务器支持简单和高级两种配置方式,二者的区别在于:简单配置方式下,用户直接指定内部服务器所提供的服务类型,内部端口默认采用选中服务的缺省端口,不需要配置;而高级配置方式下,需要指定的是承载服务的协议类型,并且需要用户自行配置内部端口。

· 简单配置方式

(1) 在导航栏中选择“防火墙 > NAT > 内部服务器”,进入如下图所示的页面。

(2) 在“内部服务器转换”中单击<新建>按钮,进入简单方式新建内部服务器的配置页面,如下图所示。

(3) 配置内部服务器的信息,详细配置如表1-8所示。

(4) 单击<确定>按钮完成操作。

· 高级配置方式

(1) 进入简单方式新建内部服务器的配置页面后,单击<高级配置>按钮,进入高级方式新建内部服务器的配置页面,如下图所示。

(2) 配置内部服务器的信息,详细配置如表1-8所示。

(3) 单击<确定>按钮完成操作。

表1-8 新建内部服务器的详细配置(包括简单和高级配置的所有配置项)

配置项 | 说明 |

接口 | 设置要配置内部服务器策略的接口 |

协议类型 | 设置IP协议承载的协议类型(仅高级配置支持此配置项) 可在下拉框中进行选择 进行内部服务器高级配置时,当协议类型选择的不是6(TCP)或17(UDP)时,只能设置内部IP地址与外部IP地址的一一对应的关系,外部端口和内部端口配置项不可用 |

外部VPN实例 | 设置对外公布的公网地址所属的VPN实例名称 如果不设置该项,表示对外公布的公网地址属于一个普通的公网地址,不属于某一个VPN实例 |

外部IP地址 | 设置提供给外部访问的合法IP地址 可以选择手工指定一个IP地址;或者选择一个接口,使用该接口的IP地址 |

外部端口 | 设置提供给外部访问的服务端口号 · 对于简单配置:选择单文本框,表示一个固定的端口,0表示与指定服务的缺省端口一致,若所选的服务为any(TCP)或any(UDP),则外部端口为任意端口;选择双文本框,表示一个端口范围,和内部IP地址范围构成一一对应的关系 · 对于高级配置,当协议类型选择6(TCP)或17(UDP)时才需要设置外部端口:选择单文本框,表示一个固定的端口,0表示与指定的内部端口一致;选择双文本框,表示一个端口范围,和内部IP地址范围构成一一对应的关系 |

内部VPN实例 | 设置内部服务器所属的VPN实例名称 如果不设置该项,表示内部服务器属于一个普通的私网服务器,不属于某一个VPN实例 |

内部IP地址 | 设置服务器在内部局域网的IP地址 · 对于简单配置:当外部端口选择单文本框时,内部IP地址也是在单文本框中进行设置,表示一个固定的IP地址;当外部端口选择双文本框,内部IP地址也是在双文本框中进行设置,表示一组连续的地址范围,和外部端口范围构成一一对应的关系,地址范围的数量必须和外部端口范围的数量相同 · 对于高级配置:当协议类型选择的不是6(TCP)或17(UDP),或者外部端口选择单文本框时,内部IP地址是在单文本框中进行设置,表示一个固定的IP地址;当协议类型选择6(TCP)或17(UDP)且外部端口选择双文本框时,内部IP地址是在双文本框中进行设置,表示一组连续的地址范围,和外部端口范围构成一一对应的关系,地址范围的数量必须和外部端口范围的数量相同 |

服务 | 设置内部服务器提供的服务类型(仅简单配置支持此配置项)

内部服务器提供的服务端口号即所选服务的缺省端口号,若所选的服务为any(TCP)或any(UDP),则内部端口为任意端口 |

内部端口 | 设置内部服务器提供的服务端口号(仅高级配置支持此配置项) 当协议类型选择6(TCP)或17(UDP)时可以配置此项,0表示任何类型的服务都提供,相当于外部IP地址和内部IP地址之间有一个静态的连接 |

ACL | 设置内部服务器策略中的ACL ID |

开启VRRP关联 | 设置是否将该接口内部服务器与VRRP备份组相关联,并指定所关联的VRRP备份组 当网络中由两台设备同时完成双机热备和动态地址转换功能时: · 需要保证同一个接口下的内部服务器的公网地址所关联的VRRP组相同,否则系统默认该公网地址与组号最大的VRRP组进行关联 · 需要为两台设备配置相同的VRRP备份组,同时将内部服务器策略与该VRRP备份组相关联,以保证双机热备业务的正常切换 |

关联的VRRP组 |

- 2022-06-23回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

QQ37784317