问题描述:

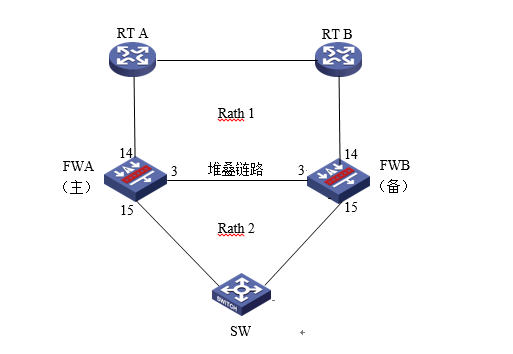

如图,F1090(模拟负载),两台做的irf,上联至核心,4条线做的一个聚合组里,这样怎么做冗余备份组呢

组网及组网描述:

如图,F1090(模拟负载),两台做的irf,上联至核心,4条线做的一个聚合组里,这样怎么做冗余备份组呢

- 2022-07-21提问

- 举报

-

(0)

F1和F2正常做聚合加入到冗余配置备份即可,负载只支持主备。

https://www.h3c.com/cn/d_202205/1609255_30005_0.htm

- 2022-07-21回答

- 评论(2)

- 举报

-

(0)

5.1 路由器A配置

5.1.1 配置路由器A下联防火墙接口

<H3C>system //进入系统视图

[H3C]interface GigabitEthernet 1/0/1 //进入1/0/1口

[H3C-GigabitEthernet1/0/1] ip address 1.1.1.1 24 //配置地址和掩码长度

[H3C-GigabitEthernet1/0/1]quit //退出当前视图

[H3C]ospf 1 //创建ospf1

[H3C-ospf-1]area 0 //创建区域0

[H3C-ospf-1-area-0.0.0.0]network 1.1.1.1 0.0.0.0 //发布地址1.1.1.1反掩码 0.0.0.0

路由器B除IP地址外,配置相同不再赘述。

交换机配置vlan 10将上联防火墙的14和15接口加入vlan10,并创建vlan10接口IP地址为3.3.3.1。

<H3C>system //进入系统视图

[H3C]vlan20 //创建vlan20

[H3C-vlan20]port GigabitEthernet 1/0/14 GigabitEthernet 1/0/15 //14 15口加入vlan20

[H3C]interface Vlan-interface 10 //创建vlan10虚接口

[H3C-Vlan-interface10]ip address 3.3.3.1 24 //配置地址和掩码长度

配置默认路由到防火墙Reth2接口地址。

[H3C]ip route-static 0.0.0.0 0 3.3.3.2

5.3.1 FWA与FWB建立堆叠

具体配置可参考防火墙虚拟化配置举例,本章不做介绍。

5.3.2 配置track联动上下行接口的物理状态

配置track检测上下行端口的物理状态

[H3C] track 1 interface gigabitethernet 1/0/15 physical //配置track1检测1/0/15口状态

[H3C-track-1] quit //退出视图

[H3C] track 2 interface gigabitethernet 1/0/14 physical //配置track2检测1/0/14口状态

[H3C-track-2] quit //退出视图

[H3C] track 3 interface gigabitethernet 2/0/14 physical //配置track2检测2/0/14口状态

[H3C-track-3] quit //退出视图

[H3C] track 4 interface gigabitethernet 2/0/15 physical //配置track2检测2/0/15口状态

[H3C-track-4] quit //退出视图

1. 创建Reth1接口关联下联防火墙的接口

创建Reth1接口配置IP地址为3.3.3.2/24,并配置1/0/15成员优先级为255,2/0/15成员优先级为50。

<H3C> system-view //进入系统视图

[H3C] interface reth 1 //创建Reth1接口

[H3C-Reth1] ip address 3.3.3.2 24 //创建Reth1接口配置IP地址为3.3.3.2掩码长度24

[H3C-Reth1] member interface gigabitethernet 1/0/15 priority 255 //配置1/0/15成员优先级为255 (数值大优先)

[H3C-Reth1] member interface gigabitethernet 2/0/15 priority 50 //配置2/0/15成员优先级为50

[H3C-Reth1] quit //退出当前视图

2. 创建节点1与防火墙A所有接口绑定

[H3C] redundancy group aaa //创建冗余组aaa

[H3C-redundancy-group-aaa] node 1 //创建节点1

[H3C-redundancy-group-aaa-node1] bind slot 1 //绑定solt1

[H3C-redundancy-group-aaa-node1] priority 100 //设置优先级100

[H3C-redundancy-group-aaa-node1] node-member interface gigabitethernet 1/0/14 //绑定1/0/14口

[H3C-redundancy-group-aaa-node1] track 1 interface gigabitethernet 1/0/15 //track关联接口

[H3C-redundancy-group-aaa-node1] track 2 interface gigabitethernet 1/0/14 //track关联接口

[H3C-redundancy-group-aaa-node1] quit //退出当前视图

3. 创建节点2与防火墙B所有接口绑定

[H3C-redundancy-group-aaa] node 2 //创建节点2

[H3C-redundancy-group-aaa-node2] bind slot 2 //绑定solt2

[H3C-redundancy-group-aaa-node2] priority 50 //设置优先级50

[H3C-redundancy-group-aaa-node2] node-member interface gigabitethernet 2/0/14 //绑定2/0/14口

[H3C-redundancy-group-aaa-node2] track 3 interface gigabitethernet 2/0/15 //track关联接口

[H3C-redundancy-group-aaa-node2] track 4 interface gigabitethernet 2/0/14 //track关联接口

[H3C-redundancy-group-aaa-node2] quit //退出当前视图

4. 将Reth1添加到冗余组

[H3C-redundancy-group-aaa] member interface reth 1

[H3C] session synchronization enable

1. 将接口加入安全域

将1/0/1与2/0/1加入Untrust区域

[H3C]security-zone name Untrust //进入Untrust区域

[H3C-security-zone-Untrust]import interface GigabitEthernet 1/0/14 //添加1/0/14口

[H3C-security-zone-Untrust]import interface GigabitEthernet 2/0/14 //添加2/0/14口

将1/0/2与2/0/2加入trust区域

[H3C]security-zone name trust //进入trust区域

[H3C-security-zone-trust]import interface Reth1 //添加接口reth1

[H3C-security-zone-trust]quit //退出当前视图

防火墙目前版本存在两套安全策略,请在放通安全策略前确认设备运行那种类型的安全策略?以下配置任选其一。

2. 通过命令“display cu | in security-policy”如果查到命令行存在“security-policy disable”或者没有查到任何信息,则使用下面策略配置。

[H3C]display cu | in security-policy

security-policy disable

#创建对象策略pass。

[H3C]object-policy ip pass //创建对象策略pass

[H3C-object-policy-ip-pass] rule 0 pass //设置规则0为允许

[H3C-object-policy-ip-pass]quit //退出

#创建Trust到Untrust域的域间策略调用pass策略。

[H3C]zone-pair security source Trust destination local //创建Trust到local域的域间策略

[H3C-zone-pair-security-Trust- local]object-policy apply ip pass //调用pass策略

[H3C-zone-pair-security-Trust- local]quit //退出

[H3C]zone-pair security source local destination Trust //创建local到trust域的域间策略

[H3C-zone-pair-security-local -trust]object-policy apply ip pass //调用pass策略

[H3C-zone-pair-security-local -trust]quit //退出

[H3C]zone-pair security source Untrust destination local //创建untrust到local域的域间策略

[H3C-zone-pair-security-Untrust- local]object-policy apply ip pass //调用pass策略

[H3C-zone-pair-security-Untrust- local]quit //退出

[H3C]zone-pair security source local destination Untrust //创建local到untrust域的域间策略

[H3C-zone-pair-security-local -Untrust]object-policy apply ip pass //调用pass策略

[H3C-zone-pair-security-local -Untrust]quit //退出

[H3C]zone-pair security source Trust destination Untrust //创建Trust到untrust域的域间策略

[H3C-zone-pair-security-Trust -Untrust]object-policy apply ip pass //调用pass策略

[H3C-zone-pair-security-Trust -Untrust]quit //退出

3. 通过命令“display cu | in security-policy”如果查到命令行存在“security-policy ip”并且没有查到“security-policy disable”,则使用下面策略配置。

[H3C]display cu | in security-policy

security-policy ip

创建安全策略并放通local到trust和trust到local的安全策略。

[H3C]security-policy ip //创建ipv4安全策略

[H3C-security-policy-ip]rule 10 name test //创建规则10命名test

[H3C-security-policy-ip-10-test]action pass //设置动作为允许

[H3C-security-policy-ip-10-test]source-zone local //添加源安全域local

[H3C-security-policy-ip-10-test]source-zone Trust //添加源安全域Trust

[H3C-security-policy-ip-10-test]source-zone Untrust //添加源安全域Untrust

[H3C-security-policy-ip-10-test]destination-zone local //添加目的安全域local

[H3C-security-policy-ip-10-test]destination-zone Trust //添加目的安全域Trust

[H3C-security-policy-ip-10-test]destination-zone Untrust //添加目的安全域Untrust

[H3C-security-policy-ip-10-test]quit //退出当前视图

- 2022-07-21回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

肯定要拆成两个的,都放一个流量走向会有问题