交换机dot1x和mac认证,怎么使能mac优先认证

- 0关注

- 4收藏,6643浏览

问题描述:

交换机dot1x和mac认证,怎么使能mac优先认证,兄弟们有相关配置吗

组网及组网描述:

- 2022-09-14提问

- 举报

-

(0)

Triple认证机制

当端口上同时开启了802.1X认证、MAC地址认证和Web认证功能后,不同类型的终端报文可触发不同的认证过程:

· 终端网卡接入网络时,如果发送ARP报文或者DHCP报文(广播报文),则首先触发MAC地址认证。若MAC地址认证成功,则不需要再进行其它认证;若MAC地址认证失败,则允许触发802.1X或者Web认证。

· 如果终端使用系统自带的802.1X客户端或者第三方客户端软件发送EAP报文,或者在设备开启单播触发功能的情况下终端发送任意报文,则触发802.1X认证。

· 如果终端发送HTTP报文,则触发Web认证。

端口允许多种认证过程同时进行,且某一种认证失败不会影响同时进行的其它认证过程。一旦终端通过某一种认证,其它认证过程的进行情况有所不同:

· 如果终端首先通过MAC地址认证, Web认证会立即终止,但802.1X认证仍会继续进行。如果802.1X认证成功,则端口上生成的802.1X认证用户信息会覆盖已存在的MAC地址认证用户信息。否则,用户依然保持MAC地址认证在线,且允许再次触发802.1X认证,但不能再次触发Web认证。

· 如果终端首先通过802.1X认证或者Web认证,则端口上其他认证会立即终止,且不能被再次触发。

- 2022-09-14回答

- 评论(4)

- 举报

-

(0)

兄弟 我现在的场景是1x和mac并存,但是他优先1x并且认证失败了,覆盖了端口,我给他配置了mac免检,现在需要它直接走mac认证 所以有mac优先的配置吗

现场是一个hub环境,下接linux终端和win终端,Linux是dhcp但是装了认证客户端,但还是优先走的1x认证,没有走mac,卸载客户端后才没走1x认证

参考这个配置举例:

https://www.h3c.com/cn/d_202205/1615016_30005_0.htm#_Toc104452533

- 2022-09-14回答

- 评论(1)

- 举报

-

(0)

好的 谢谢

好的 谢谢

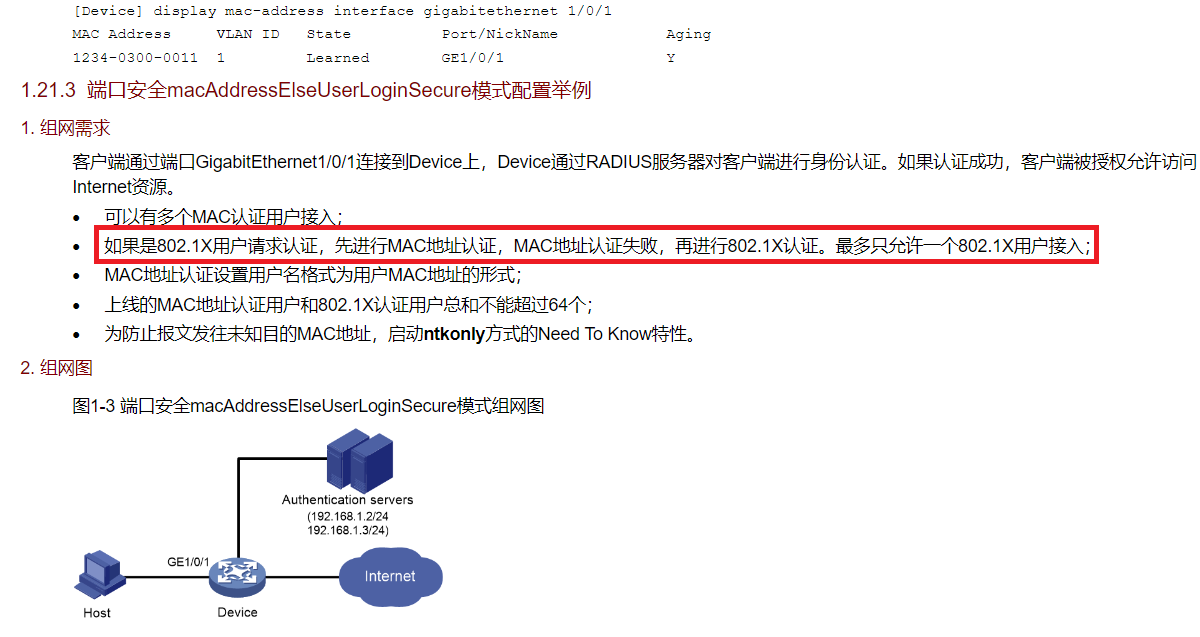

1. 组网需求

客户端通过端口Eth1/0/1连接到Device上,Device通过RADIUS服务器对客户端进行身份认证。如果认证成功,客户端被授权允许访问Internet资源。

Device的管理者希望对接入用户的端口Eth1/0/1做如下的限制:

· 可以有多个MAC认证用户上线;

· 如果是802.1X用户请求认证,先进行MAC地址认证,MAC地址认证失败,再进行802.1X认证。802.1X用户限制为1个;

· MAC地址认证用户使用MAC地址作为用户名和密码,其中MAC地址带连字符、字母小写;

· 上线的MAC地址认证用户和802.1X认证用户总和不能超过64个。

2. 组网图

同图1-2所示。

3. 配置步骤

![]()

· RADIUS认证/计费及ISP域的配置同1.10.2 ,这里不再赘述。

· 接入用户和RADIUS服务器之间路由可达,认证相关的配置略。

(1) 具体的配置步骤

<Device> system-view

# 使能端口安全功能。

[Device] port-security enable

# 配置MAC地址的认证方式为PAP。(该配置可选,缺省情况下MAC地址的认证方式为PAP)

[Device] mac-authentication authentication-method pap

# 配置MAC地址认证用户名格式:使用带连字符的MAC地址作为用户名与密码,其中字母小写。

[Device] mac-authentication user-name-format mac-address with-hyphen lowercase

# 配置MAC地址认证用户所使用的ISP域。

[Device] mac-authentication domain sun

[Device] interface ethernet 1/0/1

# 配置802.1X的认证方式为CHAP。(该配置可选,缺省情况下802.1X的认证方式为CHAP)

[Device] dot1x authentication-method chap

# 设置端口安全允许的最大MAC地址数为64。

[Device-Ethernet1/0/1] port-security max-mac-count 64

# 设置端口安全模式为macAddressElseUserLoginSecure。

[Device-Ethernet1/0/1] port-security port-mode mac-else-userlogin-secure

(2) 验证配置结果

查看端口安全的配置信息:

[Device] display port-security interface ethernet 1/0/1

Equipment port-security is enabled

Trap is disabled

Disableport Timeout: 20s

OUI value:

Ethernet1/0/1 is link-up

Port mode is macAddressElseUserLoginSecure

Intrusion Protection mode is NoAction

Max MAC address number is 64

Stored MAC address number is 0

Authorization is permitted

Security MAC address learning mode is sticky

Security MAC address aging type is absolute

查看MAC地址认证情况:

[Device] display mac-authentication interface ethernet 1/0/1

MAC address authentication is enabled.

PAP authentication is enabled

User name format is MAC address in lowercase,like xx-xx-xx-xx-xx-xx

Fixed username: mac

Fixed password: not configured

Offline detect period is 60s

Quiet period is 5s

Server response timeout value is 100s

The max allowed user number is 1024 per slot

Current user number amounts to 3

Current domain is mac

Silent MAC User info:

MAC Addr From Port Port Index

Ethernet1/0/1 is link-up

MAC address authentication is enabled

Authenticate success: 3, failed: 7

Max number of on-line users is 256

Current online user number is 3

MAC ADDR Authenticate state Auth Index

1234-0300-0011 MAC_AUTHENTICATOR_SUCCESS 13

1234-0300-0012 MAC_AUTHENTICATOR_SUCCESS 14

1234-0300-0013 MAC_AUTHENTICATOR_SUCCESS 15

查看802.1X认证情况:

<Device> display dot1x interface ethernet 1/0/1

Equipment 802.1X protocol is enabled

CHAP authentication is enabled

EAD quick deploy is disabled

Configuration: Transmit Period 30 s, Handshake Period 15 s

Quiet Period 60 s, Quiet Period Timer is disabled

Supp Timeout 30 s, Server Timeout 100 s

The maximal retransmitting times 2

EAD quick deploy configuration:

EAD timeout: 30m

Total maximum 802.1X user resource number is 1024 per slot

Total current used 802.1X resource number is 1

Ethernet1/0/1 is link-up

802.1X protocol is enabled

Handshake is enabled

Handshake secure is disabled

802.1X unicast-trigger is enabled

Periodic reauthentication is disabled

The port is an authenticator

Authentication Mode is Auto

Port Control Type is Mac-based

802.1X Multicast-trigger is enabled

Mandatory authentication domain: NOT configured

Guest VLAN: NOT configured

Auth-Fail VLAN: NOT configured

Critical VLAN: NOT configured

Critical recovery-action: NOT configured

Max number of on-line users is 256

EAPOL Packet: Tx 16331, Rx 102

Sent EAP Request/Identity Packets : 16316

EAP Request/Challenge Packets: 6

EAP Success Packets: 4, Fail Packets: 5

Received EAPOL Start Packets : 6

EAPOL LogOff Packets: 2

EAP Response/Identity Packets : 80

EAP Response/Challenge Packets: 6

Error Packets: 0

1. Authenticated user : MAC address: 0002-0000-0011

Controlled User(s) amount to 1

- 2022-09-14回答

- 评论(2)

- 举报

-

(0)

我走的radius认证 也能配置这个吗

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

现场是一个hub环境,下接linux终端和win终端,Linux是dhcp但是装了认证客户端,但还是优先走的1x认证,没有走mac,卸载客户端后才没走1x认证