路由器交换机有什么软件可以抓包吗?

- 0关注

- 0收藏,2138浏览

问题描述:

调试机用console线连接路由器或者交换机,有没有什么软件可以对连接的设备进行抓包,如果有是通过什么方式抓包的?

组网及组网描述:

- 2022-10-03提问

- 举报

-

(0)

可通过做镜像用电脑抓包,电脑需要安装wireshark

V7交换机本地端口镜像配置方法(命令行版)

目录

1 配置需求或说明

1.1适用产品系列

本案例适用于如S5130-28F-WiNet、S5500V2-24P-WiNet、S5500V2-48P-WiNet等的V7交换机,V5、V7交换机具体分类及型号可以参考“1.1 Comware V5、V7平台交换机分类说明”。

1.2配置需求及实现的效果

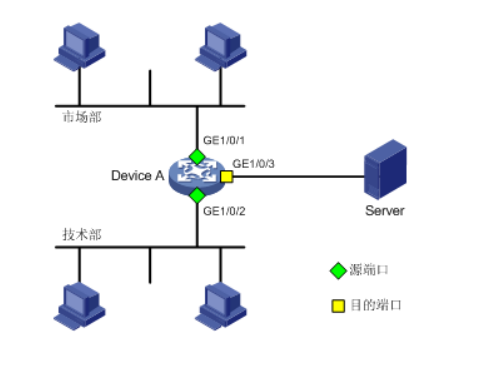

Device A通过端口GigabitEthernet1/0/1和GigabitEthernet1/0/2分别连接市场部和技术部,并通过端口GigabitEthernet1/0/3连接Server。通过配置源端口方式的本地端口镜像,使Server可以监控所有进、出市场部和技术部的报文。

2 组网图

3 配置步骤

3.1配置本地端口镜像

#进入系统视图,并创建本地镜像组1

System View: return to User View with Ctrl+Z.

[H3C] mirroring-group 1 local

# 配置本地镜像组1的源端口为GigabitEthernet1/0/1和GigabitEthernet1/0/2,目的端口为GigabitEthernet1/0/3

[H3C] mirroring-group 1 mirroring-port GigabitEthernet 1/0/1 GigabitEthernet 1/0/2 both

[H3C] mirroring-group 1 monitor-port GigabitEthernet 1/0/3

# 在目的端口GigabitEthernet1/0/3上关闭生成树协议。

[H3C] interface GigabitEthernet 1/0/3

[H3C-GigabitEthernet1/0/3] undo stp enable

[H3C-GigabitEthernet1/0/3] quit

3.2检查配置效果

# 显示所有镜像组的配置信息。

[H3C] display mirroring-group all

mirroring-group 1:

type: local

status: active

mirroring port:

GigabitEthernet1/0/1 both

GigabitEthernet1/0/2 both

monitor port: GigabitEthernet1/0/3

配置完成后,用户可以通过Server监控所有进、出市场部和技术部的报文。

4 保存配置信息

[H3C]save force

- 2022-10-03回答

- 评论(0)

- 举报

-

(0)

1、一般抓包是通过做端口镜像,比如电脑插一根网线到交换机,交换机把需要的流量镜像到电脑的这个接口

配置参考

https://www.h3c.com/cn/d_200803/336052_30003_0.htm

2、还有一种是在线抓包,就是利用叫交换机本身的capture特性抓包,生成抓包文件,下载再看

参考:

https://www.h3c.com/cn/d_201908/1222288_30005_0.htm#_Toc17386433

- 2022-10-03回答

- 评论(0)

- 举报

-

(0)

暂无评论

您好,请知:

可以使用设备自带的报文捕获功能,参考案例如下:

1.8 Packet Capture典型配置举例

1.8.1 报文捕获配置举例

1. 组网需求

在设备的二层接口GigabitEthernet1/0/1上开启报文捕获功能。需要捕获接口GigabitEthernet1/0/1入方向上的、VLAN 3的、192.168.1.10到192.168.1.1以及192.168.1.11到192.168.1.1的所有软件转发报文和硬件转发报文。

2. 组网图

3. 配置步骤

(1) 安装Packet Capture特性软件包,以便用户可以配置报文捕获功能

# 查看设备的版本信息,准备和设备当前运行的Boot包、System包兼容的Packet Capture特性软件包。

<Device> display version

H3C Comware Software, Version 7.1.070, Demo 01

Copyright (c) 2004-2018 New H3C Technologies Co., Ltd. All rights reserved.

H3C XXX uptime is 0 weeks, 0 days, 5 hours, 33 minutes

Last reboot reason : Cold reboot

Boot image: flash:/boot-01.bin

Boot image version: 7.1.070, Demo 01

Compiled Oct 20 2016 16:00:00

System image: flash:/system-01.bin

System image version: 7.1.070, Demo 01

Compiled Oct 20 2016 16:00:00

其它显示信息略……。

# 从IP地址为192.168.1.1的TFTP服务器上下载Packet Capture特性软件包packet-capture-01.bin。

<Device> tftp 192.168.1.1 get packet-capture-01.bin

Press CTRL+C to abort.

% Total % Received % Xferd Average Speed Time Time Time Current

Dload Upload Total Spent Left Speed

100 11.3M 0 11.3M 0 0 155k 0 --:--:-- 0:01:14 --:--:-- 194k

Writing file...Done.

# 给IRF中的所有成员设备(此处以slot 1和slot 2为例)都安装Packet Capture特性软件包,并让该软件包在设备重启后能够继续生效。

<Device> install activate feature flash:/packet-capture-01.bin slot 1

Verifying the file flash:/packet-capture-01.bin on slot 1....Done.

Identifying the upgrade methods....Done.

Upgrade summary according to following table:

flash:/packet-capture-01.bin

Running Version New Version

None Demo 01

Slot Upgrade Way

1 Service Upgrade

Upgrading software images to compatible versions. Continue? [Y/N]:y

This operation might take several minutes, please wait....................Done.

<Device> install activate feature flash:/packet-capture-01.bin slot 2

Verifying the file flash:/packet-capture-01.bin on slot 2....Done.

Identifying the upgrade methods....Done.

Upgrade summary according to following table:

flash:/packet-capture-01.bin

Running Version New Version

None Demo 01

Slot Upgrade Way

2 Service Upgrade

Upgrading software images to compatible versions. Continue? [Y/N]:y

This operation might take several minutes, please wait....................Done.

<Device> install commit

This operation will take several minutes, please wait.......................Done.

# 重新登录设备,以便用户能够执行packet-capture interface和packet-capture read命令行。

(2) 在接口GigabitEthernet1/0/1的入方向上应用QoS策略,用来限制只捕获192.168.1.10到192.168.1.1、192.168.1.11到192.168.1.1的硬件转发报文。(二层接口上的大部分流量为硬件转发报文,对于硬件报文,需要镜像到CPU才能捕获;对于软件转发报文,不需要配置QoS策略,直接开启报文捕获功能即可)

# 创建IPv4高级ACL 3000,用来匹配192.168.1.10到192.168.1.1、192.168.1.11到192.168.1.1的报文。

<Device> system-view

[Device] acl advanced 3000

[Device-acl-ipv4-adv-3000] rule permit ip source 192.168.1.10 0 destination 192.168.1.1 0

[Device-acl-ipv4-adv-3000] rule permit ip source 192.168.1.11 0 destination 192.168.1.1 0

[Device-acl-ipv4-adv-3000] quit

# 定义流行为behavior1,配置流量镜向到CPU。

[Device] traffic behavior behavior1

[Device-behavior-behavior1] mirror-to cpu

[Device-behavior-behavior1] quit

# 定义类classifier1,匹配ACL3000。

[Device] traffic classifier classifier1

[Device-classifier-class1] if-match acl 3000

[Device-classifier-class1] quit

# 定义一个名为user1的策略,并在策略user1中为类classifier1指定采用流行为behavior1。

[Device] qos policy user1

[Device-qospolicy-user1] classifier classifier1 behavior behavior1

[Device-qospolicy-user1] quit

# 将策略user1应用到接口GigabitEthernet1/0/1的入方向上。

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] qos apply policy user1 inbound

[Device-GigabitEthernet1/0/1] quit

[Device] quit

(3) 开启报文捕获功能

# 开启GigabitEthernet1/0/1接口上的报文捕获功能,指定捕获报文个数上限为10,指定捕获的报文存入文件a.pcap。在192.168.1.10上使用Telnet方式登录192.168.1.1,创造报文捕获条件。

<Device> packet-capture interface gigabitethernet 1/0/1 capture-filter "vlan 3 and src 192.168.1.10 or 192.168.1.11 and dst 192.168.1.1" limit-captured-frames 10 write flash:/a.pcap

Capturing on 'GigabitEthernet1/0/1'

10

4. 验证配置

# 在设备上解析报文文件flash:/a.pcap。

<Device> packet-capture read flash:/a.pcap

1 0.000000 192.168.1.10 -> 192.168.1.1 TCP 62 6325 > telnet [SYN] Seq=0 Win=65535 Len=0 MSS=1460 SACK_PERM=1

2 0.000061 192.168.1.10 -> 192.168.1.1 TCP 60 6325 > telnet [ACK] Seq=1 Ack=1 Win=65535 Len=0

3 0.024370 192.168.1.10 -> 192.168.1.1 TELNET 60 Telnet Data ...

4 0.024449 192.168.1.10 -> 192.168.1.1 TELNET 78 Telnet Data ...

5 0.025766 192.168.1.10 -> 192.168.1.1 TELNET 65 Telnet Data ...

6 0.035096 192.168.1.10 -> 192.168.1.1 TELNET 60 Telnet Data ...

7 0.047317 192.168.1.10 -> 192.168.1.1 TCP 60 6325 > telnet [ACK] Seq=42 Ack=434 Win=65102 Len=0

8 0.050994 192.168.1.10 -> 192.168.1.1 TCP 60 6325 > telnet [ACK] Seq=42 Ack=436 Win=65100 Len=0

9 0.052401 192.168.1.10 -> 192.168.1.1 TCP 60 6325 > telnet [ACK] Seq=42 Ack=438 Win=65098 Len=0

10 0.057736 192.168.1.10 -> 192.168.1.1 TCP 60 6325 > telnet [ACK] Seq=42 Ack=440 Win=65096 Len=0

- 2022-10-04回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论