SecPath F1020防火墙双网口配置

- 0关注

- 0收藏,1882浏览

问题描述:

有两条出口,一条互联网出口,一条业务专线,如何配置使得访问指定网段的业务时走专线,其他情况时访问互联网

组网及组网描述:

- 2022-11-04提问

- 举报

-

(0)

SecPath安全产品在双出口下通过策略路由实现

负载分担的典型配置

一、 组网需求:

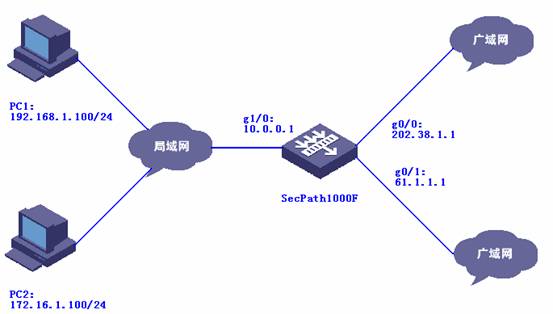

SecPath1000F防火墙部署在出口,有电信和网通两个出口,要求PC1通过电信的出口,PC2通过网通的出口,在任意一个出口出现故障的时候,需要能够自动切换到另外一个出口。

二、 组网图

适合SecPath安全产品所有版本。

三、 配置步骤

SecPath1000F的主要配置

#

sysname SecPath

#

firewall packet-filter enable

firewall packet-filter default permit

#

undo connection-limit enable

connection-limit default deny

connection-limit default amount upper-limit 50 lower-limit 20

#

firewall statistic system enable

#

radius scheme system

#

domain system

#

acl number 3000 //配置nat转换地址范围

rule 0 permit ip source 192.168.1.0 0.0.0.255

rule 1 permit ip source 172.16.1.0 0.0.0.255

rule 2 deny ip

acl number 3001 //配置策略路由的ACL

rule 0 permit ip source 172.16.1.0 0.0.0.255

rule 1 deny ip

#

interface Aux0

async mode flow

#

interface GigabitEthernet0/0

ip address 202.38.1.1 255.255.255.0

nat outbound 3000

#

interface GigabitEthernet0/1

ip address 61.1.1.1 255.255.255.0

nat outbound 3000

#

interface GigabitEthernet1/0

ip address 10.0.0.1 255.255.255.0

ip policy route-policy test //应用策略路由

#

interface GigabitEthernet1/1

#

interface Encrypt2/0

#

interface NULL0

#

firewall zone local

set priority 100

#

firewall zone trust

add interface GigabitEthernet1/0

set priority 85

#

firewall zone untrust

add interface GigabitEthernet0/0

add interface GigabitEthernet0/1

set priority 5

#

firewall zone DMZ

set priority 50

#

firewall interzone local trust

#

firewall interzone local untrust

#

firewall interzone local DMZ

#

firewall interzone trust untrust

#

firewall interzone trust DMZ

#

firewall interzone DMZ untrust

#

route-policy test permit node 10 //配置策略路由

if-match acl 3001

apply ip-address next-hop 61.1.1.2

#

ip route-static 0.0.0.0 0.0.0.0 202.38.1.2 preference 60

ip route-static 0.0.0.0 0.0.0.0 61.1.1.2 preference 70

ip route-static 172.16.1.0 255.255.255.0 10.0.0.2 preference 60

ip route-static 192.168.1.0 255.255.255.0 10.0.0.2 preference 60

#

四、 配置关键点

1. 在配置nat outbound的时候,必须允许所有的网段进行地址转换;

2. 在内网口应用策略路由;

3. 配置策略路由时,必须应用下一跳地址,不能应用接口地址。

- 2022-11-04回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论