网络设备SSH限制登录

- 0关注

- 0收藏,1596浏览

问题描述:

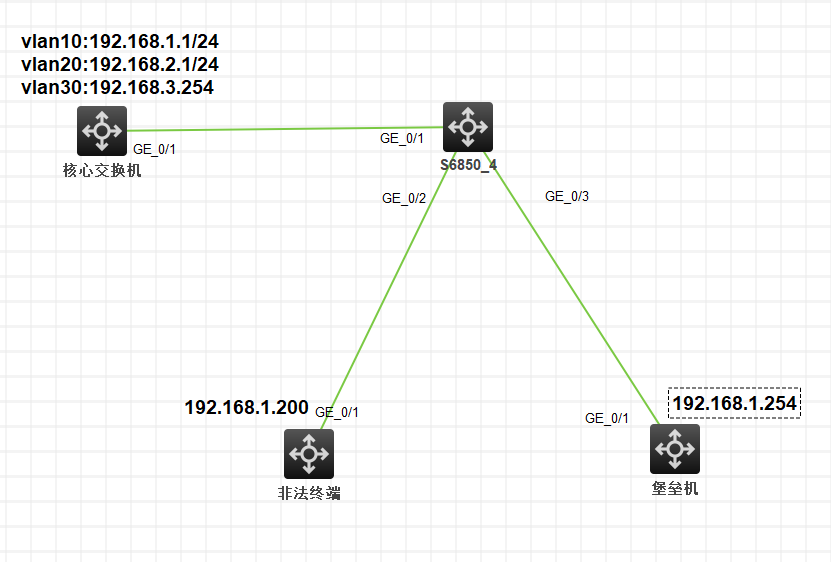

网络拓扑图如下

核心交换机上部署了多个VLAN,其中vlan10是用于交换机SSH远程管理VLAN,VLAN20与VLAN30是用于终端设备的网关地址,在网络中部署的有堡垒机设备,IP地址为192.168.1.254,非法终端设备IP地址为192.168.1.200。

需求:如何限制核心交换机上只能通过堡垒机的IP地址192.168.1.254对核心交换机上的vlan10:192.168.1.1 进行登录,非法终端对核心交换机上的任何IP地址都无法进行ssh登录。

组网及组网描述:

- 2023-03-14提问

- 举报

-

(0)

最佳答案

写ACL 拒绝掉 2.0 跟3.0的流量

- 2023-03-14回答

- 评论(4)

- 举报

-

(0)

acl number 3000 rule 1 permit ip destination 192.168.1.1 0 rule 1000 deny ip ACL这样写的话,核心交换机上只能通过VLAN10:192.168.1.1进行登录,但是非法终端设备也能通过核心交换机上的VLAN10:192.168.1.1登录

ACL只针对终端生效,对本地地址无效,还是可以通过核心交换机上的VLAN20和VLAN30的地址进行登录啊

2.1 跟3.254 拒绝了吗

acl number 3000 rule 1 permit ip source 192.168.1.254 0 rule 1000 deny ip 这个是我写的ACL,然后ssh server acl 3000 但是这样堡垒机通过核心交换机上的所有IP地址都可以登录。

acl number 3000 rule 1 permit ip destination 192.168.1.1 0 rule 1000 deny ip ACL这样写的话,核心交换机上只能通过VLAN10:192.168.1.1进行登录,但是非法终端设备也能通过核心交换机上的VLAN10:192.168.1.1登录

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明