路由器msr36-10 ikev2怎么样配置?

- 0关注

- 0收藏,1939浏览

问题描述:

大多数设备不支持ikev1版本,启用ikev2,网络速度更加快速稳定!具体配置命令和实例麻烦各位高工支持!

组网及组网描述:

- 2023-06-16提问

- 举报

-

(0)

最佳答案

您好,请知:

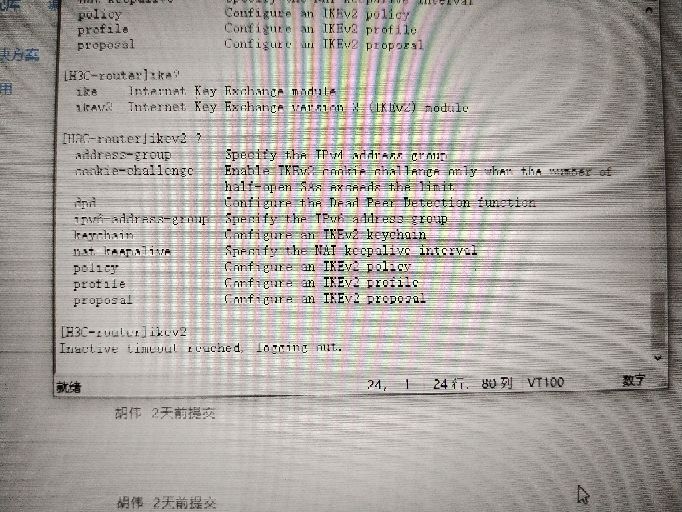

以下是IKEV2的配置举例,请参考:

1.10 IKEv2典型配置举例

1.10.1 IKEv2预共享密钥认证配置举例

1. 组网需求

在Device A和Device B之间建立IPsec隧道,对Host A所在的子网(10.1.1.0/24)与Host B所在的子网(10.1.2.0/24)之间的数据流进行安全保护。

· Device A和Device B之间采用IKEv2协商方式建立IPsec SA。

· 使用缺省的IKEv2提议。

· 使用缺省的IKEv2安全策略。

2. 组网图

图1-2 IKEv2预共享密钥认证典型组网图

3. 配置步骤

(1) 配置Device A

# 配置各接口的IP地址,具体略。

# 配置ACL 3101,定义要保护由子网10.1.1.0/24去子网10.1.2.0/24的数据流。

<DeviceA> system-view

[DeviceA] acl advanced 3101

[DeviceA-acl-ipv4-adv-3101] rule permit ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

[DeviceA-acl-ipv4-adv-3101] quit

# 创建IPsec安全提议tran1。

[DeviceA] ipsec transform-set tran1

# 配置安全协议对IP报文的封装形式为隧道模式。

[DeviceA-ipsec-transform-set-tran1] encapsulation-mode tunnel

# 配置采用的安全协议为ESP。

[DeviceA-ipsec-transform-set-tran1] protocol esp

# 配置ESP协议采用的加密算法为DES,认证算法为HMAC-SHA1。

[DeviceA-ipsec-transform-set-tran1] esp encryption-algorithm des-cbc

[DeviceA-ipsec-transform-set-tran1] esp authentication-algorithm sha1

[DeviceA-ipsec-transform-set-tran1] quit

# 创建IKEv2 keychain,名称为keychain1。

[DeviceA] ikev2 keychain keychain1

# 创建IKEv2对端,名称为peer1。

[DeviceA-ikev2-keychain-keychain1] peer peer1

# 指定对端peer1的主机地址为2.2.2.2/16。

[DeviceA-ikev2-keychain-keychain1-peer-peer1] address 2.2.2.2 16

# 指定对端peer1的身份信息。

[DeviceA-ikev2-keychain-keychain1-peer-peer1] identity address 2.2.2.2

# 配置对端peer1使用的预共享密钥为明文abcde。

[DeviceA-ikev2-keychain-keychain1-peer-peer1] pre-shared-key plaintext abcde

[DeviceA-ikev2-keychain-keychain1-peer-peer1] quit

[DeviceA-ikev2-keychain-keychain1] quit

# 创建IKEv2 profile,名称为profile1。

[DeviceA] ikev2 profile profile1

# 指定本端的身份认证方式为预共享密钥。

[DeviceA-ikev2-profile-profile1] authentication-method local pre-share

# 指定对端的身份认证方式为预共享密钥。

[DeviceA-ikev2-profile-profile1] authentication-method remote pre-share

# 指定引用的IKEv2 keychain为keychain1。

[DeviceA-ikev2-profile-profile1] keychain keychain1

# 配置匹配对端身份的规则为IP地址2.2.2.2/16。

[DeviceA-ikev2-profile-profile1] match remote identity address 2.2.2.2 255.255.0.0

[DeviceA-ikev2-profile-profile1] quit

# 创建一条IKEv2协商方式的IPsec安全策略,名称为map1,顺序号为10。

[DeviceA] ipsec policy map1 10 isakmp

# 配置IPsec隧道的对端IP地址为2.2.2.2。

[DeviceA-ipsec-policy-isakmp-map1-10] remote-address 2.2.2.2

# 指定引用ACL 3101。

[DeviceA-ipsec-policy-isakmp-map1-10] security acl 3101

# 指定引用的安全提议为tran1。

[DeviceA-ipsec-policy-isakmp-map1-10] transform-set tran1

# 指定引用的IKEv2 profile为profile1。

[DeviceA-ipsec-policy-isakmp-map1-10] ikev2-profile profile1

[DeviceA-ipsec-policy-isakmp-map1-10] quit

# 在接口HundredGigE1/0/1上应用IPsec安全策略map1。

[DeviceA] interface hundredgige 1/0/1

[DeviceA-HundredGigE1/0/1] ipsec apply policy map1

[DeviceA-HundredGigE1/0/1] quit

# 配置到Host B所在子网的静态路由。1.1.1.2为本例中的直连下一跳地址,实际使用中请以具体组网情况为准。

[DeviceA] ip route-static 10.1.2.0 255.255.255.0 1.1.1.2

(2) 配置Device B

# 配置各接口的IP地址,具体略。

# 配置ACL 3101,定义要保护由子网10.1.2.0/24去往子网10.1.1.0/24的数据流。

<DeviceB> system-view

[DeviceB] acl advanced 3101

[DeviceB-acl-ipv4-adv-3101] rule permit ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

[DeviceB-acl-ipv4-adv-3101] quit

# 创建IPsec安全提议tran1。

[DeviceB] ipsec transform-set tran1

# 配置安全协议对IP报文的封装形式为隧道模式。

[DeviceB-ipsec-transform-set-tran1] encapsulation-mode tunnel

# 配置采用的安全协议为ESP。

[DeviceB-ipsec-transform-set-tran1] protocol esp

# 配置ESP协议采用的加密算法为DES,认证算法为HMAC-SHA1。

[DeviceB-ipsec-transform-set-tran1] esp encryption-algorithm des-cbc

[DeviceB-ipsec-transform-set-tran1] esp authentication-algorithm sha1

[DeviceB-ipsec-transform-set-tran1] quit

# 创建IKEv2 keychain,名称为keychain1。

[DeviceB] ikev2 keychain keychain1

# 创建IKEV2对端,名称为peer1。

[DeviceB-ikev2-keychain-keychain1] peer peer1

# 指定peer1的主机地址为1.1.1.1/16。

[DeviceB-ikev2-keychain-keychain1-peer-peer1] address 1.1.1.1 16

# 指定peer1的身份信息。

[DeviceB-ikev2-keychain-keychain1-peer-peer1] identity address 1.1.1.1

# 配置对端peer1使用的预共享密钥为明文abcde。

[DeviceB-ikev2-keychain-keychain1-peer-peer1] pre-shared-key plaintext abcde

[DeviceB-ikev2-keychain-keychain1-peer-peer1] quit

[DeviceB-ikev2-keychain-keychain1] quit

# 创建IKEv2 profile,名称为profile1。

[DeviceB] ikev2 profile profile1

# 指定本端的身份认证方式为预共享密钥。

[DeviceB-ikev2-profile-profile1] authentication-method local pre-share

# 指定对端的身份认证方式为预共享密钥。

[DeviceB-ikev2-profile-profile1] authentication-method remote pre-share

# 指定引用的IKEv2 keychain为keychain1。

[DeviceB-ikev2-profile-profile1] keychain keychain1

# 配置匹配对端身份的规则为IP地址1.1.1.1/16。

[DeviceA-ikev2-profile-profile1] match remote identity address 1.1.1.1 255.255.0.0

[DeviceA-ikev2-profile-profile1] quit

# 创建一条IKEv2协商方式的IPsec安全策略,名称为use1,顺序号为10。

[DeviceB] ipsec policy use1 10 isakmp

# 配置IPsec隧道的对端IP地址为1.1.1.1。

[DeviceB-ipsec-policy-isakmp-use1-10] remote-address 1.1.1.1

# 指定引用ACL 3101。

[DeviceB-ipsec-policy-isakmp-use1-10] security acl 3101

# 指定引用的安全提议为tran1。

[DeviceB-ipsec-policy-isakmp-use1-10] transform-set tran1

# 指定引用的IKEv2 profile为profile1。

[DeviceB-ipsec-policy-isakmp-use1-10] ikev2-profile profile1

[DeviceB-ipsec-policy-isakmp-use1-10] quit

# 在接口HundredGigE1/0/1上应用IPsec安全策略use1。

[DeviceB] interface hundredgige 1/0/1

[DeviceB-HundredGigE1/0/1] ipsec apply policy use1

[DeviceB-HundredGigE1/0/1] quit

# 配置到Host A所在子网的静态路由。2.2.2.1为本例中的直连下一跳地址,实际使用中请以具体组网情况为准。

[DeviceB] ip route-static 10.1.1.0 255.255.255.0 2.2.2.1

4. 验证配置

以上配置完成后,Device A和Device B之间如果有子网10.1.1.0/24与子网10.1.2.0/24之间的报文通过,将触发IKEv2协商。

# 可通过如下显示信息查看到Device A上的IKEv2提议和IKEv2安全策略。

[DeviceA] display ikev2 proposal

IKEv2 proposal : default

Encryption: AES-CBC-128 3DES-CBC

Integrity: SHA1 MD5

PRF: SHA1 MD5

DH Group: MODP1536/Group5 MODP1024/Group2

[DeviceA] display ikev2 policy

IKEv2 policy : default

Match VRF : any

Proposal: default

Device B上IKEv2 提议和IKEv2安全策略的查看方式与Device A同,此处略。

# 可通过如下显示信息查看到Device A上IKEv2协商成功后生成的IKEv2 SA。

[DeviceA] display ikev2 sa

Tunnel ID Local Remote Status

---------------------------------------------------------------------------

1 1.1.1.1/500 2.2.2.2/500 EST

Status:

IN-NEGO: Negotiating, EST: Established, DEL:Deleting

# 可通过如下显示信息查看到IKEv2协商生成的IPsec SA。

[DeviceA] display ipsec sa

-------------------------------

Interface: HundredGigE1/0/1

-------------------------------

-----------------------------

IPsec policy: map1

Sequence number: 10

Mode: ISAKMP

-----------------------------

Tunnel id: 0

Encapsulation mode: tunnel

Perfect Forward Secrecy:

Inside VPN:

Extended Sequence Numbers enable: N

Traffic Flow Confidentiality enable: N

Path MTU: 1456

Tunnel:

local address: 1.1.1.1

remote address: 2.2.2.2

Flow:

sour addr: 10.1.1.0/255.255.255.0 port: 0 protocol: ip

dest addr: 10.1.2.0/255.255.255.0 port: 0 protocol: ip

[Inbound ESP SAs]

SPI: 3264152513 (0xc28f03c1)

Connection ID: 141733920771

Transform set: ESP-ENCRYPT-DES-CBC ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843200/3484

Max received sequence-number:

Anti-replay check enable: Y

Anti-replay window size: 64

UDP encapsulation used for NAT traversal: N

Status: Active

[Outbound ESP SAs]

SPI: 738451674 (0x2c03e0da)

Connection ID: 64424509441

Transform set: ESP-ENCRYPT-DES-CBC ESP-AUTH-SHA1

SA duration (kilobytes/sec): 1843200/3600

SA remaining duration (kilobytes/sec): 1843200/3484

Max sent sequence-number:

UDP encapsulation used for NAT traversal: N

Status: Active

Device B上也会产生相应的IKEv2 SA和IPsec SA,查看方式与Device A同,此处略。

- 2023-06-16回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论