防火墙f5000 v7 通过公网ipv6上网如何配置?

- 0关注

- 1收藏,2061浏览

问题描述:

如何配置IPV6进行上网? 运营商给的网络模式是nd+pd的配置模式 目前内部有IPV4地址和私有的IPV6地址

组网及组网描述:

运营商ipv6采用nd+pd方式上网 内网3层组网,目前内部已配置私有IPV6地址

- 2023-07-11提问

- 举报

-

(0)

最佳答案

参考如下配置:https://www.h3c.com/cn/d_202303/1802466_30005_1.htm

1.6.1 IPv6内网用户通过转换后的地址前缀访问外网配置举例

1.6.2 IPv6外网用户通过转换后的地址前缀访问内网服务器配置举例

1.7.1 IPv6内网用户通过转换后的地址前缀访问外网配置举例(单个内部网络和外部网络)

1.7.2 IPv6内网用户通过转换后的地址前缀访问外网配置举例(多宿主)

1.7.3 IPv6外网用户通过转换后的地址前缀访问内网服务器配置举例

1 NAT66

1.1 NAT66简介

NPTv6(IPv6-to-IPv6 Network Prefix Translation,IPv6-to-IPv6网络前缀转换)是基于IPv6网络的地址转换技术,用于将IPv6报文中的IPv6地址前缀转换为另一个IPv6地址前缀。我们将这种地址转换方式称为NAT66。支持NAT66功能的设备称为NAT66设备,可提供NAT66源地址转换功能和目的地址转换功能。

1.1.1 IPv6源地址转换的前缀映射

NAT66源地址转换功能主要应用在如下场景中:

· 单个内部网络和外部网络。使用NAT66设备连接单个内部网络和公网,内部网络中的主机使用仅支持在本地范围内路由的IPv6地址前缀。当内部网络中的主机访问外部网络时,报文中的源IPv6地址前缀将被NAT66设备转换为全球单播IPv6地址前缀。

· 冗余和负载分担。一个IPv6网络去往另外一个IPv6网络的边缘位置存在多个NAT66设备,通过NAT66设备去往另一个IPv6网络的路径形成了等价路由,流量可以在这些NAT66设备上进行负载分担。这种情况下,可以在这些NAT66设备上配置相同的源地址转换规则,使得任意一台NAT66设备都可以处理不同站点间的IPv6流量。

· 多宿主。在多宿主的网络环境中,NAT66设备连接一个内部网络,同时连接到不同的外部网络。可以在NAT66设备的各个外网侧接口上配置地址转换,将同一个内网地址转换成不同的外网地址,实现同一个内部地址到多个外部地址的映射。

1.1.2 IPv6目的地址转换的前缀映射

NAT66目的地址转换功能用于内网中的服务器对外部网络提供服务的场景中,例如给外部网络提供Web服务,或是FTP服务。通过在NAT66设备外网侧接口上配置内部服务器地址和外网地址的映射关系,外部网络用户能够通过指定的外网地址来访问内网服务器。

1.2 NAT66支持ALG

ALG(Application Level Gateway,应用层网关)主要完成对应用层报文的解析和处理。通常情况下,NAT66只对报文头中的IPv6地址和端口信息进行转换,不对应用层数据载荷中的字段进行分析和处理。然而对于一些应用层协议,它们的报文的数据载荷中可能包含IPv6地址或端口信息,这些载荷信息也必须进行有效的转换,否则可能导致功能不正常。

例如,FTP(File Transfer Protocol,文件传输协议)应用由FTP客户端与FTP服务器之间建立的数据连接和控制连接共同实现,而数据连接使用的地址和端口由控制连接协商报文中的载荷信息决定,这就需要ALG利用NAT的相关转换配置完成载荷信息的转换,以保证后续数据连接的正确建立。

目前,NAT66支持对FTP报文和ICMP差错报文进行ALG处理。

1.3 配置IPv6源地址转换的前缀映射关系

1. 配置限制和指导

在同一个接口下,一个内网地址前缀和一个外网地址前缀必须是一对一的唯一映射关系。

不同接口下,不同的内网地址前缀不能映射到同一个外网地址前缀。

使用不进行端口转换的源地址转换方式时,需要保证转换前后的源IPv6地址前缀长度一致。

转换后的源IPv6地址前缀不能与NAT66设备的外网地址前缀以及目的外网地址前缀相同。

可以使用全局NAT策略实现IPv6源地址的前缀映射。关于全局NAT策略实现IPv6源地址前缀映射的详细介绍,请参见“NAT配置指导”中的“配置NAT”。

不支持对AH和ESP协议的报文进行NAT66源地址转换。

2. 配置步骤

(1) 进入系统视图。

system-view

(2) 进入接口视图。

interface interface-type interface-number

(3) 配置IPv6源地址转换的前缀映射关系。

nat66 prefix source original-ipv6-prefix prefix-length [ vpn-instance original-vpn-instance-name ] translated-ipv6-prefix prefix-length [ vpn-instance translated-vpn-instance-name ] [ pat ]

缺省情况下,未配置IPv6源地址转换前缀映射关系。

1.4 配置IPv6目的地址转换的前缀映射关系

1. 配置限制和指导

在同一个接口下,一个内网地址前缀和一个外网地址前缀必须是一对一的唯一映射关系。

不同接口下,同一个外网地址前缀不能映射为不同的内网地址前缀。

内部服务器向外提供服务时对外公布的外网IPv6地址前缀不能与NAT66设备的外网地址前缀以及访问内部服务器的外网主机地址前缀相同。

可以使用全局NAT策略实现IPv6目的地址的前缀映射。关于全局NAT策略实现IPv6目的地址前缀映射的详细介绍,请参见“NAT配置指导”中的“配置NAT”。

不支持对AH和ESP协议的报文进行NAT66目的地址转换。

2. 配置步骤

(1) 进入系统视图。

system-view

(2) 进入接口视图。

interface interface-type interface-number

(3) 配置IPv6目的地址转换的前缀映射关系。

nat66 prefix destination [ protocol pro-type ] original-ipv6-prefix prefix-length [ global-port ] [ vpn-instance original-vpn-instance-name ] translated-ipv6-prefix prefix-length [ local-port ] [ vpn-instance translated-vpn-instance-name ]

缺省情况下,未配置IPv6目的地址转换的前缀映射关系。

1.5 NAT66显示和维护

表1-1 NAT66显示和维护

操作 | 命令 |

显示所有的NAT66配置信息 | display nat66 all |

显示NAT66会话,即经过NAT66地址转换处理的会话 | display nat66 session [ slot slot-number ] [ verbose ] |

显示NAT66统计信息 | display nat66 statistics [ summary ] [ slot slot-number ] |

删除NAT66会话 | reset nat66 session [ slot slot-number ] |

1.6 NAT66典型配置举例

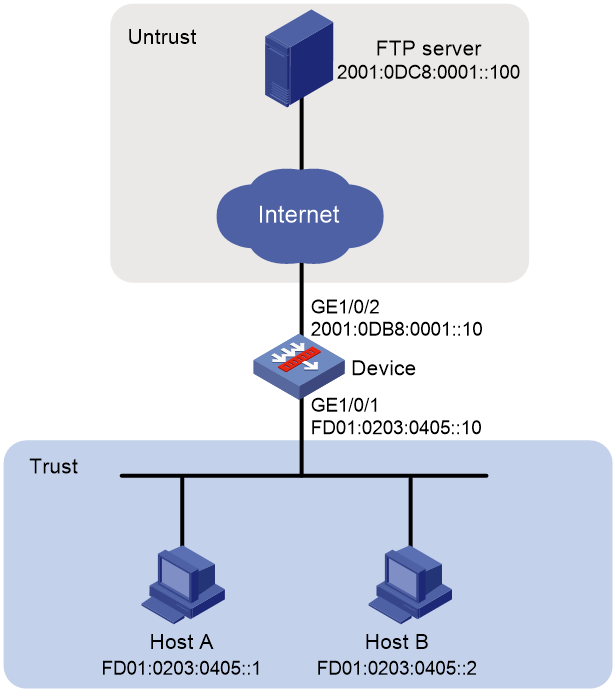

1.6.1 IPv6内网用户通过转换后的地址前缀访问外网配置举例

1. 组网需求

某公司为了隐藏内部网络,为用户分配的IPv6地址的前缀为FD01:0203:0405::/48,使用该地址前缀的IPv6地址为唯一本地地址,不可在互联网上路由。为了使内网网络用户能够访问互联网上的FTP服务器,将内网用户使用的IPv6地址前缀转换为2001:0DF8:0001::/48。

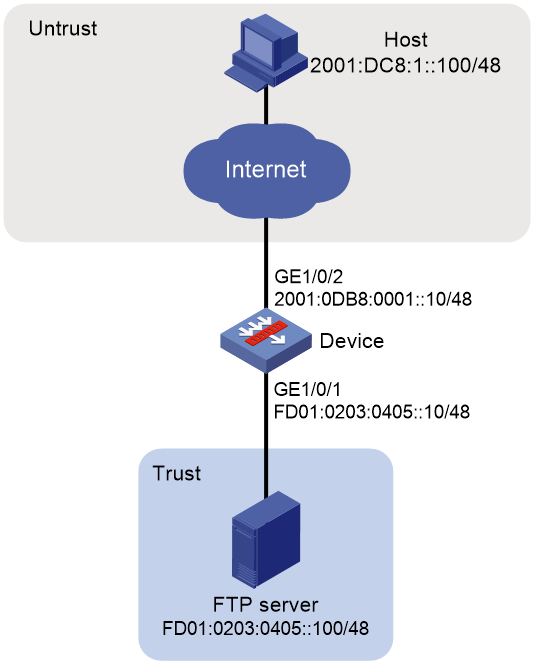

2. 组网图

图1-1 IPv6内网用户通过转换后的地址前缀访问外网配置组网图

3. 配置步骤

# 配置接口IPv6地址、路由、安全域及安全策略保证网络可达,具体配置步骤略。

# 配置IPv6源地址转换的前缀映射关系,将IPv6地址前缀FD01:0203:0405::/48转换为2001:0DF8:0001::/48。

<Device> system-view

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] nat66 prefix source fd01:0203:0405:: 48 2001:0df8:0001:: 48

[Device-GigabitEthernet1/0/2] quit

4. 验证配置

# 以上配置完成后,内网主机能够访问FTP server。通过查看如下显示信息,可以验证以上配置成功。

[Device] display nat66 all

NAT66 source information:

Totally 1 source rules.

Interface(outbound): GigabitEthernet1/0/2

Original prefix/prefix-length: FD01:203:405::/48

Translated prefix/prefix-length: 2001:DF8:1::/48

# 通过以下显示命令,可以看到内部主机访问外部FTP server时生成NAT66会话信息。

<Device> display nat66 session verbose

Slot 1:

Initiator:

Source IP/port: FD01:203:405::1/56002

Destination IP/port: 2001:DC8:1::100/21

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

Responder:

Source IP/port: 2001:DC8:1::100/21

Destination IP/port: 2001:DF8:1:D50F::1/56002

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Untrust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: 1

Rule name: 1

Start time: 2018-12-06 14:48:31 TTL: 3597s

Initiator->Responder: 0 packets 0 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

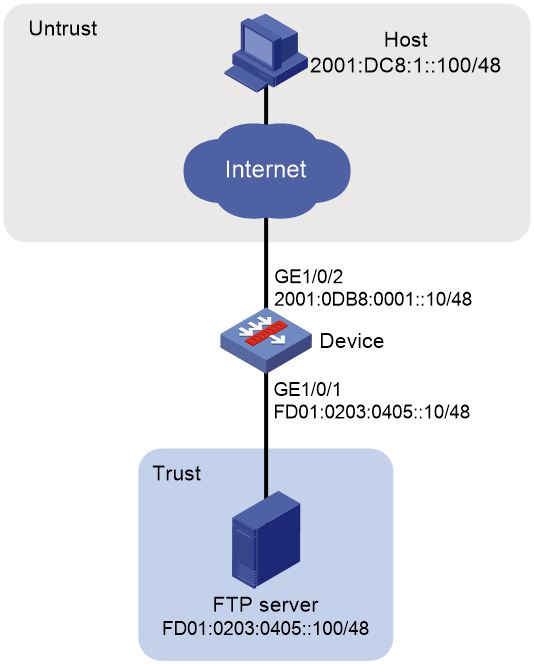

1.6.2 IPv6外网用户通过转换后的地址前缀访问内网服务器配置举例

1. 组网需求

某公司内部对外提供FTP服务。公司内部使用的IPv6地址前缀为FD01:0203:0405::/48。其中,内部FTP服务器地址为FD01:0203:0405::100/48。需要实现如下功能:

· 外部的主机可以访问内部的FTP服务器。

· 使用2001:AB01:0001::1作为公司对外提供服务的IPv6地址。

2. 组网图

图1-2 IPv6外网用户通过转换后的地址前缀访问内网服务器配置组网图

3. 配置步骤

# 配置接口IPv6地址、路由、安全域及安全策略保证网络可达,具体配置步骤略。

# 配置IPv6目的地址转换的前缀映射关系,将IPv6地址前缀2001:AB01:0001::1/128转换为FD01:0203:0405::100/128。

<Device> system-view

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] nat66 prefix destination 2001:ab01:1::1 128 fd01:203:405::100 128

[Device-GigabitEthernet1/0/2] quit

4. 验证配置

# 以上配置完成后,外部主机能够访问FTP server。通过查看如下显示信息,可以验证以上配置成功。

[Device] display nat66 all

NAT66 destination information:

Totally 1 destination rules.

Interface(inbound): GigabitEthernet1/0/2

Original prefix/prefix-length: 2001:AB01:1::1/128

Translated prefix/prefix-length: FD01:203:405::100/128

# 通过以下显示命令,可以看到外部主机访问内部FTP server时生成NAT会话信息。

[Device] display nat66 session verbose

Slot 1:

Initiator:

Source IP/port: 2001:DC8:1::100/9025

Destination IP/port: 2001:AB01:1::1/21

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Untrust

Responder:

Source IP/port: FD01:203:405::100/21

Destination IP/port: 2001:DC8:1::100/9025

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: 1

Rule name: 1

Start time: 2018-12-06 14:56:03 TTL: 3579s

Initiator->Responder: 0 packets 0 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

1.7 NAT66典型配置举例

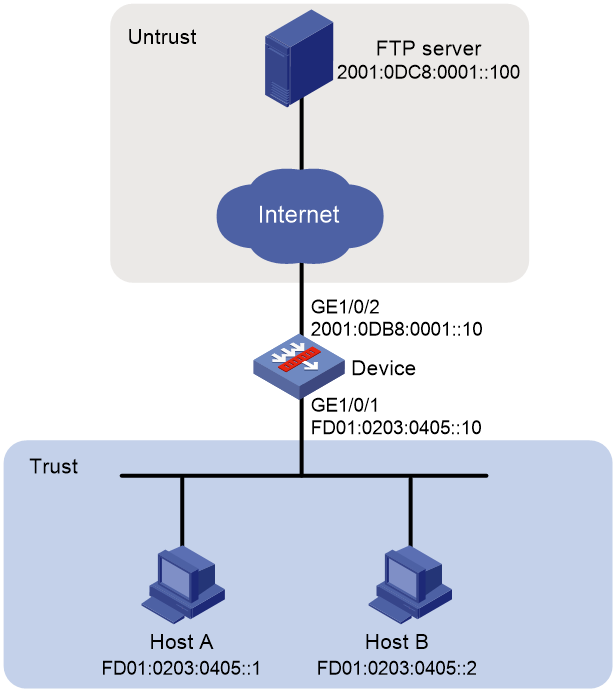

1.7.1 IPv6内网用户通过转换后的地址前缀访问外网配置举例(单个内部网络和外部网络)

1. 组网需求

某公司为了隐藏内部网络,为用户分配的IPv6地址的前缀为FD01:0203:0405::/48,使用该地址前缀的IPv6地址为唯一本地地址,不可在互联网上路由。为了使内网网络用户能够访问互联网上的FTP服务器,将内网用户使用的IPv6地址前缀转换为2001:0DF8:0001::/48。

2. 组网图

图1-3 IPv6内网用户通过转换后的地址前缀访问外网配置组网图(单个内部网络和外部网络)

3. 配置步骤

(1) 配置接口IPv6地址

# 根据组网图中规划的信息,配置各接口的IPv6地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ipv6 address FD01:0203:0405::10 48

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 配置静态路由

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由,本举例假设到达FTP服务器所在网络的下一跳IP地址为2001:0DB8:0001::11,实际使用中请以具体组网情况为准,具体配置步骤如下。

[Device] ipv6 route-static 2001:0DC8:0001::100 48 2001:0DB8:0001::11

(3) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

(4) 配置安全策略

# 配置名称为trust-untrust的安全策略,保证Trust安全域内的Host A和Host B可以访问Internet中的FTP Server,具体配置步骤如下。

[Device] security-policy ipv6

[Device-security-policy-ipv6] rule 1 name trust-untrust

[Device-security-policy-ipv6-1-trust-untrust] source-zone trust

[Device-security-policy-ipv6-1-trust-untrust] destination-zone untrust

[Device-security-policy-ipv6-1-trust-untrust] source-ip-host FD01:0203:0405::1

[Device-security-policy-ipv6-1-trust-untrust] source-ip-host FD01:0203:0405::2

[Device-security-policy-ipv6-1-trust-untrust] destination-ip-host 2001:0DC8:0001::100

[Device-security-policy-ipv6-1-trust-untrust] action pass

[Device-security-policy-ipv6-1-trust-untrust] quit

[Device-security-policy-ipv6] quit

(5) 配置NAT66前缀转换功能

# 配置IPv6源地址转换的前缀映射关系,将IPv6地址前缀FD01:0203:0405::/48转换为2001:0DF8:0001::/48。

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] nat66 prefix source fd01:0203:0405:: 48 2001:0df8:0001:: 48

[Device-GigabitEthernet1/0/2] quit

4. 验证配置

# 以上配置完成后,内网主机能够访问FTP server。通过查看如下显示信息,可以验证以上配置成功。

[Device] display nat66 all

NAT66 source information:

Totally 1 source rules.

Interface(outbound): GigabitEthernet1/0/2

Original prefix/prefix-length: FD01:203:405::/48

Translated prefix/prefix-length: 2001:DF8:1::/48

# 通过以下显示命令,可以看到内部主机访问外部FTP server时生成NAT66会话信息。

<Device> display nat66 session verbose

Slot 1:

Initiator:

Source IP/port: FD01:203:405::1/56002

Destination IP/port: 2001:DC8:1::100/21

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

Responder:

Source IP/port: 2001:DC8:1::100/21

Destination IP/port: 2001:DF8:1:D50F::1/56002

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Untrust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: 1

Rule name: 1

Start time: 2018-12-06 14:48:31 TTL: 3597s

Initiator->Responder: 0 packets 0 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

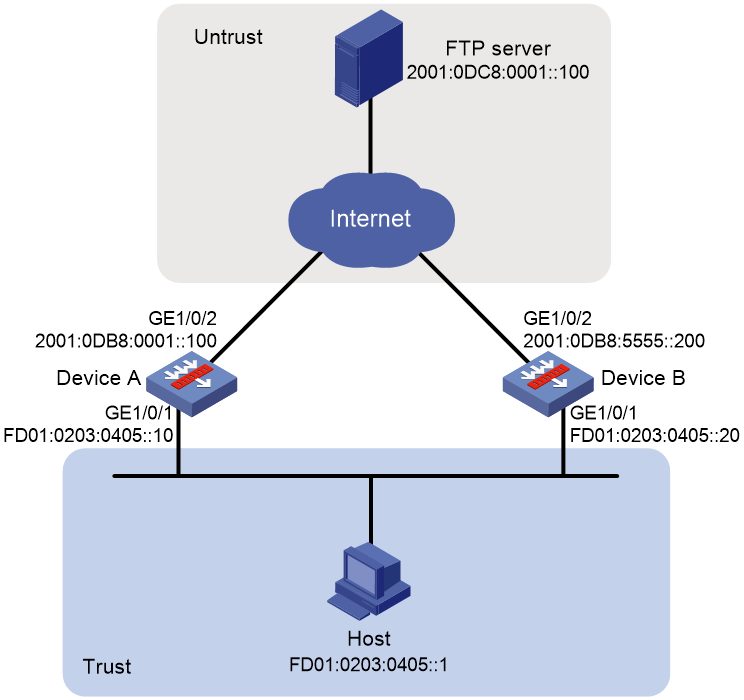

1.7.2 IPv6内网用户通过转换后的地址前缀访问外网配置举例(多宿主)

1. 组网需求

某公司为了隐藏内部网络,为用户分配的IPv6地址的前缀为FD01:0203:0405::/48,使用该地址前缀的IPv6地址为唯一本地地址,不可在互联网上路由。

两台NAT66设备连接同一个内部网络,同时连接到不同的外部网络。分别在两台NAT66设备的外网侧接口上配置地址转换,将同一个内网地址转换成不同的外网地址,实现同一个内部地址到多个外部地址的映射。

2. 组网图

图1-4 IPv6内网用户通过转换后的地址前缀访问外网配置组网图(多宿主)

3. 配置Device A

(1) 配置接口IPv6地址

# 根据组网图中规划的信息,配置各接口的IPv6地址,具体配置步骤如下。

<DeviceA> system-view

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] ipv6 address FD01:0203:0405::10 48

[DeviceA-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 配置路由

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由,本举例假设到达FTP服务器所在网络的下一跳IP地址为2001:0DB8:0001::11,实际使用中请以具体组网情况为准,具体配置步骤如下。

[DeviceA] ipv6 route-static 2001:0DC8:0001::100 48 2001:0DB8:0001::11

(3) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[DeviceA] security-zone name trust

[DeviceA-security-zone-Trust] import interface gigabitethernet 1/0/1

[DeviceA-security-zone-Trust] quit

[DeviceA] security-zone name untrust

[DeviceA-security-zone-Untrust] import interface gigabitethernet 1/0/2

[DeviceA-security-zone-Untrust] quit

(4) 配置安全策略

# 配置名称为trust-untrust的安全策略,保证Trust安全域内的Host 可以访问Internet中的FTP Server,具体配置步骤如下。

[DeviceA] security-policy ipv6

[DeviceA-security-policy-ipv6] rule name trust-untrust

[DeviceA-security-policy-ipv6-1-trust-untrust] source-zone trust

[DeviceA-security-policy-ipv6-1-trust-untrust] destination-zone untrust

[DeviceA-security-policy-ipv6-1-trust-untrust] source-ip-host FD01:0203:0405::1

[DeviceA-security-policy-ipv6-1-trust-untrust] destination-ip-host 2001:0DC8:0001::100

[DeviceA-security-policy-ipv6-1-trust-untrust] action pass

[DeviceA-security-policy-ipv6-1-trust-untrust] quit

[DeviceA-security-policy-ipv6] quit

(5) 配置NAT66前缀转换功能

# 配置IPv6源地址转换的前缀映射关系,将IPv6地址前缀FD01:0203:0405::/48转换为2001:0DF8:0001::/48。

[DeviceA] interface gigabitethernet 1/0/2

[DeviceA-GigabitEthernet1/0/2] nat66 prefix source fd01:0203:0405:: 48 2001:0df8:0001:: 48

[DeviceA-GigabitEthernet1/0/2] quit

4. 配置Device B

(1) 配置接口IPv6地址

# 根据组网图中规划的信息,配置各接口的IPv6地址,具体配置步骤如下。

<DeviceB> system-view

[DeviceB] interface gigabitethernet 1/0/1

[DeviceB-GigabitEthernet1/0/1] ipv6 address FD01:0203:0405::20 48

[DeviceB-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 配置静态路由

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由,本举例假设到达FTP服务器所在网络的下一跳IP地址为2001:0DB8:5555::11,实际使用中请以具体组网情况为准,具体配置步骤如下。

[DeviceB] ipv6 route-static 2001:0DC8:0001::100 48 2001:0DB8:5555::11

(3) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[DeviceB] security-zone name trust

[DeviceB-security-zone-Trust] import interface gigabitethernet 1/0/1

[DeviceB-security-zone-Trust] quit

[DeviceB] security-zone name untrust

[DeviceB-security-zone-Untrust] import interface gigabitethernet 1/0/2

[DeviceB-security-zone-Untrust] quit

(4) 配置安全策略

# 配置名称为trust-untrust的安全策略,保证Trust安全域内的Host 可以访问Internet中的FTP Server,具体配置步骤如下。

[DeviceB] security-policy ipv6

[DeviceB-security-policy-ipv6] rule name trust-untrust

[DeviceB-security-policy-ipv6-1-trust-untrust] source-zone trust

[DeviceB-security-policy-ipv6-1-trust-untrust] destination-zone untrust

[DeviceB-security-policy-ipv6-1-trust-untrust] source-ip-host FD01:0203:0405::1

[DeviceB-security-policy-ipv6-1-trust-untrust] destination-ip-host 2001:0DC8:0001::100

[DeviceB-security-policy-ipv6-1-trust-untrust] action pass

[DeviceB-security-policy-ipv6-1-trust-untrust] quit

[DeviceB-security-policy-ipv6] quit

(5) 配置NAT66前缀转换功能

# 配置IPv6源地址转换的前缀映射关系,将IPv6地址前缀FD01:0203:0405::/48转换为2001:0DE8:0001::/48。

[DeviceB] interface gigabitethernet 1/0/2

[DeviceB-GigabitEthernet1/0/2] nat66 prefix source fd01:0203:0405:: 48 2001:0de8:0001:: 48

[DeviceB-GigabitEthernet1/0/2] quit

5. 验证配置

以上配置完成后,内网主机能够通过Device A或Device B访问FTP server。对于内网主机经由不同的NAT66设备到达FTP服务器的报文,映射后的结果不同。同时,从FTP服务器经由不同的NAT66设备到达内网主机的报文,均会被NAT66设备映射为相同的IPv6地址,该地址即为内网主机的唯一本地地址。

# 在Device A上通过查看如下显示信息,可以验证以上配置成功。

[DeviceA] display nat66 all

NAT66 source information:

Totally 1 source rules.

Interface(outbound): GigabitEthernet1/0/2

Original prefix/prefix-length: FD01:203:405::/48

Translated prefix/prefix-length: 2001:DF8:1::/48

# 在Device B上通过查看如下显示信息,可以验证以上配置成功。

[DeviceB] display nat66 all

NAT66 source information:

Totally 1 source rules.

Interface(outbound): GigabitEthernet1/0/2

Original prefix/prefix-length: FD01:203:405::/48

Translated prefix/prefix-length: 2001:DE8:1::/48

# 在Device A上查看内部主机访问外部FTP server时生成NAT66会话信息。

[DeviceA] display nat66 session verbose

Slot 1:

Initiator:

Source IP/port: FD01:203:405::1/35990

Destination IP/port: 2001:DC8:1::100/21

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

Responder:

Source IP/port: 2001:DC8:1::100/21

Destination IP/port: 2001:DF8:1:D50F::1/35990

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Trust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: 0

Rule name: aaa

Start time: 2021-10-31 14:47:44 TTL: 3584s

Initiator->Responder: 0 packets 0 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

# 在Device B上查看内部主机访问外部FTP server时生成NAT66会话信息。

[DeviceB] display nat66 session verbose

Slot 1:

Initiator:

Source IP/port: FD01:203:405::1/35992

Destination IP/port: 2001:DC8:1::100/21

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

Responder:

Source IP/port: 2001:DC8:1::100/21

Destination IP/port: 2001:DE8:1:D51F::1/35992

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Trust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: 0

Rule name: aaa

Start time: 2021-10-31 14:50:03 TTL: 3594s

Initiator->Responder: 0 packets 0 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

1.7.3 IPv6外网用户通过转换后的地址前缀访问内网服务器配置举例

1. 组网需求

某公司内部对外提供FTP服务。公司内部使用的IPv6地址前缀为FD01:0203:0405::/48。其中,内部FTP服务器地址为FD01:0203:0405::100/48。需要实现如下功能:

· 外部的主机可以访问内部的FTP服务器。

· 使用2001: AB01:0001::1作为公司对外提供服务的IPv6地址。

2. 组网图

图1-5 IPv6外网用户通过转换后的地址前缀访问内网服务器配置组网图

3. 配置步骤

(1) 配置接口IPv6地址

# 根据组网图中规划的信息,配置各接口的IPv6地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ipv6 address FD01:0203:0405::10 48

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

(3) 配置安全策略

# 配置名称为untrust-trust的安全策略,保证Internet中的主机可以访问Trust安全域内的FTP Server,具体配置步骤如下。

[Device] security-policy ipv6

[Device-security-policy-ipv6] rule 1 name untrust-trust

[Device-security-policy-ipv6-1-untrust-trust] source-zone untrust

[Device-security-policy-ipv6-1-untrust-trust] destination-zone trust

[Device-security-policy-ipv6-1-untrust-trust] destination-ip-host FD01:0203:0405::100

[Device-security-policy-ipv6-1-untrust-trust] action pass

[Device-security-policy-ipv6-1-untrust-trust] quit

[Device-security-policy-ipv6] quit

(4) 配置NAT66前缀转换功能

# 配置IPv6目的地址转换的前缀映射关系,将IPv6地址前缀2001:AB01:0001::1/128转换为FD01:0203:0405::100/128。

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] nat66 prefix destination 2001:ab01:1::1 128 fd01:203:405::100 128

[Device-GigabitEthernet1/0/2] quit

4. 验证配置

# 以上配置完成后,外部主机能够访问FTP server。通过查看如下显示信息,可以验证以上配置成功。

[Device] display nat66 all

NAT66 destination information:

Totally 1 destination rules.

Interface(inbound): GigabitEthernet1/0/2

Original prefix/prefix-length: 2001:AB01:1::1/128

Translated prefix/prefix-length: FD01:203:405::100/128

# 通过以下显示命令,可以看到外部主机访问内部FTP server时生成NAT会话信息。

[Device] display nat66 session verbose

Slot 1:

Initiator:

Source IP/port: 2001:DC8:1::100/9025

Destination IP/port: 2001:AB01:1::1/21

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Source security zone: Untrust

Responder:

Source IP/port: FD01:203:405::100/21

Destination IP/port: 2001:DC8:1::100/9025

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: 1

Rule name: 1

Start time: 2018-12-06 14:56:03 TTL: 3579s

Initiator->Responder: 0 packets 0 bytes

Responder->Initiator: 0 packets 0 bytes

Total sessions found: 1

- 2023-07-11回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论