怎么配置允许通过IPv6地址登录设备web界面

- 0关注

- 0收藏,1748浏览

最佳答案

https://www.h3c.com/cn/d_202306/1885935_30005_0.htm#_Toc138776323

https ipv6 acl

https acl

https acl命令用来使用ACL限制IPv4 HTTPS客户端和设备建立TCP连接。

undo https acl命令用来恢复缺省情况。

【命令】

https acl { advanced-acl-number | basic-acl-number }

undo https acl

【缺省情况】

允许所有IPv4 HTTPS客户端和设备建立TCP连接。

【视图】

系统视图

【缺省用户角色】

network-admin

context-admin

【参数】

advanced-acl-number:表示高级IPv4 ACL的编号,取值范围为3000~3999。

basic-acl-number:表示基本IPv4 ACL的编号,取值范围为2000~2999。

【使用指导】

执行本命令后,设备只会过滤IPv4 HTTPS客户端和设备新建立的TCP连接,不会影响已建立的TCP连接。请注意:

· 当未引用ACL、引用的ACL不存在或者引用的ACL为空时,允许所有IPv4 HTTPS客户端和设备建立TCP连接。

· 当引用的ACL非空时,只有匹配ACL中permit规则的IPv4 HTTPS客户端可以和设备建立TCP连接。

· 在引用的ACL中,若某规则指定了vpn-instance参数,则表示该规则仅对VPN报文有效;若规则未指定vpn-instance参数,则表示该规则仅对公网报文有效。

本命令只限制IPv4 HTTPS客户端和设备建立TCP连接。连接建立后,能否访问具体的服务,还要看具体服务的配置。例如:

· NETCONF over Soap会话:只有当本命令和netconf soap acl命令的配置同时允许IPv4 HTTPS客户端访问设备时,客户端才能和设备建立会话。

· 通过Web登录设备:只有当本命令和ip https acl命令的配置同时允许IPv4 HTTPS客户端访问设备时,客户端才能访问设备。

有关netconf soap acl命令的详细介绍,请参见“网络管理和监控命令参考”中的“NETCONF”。

【举例】

# 配置HTTPS服务和ACL关联,只允许IPv4地址为1.1.1.1的HTTPS客户端和设备建立TCP连接。

<Sysname> system-view

[Sysname] acl basic 2001

[Sysname-acl-ipv4-basic-2001] rule permit source 1.1.1.1 0

[Sysname-acl-ipv4-basic-2001] quit

[Sysname] https acl 2001

【相关命令】

· ip https acl

· netconf soap acl(网络管理和监控命令参考/NETCONF)

1.1.28 https ipv6 acl

https ipv6 acl命令用来使用ACL限制IPv6 HTTPS客户端和设备建立TCP连接。

undo https ipv6 acl命令用来恢复缺省情况。

【命令】

https ipv6 acl { advanced-acl-number | basic-acl-number }

undo https ipv6 acl

【缺省情况】

允许所有IPv6 HTTPS客户端和设备建立TCP连接。

【视图】

系统视图

【缺省用户角色】

network-admin

context-admin

【参数】

advanced-acl-number:表示高级IPv6 ACL的编号,取值范围为3000~3999。

basic-acl-number:表示基本IPv6 ACL的编号,取值范围为2000~2999。

【使用指导】

执行本命令后,设备只会过滤IPv6 HTTPS客户端和设备新建立的TCP连接,不会影响已建立的TCP连接。请注意:

· 当未引用ACL、引用的ACL不存在或者引用的ACL为空时,允许所有IPv6 HTTPS客户端和设备建立TCP连接。

· 当引用的ACL非空时,只有匹配ACL中permit规则的IPv6 HTTPS客户端可以和设备建立TCP连接。

· 在引用的ACL中,若某规则指定了vpn-instance参数,则表示该规则仅对VPN报文有效;若规则未指定vpn-instance参数,则表示该规则仅对公网报文有效。

【举例】

# 配置HTTPS服务和IPv6 ACL关联,只允许IPv6地址为2001::1的HTTPS客户端和设备建立TCP连接。

<Sysname> system-view

[Sysname] acl ipv6 basic 2001

[Sysname-acl-ipv6-basic-2001] rule permit source 2001::1 128

[Sysname-acl-ipv6-basic-2001] quit

[Sysname] https ipv6 acl 2001

- 2023-09-16回答

- 评论(4)

- 举报

-

(0)

额,你确定有这条命令?——https ipv6 acl

现场是什么设备,版本是啥。 可以看下这个相关手册里有没有(看是否支持)

M9K就没有这条命令

你的这条命令是什么型号版本的?

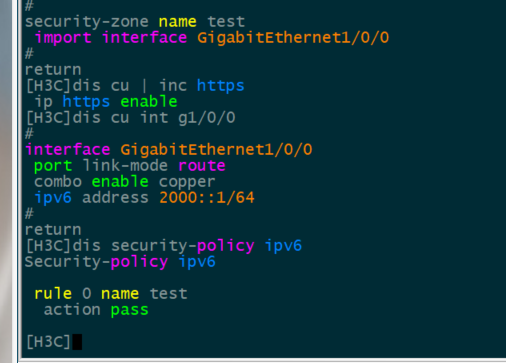

1、设备配置IPV6地址,PC同样配置IPV6地址,保证PC和设备的IPV6地址可以互通(类似IPV4的路由打通)

2、开启 ssh或者https 服务(同IPV4)

如果安全需要可以加IPV6的acl 过滤,楼上的命令行不对的话,可以试下 https acl ipv6 XXXX,这个是限定哪些设备可以登录设备,不配的意思就是允许所有登录设备

3、如果是防火墙的话,还需要做相关的IPV6策略放行 security-policy ipv6

#接口配置IPV6地址 interface M-GigabitEthernet0/0/0

ipv6 address 2000::1/64

#开启https服务

ip https enable

#安全策略放行

security-policy ipv6

rule 0 name MGMT

action pass

#账号的https权限

local-user ABC class manage

password si ABC123

service-type https

authorization-attribute user-role level-15

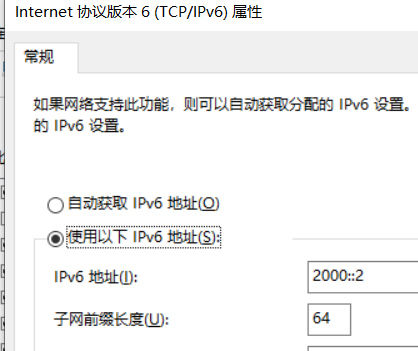

PC配置 2000::2/64 ,接设备的M-GigabitEthernet0/0/0

应该可以ping通 和 web登录2000::1

- 2023-09-16回答

- 评论(3)

- 举报

-

(0)

IPV6的和IPV4差不多,差异无非就是IP地址、路由都是IPV6的,再加一个IPV6的安全策略就可以了

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

你的这条命令是什么型号版本的?