S6850

- 0关注

- 0收藏,1460浏览

问题描述:

S6850交换机 核心配了dhcp地址池,pc电脑能正确获取到,为什么在接入vlan下配置 arp detection enable,pc电脑还是能够正常上网

组网及组网描述:

S6850交换机 核心配了dhcp地址池,pc电脑能正确获取到,为什么在接入vlan下配置 arp detection enable,pc电脑还是能够正常上网

- 2023-09-21提问

- 举报

-

(0)

最佳答案

是否配置了信任端口

1.7.10 display arp detection statistics packet-drop

display arp detection statistics packet-drop命令用来显示ARP Detection丢弃报文的统计信息。

【命令】

display arp detection statistics packet-drop [ interface interface-type interface-number [ service-instance instance-id ] ]

【视图】

任意视图

【缺省用户角色】

network-admin

network-operator

【参数】

interface interface-type interface-number:显示指定接口的ARP Detection丢弃报文的统计信息。interface-type interface-number用来指定接口类型和编号。如果未指定本参数,则显示所有接口及接口上所有以太网服务实例的ARP Detection丢弃报文的统计信息。

service-instance instance-id:显示指定接口上指定以太网服务实例的ARP Detection丢弃报文的统计信息。service-instance-id用来指定服务实例编号。如果未指定本参数,则显示指定接口上所有服务实例的ARP Detection丢弃报文的统计信息。

【使用指导】

按接口或接口上以太网服务实例显示用户合法性检查和报文有效性检查的统计情况,只显示ARP Detection功能报文的丢弃情况。

【举例】

# 显示ARP Detection丢弃报文的统计信息。

<Sysname> display arp detection statistics packet-drop

State: U-Untrusted T-Trusted

ARP packets dropped by ARP inspect checking:

Interface(State) IP Src-MAC Dst-MAC Inspect

WGE1/0/1(U) 40 0 0 78

WGE1/0/2(U) 0 0 0 0

WGE1/0/3(T) 0 0 0 0

WGE1/0/4(U) 0 0 30 0

WGE1/0/5-srv1(U) 0 10 20 0

WGE1/0/5-srv2(T) 10 0 20 22

表1-5 display arp detection statistics packet-drop命令显示信息描述表

字段 | 描述 |

State | 接口状态: · U:ARP非信任接口/AC · T:ARP信任接口/AC |

Interface(State) | ARP报文入接口/AC,State表示该接口的信任状态 |

IP | ARP报文源和目的IP地址检查不通过丢弃的报文计数 |

Src-MAC | ARP报文源MAC地址检查不通过丢弃的报文计数 |

Dst-MAC | ARP报文目的MAC地址检查不通过丢弃的报文计数 |

Inspect | ARP报文结合用户合法性检查不通过丢弃的报文计数 |

- 2023-09-21回答

- 评论(0)

- 举报

-

(0)

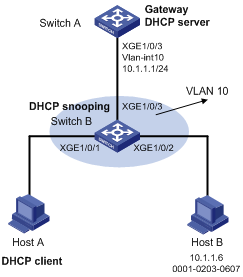

用户合法性检查和报文有效性检查配置举例

1. 组网需求

· Switch A是DHCP服务器;

· Host A是DHCP客户端;用户Host B的IP地址是10.1.1.6,MAC地址是0001-0203-0607。

· Switch B是DHCP Snooping设备,在VLAN 10内启用ARP Detection功能,对DHCP客户端和用户进行用户合法性检查和报文有效性检查。

2. 组网图

3. 配置步骤

(1) 配置组网图中所有接口属于VLAN及Switch A对应VLAN接口的IP地址(略)

(2) 配置DHCP服务器Switch A

# 配置DHCP地址池0。

[SwitchA] dhcp enable

[SwitchA] dhcp server ip-pool 0

[SwitchA-dhcp-pool-0] network 10.1.1.0 mask 255.255.255.0

(3) 配置DHCP客户端Host A和用户Host B(略)

# 启用DHCP Snooping功能。

[SwitchB] dhcp snooping enable

[SwitchB] interface ten-gigabitethernet 1/0/3

[SwitchB-Ten-GigabitEthernet1/0/3] dhcp snooping trust

[SwitchB-Ten-GigabitEthernet1/0/3] quit

# 在接口Ten-GigabitEthernet1/0/1上启用DHCP Snooping表项记录功能。

[SwitchB] interface ten-gigabitethernet 1/0/1

[SwitchB-Ten-GigabitEthernet1/0/1] dhcp snooping binding record

[SwitchB-Ten-GigabitEthernet1/0/1] quit

# 使能ARP Detection功能,对用户合法性进行检查。

[SwitchB-vlan10] arp detection enable

# 接口状态缺省为非信任状态,上行接口配置为信任状态,下行接口按缺省配置。

[SwitchB-vlan10] interface ten-gigabitethernet 1/0/3

[SwitchB-Ten-GigabitEthernet1/0/3] arp detection trust

[SwitchB-Ten-GigabitEthernet1/0/3] quit

# 在接口Ten-GigabitEthernet1/0/2上配置IP Source Guard静态绑定表项。

[SwitchB] interface ten-gigabitethernet 1/0/2

[SwitchB-Ten-GigabitEthernet1/0/2] ip source binding ip-address 10.1.1.6 mac-address 0001-0203-0607 vlan 10

[SwitchB-Ten-GigabitEthernet1/0/2] quit

# 配置进行报文有效性检查。

[SwitchB] arp detection validate dst-mac ip src-mac

完成上述配置后,对于接口Ten-GigabitEthernet1/0/1和Ten-GigabitEthernet1/0/2收到的ARP报文,先进行报文有效性检查,然后基于IP Source Guard静态绑定表项、DHCP Snooping安全表项进行用户合法性检查。

- 2023-09-21回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论