有做过ipoe对接BRAS的吗这个应该怎么做呢

- 1关注

- 3收藏,2959浏览

最佳答案

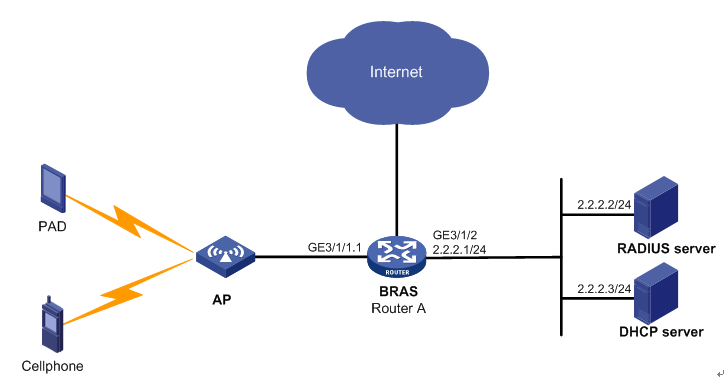

如图所示,Router A为某学校的一台BRAS设备,为学校用户提供IPoE接入服务。要求:

· 当用户通过手机或PAD第一次接入无线网络时,推送Web页面,要求在页面中输入用户名和密码进行认证上线;认证通过允许访问互联网,限速5M,但不计费;

· 认证通过,RADIUS服务器同时记录该用户的MAC地址等个人信息;用户下一次登录时,通过对比服务器上保存的用户信息,不推送Web页面,直接允许用户上线。

· BRAS设备作为DHCP Relay,通过单独的DHCP服务器为DHCP IPoE接入用户动态分配IP地址等参数。

1.1 配置思路

· 公共:

¡ 为了保证用户的带宽需求,本例通过授权User Profile进行速率控制。

¡ 当BRAS接入用户下线时,DHCP中继需要查询中继用户地址表项,若存在对应表项,则会向DHCP服务器发送Release报文,通知DHCP服务器释放该地址租约。这就需要在DHCP中继上使用dhcp relay client-information record命令开启DHCP中继用户地址表项记录功能。

¡ 为了防止重定向报文冲击服务器,可以在对应的流行为视图下配置流量监管(本例在traffic behavior 3040中配置限速4M)。

· IPoE:

¡ 为了保证某些用户获取到的IPv4地址未过期,但已经建立的IPv4 IPoE会话被删除的情况(例如:用户与接入设备之间的链路发生故障,接入设备探测在线用户失败或用户流量空闲超时后,将该用户对应的IPoE会话删除掉,待链路恢复后,又接收到用户发送的IP报文。)的IPv4客户端能够重新建立会话并正常上线,需要在接入接口上同时配置未知源IPv4用户接入方式。

¡ 为了防止用户不按照常规发送下线请求,异常下线(例如,用户直接拔掉网线)后,接入设备仍然维护该异常下线用户的IPoE会话,需要配置动态IPv4 IPoE个人接入用户在线探测功能,对在线用户进行定期探测。

¡ 本例中,IPoE用户网段地址1.1.1.1/24,使用的ISP认证域为isp1。

1.2 配置版本

本举例是在SR8800-CMW710-R7353P08版本上进行配置和验证的。

1.3 配置注意事项

· 公共:

¡ 授权地址池、User Profile和用户组属性,如果RADIUS服务器和ISP域下同时配置,则以RADIUS服务器授权的为准(请根据实际需求选择在RADIUS服务器上授权或在ISP域下配置)。

¡ 本例中DHCP Server是由设备进行模拟,实际应用建议使用专门的DHCP服务器。

¡ 因重定向到指定的下一跳动作只支持一跳,请确保BRAS和RADIUS服务器之间网络二层可达。

· IPoE:

¡ 接口上使能了IPoE功能后,默认丢弃接收到的用户报文,需要配置IPoE用户触发方式,使指定的用户报文得以处理,后续能够正常使用网络服务。

¡ 接入设备上配置动态IPoE个人接入用户认证使用的用户名和密码必须与认证服务器配置的用户名保持一致,用户才可以认证通过。缺省情况下,IPv4 DHCP个人接入用户使用报文源MAC地址作为认证用户名,认证密码为字符串vlan。

¡ 对于与接入接口在同一网段内的动态IPv4 IPoE个人接入用户,可使用ARP请求或ICMP请求报文对用户进行探测;对于与接入接口不在同一网段内的动态IPv4 IPoE个人接入用户,应使用ICMP请求报文对用户进行探测。

¡ 接入接口上不能同时启用ARP请求和ICMP请求两种方式对动态IPv4 IPoE个人接入用户进行探测。

¡ 当DHCP和IPoE配合使用时,如果BRAS设备作为DHCP中继,则必须在接入接口(本例为子接口GigabitEthernet3/1/1.1)视图下执行dhcp select relay命令配置接口工作在DHCP中继模式。

1.4.1 配置AP

有关无线AP的相关配置,请参见对应产品的配置手册,本例中具体配置过程略。

1.4.2 配置IP地址及路由

按照图配置各接口的IP地址,并确保BRAS设备和各服务器之间路由可达,具体配置过程略。

1.4.3 配置RADIUS服务器

略

1.4.4 配置DHCP服务器

1. 开启DHCP

# 全局使能DHCP。

<DHCP-server> system-view

[DHCP-server] dhcp enable

2. 配置IPoE接入用户地址池

# 创建名字为pool1地址池并进入其视图。

[DHCP-server] dhcp server ip-pool pool1

# 配置地址池动态分配的IP地址网段1.1.1.0/24,分配的网关地址1.1.1.1及DNS服务器地址8.8.8.8。

[DHCP-server-pool-pool1] network 1.1.1.0 24

[DHCP-server-pool-pool1] gateway-list 1.1.1.1

[DHCP-server-pool-pool1] dns-list 8.8.8.8

# 将2.2.2.1设置为禁止分配地址。

[DHCP-server-pool-pool1] forbidden-ip 1.1.1.1

[DHCP-server-pool-pool1] quit

3. 配置DHCP Server到BRAS的路由

# 配置到BRAS的缺省路由。

[DHCP] ip route-static 0.0.0.0 0 2.2.2.1

1.4.5 配置BRAS

1. 配置RADIUS方案

# 创建名字为rs1的RADIUS方案并进入该方案视图。

[h3c] radius scheme rs1

# 配置RADIUS方案的主认证和主计费服务器及其通信密钥。

[h3c-radius-rs1] primary authentication 2.2.2.2

[h3c-radius-rs1] primary accounting 2.2.2.2

[h3c-radius-rs1] key authentication simple 123456

[h3c-radius-rs1] key accounting simple 123456

# 发送给RADIUS服务器的用户名不携带ISP域名。

[h3c-radius-rs1] user-name-format without-domain

# 使能RADIUS认证方案rs1的accounting-on功能。

[h3c-radius-rs1] accounting-on enable

# 配置GigabitEthernet3/1/2的IP地址作为设备发送RADIUS报文使用的源地址。

[h3c-radius-rs1] nas-ip 2.2.2.1

# 配置RADIUS Attribute 31的MAC地址格式为hhhh:hhhh:hhhh。

[h3c-radius-rs1] attribute 31 mac-format section three separator : lowercase

[h3c-radius-rs1] quit

# 设置RADIUS DAE客户端的IP地址为2.2.2.2,与RADIUS DAE客户端交互DAE报文时使用的共享密钥为明文123456。

[h3c] radius dynamic-author server

[h3c-radius-da-server] client ip 2.2.2.2 key simple 123456

[h3c-radius-da-server] quit

2. 配置DHCP中继

# 全局使能DHCP。

[h3c] dhcp enable

# 启用DHCP中继的用户地址表项记录功能。

[h3c] dhcp relay client-information record

# 为IPoE用户创建中继地址池pool1,指定匹配该地址池的DHCPv4客户端所在的网段地址,并指定中继地址池对应的DHCP服务器地址。

[h3c] dhcp server ip-pool pool1

[h3c-dhcp-pool-pool1] gateway-list 1.1.1.1 export-route

[h3c-dhcp-pool-pool1] remote-server 2.2.2.3

[h3c-dhcp-pool-pool1] quit

3. 配置认证域

# 创建并进入名字为isp1的ISP域。

[h3c] domain isp1

# 配置ISP域使用的RADIUS方案rs1。

[h3c-isp-isp1] authentication ipoe radius-scheme rs1

[h3c-isp-isp1] authorization ipoe radius-scheme rs1

[h3c-isp-isp1] accounting ipoe radius-scheme rs1

# 配置当前isp1域下的用户授权地址池pool1。

[h3c-isp-isp1] authorization-attribute ip-pool pool1

[h3c-isp-isp1] quit

4. 配置用户上网的QoS策略

# 配置ACL规则列表3000。

[h3c] acl number 3000

# 配置匹配用户组public1中用户的IP报文。

[h3c-acl-adv-3000] rule 0 permit ip user-group public1

[h3c-acl-adv-3000] quit

# 配置ACL规则列表3010。

[h3c] acl number 3010

# 配置匹配DHCP报文。

[h3c-acl-adv-3010] rule 1 permit udp destination-port eq bootpc

[h3c-acl-adv-3010] rule 2 permit udp destination-port eq bootps

[h3c-acl-adv-3010] quit

# 配置ACL规则列表3020。

[h3c] acl number 3020

# 配置匹配用户组i-4m中用户的IP报文。

[h3c-acl-adv-3020] rule 0 permit ip user-group i-4m

[h3c-acl-adv-3020] quit

# 配置ACL规则列表3040。

[h3c] acl number 3040

# 配置匹配用户组public1中用户访问www、801等端口的IP报文。

[h3c-acl-adv-3040] rule 10 permit tcp destination-port eq www user-group public1

[h3c-acl-adv-3040] rule 20 permit tcp destination-port eq 801 user-group public1

[h3c-acl-adv-3040] rule 30 permit tcp destination-port eq 803 user-group public1

[h3c-acl-adv-3040] rule 40 permit tcp destination-port eq 802 user-group public1

[h3c-acl-adv-3040] rule 50 permit tcp destination-port eq 804 user-group public1

[h3c-acl-adv-3040] rule 60 permit tcp destination-port eq 443 user-group public1

[h3c-acl-adv-3040] quit

因设备ACL规则缺省为无(即缺省既不是Permit也不是Deny),对于没匹配到的流量该ACL不作处理,所以无需在ACL 3040中最后再配置一条类似rule 70 deny ip的规则。

# 配置流分类器3000,并设置流匹配规则为匹配ACL 3000的用户报文。

[h3c] traffic classifier 3000 operator and

[h3c-classifier-3000] if-match acl 3000

[h3c-classifier-3000] quit

# 配置流分类器3010,并设置流匹配规则为匹配ACL 3010的用户报文。

[h3c] traffic classifier 3010 operator and

[h3c-classifier-3010] if-match acl 3010

[h3c-classifier-3010] quit

[h3c] traffic classifier 3020 operator and

[h3c-classifier-3020] if-match acl 3020

[h3c-classifier-3020] quit

# 配置流分类器3040,并设置流匹配规则为匹配ACL 3040的用户报文。

[h3c] traffic classifier 3040 operator and

[h3c-classifier-3040] if-match acl 3040

[h3c-classifier-3040] quit

# 定义流行为3000,配置基于包进行流量统计并对用户组public1中用户的数据包进行丢弃。

[h3c] traffic behavior 3000

[h3c-behavior-3000] accounting packet

[h3c-behavior-3000] filter deny

[h3c-behavior-3000] quit

# 定义流行为3010,配置匹配报文重定向到CPU。

[h3c] traffic behavior 3010

[h3c-behavior-3010] redirect cpu

[h3c-behavior-3010] quit

# 定义流行为3020,配置基于包进行流量统计。

[h3c] traffic behavior 3020

[h3c-behavior-3020] accounting packet

[h3c-behavior-3020] quit

# 定义流行为3040,配置基于包进行流量统计,限速4M并重定向到指定的下一跳为2.2.2.2。

[h3c] traffic behavior 3040

[h3c-behavior-3040] accounting packet

[h3c-behavior-3040] car cir 4000

[h3c-behavior-3040] redirect next-hop 2.2.2.2

[h3c-behavior-3040] quit

# 定义策略plcy并绑定流分类及行为。

[h3c] qos policy plcy

[h3c-qospolicy-plcy] classifier 3040 behavior 3040

[h3c-qospolicy-plcy] classifier 3010 behavior 3010

[h3c-qospolicy-plcy] classifier 3000 behavior 3000

[h3c-qospolicy-plcy] classifier 3020 behavior 3020

[h3c-qospolicy-plcy] quit

5. 配置User Profile

# 创建名称为u_ipoe1的User Profile。

[h3c] user-profile u_ipoe1

[h3c-user-profile-u_ipoe1] quit

# 创建名称为u_ipoe2的User Profile,并限速5M。

[h3c] user-profile u_ipoe2

[h3c-user-profile-u_ipoe2] qos car inbound any cir 5000

[h3c-user-profile-u_ipoe2] qos car outbound any cir 5000

[h3c-user-profile-u_ipoe2] quit

6. 配置User Group

# 创建名称为public1的用户组。

[h3c] user-group public1

New user group added.

[h3c-ugroup-public1] quit

# 创建名称为i-4m的用户组。

[h3c] user-group i-4m

New user group added.

[h3c-ugroup-i-4m] quit

7. 应用QoS策略

# 创建子接口GigabitEthernet 3/1/1.1,并进入子接口视图。

[h3c] interface gigabitethernet 3/1/1.1

# 在子接口GigabitEthernet 3/1/1.1的入方向应用QoS策略plcy。

[h3c–GigabitEthernet3/1/1.1] qos apply policy plcy inbound

8. 配置用户IPoE接入

(1) 配置IPv4 DHCP接入方式IPoE

# 进入GigabitEthernet 3/1/1.1子接口视图。

[h3c] interface gigabitethernet 3/1/1.1

# 使能IPoE功能,并配置二层接入模式。

[h3c–GigabitEthernet3/1/1.1] ip subscriber l2-connected enable

# 使能DHCP报文触发方式。

[h3c–GigabitEthernet3/1/1.1] ip subscriber initiator dhcp enable

# 设置DHCP报文触发方式使用的认证域为isp1。

[h3c–GigabitEthernet3/1/1.1] ip subscriber dhcp domain isp1

# 配置IPv4 DHCP个人接入用户的认证用户名为接入设备的设备名(即和深澜服务器上配置的公共帐号“h3c”保持一致)。

[h3c–GigabitEthernet3/1/1.1] ip subscriber dhcp username include sysname

# 设置动态用户的认证密码为明文123456(和深澜服务器上配置的公共帐号密码“123456”保持一致)。

[h3c–GigabitEthernet3/1/1.1] ip subscriber password plaintext 123456

# 配置接口工作在DHCP服务器或DHCP中继模式

[h3c–GigabitEthernet3/1/1.1] dhcp select relay

(2) 配置未知源IPv4接入方式IPoE

# 使能未知源IP报文触发方式。

[h3c–GigabitEthernet3/1/1.1] ip subscriber initiator unclassified-ip enable

# 设置未知源IP报文触发方式使用的认证域为isp1。

[h3c–GigabitEthernet3/1/1.1] ip subscriber unclassified-ip domain isp1

# 配置IPv4未知源IP接入用户的认证用户名为接入设备的设备名。

[h3c–GigabitEthernet3/1/1.1] ip subscriber unclassified-ip username include sysname

# 设置IPv4未知源IP接入用户的认证密码为明文123456。

[h3c–GigabitEthernet3/1/1.1] ip subscriber password plaintext 123456

# 开启在线用户探测功能,并指定ARP探测方式,重复尝试次数为3,探测间隔为1200秒。

[h3c–GigabitEthernet3/1/1.1] ip subscriber user-detect arp retry 3 interval 1200

(3)配置VLAN终结

# 在用户的接入子接口GigabitEthernet 3/1/1.1上配置IPoE接入用户的VLAN终结。

[h3c-GigabitEthernet3/1/1.1] vlan-type dot1q vid 1 to 4093

[h3c-GigabitEthernet3/1/1.1] quit

1.4.6 验证配置

(1) 客户端首次登录后,设备侧查看用户的IPoE会话信息

[h3c] display ip subscriber session verbose

Basic:

Username : h3c

Domain : isp1

VPN instance : N/A

IP address : 1.1.1.2

MAC address : 001b-2173-e300

Service-VLAN/Customer-VLAN : 112/-

Access interface : GE3/1/1.1

User ID : 0x3000004a

VPI/VCI(for ATM) : 0/0

DHCP lease : 86400 sec

DHCP remain lease : 86328 sec

Login time : Dec 5 13:34:27 2015

Online time(hh:mm:ss) : 00:01:12

Service node : Slot 3 CPU 0

Type : DHCP

State : Online

AAA:

ITA policyname : N/A

IP pool : pool1

Session idle cut : N/A

Session duration : N/A, remaining: N/A

Remaining traffic : N/A

Acct start-fail action : Online

Acct update-fail action : Online

Acct quota-out action : Offline

Max multicast addresses : 4

Multicast address list : N/A

QoS:

User profile : u_ipoe1 (active) //首次获得地址后下发的是u_ipoe1的重定向规则

Session group profile : N/A

User group acl : public1 (active) //首次获得地址后下发的是public1的重定向规则

Inbound CAR : N/A

Outbound CAR : N/A

Total traffic statistics:

Uplink packets/bytes : 5/362

DownLink packets/bytes : 0/0

以上信息表明,客户端已获取到IP地址1.1.1.2,并且被授权是u_ipoe1+public1(重定向规则)。

(2)客户端首次访问Web页面会被重定向到Portal认证界面,输入正确的用户名和密码后即可上网,后在设备侧再次查看用户详细信息。

[h3c] display ip subscriber session verbose

Basic:

Username : h3c

Domain : isp1

VPN instance : N/A

IP address : 1.1.1.2

MAC address : 001b-2173-e300

Service-VLAN/Customer-VLAN : 112/-

Access interface : GE3/1/1.1

User ID : 0x3000004e

VPI/VCI(for ATM) : 0/0

DHCP lease : 86400 sec

DHCP remain lease : 85112 sec

Login time : Dec 5 13:58:33 2015

Online time(hh:mm:ss) : 00:26:21

Service node : Slot 3 CPU 0

Type : DHCP

State : Online

AAA:

ITA policyname : N/A

IP pool : pool1

Session idle cut : N/A

Session duration : N/A, remaining: N/A

Remaining traffic : N/A

Acct start-fail action : Online

Acct update-fail action : Online

Acct quota-out action : Offline

Max multicast addresses : 4

Multicast address list : N/A

QoS:

User profile : u_ipoe2 (active) //授权的User profile为u_ipoe2

Session group profile : N/A

User group acl : i-4m (active) //授权的用户组为i-4m

Inbound CAR : N/A

Outbound CAR : N/A

Total traffic statistics:

Uplink packets/bytes : 195/35990

DownLink packets/bytes : 91/12841

以上信息表明,客户端首次Portal拨号后授权的User profile被替换为u_ipoe2,用户组被替换为i-4m。

(3)客户端释放地址后重新renew,客户端无需再输入用户名和密码即可通过认证,在设备设备侧查看用户详细信息。

[h3c] display ip subscriber session verbose

Basic:

Username : h3c

Domain : isp1

VPN instance : N/A

IP address : 1.1.1.2

MAC address : 001b-2173-e300

Service-VLAN/Customer-VLAN : 112/-

Access interface : GE3/1/1.1

User ID : 0x3000004e

VPI/VCI(for ATM) : 0/0

DHCP lease : 86400 sec

DHCP remain lease : 85112 sec

Login time : Dec 5 13:58:33 2015

Online time(hh:mm:ss) : 00:26:21

Service node : Slot 3 CPU 0

Type : DHCP

State : Online

AAA:

ITA policyname : N/A

IP pool : pool1

Session idle cut : N/A

Session duration : N/A, remaining: N/A

Remaining traffic : N/A

Acct start-fail action : Online

Acct update-fail action : Online

Acct quota-out action : Offline

Max multicast addresses : 4

Multicast address list : N/A

QoS:

User profile : u_ipoe2 (active) //授权的User profile为u_ipoe2

Session group profile : N/A

User group acl : i-4m (active) //授权的用户组为i-4m

Inbound CAR : N/A

Outbound CAR : N/A

Total traffic statistics:

Uplink packets/bytes : 195/35990

DownLink packets/bytes : 91/12841

以上信息表明,客户端第一次Portal认证通过后,以后用户只要获取到IP地址就会直接下发u_ipoe2和i-4m策略,不再需要进行Portal认证。

· 公共:

¡ 授权地址池、User Profile和用户组属性,如果RADIUS服务器和ISP域下同时配置,则以RADIUS服务器授权的为准(请根据实际需求选择在RADIUS服务器上授权或在ISP域下配置)。

¡ 本例中DHCP Server是由设备进行模拟,实际应用建议使用专门的DHCP服务器。

¡ 因重定向到指定的下一跳动作只支持一跳,请确保BRAS和RADIUS服务器之间网络二层可达。

· IPoE:

¡ 接口上使能了IPoE功能后,默认丢弃接收到的用户报文,需要配置IPoE用户触发方式,使指定的用户报文得以处理,后续能够正常使用网络服务。

¡ 接入设备上配置动态IPoE个人接入用户认证使用的用户名和密码必须与认证服务器配置的用户名保持一致,用户才可以认证通过。缺省情况下,IPv4 DHCP个人接入用户使用报文源MAC地址作为认证用户名,认证密码为字符串vlan。

¡ 对于与接入接口在同一网段内的动态IPv4 IPoE个人接入用户,可使用ARP请求或ICMP请求报文对用户进行探测;对于与接入接口不在同一网段内的动态IPv4 IPoE个人接入用户,应使用ICMP请求报文对用户进行探测。

¡ 接入接口上不能同时启用ARP请求和ICMP请求两种方式对动态IPv4 IPoE个人接入用户进行探测。

¡ 当DHCP和IPoE配合使用时,如果BRAS设备作为DHCP中继,则必须在接入接口(本例为子接口GigabitEthernet3/1/1.1)视图下执行dhcp select relay命令配置接口工作在DHCP中继模式。

- 2023-11-06回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论