1

- 0关注

- 0收藏,1069浏览

问题描述:

大伙们提问有遇到过:内容包含敏感字符,未通过审核“ 的提示吗?但是也没有包含敏感字符啊?什么算敏感字符呢

- 2023-12-06提问

- 举报

-

(0)

最佳答案

1

1

- 2023-12-06回答

- 评论(3)

- 举报

-

(0)

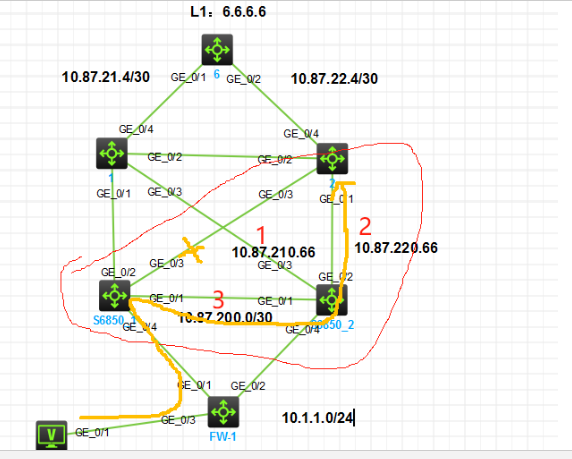

使用ACL(访问控制列表):在S6850-1上配置ACL,通过ACL过滤掉10.87.200.0/30网段的路由更新,阻止这个网段的路由信息传播到S2交换机。 使用路由映射(route map):通过路由映射在S6850-1上匹配到达S2交换机的路由,并将这些路由标记为不可达,阻止10.87.200.0/30网段的路由传播到S2。 使用OSPF过滤功能:如果设备支持,您可以在S6850-1上配置OSPF过滤,并将10.87.200.0/30网段排除在路由更新之外,阻止这个网段的路由信息传播到S2。 无论您选择哪种方法,都需要谨慎配置和测试,以确保不会影响到其他正常的路由传播。此外,为了避免出现问题,建议在实施配置之前先在实验环境中进行测试。

1、ACL过滤:这个不是只能禁止互访吗,怎么禁止这个路由不被S2学到,有具体参考案例吗? 2、OSPF怎么将10.87.200.0/30这个段过滤?有案例参考吗

可以试试这个,最好把配置提前备份,不一定能行 ospf area 0 filter-list export DENY-10.87.200.0/30 permit in # ip filter basic DENY-10.87.200.0/30 rule 0 deny source 10.87.200.0 0.0.0.3 # interface GigabitEthernet0/3 ip filter DENY-10.87.200.0/30 outbound 在这个例子中,我们首先在OSPF进程下配置了一个名为DENY-10.87.200.0/30的过滤列表,然后在该过滤列表中允许指定的网络段。接下来,我们创建了一个名为DENY-10.87.200.0/30的IP基本过滤器,拒绝指定的源IP地址。最后,我们将这个IP基本过滤器应用到了GigabitEthernet0/3接口的出方向。

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

可以试试这个,最好把配置提前备份,不一定能行 ospf area 0 filter-list export DENY-10.87.200.0/30 permit in # ip filter basic DENY-10.87.200.0/30 rule 0 deny source 10.87.200.0 0.0.0.3 # interface GigabitEthernet0/3 ip filter DENY-10.87.200.0/30 outbound 在这个例子中,我们首先在OSPF进程下配置了一个名为DENY-10.87.200.0/30的过滤列表,然后在该过滤列表中允许指定的网络段。接下来,我们创建了一个名为DENY-10.87.200.0/30的IP基本过滤器,拒绝指定的源IP地址。最后,我们将这个IP基本过滤器应用到了GigabitEthernet0/3接口的出方向。