T1030特征库升级

- 0关注

- 0收藏,1657浏览

问题描述:

T1030特征库升级,授权文件已获得,后续如果操作,是否有相关文档?

组网及组网描述:

- 2024-01-12提问

- 举报

-

(0)

最佳答案

- 2024-01-12回答

- 评论(2)

- 举报

-

(0)

特征库和授权是两个东西,参考答案

授权已经成功,激活信息也已获取,后续操作步骤?

特征库和授权是两个东西,参考答案

您好,请知:

可以参考如下特征库升级的案例:

定时升级特征库文件

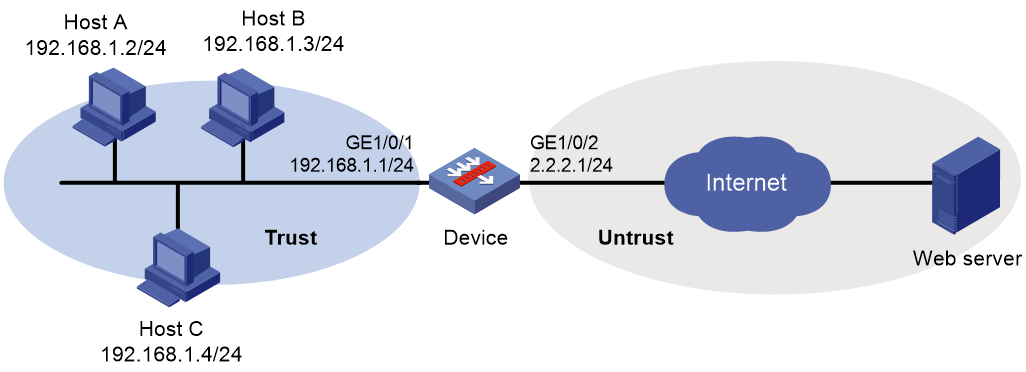

组网需求

如图-1所示,位于Trust安全域的局域网用户通过Device可以访问Untrust安全域的Internet资源。现要求每周六凌晨三点,定时升级设备的入侵防御特征库。

使用版本

本举例是在T5020的R8524版本上进行配置和验证的。

配置注意事项

· 配置该功能前请确保设备可访问升级服务器或可通过代理服务器访问升级服务器。

· 配置该功能前请确认License状态是否正常。

配置步骤

1. 配置接口IP地址并将接口加入安全域

# 选择“网络 > 接口 > 接口”,进入接口配置页面。

# 选中接口GE1/0/1前的复选框,单击<编辑>按钮,配置如下。

· 加入安全域:Trust。

· IP地址/掩码:192.168.1.1/24。

· 其他配置项保持默认情况即可。

# 按照同样的步骤配置接口GE1/0/2,配置如下。

· 加入安全域:Untrust。

· IP地址/掩码:2.2.2.1/24。

· 其他配置项保持默认情况即可。

2. 配置Trust安全域与Local安全域之间的安全策略,保证局域网用户可通过PC访问设备(配置步骤略)

3. 配置定时升级入侵防御特征库

# 选择“系统 > 升级中心 > 特征库升级”。

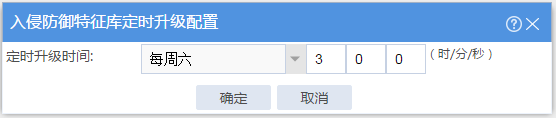

# 在“升级中心列表”页面,勾选入侵防御特征库右侧操作中的<开启定时升级>复选框,进入“入侵防御特征库定时升级配置”页面,定时升级时间设置为每周六凌晨三点。

图-2 入侵防御特征库定时升级配置

# 单击<确定>按钮,即可完成定时升级特征库。

验证配置

设置的定时升级时间到达后,可在“升级中心列表”页面查看当前特征库的版本已经更新。

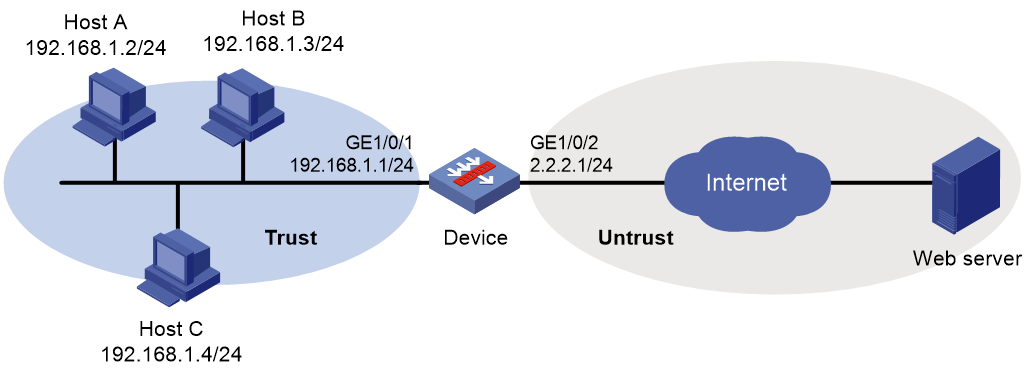

组网需求

如图-3所示,位于Trust安全域的局域网用户通过Device可以访问Untrust安全域的Internet资源。管理员发现网络上出现了新的攻击方式,而设备的定时升级时间尚未达到时,现要求立即升级设备的入侵防御特征库。

使用版本

本举例是在T5020的R8524版本上进行配置和验证的。

配置注意事项

配置该功能前请确保设备可访问升级服务器或可通过代理服务器访问升级服务器。

配置步骤

1. 配置接口IP地址并将接口加入安全域

# 选择“网络 > 接口 > 接口”,进入接口配置页面。

# 选中接口GE1/0/1前的复选框,单击<编辑>按钮,配置如下。

· 加入安全域:Trust。

· IP地址/掩码:192.168.1.1/24。

· 其他配置项保持默认情况即可。

# 按照同样的步骤配置接口GE1/0/2,配置如下。

· 加入安全域:Untrust。

· IP地址/掩码:2.2.2.1/24。

· 其他配置项保持默认情况即可。

2. 配置Trust安全域与Local安全域之间的安全策略,保证局域网用户可通过PC访问设备(配置步骤略)

3. 配置立即升级入侵防御特征库

# 选择“系统 > 升级中心 > 特征库升级”。

# 在“升级中心列表”页面,单击入侵防御特征库右侧操作中的<立即升级>按钮。

# 在弹出的确认提示框中,单击<是>按钮,立即升级入侵防御特征库。

验证配置

以上配置完成后,可在“升级中心列表”页面查看,当前特征库的版本已经更新。

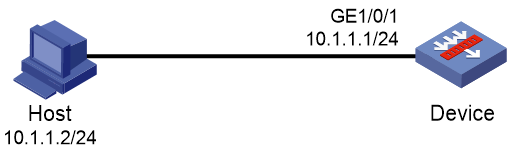

组网需求

如图-4所示,管理员本地保存了最新的入侵防御特征库文件V7-IPS-1.0.42.dat。现需要手动离线升级入侵防御特征库,加载最新的入侵防御特征。

使用版本

本举例是在T5020的R8524版本上进行配置和验证的。

配置步骤

1. 配置接口IP地址并将接口加入安全域

# 选择“网络 > 接口 > 接口”,进入接口配置页面。

# 选中接口GE1/0/1前的复选框,单击<编辑>按钮,配置如下。

· 加入安全域:Trust。

· IP地址/掩码:10.1.1.1/24。

· 其他配置项保持默认情况即可。

2. 配置Trust安全域与Local安全域之间的安全策略,保证局域网用户可通过PC访问设备(配置步骤略)

3. 导入侵防御特征库文件

# 选择“系统 > 升级中心 > 特征库升级”。

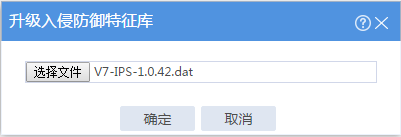

# 在“升级中心列表”页面,单击入侵防御特征库右侧操作中的<本地升级>按钮,进入“升级入侵防御特征库”页面,单击<选择文件>按钮,选择本地的特征库文件V7-IPS-1.0.42.dat。

图-5 本地升级入侵防御特征库

# 单击<确定>按钮,即可完成特征库升级。

验证配置

以上配置完成后,可在“升级中心列表”页面查看当前特征库的版本已经更新。

- 2024-01-12回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明