EWP-WX3520X如何开启snmp?

- 0关注

- 0收藏,2193浏览

最佳答案

S5600 SNMP管理的配置

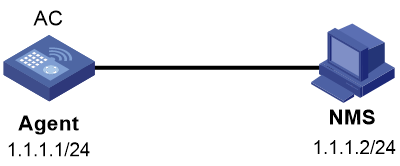

一、组网需求:

1. 网管工作站(NMS)与Switch A通过以太网相连,网管工作站IP地址为10.10.10.1,Switch A的VLAN接口IP地址为10.10.10.2。

2. 在Switch A上进行如下配置:设置团体名和访问权限、管理员标识、联系方法以及交换机的位置信息、允许交换机发送Trap消息。

二、组网图

三、配置步骤:

1. 设置团体、群组和用户。

<SwitchA> system-view

[SwitchA] snmp-agent

[SwitchA] snmp-agent sys-info version all

[SwitchA] snmp-agent community write public

[SwitchA] snmp-agent mib-view include internet 1.3.6.1

[SwitchA] snmp-agent group v3 managev3group write-view internet

[SwitchA] snmp-agent usm-user v3 managev3user managev3group

2. 设置网管使用的VLAN接口为VLAN 2接口,将用于网管的端口Ethernet1/0/2加入到VLAN2中,配置VLAN2的接口IP地址10.10.10.2。

[SwitchA] vlan 2

[SwitchA-vlan2] port Ethernet 1/0/2

[SwitchA-vlan2] quit

[SwitchA] interface Vlan-interface 2

[SwitchA-Vlan-interface2] ip address 10.10.10.2 255.255.255.0

[SwitchA-Vlan-interface2] quit

3. 允许向网管工作站10.10.10.1发送Trap报文,使用的团体名为public。

[SwitchA] snmp-agent trap enable standard authentication

[SwitchA] snmp-agent trap enable standard coldstart

[SwitchA] snmp-agent trap enable standard linkup

[SwitchA] snmp-agent trap enable standard linkdown

[SwitchA] snmp-agent target-host trap address udp-domain 10.10.10.1 udp-port 5000 params securityname public

四、配置关键点:

1. SNMP V3采用用户名和密码认证方式。在网管工作站上需要设置用户名,并选择相应的安全级别。

2. 安全级别分为鉴权、加密或鉴权且加密。

- 2024-01-14回答

- 评论(0)

- 举报

-

(0)

您好,请知:

以下是SNMP的配置案例,请参考:

1.12 SNMP典型配置举例

1.12.1 SNMPv1/v2c配置举例

SNMPv1和SNMPv2c的配置方法相同,下面以SNMPv1为例进行配置。

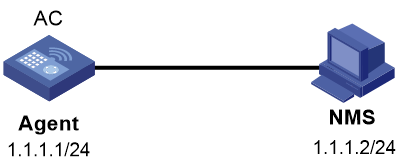

1. 组网需求

NMS与Agent相连,设备的IP地址和掩码如图1-3所示。

NMS通过SNMPv1对Agent进行监控管理,Agent在故障时能够主动向NMS发送告警信息。

2. 组网图

图1-3 SNMPv1配置组网图

3. 配置步骤

(1) 配置Agent

# 配置Agent的IP地址为1.1.1.1/24,并确保Agent与NMS之间路由可达。(配置步骤略)

# 设置Agent使用的SNMP版本为v1、只读团体名为public,读写团体名为private。

<AC> system-view

[AC] snmp-agent sys-info version v1

[AC] snmp-agent community read public

[AC] snmp-agent community write private

# 设置设备的联系人和位置信息,以方便维护。

[AC] snmp-agent sys-info contact Mr.Wang-Tel:3306

[AC] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的团体名为public。

[AC] snmp-agent trap enable

[AC] snmp-agent target-host trap address udp-domain 1.1.1.2 params securityname public v1

snmp-agent target-host命令中指定的版本必须和NMS上运行的SNMP版本一致,因此需要将snmp-agent target-host命令中的版本参数设置为v1。否则,NMS无法正确接收告警信息。

(2) 配置NMS

# 设置NMS使用的SNMP版本为SNMPv1,只读团体名为public,读写团体名为private。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和设备侧保持一致,否则无法进行相应操作。

4. 验证配置

查询Agent上相应的MIB节点获取NULL0接口的MTU值(OID为1.3.6.1.2.1.2.2.1.4.135471),结果为1500。

当使用错误的团体名获取Agent上的MIB节点信息时,NMS上将看到认证失败的Trap报文。

1.12.2 SNMPv3配置举例

1. 组网需求

NMS与Agent相连,设备的IP地址和掩码如图1-4所示。

NMS通过SNMPv3只能对Agent的SNMP报文的相关信息进行监控管理,Agent在出现故障时能够主动向NMS发送告警信息,NMS上接收SNMP告警信息的默认UDP端口号为162。

NMS与Agent建立SNMP连接时,需要认证,使用的认证算法为SHA-1,认证密码为123456TESTauth&!。NMS与Agent之间传输的SNMP报文需要加密,使用的加密协议为AES,加密密码为123456TESTencr&!。

2. 组网图

图1-4 SNMPv3配置组网图

3. 通过RBAC方式配置步骤

(1) 配置Agent

# 配置Agent的IP地址为1.1.1.1/24,并确保Agent与NMS之间路由可达。(配置步骤略)

# 创建用户角色test并设置访问权限:用户只能读节点snmpMIB(OID为1.3.6.1.6.3.1)下的对象(本举例验证时会用到linkUp和linkDown节点),不可以访问其它MIB对象。

<AC> system-view

[AC] role name test

[AC-role-test] rule 1 permit read write oid oid 1.3.6.1.6.3.1

# 配置用户角色test具有system(OID为1.3.6.1.2.1.1)的读权限与interfaces(OID为1.3.6.1.2.1.2)的读写权限,以便接口状态变化时,Agent会向NMS发送告警信息。

[AC-role-test] rule 2 permit read oid 1.3.6.1.2.1.1

[AC-role-test] rule 3 permit read write oid 1.3.6.1.2.1.2

[AC-role-test] quit

#创建用户RBACtest,为其绑定用户角色test,认证算法为SHA-1,认证密码为123456TESTauth&!,加密算法为AES,加密密码是123456TESTencr&!。

[AC] snmp-agent usm-user v3 RBACtest user-role test simple authentication-mode sha 123456TESTauth&! privacy-mode aes128 123456TESTencr&!

# 设置设备的联系人和位置信息,以方便维护。

[AC] snmp-agent sys-info contact Mr.Wang-Tel:3306

[AC] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的用户名为RBACtest。

[AC] snmp-agent trap enable

[AC] snmp-agent target-host trap address udp-domain 1.1.1.2 params securityname RBACtest v3 privacy

(2) 配置NMS

# 设置NMS使用的SNMP版本为SNMPv3,用户名为RBACtest,启用认证和加密功能,认证算法为SHA-1,认证密码为123456TESTauth&!,加密协议为AES,加密密码为123456TESTencr&!。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和设备侧保持一致,否则无法进行相应操作。

4. 通过VACM方式配置步骤

(1) 配置Agent

# 配置Agent的IP地址为1.1.1.1/24,并确保Agent与NMS之间路由可达。(配置步骤略)

# 设置访问权限:用户只能节点snmpMIB(OID为1.3.6.1.6.3.1)下的对象(本举例验证时会用到linkUp和linkDown节点),不可以访问其它MIB对象。

<AC> system-view

[AC] undo snmp-agent mib-view ViewDefault

[AC] snmp-agent mib-view included test snmpMIB

[AC] snmp-agent group v3 managev3group privacy read-view test write-view test

# 设置访问权限:配置用户具有system(OID为1.3.6.1.2.1.1)和interfaces(OID为1.3.6.1.2.1.2)的读写权限,以便接口状态变化时时,Agent会向NMS发送告警信息。(VACM方式只能将MIB视图中包含的所有节点配置为只读属性或者读写属性,不能仅配置部分节点的属性)。

[AC] snmp-agent mib-view included test 1.3.6.1.2.1.1

[AC] snmp-agent mib-view included test 1.3.6.1.2.1.2

[AC] snmp-agent group v3 managev3group privacy write-view test

# 设置Agent使用的用户名为VACMtest,认证算法为SHA-1,认证密码为123456TESTauth&!,加密算法为AES,加密密码是123456TESTencr&!。

[AC] snmp-agent usm-user v3 VACMtest managev3group simple authentication-mode sha 123456TESTauth&! privacy-mode aes128 123456TESTencr&!

# 设置设备的联系人和位置信息,以方便维护。

[AC] snmp-agent sys-info contact Mr.Wang-Tel:3306

[AC] snmp-agent sys-info location telephone-closet,3rd-floor

# 设置允许向NMS发送告警信息,使用的用户名为VACMtest。

[AC] snmp-agent trap enable

[AC] snmp-agent target-host trap address udp-domain 1.1.1.2 params securityname VACMtest v3 privacy

(2) 配置NMS

# 设置NMS使用的SNMP版本为SNMPv3,用户名为VACMtest,启用认证和加密功能,认证算法为SHA-1,认证密码为123456TESTauth&!,加密协议为AES,加密密码为123456TESTencr&!。另外,还可以根据需求设置“超时”时间和“重试次数”。具体配置请参考NMS的相关手册。

NMS侧的配置必须和设备侧保持一致,否则无法进行相应操作。

5. 验证配置

(1) NMS使用RBACtest用户名访问Agent

可查询sysName节点的值,返回结果为Agent。

设置sysName节点的值为Sysname,由于没有权限,操作失败。

在Agent上关闭或打开接口,NMS上将收到linkUP(OID为1.3.6.1.6.3.1.1.5.4)或linkDown(OID为1.3.6.1.6.3.1.1.5.3)Trap报文。

(2) NMS使用VACMtest用户名访问Agent

可查询sysName节点的值,返回结果为Agent。

设置sysName节点的值为Sysname,操作成功。

在Agent上关闭或打开接口,NMS上将收到linkUP或linkDown Trap报文。

- 2024-01-15回答

- 评论(0)

- 举报

-

(0)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论