F1000端口映射

- 1关注

- 1收藏,1799浏览

参考

1.2 配置需求及实现的效果

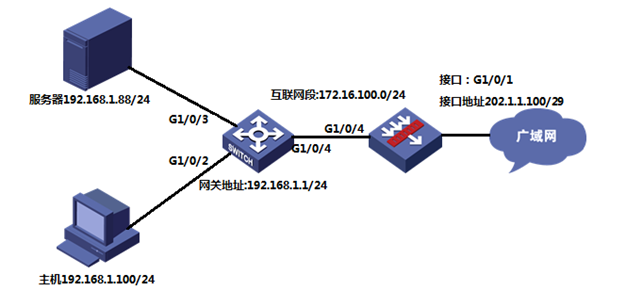

防火墙部署在互联网出口,内网有一台OA服务器192.168.1.88通过防火墙发布了8081端口到外网,内网用户使用192.168.1.88加端口号8081可以正常访问服务器,目前需要实现外用用户通过公网地址202.1.1.100加端口号8081访问OA服务器

2 组网图

配置步骤

3 配置步骤

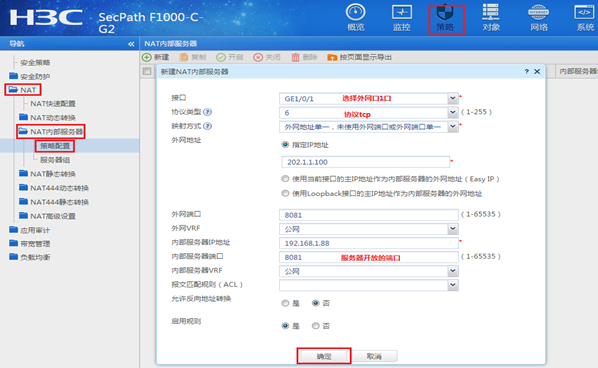

3.1 配置内部服务器映射(端口映射)

#选择“策略”>“NAT”>“NAT内部服务器”>“策略配置”点击“新建”,“接口”选择外网口1/0/1,“协议类型”选择6(TCP协议),“外网地址”填写1/0/1接口真实地址,“外网端口”填写要发布的8081端口,“内网服务器IP地址”添加真实服务器地址,“内部服务器端口”填写8081端口

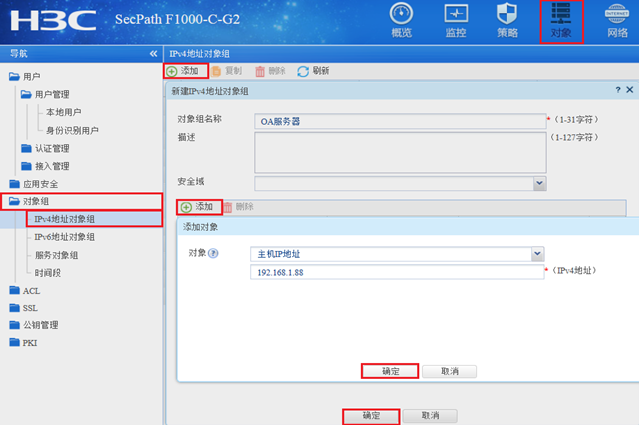

3.2 创建Untrust到Trust域间策略,放通目的地址为192.168.1.88端口为8081的访问规则。

#创建地址对象:点击“对象”>“对象组”>“IPV4地址对象组”添加IPV4地址对象。“对象”选择“主机IP地址”填入服务器IP地址192.168.1.88。

#创建服务器对象:“点击”>“对象”>“对象组”>“服务对象组”添加服务对象,“对象选择”协议类型”,“目的端口”起始终止端口均选择8081。

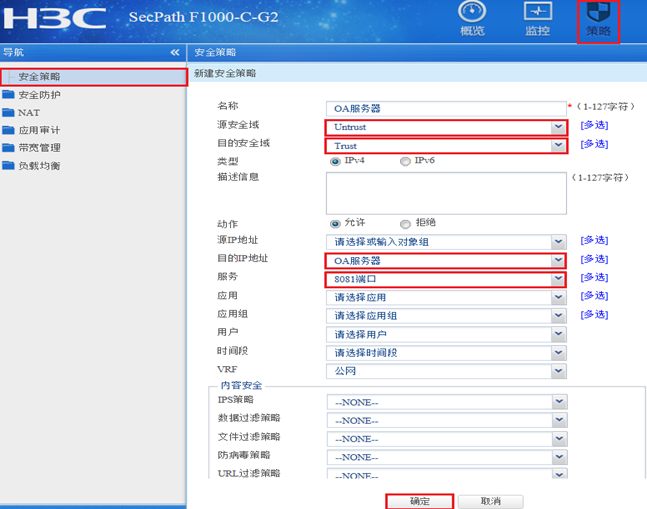

#创建安全策略:点击“策略”>“安全策略”新建安全策略,“源安全域”选择untrust域,“目的安全域”选择trust域,“目的IP地址”选择OA服务器地址对象,“服务”选择8081服务对象,点击“确定”完成策略配置。

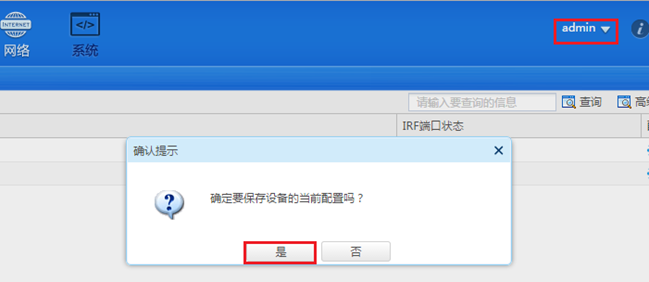

3.3 保存配置

#在设备右上角选择“保存”选项,点击“是”完成配置。

- 2024-03-06回答

- 评论(0)

- 举报

-

(0)

这个服务器内部访问时也想用公网地址访问,这个怎么做映射

- 2024-03-06回答

- 评论(1)

- 举报

-

(0)

接口下开启 nat hairpin enable

接口下开启 nat hairpin enable

3.18.7 内网用户通过NAT地址访问内网服务器配置举例

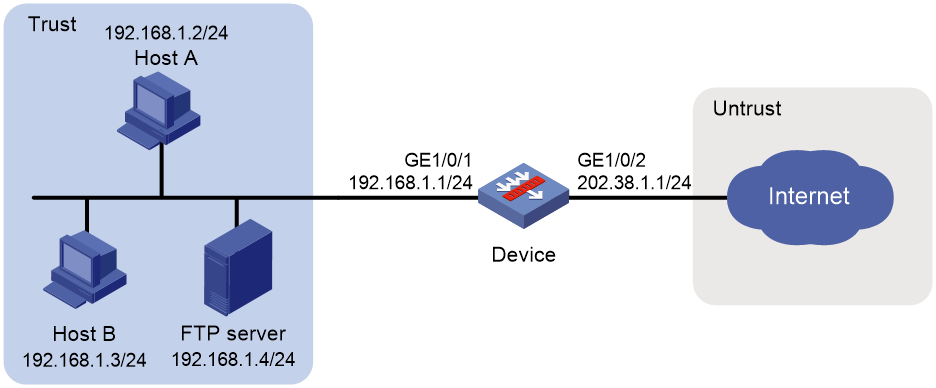

1. 组网需求

· 某公司内部网络中有一台FTP服务器,地址为192.168.1.4/24。

· 该公司拥有两个外网IP地址:202.38.1.1和202.38.1.2。

需要实现如下功能:

· 外网主机可以通过202.38.1.2访问内网中的FTP服务器。

· 内网主机也可以通过202.38.1.2访问内网中的FTP服务器。

2. 组网图

图3-9 内网用户通过NAT地址访问内网服务器配置组网图

3. 配置思路

该需求为典型的C-S模式的NAT hairpin应用,具体配置思路如下。

· 为使外网主机可以通过外网地址访问内网FTP服务器,需要在外网侧接口配置NAT内部服务器。

· 为使内网主机通过外网地址访问内网FTP服务器,需要在内网侧接口开启NAT hairpin功能。其中,目的IP地址转换通过匹配外网侧接口上的内部服务器配置来完成,源地址转换通过匹配内部服务器配置所在接口上的出方向动态地址转换或出方向静态地址转换来完成,本例中采用出方向动态地址转换配置。

4. 配置步骤

(1) 配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 10.110.10.1 24

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

(2) 将接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

(3) 配置安全策略

# 配置名称为trust-trust的安全策略,保证Trust安全域内的Host可以访问Trust安全域内的Server,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule name trust-trust

[Device-security-policy-ip-1-trust-trust] source-zone trust

[Device-security-policy-ip-1-trust-trust] destination-zone trust

[Device-security-policy-ip-1-trust-trust] source-ip-host 202.38.1.1

[Device-security-policy-ip-1-trust-trust] destination-ip-host 192.168.1.4

[Device-security-policy-ip-1-trust-trust] action pass

[Device-security-policy-ip-1-trust-trust] quit

# 配置名称为untrust-trust的安全策略,保证Untrust安全域内的Host可以访问Trust安全域内的Server,具体配置步骤如下。

[Device-security-policy-ip] rule name untrust-trust

[Device-security-policy-ip-2-untrust-trust] source-zone untrust

[Device-security-policy-ip-2-untrust-trust] destination-zone trust

[Device-security-policy-ip-2-untrust-trust] destination-ip-host 192.168.1.4

[Device-security-policy-ip-2-untrust-trust] action pass

[Device-security-policy-ip-2-untrust-trust] quit

[Device-security-policy-ip] quit

(4) 配置NAT功能

# 配置ACL 2000,允许对内部网络中192.168.1.0/24网段的报文进行地址转换。

[Device] acl basic 2000

[Device-acl-ipv4-basic-2000] rule permit source 192.168.1.0 0.0.0.255

[Device-acl-ipv4-basic-2000] quit

# 在接口GigabitEthernet1/0/2上配置NAT内部服务器,允许外网主机使用地址202.38.1.2访问内网FTP服务器,同时使得内网主机访问内网FTP服务器的报文可以进行目的地址转换。

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] nat server protocol tcp global 202.38.1.2 inside 192.168.1.4 ftp

# 在接口GigabitEthernet1/0/2上配置Easy IP方式的出方向动态地址转换,使得内网主机访问内网FTP服务器的报文可以使用接口GigabitEthernet1/0/2的IP地址进行源地址转换。

[Device-GigabitEthernet1/0/2] nat outbound 2000

[Device-GigabitEthernet1/0/2] quit

# 在接口GigabitEthernet1/0/1上开启NAT hairpin功能。

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] nat hairpin enable

[Device-GigabitEthernet1/0/1] quit

5. 验证配置

# 以上配置完成后,内网主机和外网主机均能够通过外网地址访问内网FTP Server。通过查看如下显示信息,可以验证以上配置成功。

[Device] display nat all

NAT outbound information:

Totally 1 NAT outbound rules.

Interface: GigabitEthernet1/0/2

ACL: 2000

Address group ID: ---

Port-preserved: N NO-PAT: N Reversible: N

Config status: Active

NAT internal server information:

Totally 1 internal servers.

Interface: GigabitEthernet1/0/2

Protocol: 6(TCP)

Global IP/port: 202.38.1.2/21

Local IP/port : 192.168.1.4/21

Rule name : ServerRule_1

NAT counting : 0

Config status : Active

NAT logging:

Log enable : Disabled

Flow-begin : Disabled

Flow-end : Disabled

Flow-active : Disabled

Port-block-assign : Disabled

Port-block-withdraw : Disabled

Alarm : Disabled

NO-PAT IP usage : Disabled

NAT hairpinning:

Totally 1 interfaces enabled with NAT hairpinning.

Interface: GigabitEthernet1/0/1

Config status: Active

NAT mapping behavior:

Mapping mode : Address and Port-Dependent

ACL : ---

Config status: Active

NAT ALG:

DNS : Enabled

FTP : Enabled

H323 : Disabled

ICMP-ERROR : Enabled

ILS : Disabled

MGCP : Disabled

NBT : Disabled

PPTP : Enabled

RTSP : Enabled

RSH : Disabled

SCCP : Disabled

SCTP : Disabled

SIP : Disabled

SQLNET : Disabled

TFTP : Disabled

XDMCP : Disabled

Static NAT load balancing: Disabled

NAT link-switch recreate-session: Disabled

NAT configuration-for-new-connection: Disabled

# 通过以下显示命令,可以看到Host A访问FTP server时生成NAT会话信息。

[Device] display nat session verbose

Slot 1:

Initiator:

Source IP/port: 192.168.1.2/1694

Destination IP/port: 202.38.1.2/21

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

Responder:

Source IP/port: 192.168.1.4/21

Destination IP/port: 202.38.1.1/1025

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

Source security zone: Trust

State: TCP_ESTABLISHED

Application: FTP

Rule ID: -/-/-

Rule name:

Start time: 2017-06-15 14:53:29 TTL: 3597s

Initiator->Responder: 7 packets 308 bytes

Responder->Initiator: 5 packets 312 bytes

Total sessions found: 1

- 2024-03-06回答

- 评论(0)

- 举报

-

(1)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明