HCL模拟器路由器设置动态隧道主模式(IPsec VPN)

- 0关注

- 1收藏,3103浏览

要配置IPsec VPN隧道使用动态模式,你可以按照以下步骤进行配置:

- 创建IKE策略:

ike proposal ike-proposal-name

encryption-algorithm aes-cbc-256 / 3des / des // 选择加密算法

integrity-algorithm sha256 / sha1 / md5 // 选择完整性校验算法

authentication-method pre-shared-key / rsa-signatures // 选择认证方法

dh group2 / group14 / group5 // 选择Diffie-Hellman密钥交换组

- 创建IPsec策略:

ipsec proposal ipsec-proposal-name

esp encryption-algorithm aes-cbc-256 / 3des / des // 选择加密算法

esp integrity-algorithm sha256 / sha1 / md5 // 选择完整性校验算法

pfs group2 / group14 / group5 // 选择Perfect Forward Secrecy组

- 创建IKE策略模板:

ike policy ike-policy-name

pre-shared-key private-key // 配置预共享密钥

encryption-algorithm aes-cbc-256 / 3des / des // 选择加密算法

integrity-algorithm sha256 / sha1 / md5 // 选择完整性校验算法

dh group2 / group14 / group5 // 选择Diffie-Hellman密钥交换组

- 创建IPSec策略模板:

ipsec policy ipsec-policy-name

protection-tunnel

proposal ipsec-proposal-name

- 创建动态IPSec VPN隧道:

ipsec

vpn-instance vpn-instance-name

ike-peer dynamic-ike-peer-name

aggressive-mode // 使用动态模式

ike-proposal ike-proposal-name

ike-policy ike-policy-name

ipsec-proposal ipsec-proposal-name

ipsec-policy ipsec-policy-name

local-address interface interface-name

在上述配置中,请注意将"ike-proposal-name"、"ipsec-proposal-name"、"ike-policy-name"、"ipsec-policy-name"、"private-key"、"vpn-instance-name"、"dynamic-ike-peer-name"和"interface-name"替换为实际的配置值。

以上是一般的配置步骤,实际操作中可能还需要根据具体网络设备的品牌和型号等进行调整。因此,在实施配置前,请参考设备厂商的具体配置文档或与设备厂商的技术支持团队联系以获取准确的配置指导。

- 2024-03-22回答

- 评论(2)

- 举报

-

(0)

这个还有什么参考的吗?

https://www.h3c.com/cn/d_202203/1560832_30005_0.htm

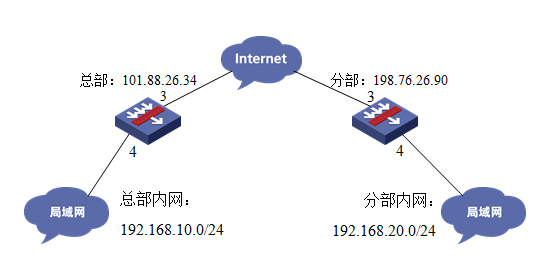

1.2 配置需求及实现的效果

总部和分部各有一台防火墙部署在互联网出口,因业务需要两端内网需要通过VPN相互访问。IP地址及接口规划如下表所示:

公司名称 | 外网接口 | 公网地址/掩码 | 公网网关 | 内网接口 | 内网地址/掩码 |

总部 | 1/0/3 | 101.88.26.34/30 | 101.88.26.33 | 1/0/4 | 192.168.10.0/24 |

分部 | 1/0/3 | 198.76.26.90/30 | 198.76.26.89 | 1/0/4 | 192.168.20.0/24 |

2 组网图

配置步骤

3 两端防火墙上网配置

防火墙上网配置略,本文只针对IPSEC VPN配置进行介绍。

3.1 总部侧创建IPSEC兴趣流匹配到分部的数据

#创建IPSEC的感兴趣流,用于匹配IPSEC数据。

[H3C]acl advanced 3999

[H3C-acl-ipv4-adv-3999]rule permit ip source 192.168.10.0 0.0.0.255 destination 192.168.20.0 0.0.0.255

[H3C-acl-ipv4-adv-3999]quit

#创建acl 3888调用在外网接口用于排除IPSEC兴趣流不做NAT。

[H3C]acl advanced 3888

[H3C-acl-ipv4-adv-3888]rule deny ip source 192.168.10.0 0.0.0.255 destination 192.168.20.0 0.0.0.255

[H3C-acl-ipv4-adv-3888]rule permit ip source any

[H3C-acl-ipv4-adv-3888]quit

3.2 总部侧创建IPSEC安全提议

#加密类型设置为aes-cbc-128,认证类型设置为sha1。

[H3C]ipsec transform-set 1

[H3C-ipsec-transform-set-1]esp encryption-algorithm aes-cbc-128

[H3C-ipsec-transform-set-1]esp authentication-algorithm sha1

[H3C-ipsec-transform-set-1]quit

3.3 总部侧创建IKE安全提议

#IKE安全提议默认的认证类型为sha1,加密类型为DES-CBC,DH组为DH1,所以不需要配置也存在这些参数。

[H3C]ike proposal 1

[H3C-ike-proposal-1]quit

3.4 总部侧创建IKE安全密钥

#创建IKE密钥,地址填写分部侧设备的公网IP,密码设置为123456。

[H3C]ike keychain 1

[H3C-ike-keychain-1]pre-shared-key address 198.76.26.90 key simple 123456

[H3C-ike-keychain-1]quit

3.5 总部侧创建IKE安全框架

#创建IKE安全框架,将本端地址、对端地址、keychain、proposal关联起来。

[H3C]ike profile 1

[H3C-ike-profile-1]keychain 1

[H3C-ike-profile-1]local-identity address 101.88.26.34

[H3C-ike-profile-1]match remote identity address 198.76.26.90

[H3C-ike-profile-1]proposal 1

[H3C-ike-profile-1]quit

3.6 总部侧创建IPSEC安全策略

#创建IKE安全策略GE1/0/3将transform-set、acl、ike-profile、本端地址、对端地址关联起来。

[H3C]ipsec policy GE1/0/3 1 isakmp

[H3C-ipsec-policy-isakmp-GE1/0/3-1]transform-set 1

[H3C-ipsec-policy-isakmp-GE1/0/3-1]security acl 3999

[H3C-ipsec-policy-isakmp-GE1/0/3-1]local-address 101.88.26.34

[H3C-ipsec-policy-isakmp-GE1/0/3-1]remote-address 198.76.26.90

[H3C-ipsec-policy-isakmp-GE1/0/3-1]ike-profile 1

[H3C-ipsec-policy-isakmp-GE1/0/3-1]quit

3.7 总部侧外网接口调用IPSEC策略和NAT动态转换策略

[H3C]interface GigabitEthernet 1/0/3

[H3C-GigabitEthernet1/0/3]ipsec apply policy GE1/0/3

[H3C-GigabitEthernet1/0/3]nat outbound 3888

[H3C-GigabitEthernet1/0/3]quit

3.8 总部侧配置安全策略放通IPSEC数据

#创建对象组,组名称为192.168.10.0

[H3C]object-group ip address 192.168.10.0

[H3C-obj-grp-ip-192.168.10.0]0 network subnet 192.168.10.0 255.255.255.0

[H3C-obj-grp-ip-192.168.10.0]quit

#创建对象组,名称为192.168.20.0

[H3C]object-group ip address 192.168.20.0

[H3C-obj-grp-ip-192.168.20.0]0 network subnet 192.168.20.0 255.255.255.0

[H3C-obj-grp-ip-192.168.20.0]quit

#创建对象策略,策略名称为Untrust-Trust

[H3C]object-policy ip Untrust-Trust

[H3C-object-policy-ip- Untrust-Trust] rule 0 pass source-ip 192.168.20.0 destination-ip 192.168.10.0

[H3C-object-policy-ip- Untrust-Trust]quit

#创建Untrust到Tust域的域间策略调用Untrust-Trust策略

[H3C]zone-pair security source Untrust destination Trust

[H3C-zone-pair-security-Untrust-Trust]object-policy apply ip Untrust-Trust

[H3C-zone-pair-security-Untrust-Trust]quit

3.9 总部侧配置安全策略,放通Untrust到Local,以及Local到Utrust的策略,用于建立IPSEC 隧道

#创建对象策略,策略名称为Untrust-Local

[H3C]object-policy ip Untrust-Local

[H3C-object-policy-ip-Untrust-Local] rule 0 pass

[H3C-object-policy-ip-Untrust-Local]quit

#创建Untrust到Local域的域间策略调用Untrust- Local策略

[H3C]zone-pair security source Untrust destination Local

[H3C-zone-pair-security-Untrust-Local]object-policy apply ip Untrust-Local

[H3C-zone-pair-security-Untrust-Local]quit

#创建对象策略,策略名称为Local-Untrust

[H3C]object-policy ip Local-Untrust

[H3C-object-policy-ip-Local-Untrust] rule 0 pass

[H3C-object-policy-ip-Local-Untrust]quit

#创建Local到Untrust域的域间策略调用Local-Untrust策略

[H3C]zone-pair security source Local destination Untrust

[H3C-zone-pair-security-Local-Untrust]object-policy apply ip Local-Untrust

[H3C-zone-pair-security-Local-Untrust]quit

3.10 分部侧IPSEC配置方法

#与总部侧配置基本相同,IPSEC感兴趣流需要取反配置。

4 保存配置

[H3C]save force

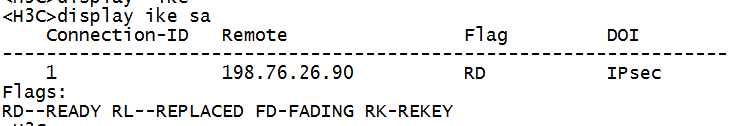

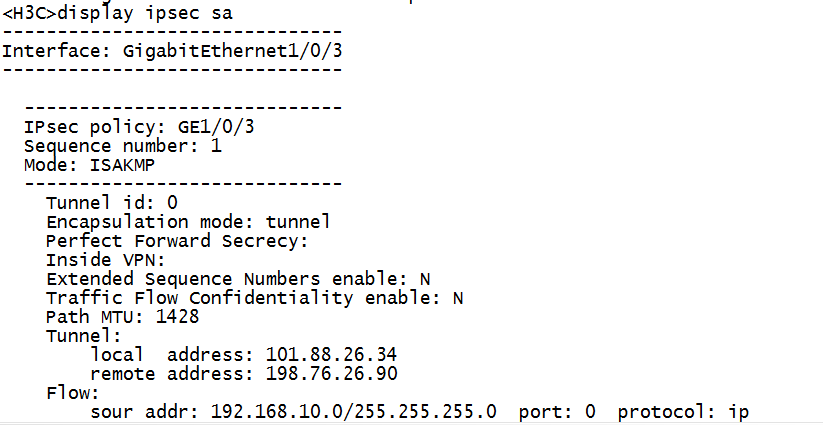

5 隧道验证

#通过命令行查看display ike sa可以看到隧道状态为RD状态表示ike建立完成。

#通过display ipsec sa可以看到IPSEC SA基本状态。

- 2024-04-11回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

https://www.h3c.com/cn/d_202203/1560832_30005_0.htm