IMC如何控制用户接入不同的SSID。

- 0关注

- 1收藏,1523浏览

问题描述:

无线和IMC联动做portal认证,IMC上有用户a、b、c。无线的SSID分别为A、B、C。IMC侧如何实现用户a只能连接无线A,登录成功。连接B和C不能登录成功。

- 2024-04-18提问

- 举报

-

(0)

指定不同的接入服务

当所有的用户都可以通过无线网络连接进来,无法区分访客和内部员工,可以通过不同的服务来下发不同的服务策略从而实现不同服务权限的控制。

一.设备配置:

domain default enable portal21

portal server portal21 ip 192.168.15.6 key cipher $c$3$CLWGrRPHS7r5ZEF4y7gKaR/MNK9smg== url http://192.168.15.6:8080/portal server-type imc //配置portal server ,密码h3c

portal free-rule 1 source ip any destination ip 8.8.8.8 mask 255.255.255.255 //放通到dns地址

portal free-rule 2 source ip any destination ip 114.64.255.148 mask 255.255.255.255

portal free-rule 3 source ip any destination ip 114.64.255.0 mask 255.255.255.0

portal free-rule 4 source ip any destination ip 192.169.199.1 mask 255.255.255.255

portal free-rule 5 source ip any destination ip 192.168.20.1 mask 255.255.255.255

#

domain default enable portal21

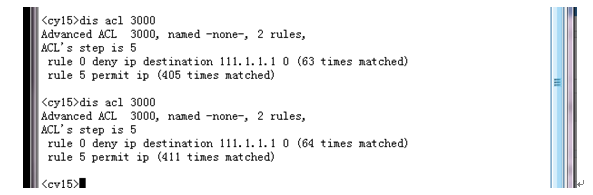

acl number 3000 //用于下发不同的策略的acl

rule 0 deny ip destination 111.1.1.1 0

rule 5 permit ip

vlan 15

#

vlan 20 to 22

radius scheme portal21

server-type extended

primary authentication 192.168.15.6 key cipher $c$3$i+VDTbQz76KaYNVGCLgjxeW5hzuU/A== //密钥h3c

primary accounting 192.168.15.6 key cipher $c$3$ESLodi1ding/kohgcCABb+W78ehsrg==

user-name-format without-domain

nas-ip 192.168.15.1

#

radius scheme test

server-type extended

primary authentication 192.168.15.6 key cipher $c$3$ccqfEYO7GZOcDaesrVDY5R71A5TS3Q==

primary accounting 192.168.15.6 key cipher $c$3$BDVokOl8Bpc8ZdNJzx76jdY9bbL27A==

//必须要能通过域来区别开来,所以必须有一个选择为带域

domain portal21

authentication portal radius-scheme portal21

authorization portal radius-scheme portal21

accounting portal radius-scheme portal21

access-limit disable

state active

idle-cut disable

self-service-url disable

domain test

authentication portal radius-scheme test

authorization portal radius-scheme test

accounting portal radius-scheme test

access-limit disable

state active

idle-cut disable

self-service-url disable

interface LoopBack1 //用于测试策略的地址

ip address 111.1.1.1 255.255.255.255

#

interface Vlan-interface15 //链接iMC的接口

description ssid-imc-portal-test

ip address 192.168.15.1 255.255.255.0

#

#

interface Vlan-interface20

description ssid-6234

ip address 192.168.20.1 255.255.255.0

portal server portal21 method direct

portal nas-ip 192.168.20.1

#

interface Vlan-interface21

description ssid portal21

ip address 192.168.21.1 255.255.255.0

portal server portal21 method direct

portal nas-ip 192.168.20.1 //保证和iMC配置的地址相同

snmp-agent //配置SNMP参数

snmp-agent local-engineid 800063A203B8AF67F778FC

snmp-agent community read public

snmp-agent community write private

snmp-agent sys-info location Location:shenzhen

snmp-agent sys-info version all

二.iMC配置

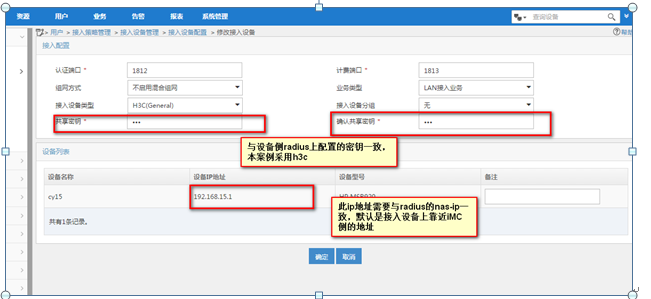

1. 配置接入设备

2. 配置portal的ip地址组

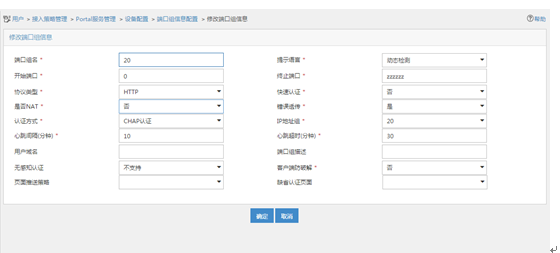

3. 配置portal设备

4. 端口组信息管理里面调用IP地址组

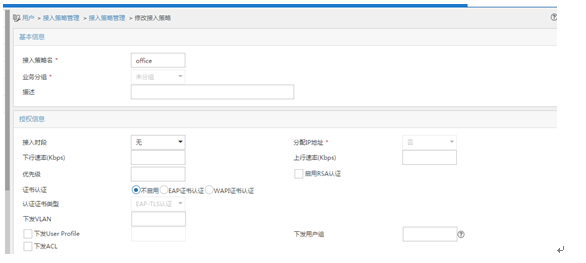

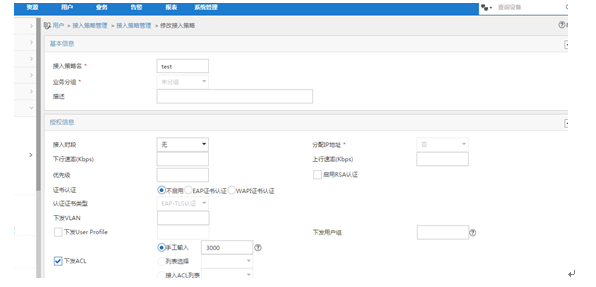

5. 配置接入策略,不同的策略调用不同的acl,实现不同的权限控制

正常内部人员上网办公,不下发任何权限

访客用户,下发acl 3000,限制访问111.1.1.1

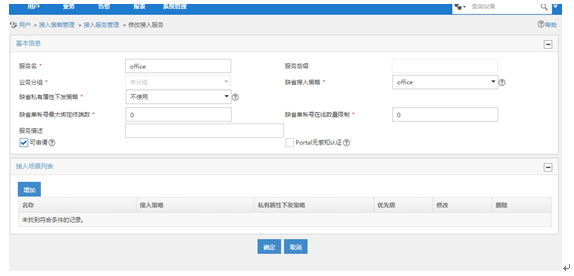

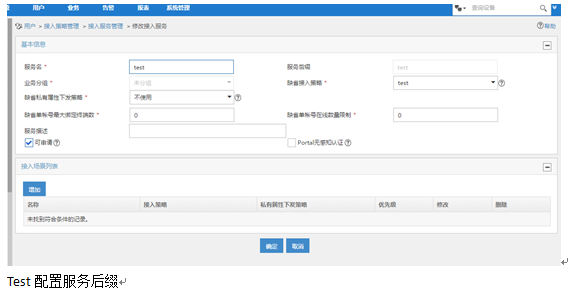

6. 配置两个接入服务,不同的服务对应不同的策略,

Test配置服务后缀

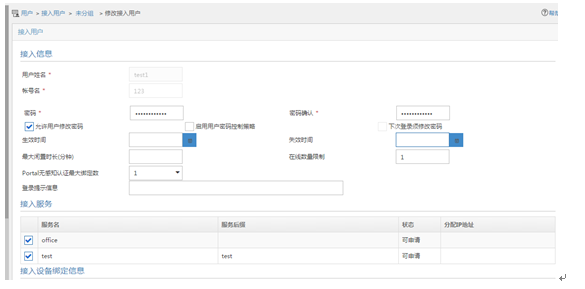

7. 配置接入用户绑定此接入服务

一个用户绑定两个服务,靠服务后缀来区分

配置完成

一.认证效果

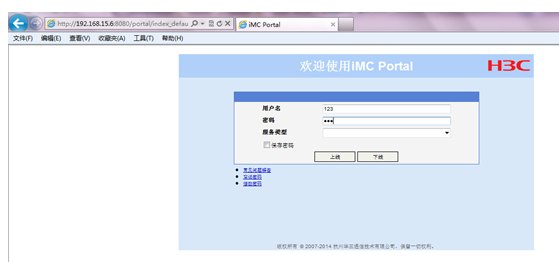

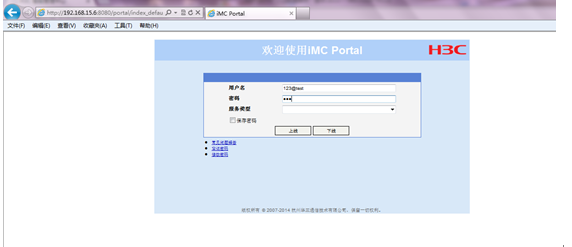

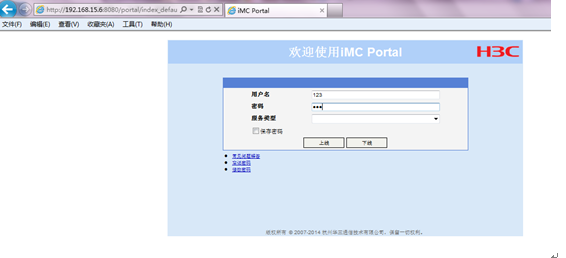

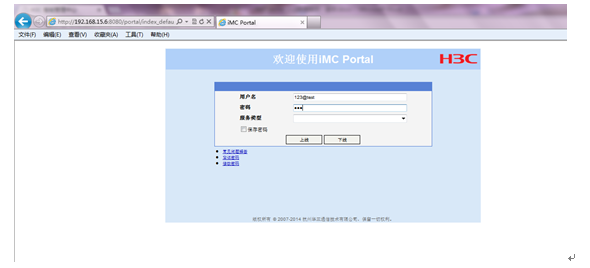

PC端登陆:

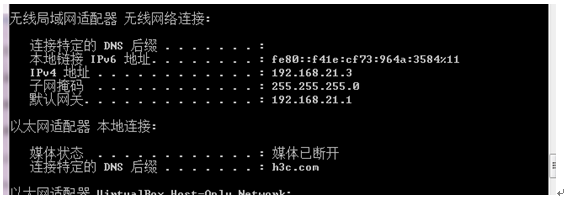

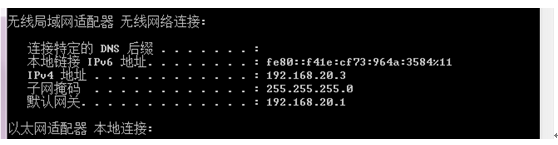

在192.168.21.0 网段

使用默认的域登陆

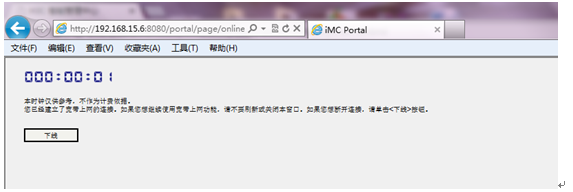

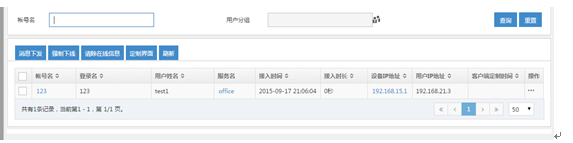

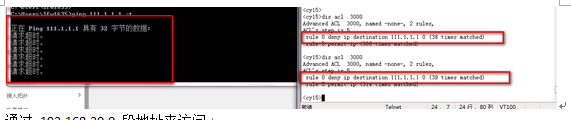

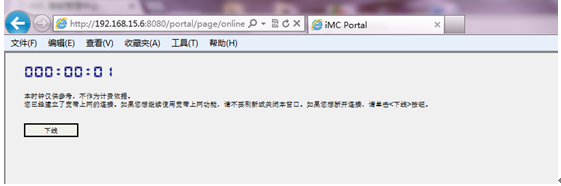

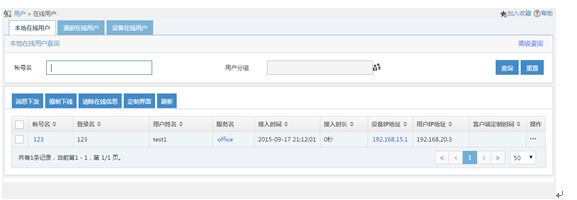

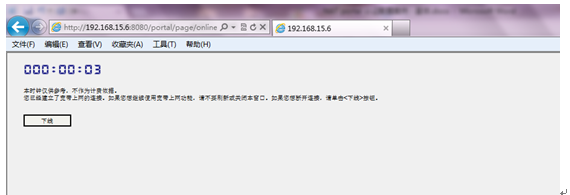

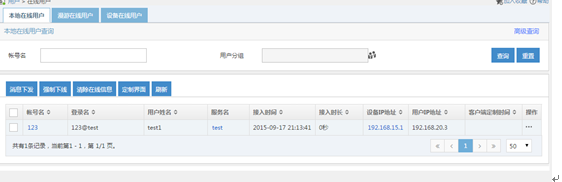

iMC上查看在线信息

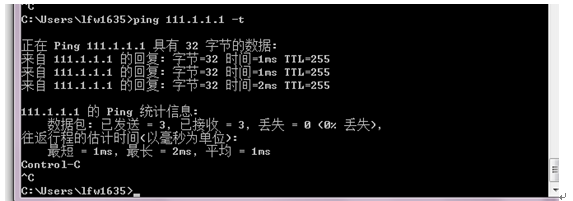

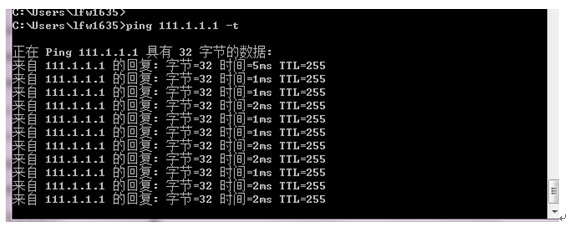

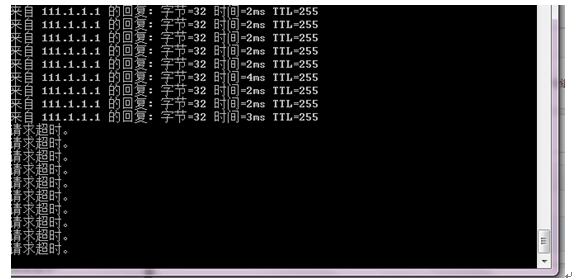

去访问111.1.1.1

使用test域登陆

在iMC上查看在线信息

去访问111.1.1.1.1

通过 192.168.20.0 段地址来访问

使用默认的域登陆

iMC上查看在线信息

去访问111.1.1.1

使用test域登陆

在iMC上查看在线信息

去访问111.1.1.1

- 2024-04-18回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论