shm导入设备时,对端未知,知道IP,怎么操作

- 0关注

- 0收藏,1528浏览

问题描述:

在SHM ,实现链路质量检测,对端设备不能纳管,只知道IP,进行ping 测试,怎么导入,实现链路检测。

目前案例,是纳客的设备,可以实现

- 2024-04-30提问

- 举报

-

(0)

参考下步骤

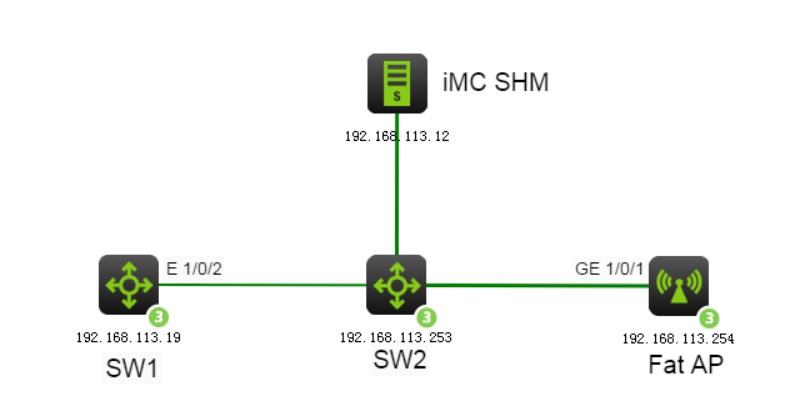

二、组网

三、SHM配置流程图

SHM采集NQA、NTA、性能、告警等性能指标(即KPI),通过KQI建立质量管理的模型,通过SLA管理建立对具体设备和链路的检测实例。

1.配置NQA(网络质量分析)链路监控

基于IP网络实现语音、视频、网络连接等业务的时延、抖动、丢包、吞吐量等指标的监控和度量。

2.KQI(关键质量指标)

KQI 基于性能、告警、NQA链路监控、NTA等业务模块提取KPI(关键性能指标),对服务某个方面的质量建立度量模型,并通过KQI复合实现多层次的服务质量监控。

3.SLA(服务水平协议)

通过对服务各方面KQI的度量及综合分析,对服务水平作出度量和评价。

四、配置步骤

1.配置源设备和目标设备SNMP参数,必须与iMC上配置一致;

[H3C] snmp-agent

# 启动SNMP

[H3C] snmp-agent community read public

# 配置SNMP读团体字,根据实际情况进行修改,请使用相对加密程度较高的密码,注意不要使用常用词

[H3C] snmp-agent community write private

# 写团体字,根据实际情况进行修改

[H3C] snmp-agent sys-info version all

# 配置设备支持的SNMP版本,all的含义是设备自适应所有的SNMP协议版本

[H3C] snmp trap enable

# 启动SNMP Trap告警

[H3C]snmp-agent target-host trap address udp-domain 192.168.113.12 params securityname public v2c

# 配置发送Trap告警的目的地,注意必须使用和网管地址一致的地址

[H3C]snmp-agent trap queue-size 500

[H3C]snmp-agent trap life 600

# 配置Trap队列及生存时间,建议修改,因为对于某些告警如Coldstart在启动的时候需要保存较长时间才可以发送出来

2.iMC配置

1) 在NQA设备中加入这两台设备。

2) 我们这里指定指定由SW1(H3C)向Fat AP(ywrjap1)发送探测报文,选择AP后面的修改udp配置,然后增加UDP server 地址(B本机的互通地址,也就是要探测的目的ip地址,端口用缺省的1000即可,如果设备上有过修改这里也要修改)

3) 增加NQA分组

增加一个NQA分组后,可以在NQA分组下增加NQA实例。

4)增加NQA实例

选择源设备目的设备,进行配置下发,设置好参数后可以点击测试,测试成功进行下一步(注意测试失败时仍可以进行增加或者修改完成操作,但是配置不一定能够正确下发,此时请检查参数配置是否正确):

选择NQA实例执行时间和采集周期、告警策略

此时可以看到NQA实例列表及NQA实例信息

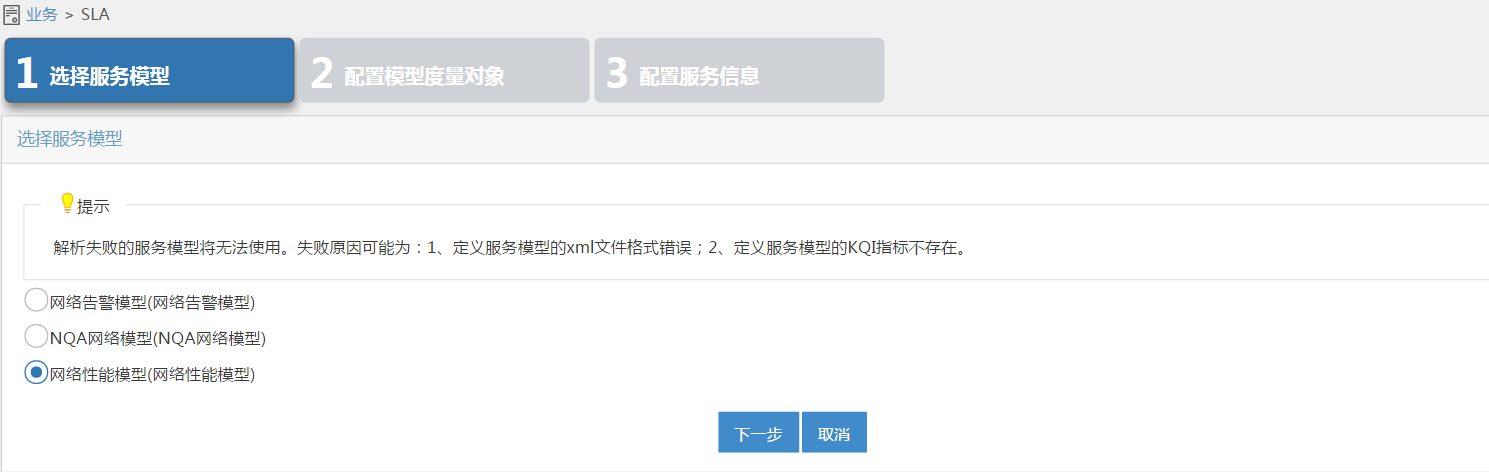

5)增加SLA

选择按照服务模型增加,按照实际情况选则模型

选择设备接口,配置服务模型,若参数为绿色表示参数已部署,若为红色表示未部署,此时点击配置参数,配置好参数后点击参数下发,下发成功后变成绿色。

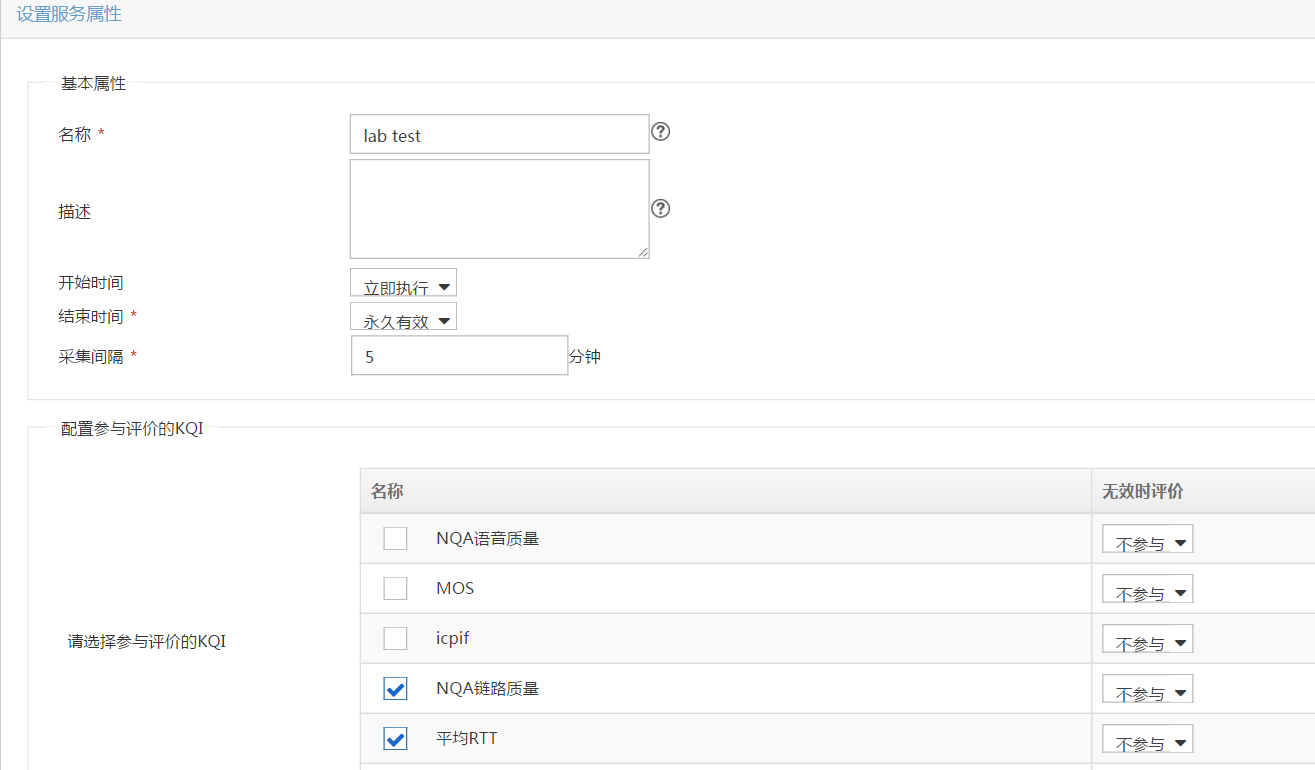

输入服务名称,配置参与服务评价的KQI及评分标准。

设置好各项参数后点击确定,可以看到SLA的列表及可用性、健康性,等待5分钟后可以看到各项监控数据。

五、注意事项:

1.配置下发测试失败时仍可以进行增加或者修改完成操作,但是任务不一定能够正确下发,此时请检查参数配置是否正确。

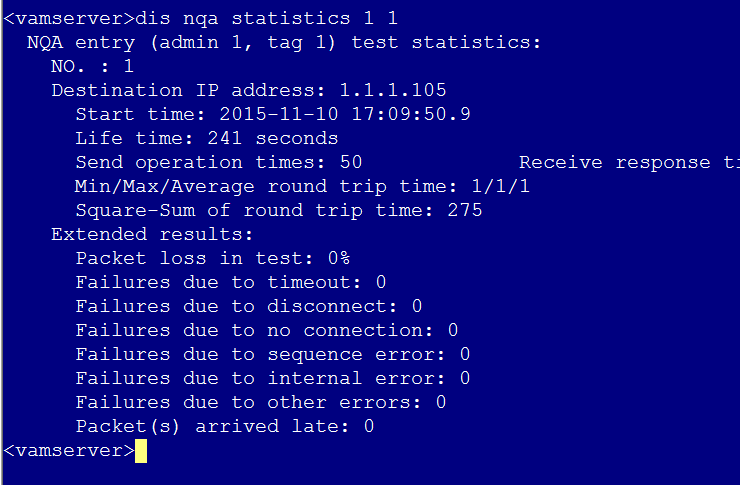

2.特别注意的是,在新建NQA实例时选择NQA种类中若包含多个指标,若有一个指标未达成,则实例的达成率为0.

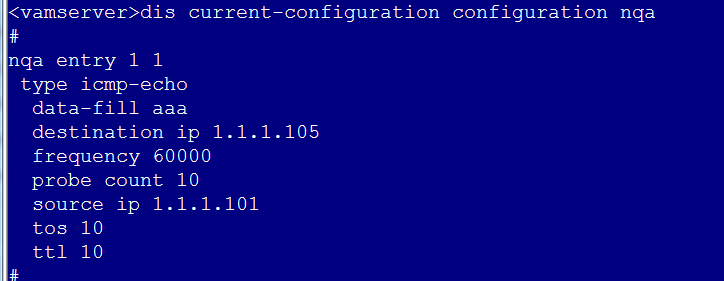

3.在NQA达成率为0时,可在设备上通过如下两个命令检查nqa状态:

4.正常的qna实例和SLA配置完成后,使用display current-cofiguration 也可以看到nqa相关信息,如果有实例达成率为0可以对照。

#

nqa entry 1 1

type tcp

destination ip 192.168.112.254

destination port 7

frequency 300000

probe count 10

source ip 172.16.2.254

tos 10

ttl 10

#

nqa entry 2 2

type udp-echo

> destination ip 192.168.112.254

destination port 7

frequency 300000

probe count 10

source ip 172.16.2.254

source port 1000

tos 10

ttl 10

#

nqa entry imclinktopologypleaseignore ping

type icmp-echo

destination ip 192.168.113.252

frequency 270000

#

nqa schedule 1 1 start-time now lifetime forever

nqa schedule 2 2 start-time now lifetime forever

nqa schedule imclinktopologypleaseignore ping start-time now lifetime forever

nqa server udp-echo 192.168.113.19 1000

- 2024-04-30回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论