问题描述:

现在PC11 12 13到pc10是通的,但是ping防火墙的接口不通

防火墙配置

#

version 7.1.064, Alpha 7164

#

sysname FW

#

context Admin id 1

#

telnet server enable

#

irf mac-address persistent timer

irf auto-update enable

undo irf link-delay

irf member 1 priority 1

#

ip unreachables enable

ip ttl-expires enable

#

xbar load-single

password-recovery enable

lpu-type f-series

#

vlan 1

#

policy-based-route aaa permit node 10

if-match acl 3000

apply next-hop 100.1.1.2

#

policy-based-route aaa permit node 20

if-match acl 3001

apply next-hop 200.1.1.2

#

interface NULL0

#

interface GigabitEthernet1/0/0

port link-mode route

combo enable copper

ip address 100.1.1.1 255.255.255.252

nat outbound

#

interface GigabitEthernet1/0/1

port link-mode route

combo enable copper

ip address 192.168.0.1 255.255.255.0

#

interface GigabitEthernet1/0/2

port link-mode route

combo enable copper

ip address 10.1.1.2 255.255.255.252

ip policy-based-route aaa

#

interface GigabitEthernet1/0/3

port link-mode route

combo enable copper

ip address 200.1.1.1 255.255.255.252

nat outbound

#

interface GigabitEthernet1/0/4

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/5

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/6

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/7

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/8

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/9

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/10

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/11

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/12

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/13

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/14

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/15

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/16

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/17

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/18

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/19

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/20

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/21

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/22

port link-mode route

combo enable copper

#

interface GigabitEthernet1/0/23

port link-mode route

combo enable copper

#

security-zone name Local

#

security-zone name Trust

import interface GigabitEthernet1/0/1

import interface GigabitEthernet1/0/2

#

security-zone name DMZ

#

security-zone name Untrust

import interface GigabitEthernet1/0/0

import interface GigabitEthernet1/0/3

#

security-zone name Management

#

scheduler logfile size 16

#

line class aux

user-role network-operator

#

line class console

user-role network-admin

#

line class tty

user-role network-operator

#

line class vty

user-role network-operator

#

line aux 0

user-role network-admin

#

line con 0

authentication-mode scheme

user-role network-admin

#

line vty 0 4

authentication-mode scheme

user-role network-admin

#

line vty 5 63

user-role network-operator

#

ip route-static 0.0.0.0 0 100.1.1.2

ip route-static 0.0.0.0 0 200.1.1.2

ip route-static 192.168.1.0 24 10.1.1.1

ip route-static 192.168.2.0 24 10.1.1.1

ip route-static 192.168.3.0 24 10.1.1.1

#

info-center loghost 127.0.0.1 port 3301 format default

info-center source CFGLOG loghost level informational

#

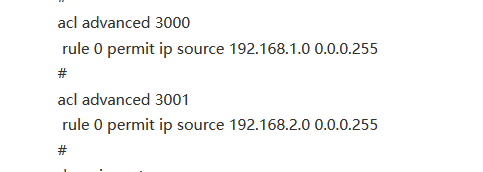

acl advanced 3000

rule 0 permit ip source 192.168.1.0 0.0.0.255

#

acl advanced 3001

rule 0 permit ip source 192.168.2.0 0.0.0.255

#

domain system

#

aaa session-limit ftp 16

aaa session-limit telnet 16

aaa session-limit ssh 16

domain default enable system

#

role name level-0

description Predefined level-0 role

#

role name level-1

description Predefined level-1 role

#

role name level-2

description Predefined level-2 role

#

role name level-3

description Predefined level-3 role

#

role name level-4

description Predefined level-4 role

#

role name level-5

description Predefined level-5 role

#

role name level-6

description Predefined level-6 role

#

role name level-7

description Predefined level-7 role

#

role name level-8

description Predefined level-8 role

#

role name level-9

description Predefined level-9 role

#

role name level-10

description Predefined level-10 role

#

role name level-11

description Predefined level-11 role

#

role name level-12

description Predefined level-12 role

#

role name level-13

description Predefined level-13 role

#

role name level-14

description Predefined level-14 role

#

user-group system

#

local-user admin class manage

password hash $h$6$UbIhNnPevyKUwfpm$LqR3+yg1IjNct39MkOR0H0iQXLkYB3jMqM4vbAeoXOhbabIIFnjJPEGR00YiYA1Sz4LiY3FmEdru2fOLMb1shQ==

service-type telnet terminal http

authorization-attribute user-role level-3

authorization-attribute user-role network-admin

authorization-attribute user-role network-operator

#

ip http enable

ip https enable

#

security-policy ip

description trust-untrust

rule 0 name trust-untrust

action pass

source-zone trust

destination-zone untrust

#

return

- 2024-05-07提问

- 举报

-

(0)

最佳答案

interface GigabitEthernet1/0/2 这个接口 添加到 local 区域里面,你肯定是只写了策略,并没有把物理接口 添加到 local 区域里面 所以导致不通的

- 2024-05-07回答

- 评论(1)

- 举报

-

(0)

security-zone name Local # security-zone name Trust import interface GigabitEthernet1/0/1 import interface GigabitEthernet1/0/2 security-zone name Local 这个区域里面添加下这个接口就行了 import interface GigabitEthernet1/0/2

您好,没有local的安全策略

添加local-trust的允许策略

- 2024-05-07回答

- 评论(2)

- 举报

-

(0)

trust-local呢

local-trust 放通了,还是不行

trust-local呢

1、 你安全策略的原因,放通trust-local 的策略,或者是trust 接口开启ping manage ping inbound

2、 你策略路由的原因,这ACL 直接把数据包

丢到了100.1.1.2 和 200.1.1.2

3、你创建一个策略,什么都不匹配的node 小于10的,例如 policy-based-route aaa permit node 5

- 2024-05-07回答

- 评论(0)

- 举报

-

(1)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

security-zone name Local # security-zone name Trust import interface GigabitEthernet1/0/1 import interface GigabitEthernet1/0/2 security-zone name Local 这个区域里面添加下这个接口就行了 import interface GigabitEthernet1/0/2