虚拟机使用VXLAN 通过EVPN打通VXLAN隧道,需求是用户能够访问虚拟机

- 1关注

- 0收藏,1655浏览

问题描述:

VXLAN EVPN 普通用户访问虚拟机

组网及组网描述:

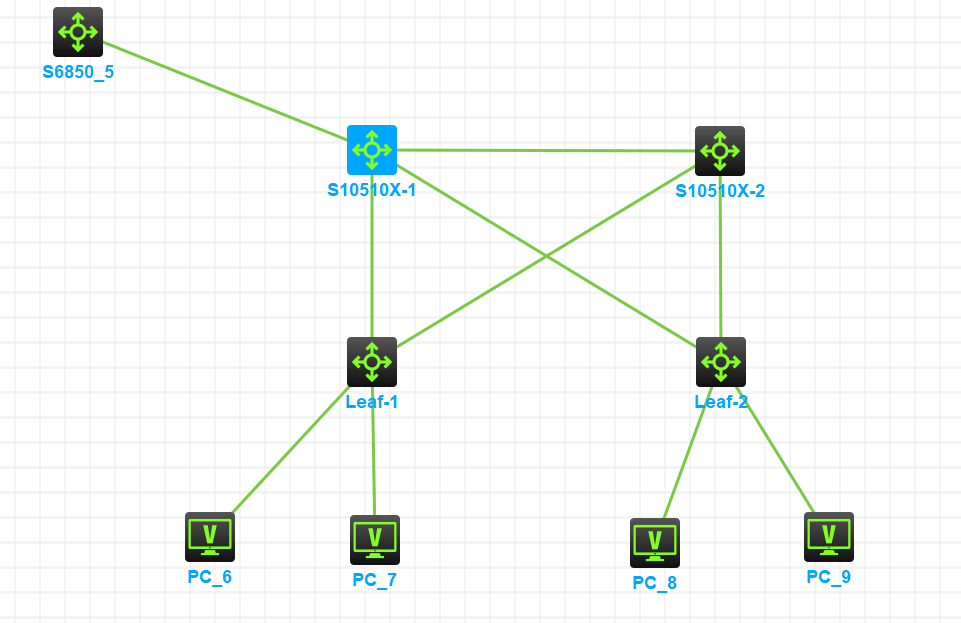

基本拓扑是使用OSPF打通 PC6-9是虚拟机 地址是192.168.10.1 20.1 10.2 20.2

现在可以跨网段互访

需求是用户可以访问虚拟机

基础路由配置

sy

undo info en

sysname S10510X-1

int LoopBack 0

IP ADD 173.16.19.100 32

int rang g1/0/1 to g1/0/4

port link-mode route

int g1/0/1

ip add 173.16.18.153 30

int g1/0/2

ip add 173.16.18.109 30

int g1/0/3

ip add 173.16.18.137 30

int g1/0/4

ip add 1.1.1.1 30

sy

undo info en

sysname S10510X-2

int LoopBack 0

IP ADD 173.16.19.200 32

int rang g1/0/1 to g1/0/3

port link-mode route

int g1/0/1

ip add 173.16.18.154 30

int g1/0/2

ip add 173.16.18.141 30

int g1/0/3

ip add 173.16.18.145 30

sy

undo info en

sysname Leaf-1

int LoopBack 0

IP ADD 173.16.19.80 32

int rang g1/0/1 to g1/0/2

port link-mode route

int g1/0/1

ip add 173.16.18.110 30

int g1/0/2

ip add 173.16.18.142 30

sy

undo info en

sysname Leaf-2

int LoopBack 0

IP ADD 173.16.19.90 32

int rang g1/0/1 to g1/0/2

port link-mode route

int g1/0/1

ip add 173.16.18.138 30

int g1/0/2

ip add 173.16.18.146 30

ospf

ar 0

net 0.0.0.0 0.0.0.0

基本路由打通了

#leaf-设备

l2vpn enable

vlan 10 20

vxlan tunnel arp-learning disable

vxlan tunnel mac-learning disable

vsi vpna

#,开启arp抑制功能,关闭广播泛洪 禁止广播、未知单播和未知组播数据帧向远端站点泛洪。 statistics enable命令用来开启以太网服务实例的报文统计功能

# arp suppression enable

# flooding disable all

vxlan 10

quit

# 实例下启用evpn来创建bum隧道 EVPN使用三类路由创建 传递二层路由 不涉及 1 4 5 除非引入外部路由时才涉及

evpn encapsulation vxlan

route-distinguisher 10:10

vpn-target 10:10 export-extcommunity

vpn-target 10:10 import-extcommunity

vsi vpnb

# arp suppression enable

# flooding disable all

vxlan 20

quit

evpn encapsulation vxlan

route-distinguisher 20:20

vpn-target 20:20 export-extcommunity

vpn-target 20:20 import-extcommunity

bgp 100

ip vpn-instance a

address-family ipv4

balance 4

network 0.0.0.0 0.0.0.0

return

sy

#

bgp 100

peer 173.16.19.100 as-number 100

peer 173.16.19.100 connect-interface LoopBack0

peer 173.16.19.200 as-number 100

peer 173.16.19.200 connect-interface LoopBack0

#

address-family l2vpn evpn

peer 173.16.19.100 enable

peer 173.16.19.200 enable

#

S10510上创建bgp

q

#S10510X的配置

q

# graceful-restart 平滑重启 双机

#

bgp 100

# graceful-restart

peer 173.16.19.80 as-number 100

peer 173.16.19.80 connect-interface LoopBack0

peer 173.16.19.90 as-number 100

peer 173.16.19.90 connect-interface LoopBack0

#

address-family l2vpn evpn

undo policy vpn-target

peer 173.16.19.80 enable

peer 173.16.19.80 reflect-client

peer 173.16.19.90 enable

peer 173.16.19.90 reflect-client

# leaf设备

# 根据用户侧以太网服务实例的报文匹配规则创建IPL上的AC时,

# 用户侧以太网服务实例配置的报文匹配规则只能为匹配报文的外层VLAN tag(encapsulation s-vid vlan-id)、

# 匹配不携带VLAN tag的所有报文(encapsulation untagged),且AC的接入模式必须为VLAN模式。

# 采用VXLAN ID映射方式生成IPL上动态AC的报文匹配规则,AC的接入模式必须为VLAN模式。

#

interface GigabitEthernet1/0/3

port link-mode bridge

port link-type access

port access vlan 10

combo enable fiber

vtep access port

#

service-instance 10

encapsulation s-vid 10

xconnect vsi vpna

#

interface GigabitEthernet1/0/4

port link-mode bridge

port link-type access

port access vlan 20

combo enable fiber

vtep access port

#

service-instance 20

encapsulation s-vid 20

xconnect vsi vpnb

#

现在可以实现10.1访问10.2同网段虚拟机互访

# VXLAN L3

# leaf

# 创建IPV4地址族 vpn实例 让IRB二类学习

# RD 无所谓

# vpn名字 这里是a也无所谓

# 只要rt相同就会学习

# vsi 10 20 这里隔离了 因为vpn名字本地会隔离

#

ip vpn-instance a

route-distinguisher 1000:1000

#

address-family ipv4

import-route direct

vpn-target 1000:1000 import-extcommunity

vpn-target 1000:1000 export-extcommunity

#

address-family evpn

vpn-target 1000:1000 import-extcommunity

vpn-target 1000:1000 export-extcommunity

#

return

sy

# distributed-gateway local开启分布式网关

#

interface Vsi-interface10

ip binding vpn-instance a

ip address 192.168.10.254 255.255.255.0

local-proxy-arp enable

mac-address 0001-0001-0001

distributed-gateway local

#

#

interface Vsi-interface20

ip binding vpn-instance a

local-proxy-arp enable

ip address 192.168.20.254 255.255.255.0

mac-address 0002-0002-0002

distributed-gateway local

#

# 关联实例 绑定vsi接口

# 这些都是L2 vni

vsi vpna

gateway Vsi-interface 10

vsi vpnb

gateway Vsi-interface 20

# 配置L3 vni

# 这里UP主觉得多此一举 华为的直接在ipv4地址族下配置的

# 这里 1111 无所谓俩台leaf相同即可

#

interface Vsi-interface8191

ip binding vpn-instance a

l3-vni 1000

#

这里配置完成后可以跨网段互访了,但是需要把EVPN的地址引入到基础路由然后使普通用户可以访问

[Leaf-1]display evpn route arp

Flags: D - Dynamic B - BGP L - Local active

G - Gateway S - Static M - Mapping I - Invalid

VPN instance: a Interface: Vsi-interface10

IP address MAC address Router MAC VSI index Flags

192.168.10.1 9438-94ef-0606 9438-607f-0300 0 DL

192.168.10.2 9438-9959-0806 9438-6238-0400 0 B

192.168.10.254 0001-0001-0001 9438-607f-0300 0 GL

VPN instance: a Interface: Vsi-interface20

IP address MAC address Router MAC VSI index Flags

192.168.20.1 9438-9671-0706 9438-607f-0300 1 DL

192.168.20.2 9438-9a70-0906 9438-6238-0400 1 B

192.168.20.254 0002-0002-0002 9438-607f-0300 1 GL

[Leaf-1] L

这里是EVPN路由 怎么引入求告知

- 附件下载: vxlan.rar

- 2024-07-26提问

- 举报

-

(0)

最佳答案

S6850下挂普通用户?如果是的话:

S10510连S6850的端口划入VPN a,通过ospf或静态路由互联,交换路由条目,再将OSPF或静态路由引入BGP路由表就可以让普通用户访问虚拟机。

- 2024-07-26回答

- 评论(3)

- 举报

-

(0)

是普通用户,我划分了,而且也学习到了虚拟机的地址但是不通,而且学习到虚拟机地址但是没有学习到S10510上的地址,很奇怪,感觉是BGP 还需要去配置一些东西

BGP的路由引入ospf路由表,OSPF路由引入bgp路由表

但是不知道怎么配置

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

但是不知道怎么配置