IRF 中 ARP MAD检测DomainID和ActiveID字段在哪个报文中

- 0关注

- 1收藏,1618浏览

问题描述:

在IRF2中,关于ARP MAC官网阐释如下

ARP MAD检测是通过使用扩展ARP协议报文交互IRF的DomainID和ActiveID实现的。

开启ARP MAD检测后,成员设备通过ARP协议报文和其它成员设备交互DomainID和ActiveID信息。

· 如果DomainID不同,表示报文来自不同IRF,不需要进行MAD处理。

· 如果DomainID相同,ActiveID也相同,表示没有发生多Active冲突。

· 如果DomainID相同,ActiveID不同,表示IRF分裂,检测到多Active冲突。

可是在实际抓包中arp报文没有看见该字段,请问这两个字段是在哪里呢!下图为arp抓包

- 2024-07-26提问

- 举报

-

(0)

最佳答案

您好,参考

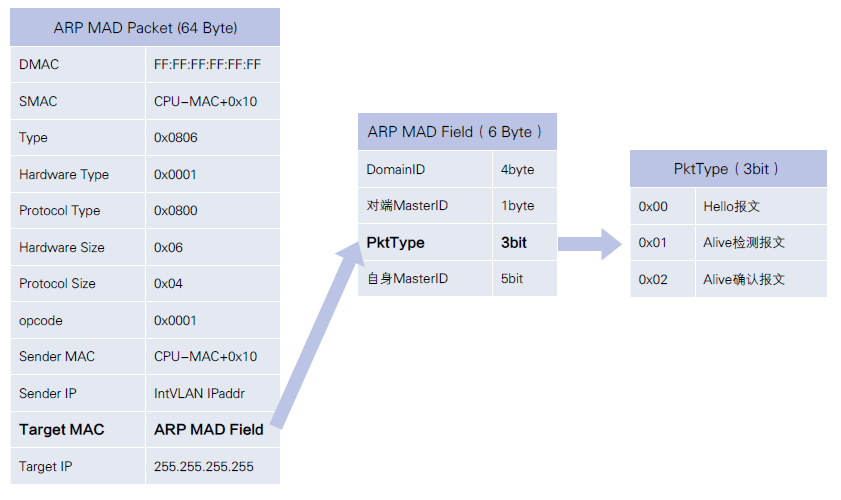

ARP MAD检测是通过扩展ARP协议报文内容实现的,即将ARP协议报文中“Target MAC Address”字段扩展为IRF

的DomainID(域编号)、对端ActiveID(即对端Master的成员编号)、自身ActiveID(自身Master的成员编号)和

PktType(检测包类型)(如图所示)。其中检测包类型(PktType)包括如下三种类型:

■ 0x00,Hello报文,载荷为自身ActiveID

■ 0x01,Alive检测报文,载荷为自身ActiveID和对端ActiveID

■ 0x02,Alive确认报文,载荷为自身ActiveID和对端ActiveID

- 2024-07-26回答

- 评论(3)

- 举报

-

(0)

wireshark解析不到这个字段?

- 2024-07-26回答

- 评论(1)

- 举报

-

(0)

我在wireshark 上没有解析出来

我在wireshark 上没有解析出来

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

看错了,自身master ID 为什么是8,不是应该是1吗