问题描述:

组网及组网描述:

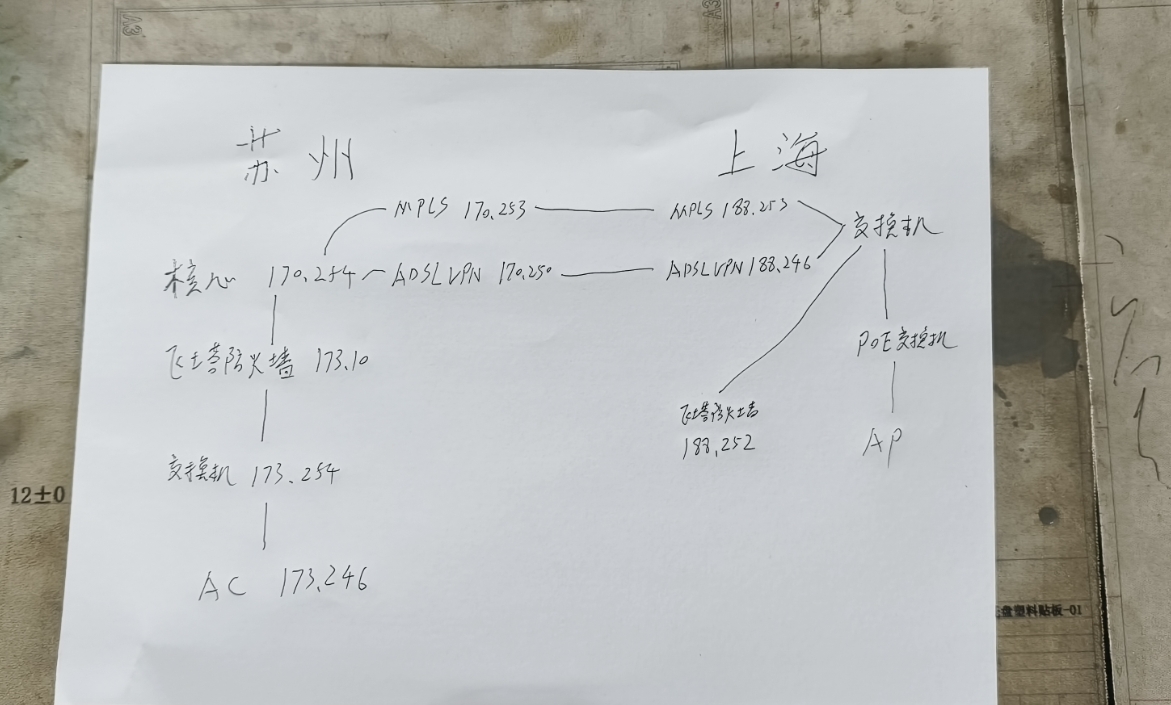

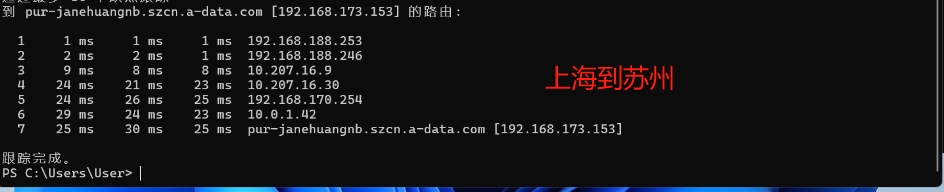

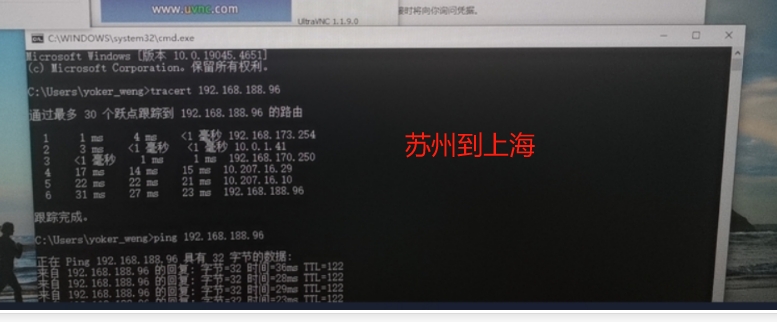

大致的拓扑是这个样子,目前出现的情况是,苏州使用windows远程桌面访问上海的连接WIFI的计算机无法正常使用,但是ping终端IP及路由查询均可达,有线网络确是正常的,只有无线不行,但是上海的无线却可以任意访问苏州的有线网络及无线网络,使用windows远程桌面,上海的DHCP在防火墙上192.168.188.0,但是网关却在MPLS VPN设备上是192.168.188.253,VPN优先使用192.168.188.246 ADSL VPN 。查询了网络路径苏州到上海的时候经过了ADSL VPN后就直接到达188网段的指定地址,而上海到苏州的时候首先是先到188.253 才到188.246进入ADSL后到达苏州。无线是本地转发

就想请教一下这种情况有可能是什么原因,如果我想抓包分析,有没有推荐方法

- 2024-08-28提问

- 举报

-

(0)

上海的火墙是旁挂模式?是交换机划分vrf然后引流过墙的么?上海的有线业务和无线业务流量路径是否有差异?上海的无线业务流量上行、下行路径是否一致?如果流量单向过墙,火墙上没有反向报文,无法正确建立会话,造成业务不通。

- 2024-08-28回答

- 评论(3)

- 举报

-

(0)

上海交换机是傻瓜模式,DHCP在防火墙上只有默认VLAN1 188.0 网关在MPLS上

1.交换机没配置,充当普通交换机用的 2.某种程度上,防火墙在内网就充当个DHCP功能 3.有线无线流量走向是一致的 4.188.253那台设备有个作用是充当网关的。所以客户端的流量先到188.253,然后由它决定流量该往哪走,来苏州就走ADSLVPN,出去就扔到防火墙

可以tcpdump或者wireshark端到端抓包,筛选对端ip的数据包,看业务流量是否可达,另外测试时在苏州的火墙上看会话。如果上海WIFI终端的网段和有线终端网段不同,火墙上根据五元组看有无匹配策略,有可能还是火墙安全策略或者有预期外的ACL限制了业务流量。

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

可以tcpdump或者wireshark端到端抓包,筛选对端ip的数据包,看业务流量是否可达,另外测试时在苏州的火墙上看会话。如果上海WIFI终端的网段和有线终端网段不同,火墙上根据五元组看有无匹配策略,有可能还是火墙安全策略或者有预期外的ACL限制了业务流量。