H3C 5130Ser 如何复位?

- 0关注

- 0收藏,1542浏览

问题描述:

我有台H3C 5130 Ser 48口的交换机,找半天没找到有复位按钮,密码也忘了,像这种办法怎么复位?感觉大神指点

- 2024-09-06提问

- 举报

-

(0)

最佳答案

没有复位键

bootware恢复

Console口密码遗忘

1. 故障描述

Console口采用Password认证或AAA本地认证的情况下,管理员通过Console口登录设备时,因密码不正确而无法成功登录。

2. 常见原因

本类故障的常见原因主要包括:

· 管理员遗忘了Console口的登录密码或输入错误的密码。

· Console口的登录账户已过期。

3. 故障分析

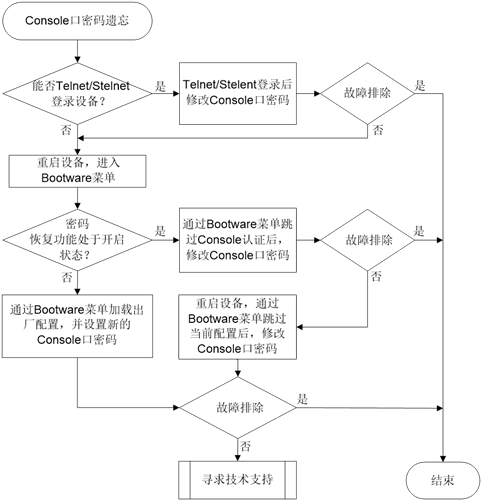

本类故障的诊断流程如图28所示。

图28 Console口密码遗忘故障诊断流程图

4. 处理步骤

(1) 确认是否能过通过Telnet/Stelnet方式登录设备。

如果管理员拥有Telnet/Stelnet账号,并且该账号拥有network-admin/level-15用户角色,则可以通过Telnet/Stelnet方式登录到设备后修改Console口登录相关配置。具体的处理步骤如下:

a. 使用Telnet/Stelnet账号登录设备,执行display line命令查看Console口所在用户线的认证方式。

<Sysname> display line

Idx Type Tx/Rx Modem Auth Int Location

0 CON 0 9600 - P - 0/0

+ 81 VTY 0 - N - 0/0

...

以上显示信息中,“Auth”字段取值为P表示采用密码认证方式,取值为A表示采用AAA认证方式。

b. 确认当前登录的Telnet/Stelnet用户是否具有network-admin/level-15用户角色。

对于采用none或者password认证方式登录的用户,可在当前登录的用户线视图下查看用户角色配置是否为network-admin/level-15;对于采用scheme认证方式登录的用户,用户角色由AAA授权,需要查看对应的本地账号或远程账号的授权用户角色属性。

<Sysname> system-view

[Sysname-line-vty0] display this

#

line con 0

authentication-mode password

user-role network-admin

#

line vty 0 63

authentication-mode none

user-role network-admin

#

return

如果用户角色不是network-admin/level-15,则当前登录的账户没有更改Console口相关配置的权限,请执行步骤(2);如果用户角色为network-admin/level-15,请根据Console口的认证方式采用不同的处理步骤。

c. Console口采用密码认证方式的情况下,修改Console口认证密码。

进入Console口所在的用户线,设置新的密码(下例中为1234567890!)。同时,建议将用户角色设置为network-admin/level-15,避免Console口登录后用户权限过低。

[Sysname] line console 0

[Sysname-line-console0] set authentication password simple 1234567890!

[Sysname-line-console0] user-role network-admin

d. Console口采用AAA本地认证方式的情况下,修改Console口的本地用户密码。

进入Console口登录所使用账户的本地用户视图,修改本地用户的密码(下例中用户名为admin,用户密码为1234567890!)。同时,建议将用户角色设置为network-admin/level-15,避免Console口登录后用户权限过低。

[Sysname] local-user admin class manage

[Sysname-luser-manage-admin] password simple 1234567890!

[Sysname-luser-manage-admin] authorization-attribute user-role network-admin

e. Console口采用AAA远程认证方式的情况下,请联系AAA服务器管理员获取登录密码。

f. 为了防止重启后配置丢失,请执行save命令保存当前配置。

(2) 通过Console口连接设备后,断电重启设备,进入BootWare菜单。

· 进入到BootWare菜单需要重启设备,会导致业务中断,请视具体情况做好备份,并尽量选择业务量较少的时间操作。

系统启动后,如果未及时选择进入基本段,则会直接运行BootWare扩展段程序。当显示信息出现“Press Ctrl+B to access EXTENDED-BOOTWARE MENU...”时,键入<Ctrl+B>,系统会首先给出密码恢复功能是否开启的提示信息:

Password recovery capability is enabled.

Password recovery capability is disabled.

¡ 密码恢复功能处于开启状态时,可以选择跳过Console口认证选项,或者跳过当前配置选项。具体操作过程请分别参见步骤(3)、(4)。

¡ 密码恢复功能处于关闭状态时,可以选择恢复出厂配置选项。具体操作过程请执行步骤(5)。

(3) 通过BootWare扩展段菜单跳过Console口认证,登录后修改Console口密码。

直接回车,进入BootWare扩展段主菜单后,请按照系统提示选择相应的菜单选项跳过Console口认证(不同产品跳过Console口认证的菜单选项不同,请以实际情况为准)。系统启动后,不需要管理员输入Console口密码,会正常完成所有配置的加载。

a. 启动后,请尽快根据Console口采用的认证方式修改密码。

- Console口采用密码认证方式的情况下,修改Console口认证密码。

进入Console口所在的用户线,设置新的密码(下例中为1234567890!)。同时,建议将用户角色设置为network-admin/level-15,避免Console口登录后用户权限过低。

<Sysname> system-view

[Sysname] line console 0

[Sysname-line-console0] set authentication password simple 1234567890!

[Sysname-line-console0] user-role network-admin

- Console口采用AAA本地认证方式的情况下,修改Console口的本地用户密码。

进入Console口登录所使用账户的本地用户视图,修改本地用户的密码(下例中用户名为admin,用户密码为1234567890!)。同时,建议将用户角色设置为network-admin/level-15,避免Console口登录后用户权限过低。

<Sysname> system-view

[Sysname] local-user admin class manage

[Sysname-luser-manage-admin] password simple 1234567890!

[Sysname-luser-manage-admin] authorization-attribute user-role network-admin

b. 为了防止重启后配置丢失,请执行save命令保存当前配置。

(4) 通过BootWare扩展段菜单跳过当前配置,登录后配置新的Console口密码。

直接回车,进入BootWare扩展段主菜单后,请按照系统提示选择相应的菜单选项跳过当前配置(不同产品跳过当前配置的菜单选项不同,请以实际情况为准)。系统启动时,将忽略配置文件中的所有配置以空配置进行启动(该选项每次设置后仅生效一次)。系统启动后,不需要管理员输入Console口密码。

a. 启动后,请尽快将原配置文件导出。在此操作过程中不要对设备进行断电。

- 方式一:通过FTP/TFTP方式将原配置文件导出到本地。

- 方式二:在用户视图下执行more命令查看原配置文件内容,将显示的所有原配置文件内容直接复制粘贴到本地文件中。

b. 手动修改本地配置文件中关于Console口登录的配置,将修改后的配置文件上传至设备存储介质的根目录下。

c. 配置下次启动时的配置文件为修改后的配置文件(假设修改后的配置文件为startup.cfg)。

<Sysname> startup saved-configuration startup.cfg

d. 重启设备。

(5) 通过BootWare扩展段菜单恢复出厂配置,登录后配置新的Console口密码。

此操作下,系统启动时会自动删除下次启动配置文件和备份启动配置文件,再以出厂配置启动。请确保当前业务不会受到影响时执行本操作。

直接回车,进入BootWare扩展段主菜单后,请按照系统提示选择相应的子菜单恢复出厂配置(不同产品恢复出厂配置的菜单选项不同,请以实际情况为准)。系统启动后,不需要管理员输入Console口密码。

a. 启动后,请根据实际需要配置Console口的登录认证方式,以及相关的登录密码或登录账户。

- 认证方式为none

<Sysname> system-view

[Sysname] line console 0

[Sysname-line-console0] authentication-mode none

[Sysname-line-console0] user-role network-admin

该方式下,用户不需要输入用户名和密码,就可以使用该用户线登录设备,存在安全隐患,请谨慎配置。

- 认证方式为密码认证

<Sysname> system-view

[Sysname] line console 0

[Sysname-line-console0] authentication-mode password

[Sysname-line-console0] set authentication password simple 1234567890!

[Sysname-line-console0] user-role network-admin

- 认证方式为本地AAA认证

<Sysname> system-view

[Sysname] line console 0

[Sysname-line-console0] authentication-mode scheme

[Sysname-line-console0] quit

[Sysname] local-user admin class manage

[Sysname-luser-manage-admin] service-type terminal

[Sysname-luser-manage-admin] password simple 1234567890!

[Sysname-luser-manage-admin] authorization-attribute user-role network-admin

- 认证方式为远程AAA认证

<Sysname> system-view

[Sysname] line console 0

[Sysname-line-console0] authentication-mode scheme

[Sysname-line-console0] quit

除此之外,还需要配置Login用户的认证域,以及RADIUS、HWTACACS或LDAP方案。相关配置的详细介绍请参见“安全配置指导”中的“AAA”。

b. 为了防止重启后配置丢失,请执行save命令保存当前配置。

(6) 如果故障仍然未能排除,请收集如下信息,并联系技术支持人员。

¡ 上述步骤的执行结果。

¡ 设备的配置文件、日志信息、告警信息。

- 2024-09-06回答

- 评论(0)

- 举报

-

(0)

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论