和网关地址冲突了吗

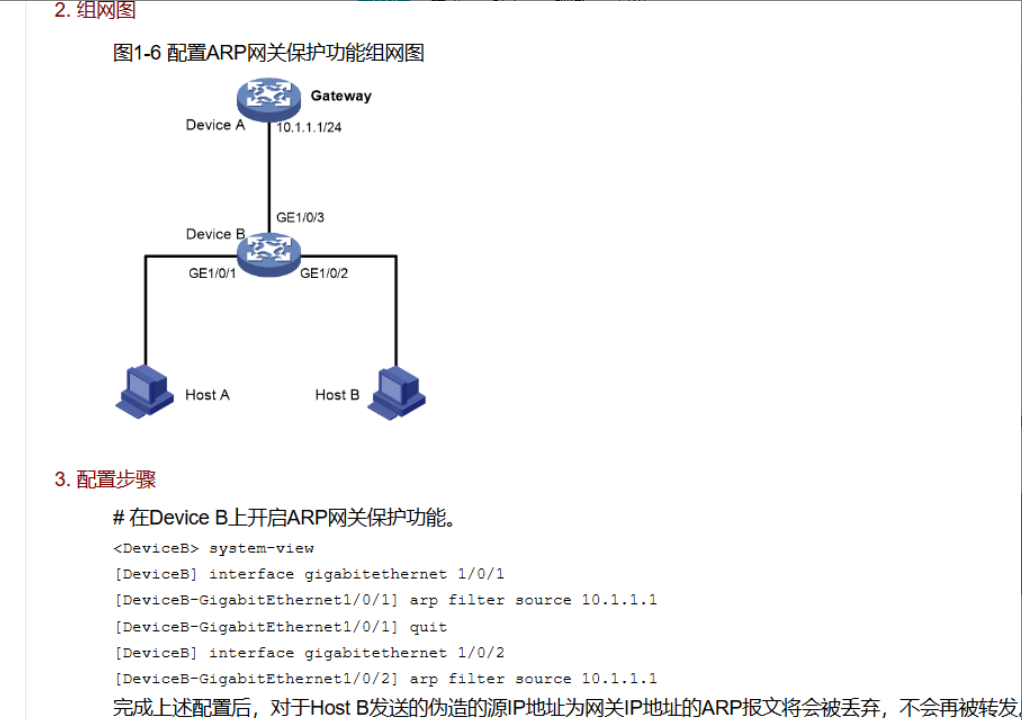

如果和网关冲突可以配置ARP网关保护

- 2024-11-05回答

- 评论(1)

- 举报

-

(3)

不是网关冲突,随便配置了一个现网ip导致在网用户掉线

网络准入,未授权禁止接入

- 2024-11-05回答

- 评论(1)

- 举报

-

(0)

是要配置一个认证前的网络,认证成功后,在跳转到正确的网络吗?

是要配置一个认证前的网络,认证成功后,在跳转到正确的网络吗?

找个窗口期在交换机上对无线业务vlan开启IPSG(IP Source Guard)功能,然后把所有无线客户端踢下线让他们自动重连一下就行。可以在操作前先对交换机和AP的管理vlan配置免过滤(ip verify source exclude vlan start-vlan-id [ to end-vlan-id ]),防止误操作导致设备断连。

参考:

17-IP Source Guard配置-新华三集团-H3C

1.6.2 与DHCP Snooping配合的IPv4动态绑定功能配置举例

1. 组网需求

DHCP客户端通过Device的接口GigabitEthernet1/0/1接入网络,通过DHCP服务器获取IPv4地址。

具体应用需求如下:

· Device上使能DHCP Snooping功能,保证客户端从合法的服务器获取IP地址,且记录客户端IPv4地址及MAC地址的绑定关系。

· 在接口GigabitEthernet1/0/1上启用IPv4动态绑定功能,利用动态生成的DHCP Snooping表项过滤接口接收的报文,只允许通过DHCP服务器动态获取IP地址的客户端接入网络。DHCP服务器的具体配置请参见“三层技术-IP业务配置指导”中的“DHCP服务器”。

2. 组网图

图1-3 配置与DHCP Snooping配合的IPv4动态绑定功能组网图

3. 配置步骤

(1) 配置DHCP Snooping

# 配置各接口的IP地址(略)。

# 开启DHCP Snooping功能。

<Device> system-view

[Device] dhcp snooping enable

# 设置与DHCP服务器相连的接口GigabitEthernet1/0/2为信任接口。

[Device] interface gigabitethernet 1/0/2

[Device-GigabitEthernet1/0/2] dhcp snooping trust

[Device-GigabitEthernet1/0/2] quit

(2) 配置IPv4接口绑定功能

# 开启接口GigabitEthernet1/0/1的IPv4接口绑定功能,绑定源IP地址和MAC地址,并启用接口的DHCP Snooping 表项记录功能。

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip verify source ip-address mac-address

[Device-GigabitEthernet1/0/1] dhcp snooping binding record

[Device-GigabitEthernet1/0/1] quit

4. 验证配置

# 显示接口GigabitEthernet1/0/1从DHCP Snooping获取的动态表项。

[Device] display ip source binding dhcp-snooping

Total entries found: 1

IP Address MAC Address Interface VLAN Type

192.168.0.1 0001-0203-0406 GE1/0/1 1 DHCP snooping

接口GigabitEthernet1/0/1在配置IPv4接口绑定功能之后,会根据该表项进行报文过滤。

- 2024-11-06回答

- 评论(0)

- 举报

-

(0)

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

不是网关冲突,随便配置了一个现网ip导致在网用户掉线