华三BGP没有找到开启Outbound Route Filtering的命令

- 0关注

- 0收藏,1192浏览

最佳答案

1.1.36 filter-policy export (BGP/BGP-VPN instance view)

【命令】

filter-policy { acl-number | ip-prefix ip-prefix-name } export [ direct | isis process-id | ospf process-id | rip process-id | static ]

undo filter-policy export [ direct | isis process-id | ospf process-id | rip process-id | static ]

【视图】

BGP视图/BGP-VPN实例视图

【缺省级别】

2:系统级

【参数】

acl-number:指定用于匹配路由信息目的地址域的访问列表号,取值范围为2000~3999。

ip-prefix-name:指定用于匹配路由信息目的地址域的地址前缀列表,为1~19个字符的字符串。

direct:直连路由。

isis process-id:协议进程号为process-id的isis路由,process-id的取值范围为1~65535。

ospf process-id:协议进程号为process-id的ospf路由,process-id的取值范围为1~65535。

rip process-id:协议进程号为process-id的rip路由,process-id的取值范围为1~65535。

static:静态路由。

【描述】

filter-policy export命令用来配置对发布的路由信息进行过滤。undo filter-policy export命令用来取消对发布的路由信息进行过滤。

如果省略路由协议参数,将对所有发布的路由信息进行过滤。

缺省情况下,不对发布的路由信息进行过滤。

需要注意的是,当配置的是高级ACL(3000~3999)时,ACL中的规则需要使用命令rule [ rule-id ] { deny | permit } ip source sour-addr sour-wildcard来过滤指定目的地址的路由;使用命令rule [ rule-id ] { deny | permit } ip source sour-addr sour-wildcard destination dest-addr dest-wildcard来过滤指定目的地址和掩码的路由,其中source用来过滤路由目的地址,destination用来过滤路由掩码,配置的掩码应该是连续的(当配置的掩码不连续时该过滤掩码的条件不生效)。

【举例】

# 在BGP视图下,使用编号为2000的ACL对所有BGP发布路由进行过滤。

<Sysname> system-view

[Sysname] bgp 100

[Sysname-bgp] filter-policy 2000 export

# 在BGP-VPN实例视图下,使用编号为2000的ACL对所有BGP发布路由进行过滤。(必须首先创建vpn1)

<Sysname> system-view

[Sysname] bgp 100

[Sysname-bgp] ipv4-family vpn-instance vpn1

[Sysname-bgp-ipv4-vpn1] filter-policy 2000 export

# 使用编号为3000的ACL对引入的路由进行过滤,只允许113.0.0.0/16一条路由通过。

<Sysname> system-view

[Sysname] acl number 3000

[Sysname-acl-adv-3000] rule 10 permit ip source 113.0.0.0 0 destination 255.255.0.0 0

[Sysname-acl-adv-3000] rule 100 deny ip

[Sysname-acl-adv-3000] quit

[Sysname] bgp 100

[Sysname-bgp] filter-policy 3000 export

1.1.37 filter-policy import (BGP/BGP-VPN instance view)

【命令】

filter-policy { acl-number | ip-prefix ip-prefix-name } import

undo filter-policy import

【视图】

BGP视图/BGP-VPN实例视图

【缺省级别】

2:系统级

【参数】

acl-number:指定用于匹配路由信息目的地址域的访问列表号,取值范围为2000~3999。

ip-prefix-name:指定用于匹配路由信息目的地址域的地址前缀列表,为1~19个字符的字符串。

【描述】

filter-policy import命令用来配置对接收的路由信息进行过滤。undo filter-policy import命令用来取消对接收的路由信息进行过滤。

缺省情况下,不对接收的路由信息进行过滤。

需要注意的是,当配置的是高级ACL(3000~3999)时,ACL中的规则需要使用命令rule [ rule-id ] { deny | permit } ip source sour-addr sour-wildcard来过滤指定目的地址的路由;使用命令rule [ rule-id ] { deny | permit } ip source sour-addr sour-wildcard destination dest-addr dest-wildcard来过滤指定目的地址和掩码的路由,其中source用来过滤路由目的地址,destination用来过滤路由掩码,配置的掩码应该是连续的(当配置的掩码不连续时该过滤掩码的条件不生效)。

【举例】

# 在BGP视图下,使用编号为2000的ACL对所有BGP接收的路由进行过滤。

<Sysname> system-view

[Sysname] bgp 100

[Sysname-bgp] filter-policy 2000 import

# 在BGP-VPN实例视图下,使用编号为2000的ACL对所有BGP接收的路由进行过滤。(必须首先创建vpn1)

<Sysname> system-view

[Sysname] bgp 100

[Sysname-bgp] ipv4-family vpn-instance vpn1

[Sysname-bgp-ipv4-vpn1] filter-policy 2000 import

# 使用编号为3000的ACL对接收的路由进行过滤,只允许113.0.0.0/16一条路由通过。

<Sysname> system-view

[Sysname] acl number 3000

[Sysname-acl-adv-3000] rule 10 permit ip source 113.0.0.0 0 destination 255.255.0.0 0

[Sysname-acl-adv-3000] rule 100 deny ip

[Sysname-acl-adv-3000] quit

[Sysname] bgp 100

[Sysname-bgp] filter-policy 3000 import

- 2024-12-11回答

- 评论(0)

- 举报

-

(0)

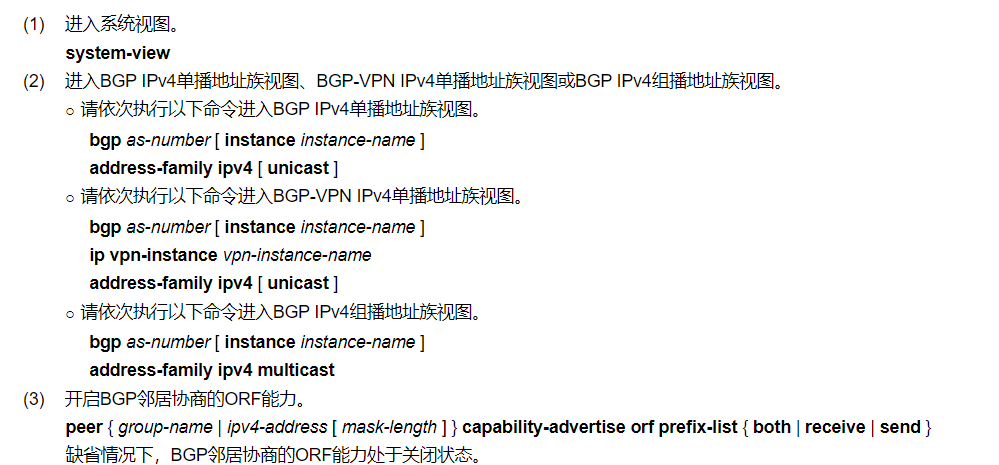

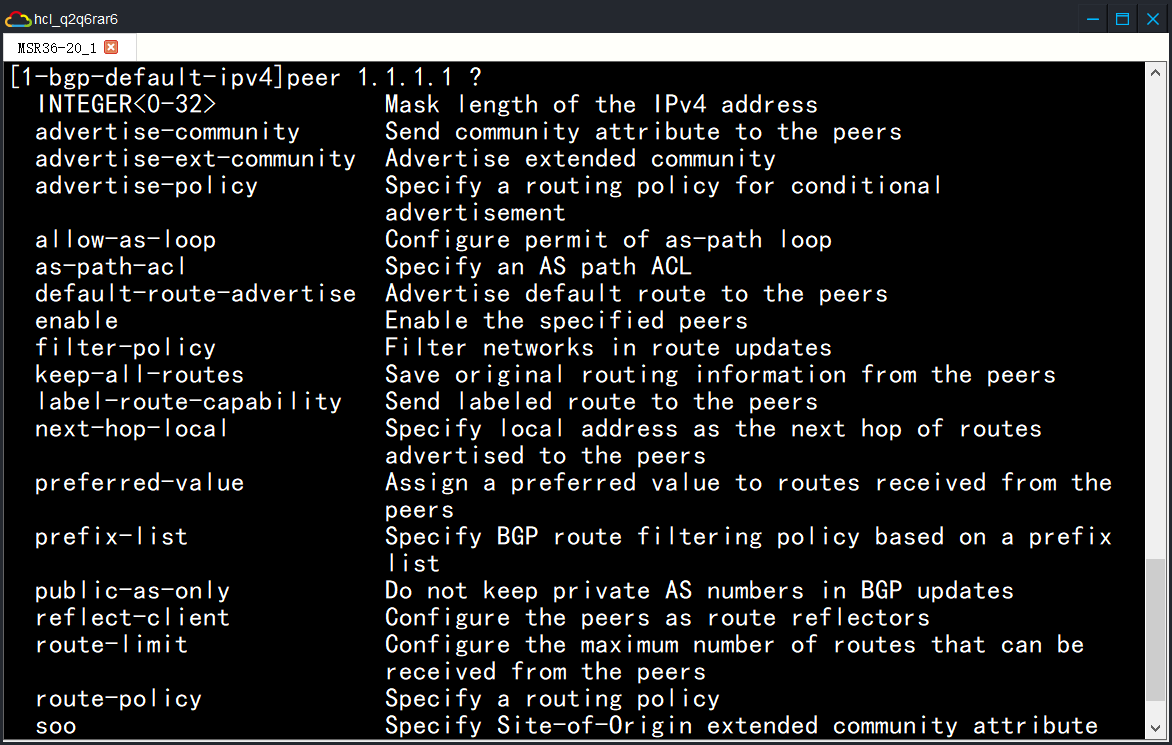

peer { group-name | ipv4-address [ mask-length ] } capability-advertise orf ``` 或者 ``` peer { group-name | ipv4-address [ mask-length ] } capability-advertise orf ip ``` 执行此命令后,设备会自动将本地的IP路由策略或AS路径过滤策略中的前缀信息发送给对等体,对等体可以利用这些信息来过滤从本地设备接收的路由。

- 2024-12-11回答

- 评论(0)

- 举报

-

(1)

暂无评论

编辑答案

亲~登录后才可以操作哦!

确定你的邮箱还未认证,请认证邮箱或绑定手机后进行当前操作

举报

×

侵犯我的权益

×

侵犯了我企业的权益

×

- 1. 您举报的内容是什么?(请在邮件中列出您举报的内容和链接地址)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

- 3. 是哪家企业?(营业执照,单位登记证明等证件)

- 4. 您与该企业的关系是?(您是企业法人或被授权人,需提供企业委托授权书)

抄袭了我的内容

×

原文链接或出处

诽谤我

×

- 1. 您举报的内容以及侵犯了您什么权益?(请在邮件中列出您举报的内容、链接地址,并给出简短的说明)

- 2. 您是谁?(身份证明材料,可以是身份证或护照等证件)

对根叔社区有害的内容

×

不规范转载

×

举报说明

暂无评论